この記事のポイント

Mythos世代は「使えるかどうか」より「市場に存在する前提で自社の脆弱性管理を再設計できるか」が問われる節目

一般公開予定はなく、Project Glasswing経由で12組織のローンチパートナー+40超の追加組織にのみ提供。一般API契約者は呼び出せない

CyberGym 83.1%・Firefox JSエンジン181回成功・Apple MIEをMythos+人間専門家の協働で5日突破など、人間トップ研究者と並ぶ実証結果が出ている

4月7日の発表当日に第三者ベンダー経由で無許可アクセス事案が発生。アクセス統制の難しさが浮き彫りに

日本では政府が5月18日に対策パッケージ「Project YATA-Shield」を発表し、三菱UFJ・三井住友・みずほの3メガバンクが最短で5月中にアクセス権を確保する見通し

Microsoft MVP・AIパートナー。LinkX Japan株式会社 代表取締役。東京工業大学大学院にて自然言語処理・金融工学を研究。NHK放送技術研究所でAI・ブロックチェーンの研究開発に従事し、国際学会・ジャーナルでの発表多数。経営情報学会 優秀賞受賞。シンガポールでWeb3企業を創業後、現在は企業向けAI導入・DX推進を支援。

Claude Mythos(クロード・ミュトス)は、Anthropicが2026年4月7日に発表した、サイバー能力が極めて高い未公開の汎用フロンティアモデルです。

サイバーセキュリティ評価ベンチマーク「CyberGym」で83.1%(Claude Opus 4.6は66.6%)を記録し、OpenBSDで27年・FFmpegで16年潜んでいた脆弱性を実際に発見しました。

一般公開はされず、業界横断イニシアティブ「Project Glasswing」を通じてサイバー防御目的に限定提供されます。

本記事では、Mythosの能力(CyberGym 83.1%・英国AISI独立評価)、発見された脆弱性事例、Project Glasswingと「Day Oneハッキング」事案、Cloudflareによる5月の検証結果、日本企業・政府の動向(Project YATA-Shield・三メガバンク・FSB説明予定)、利用方法と料金体系、そして企業がMythos世代に備えるべき実務指針までを、2026年5月時点の最新情報で体系的に解説します。

目次

Claude Mythosとは?Anthropicがサイバー防御専用に切り出したフロンティアモデル

Claude Mythosの能力——人間トップ研究者と並ぶフロンティア性能

英国AISIの独立評価——「The Last Ones」10回中6回、「Cooling Tower」初突破

OSS-Fuzz・Firefoxでの実証——過去モデルとの桁違いの差

Apple Memory Integrity EnforcementをMythos+人間専門家の協働で5日突破

Project Glasswingの全体像と「Day Oneハッキング」が示したリスク

「Day Oneハッキング」事案——発表当日に第三者経由で無許可アクセス

Cloudflare検証が明らかにしたMythos運用の実像

Claude Mythosに対する日本企業・政府・国際金融当局の動き

高市政権の動きと「Project YATA-Shield」発表

三大メガバンクが5月中にアクセス権確保へ——基幹システムの脆弱性発見を視野

国際金融規制への波及——AnthropicのFSB説明予定とG7議題化

競合動向——OpenAIの「Trusted Access for Cyber」2層構成とOpenMythosの存在

今後の見通し——「Cyber Verification Program」の用意と一般提供方針

Project Glasswing参加組織への追加クレジット

「Mythosにアクセスできない企業がいますぐやること」一覧

オープンソースに依存しているプロダクトを運用している企業の場合

Claude Mythosとは?Anthropicがサイバー防御専用に切り出したフロンティアモデル

Claude Mythos(クロード・ミュトス)は、Anthropicが2026年4月7日に発表した、サイバー能力が極めて高い未公開の汎用フロンティアモデルです。

正式名称は「Claude Mythos Preview」で、Anthropicが立ち上げた業界横断イニシアティブ「Project Glasswing」を通じて、サイバー防御目的に限定提供されています。

Mythosが他のClaudeシリーズと根本的に違うのは、汎用フラグシップ(Claude Opus 4.6など)の延長線上にありながら、脆弱性発見・悪用能力の領域で人間のトップ研究者と並ぶ性能を示している点です。

Anthropicは、Mythosのサイバー能力を「明示的に訓練したものではなく、コード・推論・自律性の一般的な改善から自然に生じたもの」と説明しています。

つまりMythosは「サイバー専用に学習した特化モデル」ではなく、「汎用能力の進化が、結果的にトップクラスのセキュリティ研究者と並ぶ脆弱性発見能力をもたらしてしまった」というモデルです。

だからこそ、汎用利用を許せば攻撃側にも同じ能力が渡る——Anthropicが一般公開を見送った最大の理由はここにあります。

Claudeシリーズの中での位置づけ

Claudeのモデルファミリーは、これまで汎用性能と速度・コストのバランスで使い分ける3階層構成でした。

Mythosはその3階層と並列ではなく、別軸に置かれたモデルです。

以下の表で、Mythosと既存モデルの位置づけを整理しました。

| モデル | 主用途 | 提供形態 |

|---|---|---|

| Claude Mythos Preview | サイバーセキュリティ(脆弱性発見・悪用検証) | Project Glasswing限定提供 |

| Claude Opus 4.7 | 最新フラグシップ(高度推論・コーディング) | 一般提供 |

| Claude Opus 4.6 | 汎用フラグシップ(広く使われている主力モデル) | 一般提供 |

| Claude Sonnet 4.6 | 汎用ミドルレンジ(速度と精度の両立) | 一般提供 |

| Claude Haiku 4.5 | 軽量・高速(低レイテンシー用途) | 一般提供 |

Opus・Sonnet・Haikuの3階層が「能力 vs コスト」のバランスで選ぶラインアップであるのに対し、Mythosは「セキュリティ研究者の代替となる能力を、限定的な相手にのみ提供する」という、これまでにない位置づけのモデルです。

3モデル比較で迷う前提と、Mythosをどう使うかの前提はそもそも別物として扱う必要があります。

【関連記事】

Claude Opus・Sonnet・Haikuの違いとは?料金や使い分けを徹底比較

「Mythos」という名前の意味

「Mythos(ミュトス)」はギリシャ語起源の言葉で、「物語・寓話」を意味します。

Anthropicは命名理由を公式には明言していませんが、「決して見つからないと思われていた脆弱性」を可視化する象徴として名付けられた」という解釈が業界で広がっています。

実際、後述するOpenBSDの27年前のバグやFFmpegの16年前の脆弱性は、業界にとってまさに「語り継がれる」レベルのインパクトを持つ事例です。名前そのものが、モデルの位置づけを暗示するブランディングになっています。

Claude Mythosの能力——人間トップ研究者と並ぶフロンティア性能

ここからは、Mythosが具体的にどの程度の能力を持つのかをベンチマーク数値と実証された機能の両面から整理します。

Anthropicはモデル本体を公開していませんが、Anthropic赤チームによる評価レポートが詳細な数値を公開しており、Mythosの能力像は外部からも検証可能になっています。

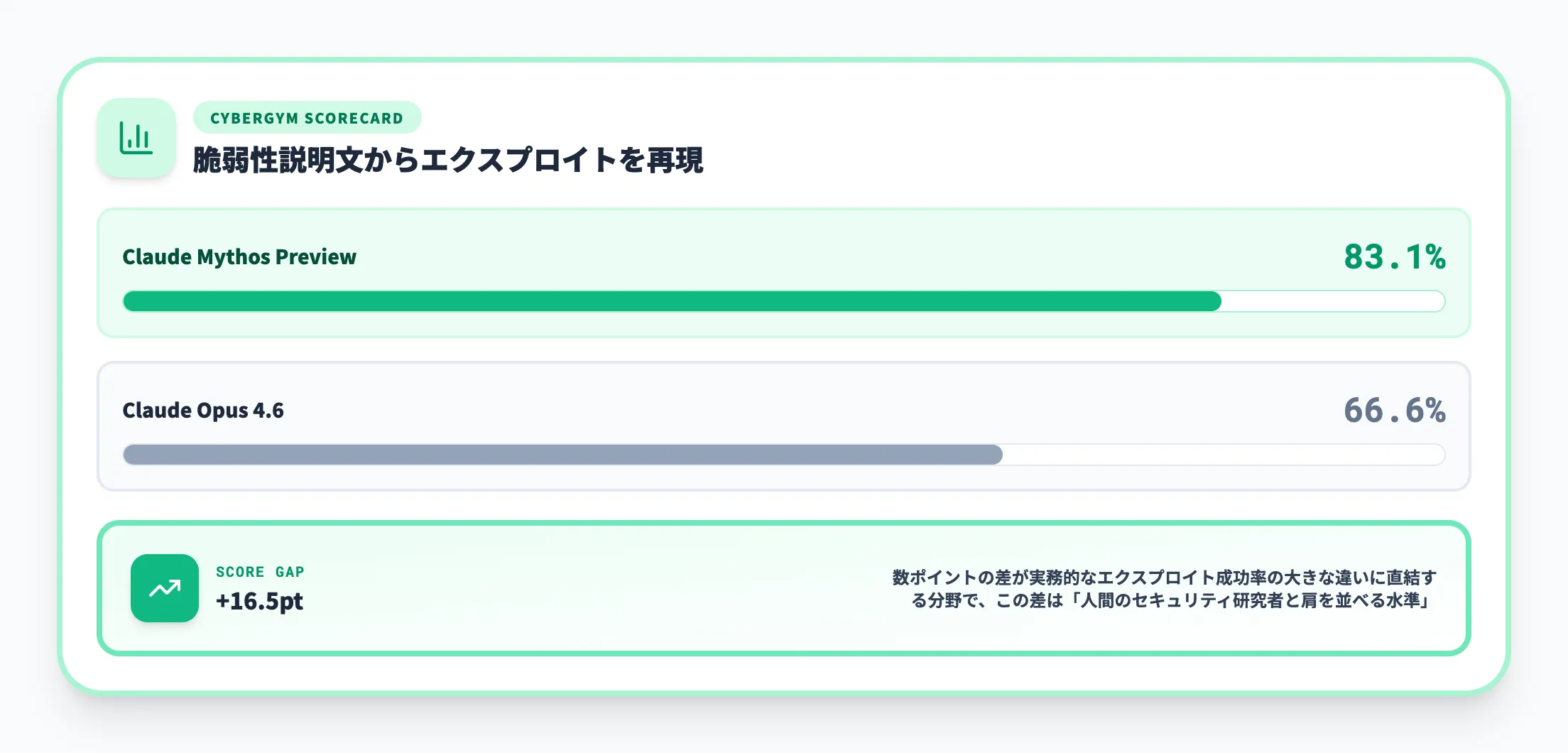

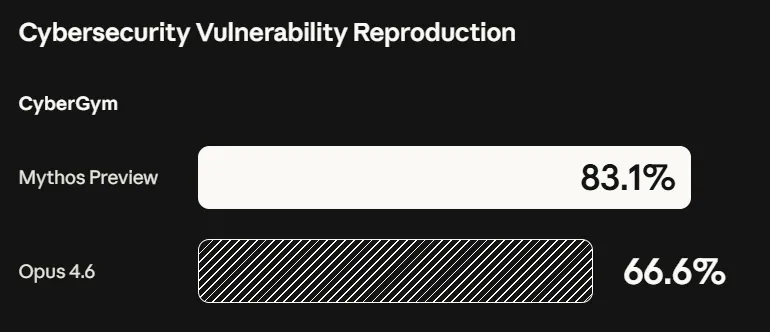

CyberGymベンチマークで83.1%を記録

Anthropicが公表した代表的な評価結果は、サイバーセキュリティ専用ベンチマーク「CyberGym」におけるスコアです。

CyberGymは、モデルが脆弱性の説明文から実際にエクスプロイト(悪用コード)を再現できるかを測定するベンチマークで、防御・攻撃の両側面の能力を反映します。

以下の表で、MythosとClaude Opus 4.6のCyberGym結果を比較しました。

| モデル | CyberGymスコア | 位置づけ |

|---|---|---|

| Claude Mythos Preview | 83.1% | サイバー能力に特化的に強い未公開フロンティアモデル |

| Claude Opus 4.6 | 66.6% | 一般提供されているフラグシップ汎用モデル |

CyberGymにおけるClaude Mythos PreviewとClaude Opus 4.6のスコア比較(出典:Anthropic Project Glasswing)

汎用フラグシップであるOpus 4.6から約16.5ポイントもの差をつけている点が重要です。

CyberGymのようなタスクは、わずか数ポイントの差でも実務的なエクスプロイト成功率が大きく変わることが知られており、83.1%という水準は「人間のセキュリティ研究者と肩を並べるか、それを超え始めた」と評価されています。

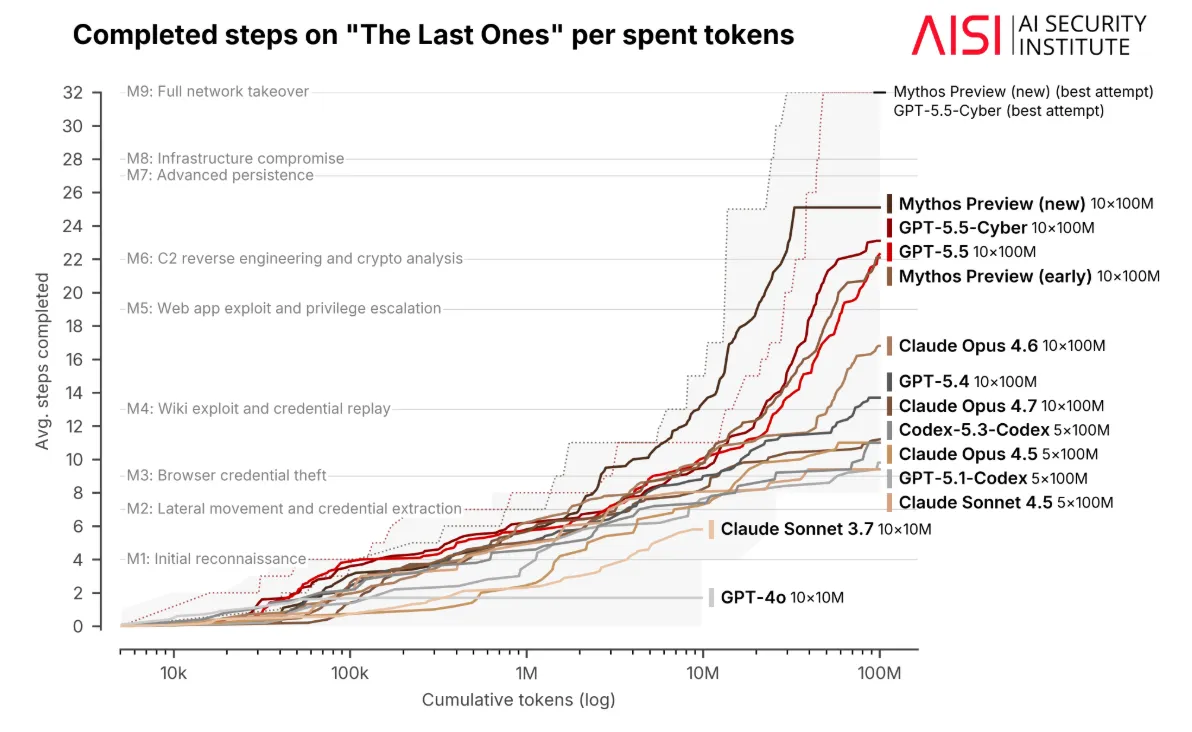

英国AISIの独立評価——「The Last Ones」10回中6回、「Cooling Tower」初突破

ベンチマーク評価で重要なのは、開発元以外の独立機関の検証です。**英国AI Security Institute(AISI)が2026年5月13日に公開した独立評価**は、Mythosの最新チェックポイントが第三者環境でも高性能を示すことを示しています。AISIが用いた2つのサイバー攻撃レンジ(模擬企業ネットワーク)における結果は以下のとおりです。

| 攻撃レンジ | 概要 | Mythos Preview(新チェックポイント) | GPT-5.5 |

|---|---|---|---|

| The Last Ones | 32ステップの企業ネットワーク攻撃シナリオ。初期アクセス後の持続的計画・実行能力を測定 | 10回中6回成功 | 10回中3回成功 |

| Cooling Tower | これまでどのAIモデルでも未解決だった高難度シナリオ | 10回中3回成功(史上初の突破) | データなし |

英国AISIによるMythos Previewの独立評価結果(出典:UK AI Security Institute)

AISIは「単一ベンチマーク結果が精密な能力測定そのものではない」と慎重な留保を付しつつ、80%信頼度のサイバータスク時間地平線が4.7ヶ月ごとに倍増(2025年11月時点の8ヶ月推定から加速)と評価しています。

AnthropicのCyberGymスコアと独立機関AISIの評価が同方向を示している点で、Mythosのフロンティア性能はかなり強い裏付けがある状態です。

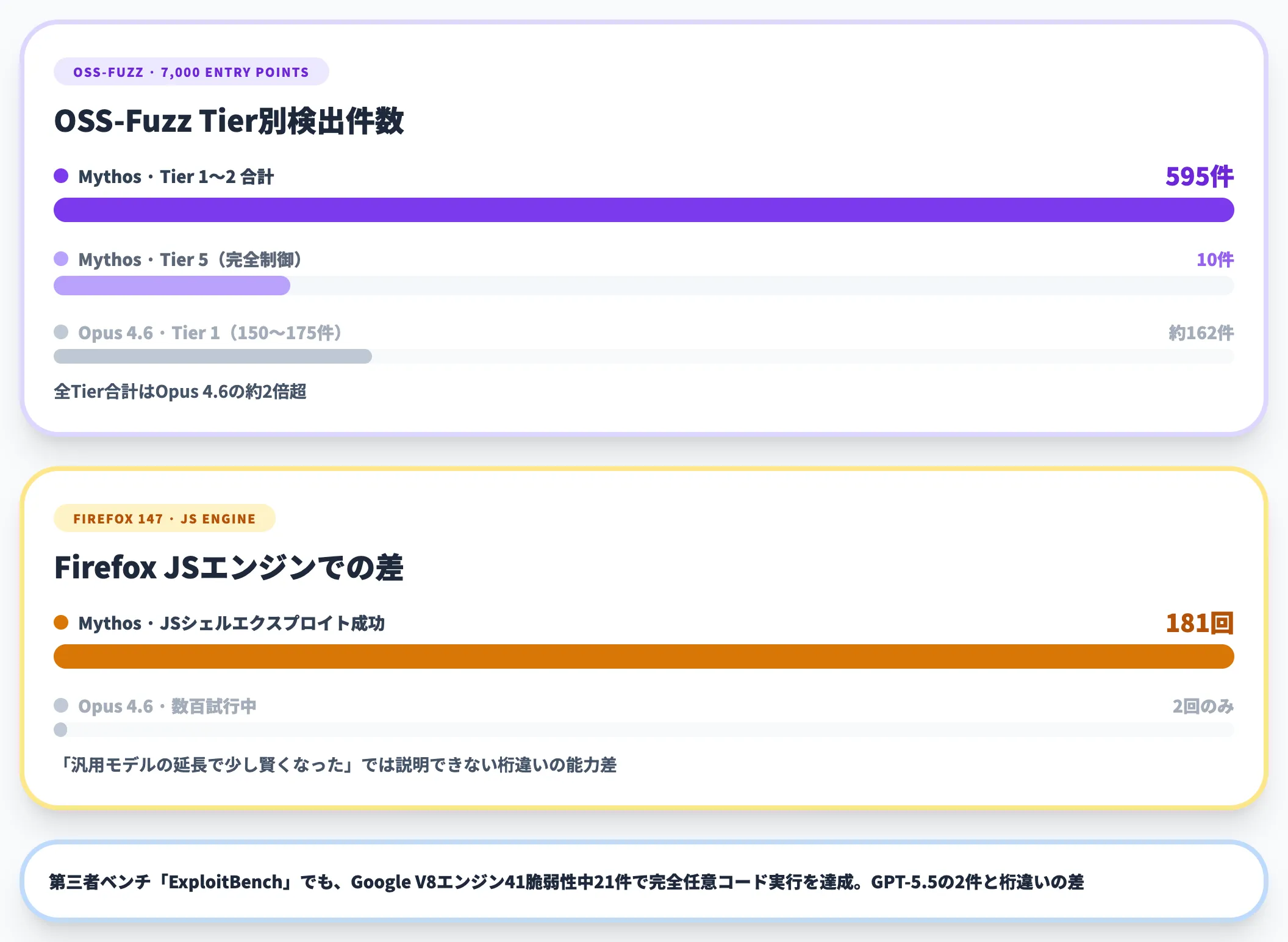

OSS-Fuzz・Firefoxでの実証——過去モデルとの桁違いの差

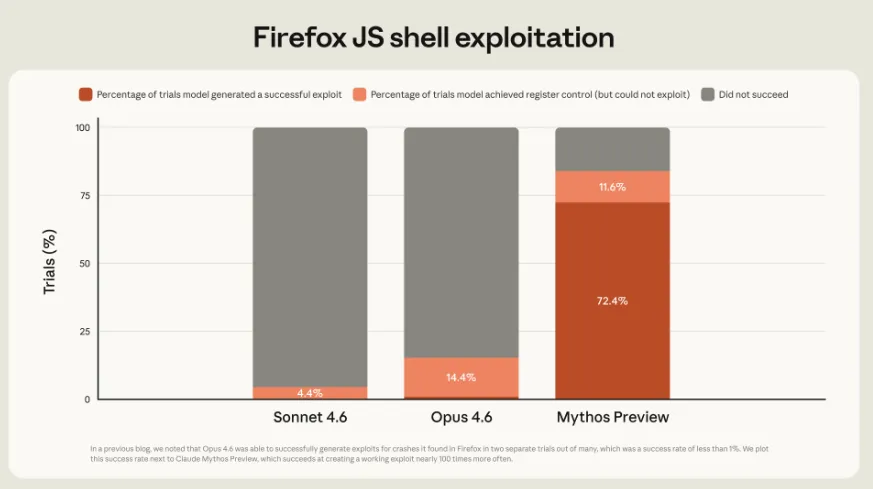

Anthropicの赤チームレポートは、CyberGym以外にも具体的なベンチマーク結果を公開しています。

| 評価対象 | Claude Opus 4.6 | Claude Mythos Preview |

|---|---|---|

| OSS-Fuzz(約7,000エントリーポイント) | Tier 1で150〜175件、Tier 2で約100件、Tier 3で1件のみ | Tier 1〜2合計595件、Tier 5(完全制御)10件 |

| Firefox 147 JavaScript エンジン | 数百試行中2回のみJSシェルエクスプロイト成功、レジスタ制御26回 | 181回成功、レジスタ制御29回 |

OSS-Fuzz・Firefox 147 JSエンジンにおけるClaude MythosとClaude Opus 4.6の比較(出典:Anthropic Red Team Report)

OSS-Fuzzの全Tier合計はOpus 4.6の約2倍超に達し、Firefoxでは「数百試行中2回」が「181回成功」に跳ね上がっています。

これは「汎用モデルの延長で少し賢くなった」では説明できない、桁違いの能力向上です。Mythosが「自律的にエクスプロイトを構築できる」と評される根拠が、この数字に表れています。

第三者のセキュリティベンチマーク「ExploitBench」でも、MythosはGoogle V8エンジン41件の脆弱性のうち21件で完全な任意コード実行を達成しています。

同条件でGPT-5.5は2件のみ、完全自動モードのスコアもMythos 9.55に対しGPT-5.5は4.30と、競合の汎用最先端モデルとも明確な差がついています。

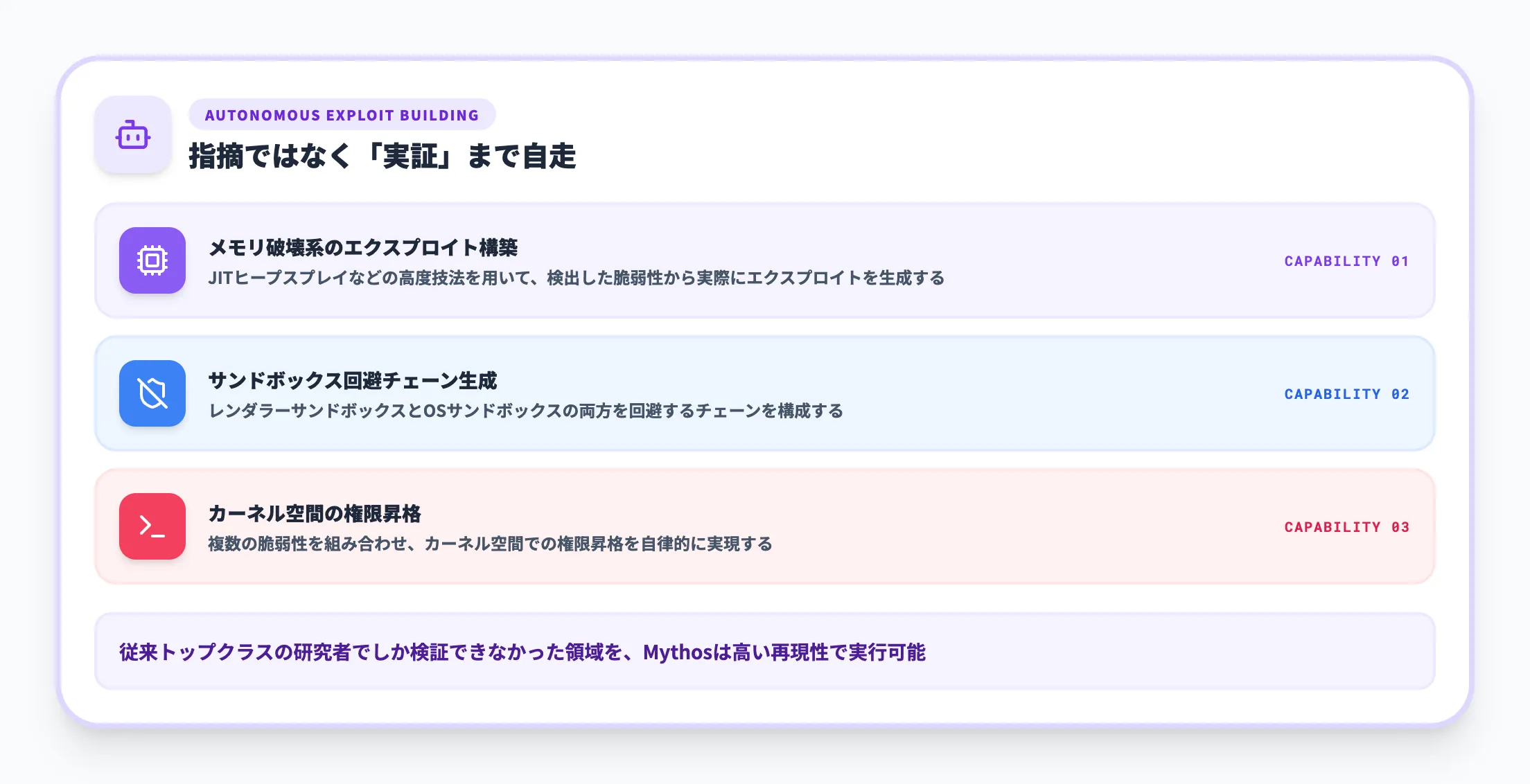

自律的な脆弱性発見と悪用シナリオ生成

Mythosの能力で特筆すべきは、単に脆弱性を「指摘する」だけでなく、自律的に悪用シナリオまで検証するという点です。赤チームレポートでは、Mythosが以下のような高度なタスクを実行できることが報告されています。

-

JITヒープスプレイとサンドボックス2層回避

複数のWebブラウザで、読み取り・書き込みプリミティブを自律的に発見し、これらをチェーンしてJITヒープスプレイを構築。

レンダラーサンドボックスとOSサンドボックスの両方を脱出するエクスプロイトを生成。

-

FreeBSD NFSのリモートコード実行

認証なしで完全なroot権限を取得。

1リクエストあたり200バイトという制限を回避するため、1,000バイト超のROPチェーンを6つの連続RPCリクエストに分割して送り込む実装まで自動生成。

-

Linuxカーネルの自律的権限昇格チェーン

KASLR(カーネルアドレス空間ランダム化)を迂回しつつ、4つの独立した脆弱性を自動で組み合わせてroot権限を奪取するエクスプロイトを構築。

これらは従来、トップクラスのセキュリティ研究者でないと現実的に検証できなかった領域です。

Mythosがこれを高い再現性で実行できるため、脆弱性報告の質が劇的に向上しています。

同時に、「同じ能力が攻撃側に渡れば」という懸念が、Anthropicの限定提供方針の出発点になっています。

主要OS・ブラウザのすべてで脆弱性を検出

Anthropicは、Mythosが「主要なすべてのオペレーティングシステムと主要なすべてのウェブブラウザ」で脆弱性を検出したと公表しています。

具体的なOS・ブラウザ名は伏せられているものの、Windows・macOS・Linux・iOS・Android、そしてChrome・Safari・Edge・Firefoxといった主要プラットフォームすべてで実証済みであることを示唆しています。

このカバレッジの広さは、特定ベンダー専用のセキュリティツールでは到達できない領域です。

汎用的な推論能力を持つAIだからこそ、ターゲットの違いを問わず脆弱性パターンを発見できる——Mythosならではの優位性が表れています。

Claude Mythosが発見した脆弱性事例

Mythosの能力を理解するうえで、最も具体的な手がかりになるのが実際に発見された脆弱性事例です。

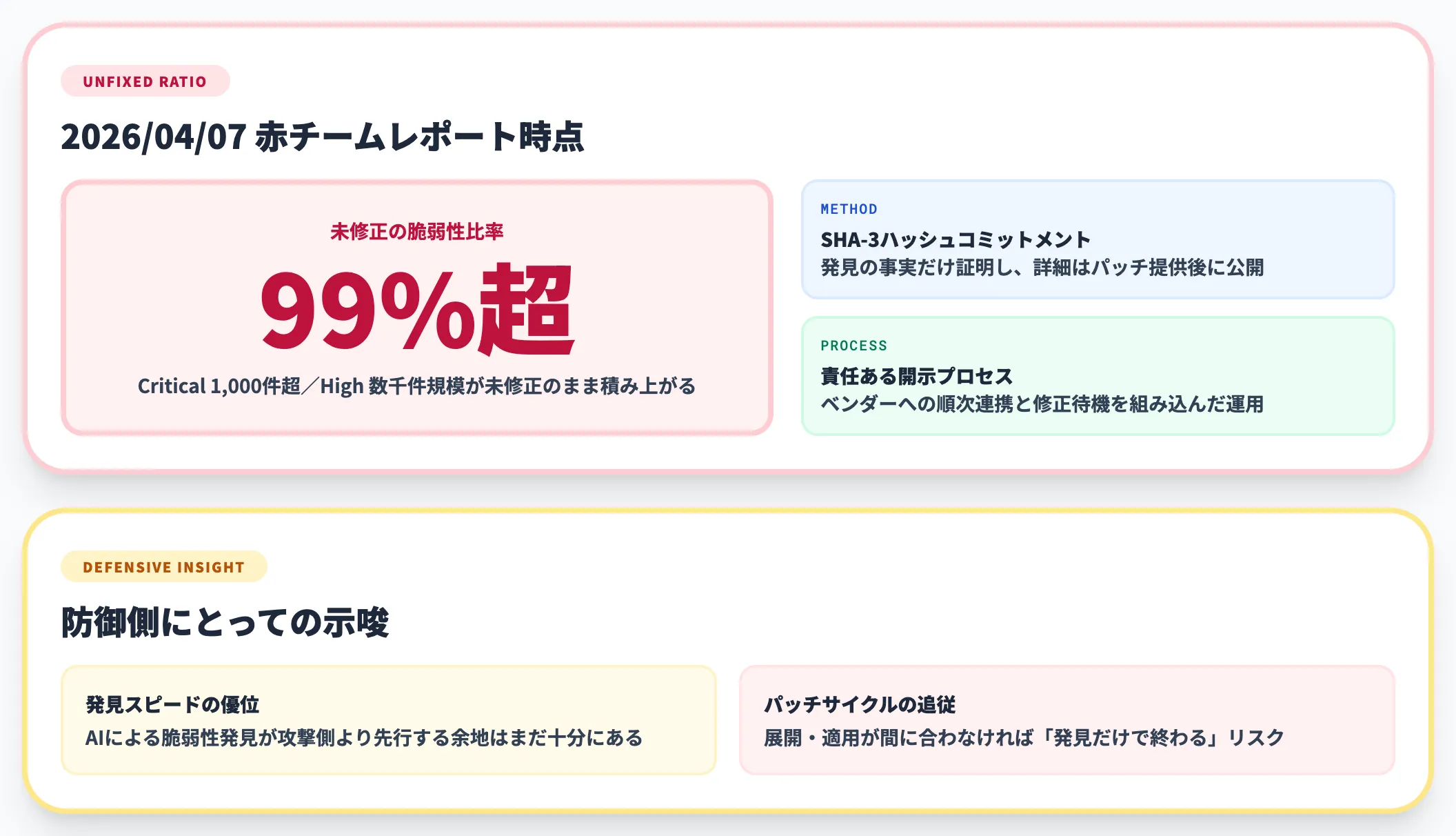

2026年4月7日のAnthropic赤チームレポート時点では、Mythosが発見した脆弱性の99%以上が責任ある開示プロセスのため詳細非公開となっていますが、すでに公表された事例だけでも業界に大きな衝撃を与えています。

OpenBSDで27年前から潜んでいた未検出バグ

OpenBSDはセキュリティを最重要視するOSとして知られ、コードレビューの厳格さでも有名です。そのOpenBSDから、Mythosが27年前(SACK実装由来)から存在していた未検出のバグを発見した事例は、業界に強い衝撃を与えました。

OpenBSDコミュニティが長年にわたって人手レビューを重ねてきたコードのなかにも、人間の認知では見落とされ続けた論理欠陥が存在していたという事実は、「セキュアと呼ばれているOSであっても、AIによる再検査は無価値ではない」という重要な示唆を与えます。

Anthropicによる検索コストの試算では、OpenBSDを1,000回スキャンしても$20,000未満、単一発見あたり$50以下と、人手による監査コストとは比較にならない水準で実現できることが報告されています。

FFmpegで16年前の脆弱性

FFmpegは、世界中のメディア処理プラットフォームで使われているマルチメディアフレームワークです。

MythosはこのFFmpegのH.264コーデック関連で16年前から潜んでいた脆弱性を発見しました。

注目すべきは、自動テストツール(ファジング)が同じコード行を500万回以上実行していたにもかかわらず検出できなかったという事実です。

これは、ランダム入力やパターンベースの自動テストには根本的な限界があることを示しています。

「コードの意図を理解する」AIでなければ検出できないクラスの脆弱性が確実に存在することが、この事例で証明されました。

Linuxカーネルの自律エクスプロイトチェーン

Mythosは、Linuxカーネルに存在する複数の脆弱性を自律的に組み合わせ、一般ユーザー権限からroot権限への昇格を実現するチェーンを構築しました。

一度に「2つ・3つ・時には4つ」の脆弱性を結合させた完全機能エクスプロイトを複数作成しています。

これは単独の脆弱性発見よりも一段難しいタスクで、各脆弱性が互いに依存する条件を理解しないと成立しません。

この自律的なエクスプロイトチェーン構築能力こそが、Anthropicが「Mythosを一般公開しない」と判断した最大の理由のひとつです。

同等の能力が悪意のある第三者の手に渡れば、修正パッチが間に合わない大量のゼロデイ攻撃が現実のものになってしまうためです。

Apple Memory Integrity EnforcementをMythos+人間専門家の協働で5日突破

5月以降に追加で公表された事例として、Apple M5・A19世代のハードウェア支援型メモリ安全機構「Memory Integrity Enforcement」(MIE)に対し、M5搭載MacBook上のmacOS 26.4.1環境で、Mythos Previewと人間のセキュリティ専門家の協働により、5日で実用的なローカル権限昇格エクスプロイトに到達した事例があります。

MIEは「メモリ破壊型バグからカーネルを守るハードウェア側の防御層」として設計された比較的新しい機構ですが、AIと専門家の組み合わせなら短期間で実証エクスプロイトに到達できるという結果は、防御側にとって危機感の根拠になります。

同時に、Mythos単独で達成したわけではなく人間専門家との協働が前提である点は重要で、現時点のMythosが「攻撃を全自動化する魔法のツール」ではないことも示しています。

99%以上の脆弱性がレポート公開時点で未修正

2026年4月7日のAnthropic赤チームレポートによれば、同レポート公開時点で、Mythosが発見した脆弱性のうち99%以上が未修正だったと報告されています。

推定で「1,000件以上のCritical、数千件のHigh深刻度」の脆弱性が、責任ある開示の手順を踏むため詳細非公開のまま積み上がっていた状況です。

Anthropicはこれらをただちに公開することを避け、SHA-3ハッシュコミットメントの形で「発見の事実だけを証明し、詳細はパッチ提供後に公開する」という責任ある開示プロセスを採用しています。

これは防御側にとって示唆が大きい内容です。AIによる脆弱性発見が攻撃側より先行する余地はまだ十分にあるものの、パッチサイクルがそのスピードに追いついていない現実が明らかになりました。

Iの活用と並行して、パッチ展開の自動化・スピードアップを進めない限り、「発見されただけで終わってしまう」リスクがあります。

Project Glasswingの全体像と「Day Oneハッキング」が示したリスク

Claude Mythosは単独で提供されるモデルではなく、Anthropicが立ち上げた業界横断イニシアティブ「Project Glasswing(プロジェクト・グラスウィング)」を通じて運用されます。

このセクションでは、Project Glasswingの全体像と、4月7日の発表当日に起きた「Day Oneハッキング」事案までを整理します。

Project Glasswingの目的と設計

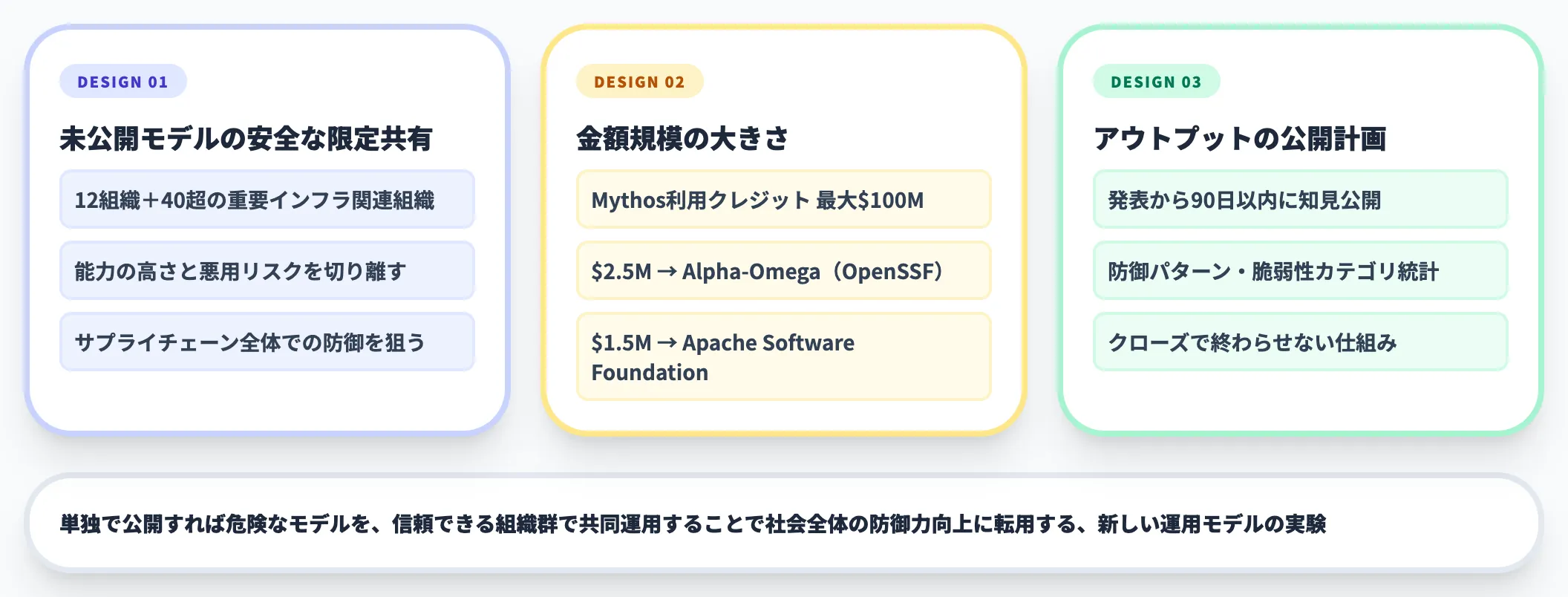

Project Glasswingは、Claude Mythosの能力を「攻撃者よりも先に、防御側に届ける」ために設計された運用枠組みです。これまでも業界横断のセキュリティ連携は存在しましたが、Project Glasswingが特殊なのは以下の3点に集約されます。

-

未公開モデルを安全な形で限定共有する設計

Mythosを一般公開せず、ローンチパートナー12組織に加え、すでに40超の重要インフラ関連組織にアクセスを拡張。能力の高さと悪用リスクを切り離すための設計思想。

-

金額規模の大きさ

最大$100M(約150億円規模)のMythos利用クレジットと、別途$4Mのオープンソースセキュリティ団体への寄付。Anthropic単独の投資としては異例の規模。

-

アウトプットの公開計画

発表から90日以内に、Project Glasswingで得られた知見・防御パターン・脆弱性カテゴリの統計などを公開する方針。クローズドな取り組みで終わらせない仕組み。

Project Glasswingは、Mythosという「単独で公開すれば危険な」モデルを、信頼できる組織群で共同運用することで社会全体の防御力向上に転用する、新しい運用モデルの実験でもあります。

ローンチパートナー12組織の構成

以下の表で、Project Glasswingに参加するローンチパートナー12組織とそれぞれがカバーするレイヤーを整理しました。Linux Foundationを含むため「12社」ではなく「12組織」と表記します。

| 企業・団体 | カテゴリ | 主なカバー領域 |

|---|---|---|

| Anthropic | AIモデル提供 | Claude Mythos本体、運用・統制 |

| Amazon Web Services | クラウド | AWSサービス群、Amazon Linux等 |

| Apple | OS・デバイス | macOS、iOS、Safari |

| Broadcom | 半導体・ネットワーク | ストレージ、ネットワーク機器 |

| Cisco | ネットワーク | ルーター、スイッチ、セキュリティ製品 |

| CrowdStrike | エンドポイントセキュリティ | EDR/XDR、脅威インテリジェンス |

| クラウド・ブラウザ | Google Cloud、Chrome、Android | |

| JPMorgan Chase | 金融 | 大規模金融システム、決済基盤 |

| Linux Foundation | オープンソース | Linuxカーネル、コンテナ関連 |

| Microsoft | OS・クラウド | Windows、Azure、Microsoft 365 |

| NVIDIA | AIインフラ・GPU | GPU、CUDA、AI関連ソフトウェア |

| Palo Alto Networks | ネットワークセキュリティ | NGFW、Prisma、Cortex |

Project Glasswingに参加するローンチパートナー12組織(出典:Anthropic)

この構成は、コンシューマー向けOS(Apple・Microsoft・Google)、クラウド基盤(AWS・Microsoft・Google)、ネットワーク機器(Cisco・Broadcom・Palo Alto Networks)、セキュリティ製品(CrowdStrike・Palo Alto Networks)、金融基盤(JPMorgan Chase)、AIハードウェア(NVIDIA)、オープンソース管理(Linux Foundation)と、世界の重要インフラを支える各レイヤーが網羅されています。

脆弱性が見つかったときに「どこにパッチを当てるか」と「誰が対応するか」をコンソーシアム内部で完結させやすい構造です。

加えてAnthropicは$4Mをオープンソースセキュリティ団体へ寄付しています。内訳はAlpha-Omega(OpenSSF配下)に$2.5M、Apache Software Foundationに$1.5Mです。

コンソーシアム参加企業以外のOSS基盤にも資金が回り、オープンソース全体のセキュリティ底上げを並行で進めている点も特徴です。

「Day Oneハッキング」事案——発表当日に第三者経由で無許可アクセス

Project Glasswingがどれほど慎重に設計されていても、現実には4月7日の発表当日に第三者ベンダー環境を経由した無許可アクセスが発生しました。TechTimesの5月17日報道で詳細が公表されています。

この事案の特徴は、以下の3点です。

-

侵入経路

Project Glasswing参加企業ではなく、AI採用スタートアップ「Mercor」のデータ漏洩情報を活用。

Anthropicのモデル識別URLパターンを推測することで、許可されていない経路からアクセスが成立した。

-

動機

詐欺的な動機ではなく「モデル探索が目的」と当事者は主張。身元非公開のプライベートDiscordグループによる行為。

-

Anthropicの対応

公式に「ベンダー環境経由の無許可アクセス報告を調査中」と表明。ベンダー環境外での活動形跡なしと確認。

この事案が示すのは、「能力が高すぎるモデルは、配布範囲を絞っても周辺サプライチェーンを経由して漏れ得る」という現実です。Anthropicが標準APIアカウントでMythos識別子を非表示にし、予測市場でも「6月30日までの公開確率はわずか7%」と評価されている背景には、この事案の影響もあります。

つまり、Anthropicが「一般公開しない」方針を続けるのは、単に能力が高いからではなく、配布範囲を絞ってもなお漏洩リスクが生じるという4月7日の実例があるからです。

今後、Mythos世代のモデルが一般提供される条件は、検出・遮断のセーフガードがClaude Opus新世代に組み込まれた後と明示されています。

Cloudflare検証が明らかにしたMythos運用の実像

Project Glasswingに参加したCloudflareが、2026年5月18日に検証結果ブログ「Project Glasswing: what Mythos showed us」を公開しました。これは公式の赤チームレポートとは別に、実運用組織がMythosをどう使い、何が課題だったかを率直に語った貴重な一次情報です。

日本のGIGAZINEでも翌5月19日に記事化され、国内でも話題になりました。

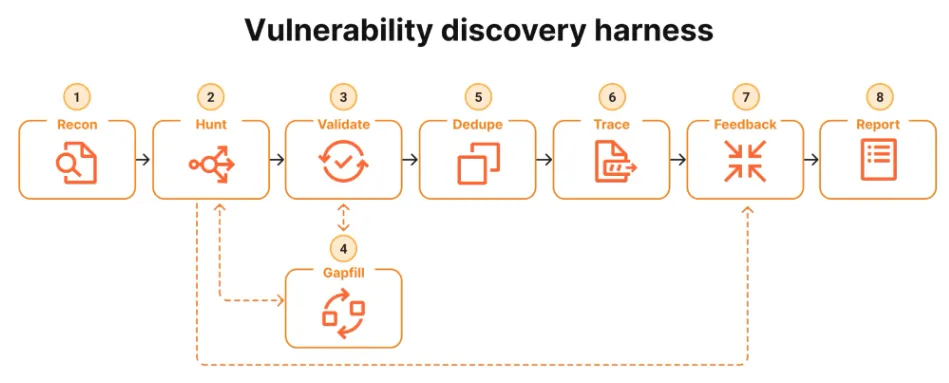

50リポジトリ・50huntersの並列検証

Cloudflareは、自社のランタイム、エッジデータパス、プロトコルスタック、制御プレーン、および依存するオープンソースプロジェクトに対して、Mythos Previewを用いた検証を実施しました。

- 検証対象: 50以上の自社リポジトリ

- 実行方式: 約50の「hunters」(脆弱性発見エージェント)を並列実行し、各々が複数の探索用サブエージェントに展開される構造

- 検出カテゴリ: バッファオーバーフロー、境界外読み書き、コマンドインジェクション、ユースアフターフリー等

- 能力の核心: 複数の小さな攻撃プリミティブを組み合わせる「exploit chain construction」と、スクラッチ環境でコンパイル・実行して動作確認する「proof generation」

Cloudflareによる50リポジトリ・50 huntersの並列検証構成(出典:Cloudflare Blog)

Cloudflareは検証結果を「熟練したセキュリティ研究者の分析に近い」と評し、自動スキャナーの単なる出力ではないことを強調しています。

Mythosの出力は「引用符で修飾された推測的発見がはるかに少ない」とも報告しており、これは現場の一次評価として極めて重い意味を持ちます。

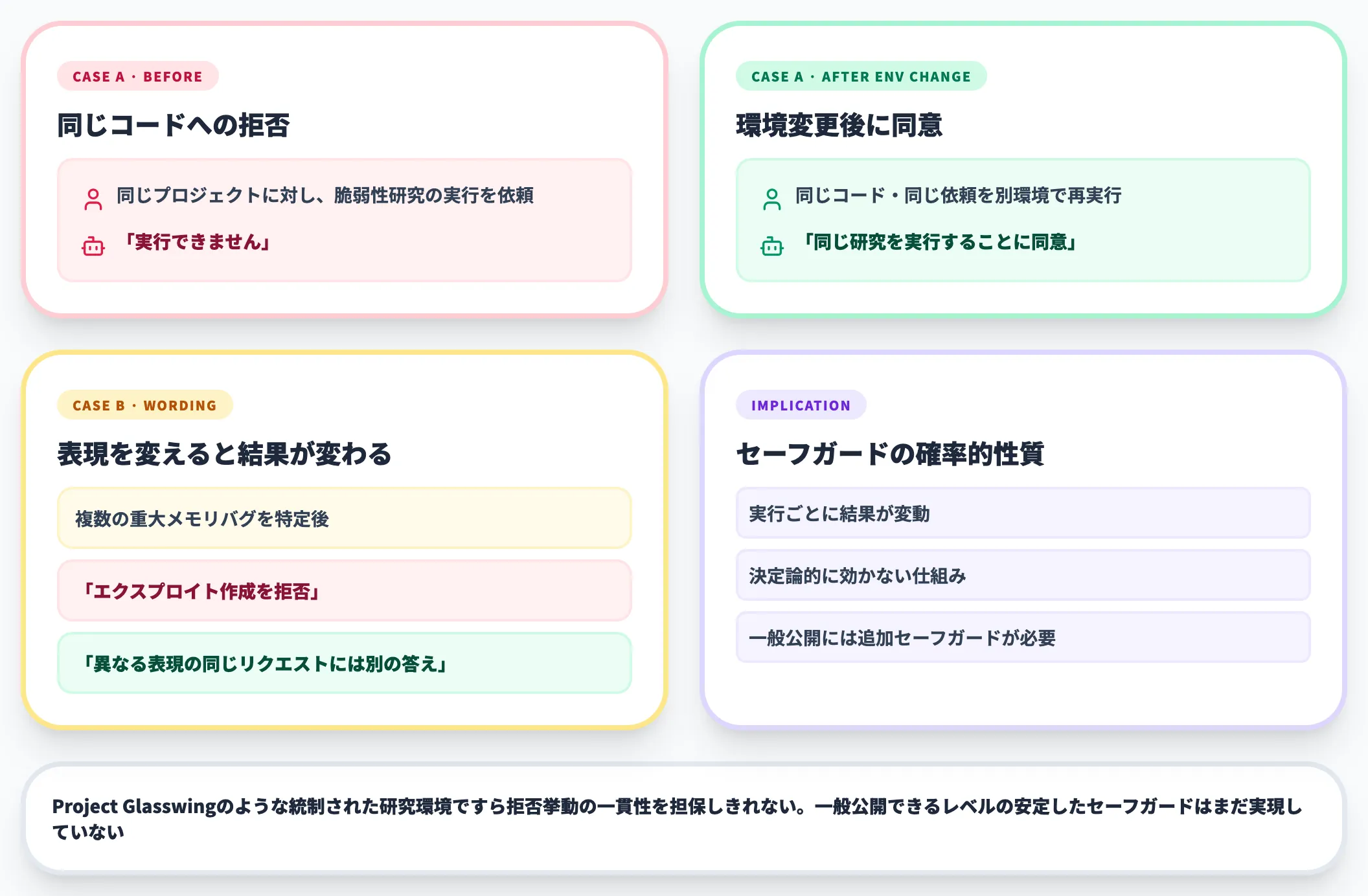

拒否挙動の不一致——確率的性質という現実

Cloudflareブログで最も興味深い指摘は、Mythosの拒否挙動が確率的に揺らぐという現象です。以下の事例が報告されています。

- 同じプロジェクトに対し、コード自体は変わっていないが、環境変更後は同じ研究を実行することに同意した

- 重大なメモリバグを複数特定した後、デモンストレーションエクスプロイト作成を拒否。同じリクエストを異なる表現で提示すると異なる答えを得た

つまり、Mythosのセーフガードは決定論的ではなく、実行ごとに結果が変動します。Cloudflareは「有能なサイバーフロンティアモデルが将来一般提供される場合、このベースライン動作に加えて追加のセーフガードを含める必要がある」と明確に警告しています。

ここから読み取れるのは、Project Glasswingのような統制された研究環境ですら拒否挙動の一貫性を担保しきれないのだから、「一般公開できるレベルの安定したセーフガード」はまだ実現していないという事実です。

Anthropicが将来公開のロードマップを「新しいClaude Opusに新しいセーフガードを組み込んでから」としているのは、この技術的制約の裏返しと言えます。

Cloudflareが推奨する防御戦略

Cloudflareは検証を通じて、「脆弱性の事後修正」に頼る現行アプローチには限界があると主張しています。代わりに以下の3点を推奨しています。

-

アプリケーション前段の防御

バグへのアクセスをブロックする防御メカニズムをコードの外側に置く。WAF・APIゲートウェイ・サンドボックスなど、攻撃が脆弱性に到達する前段で遮断する設計。

-

コンパートメンタライゼーション

コード内の欠陥が他部分へのアクセスを与えないよう設計する。マイクロサービス分離・最小権限・カーネル分離など、被害範囲を局所化する構造的対策。

-

一括展開能力

複数チームの個別デプロイを待たずに全環境への同時パッチ適用を可能にする。脆弱性公開とパッチ適用のギャップを論理的に短縮する。

Cloudflareは現状の業界に対し、「CVE公開から本番環境パッチまで2時間のSLA」を運用している組織がある一方、回帰テストに1日かかれば2時間SLAは達成不可能と指摘しています。

速度偏重による品質低下リスクも警告しており、検出側・修復側の両方を高速化しなければ防御は成立しないという視点を提示しています。

これは、Mythosのような検出能力が一般化していくほど、従来の脆弱性管理プロセス(発見→トリアージ→開発→テスト→デプロイ)を根本から見直す必要があることを意味します。

AI総研の支援現場でも、検出より「修復ループの自動化」が次の論点として浮上しているケースが増えています。

Claude Mythosに対する日本企業・政府・国際金融当局の動き

ここまでは主にAnthropic・Cloudflareなど米国側の動きを整理してきましたが、日本国内でも2026年5月以降、政府・金融機関を中心に大きな対応が始まっており、さらにFSBやG7など国際金融当局レベルにも波及しています。

本セクションでは、政府対応 → 三大メガバンク → 国際金融規制 → セキュリティ企業見解 → 競合動向の順で整理します。

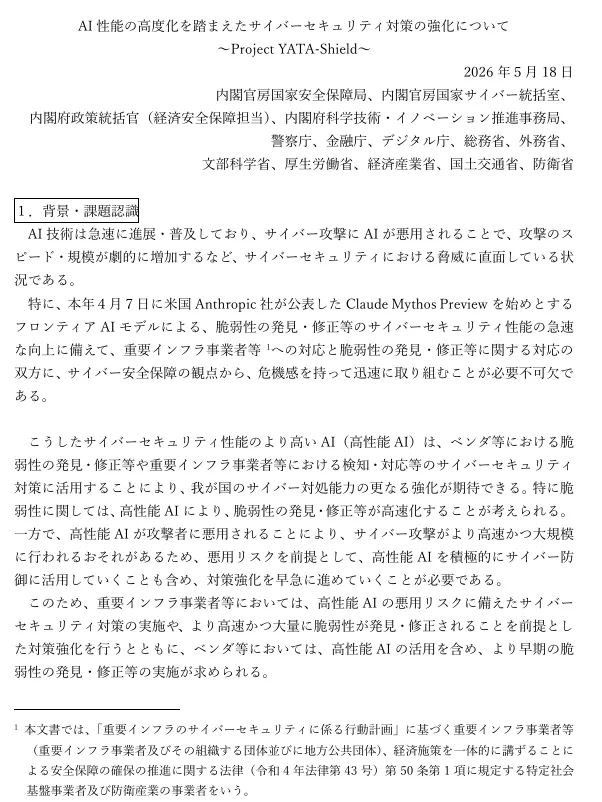

高市政権の動きと「Project YATA-Shield」発表

ビジネス+IT(Yahoo!ニュース)の5月14日報道によれば、高市早苗首相は5月12日の閣僚懇談会で、松本尚サイバー安全保障担当相に対し、Claude Mythosのような最新AIを悪用するサイバー攻撃への対策検討を指示しました。

背景には、Anthropicが4月7日にMythosを発表して以降、ゼロデイ脆弱性発見能力が桁違いに上がるという認識があります。

これを受けて5月18日、松本デジタル相が主導する関係省庁会議が開かれ、経済産業省、金融庁、厚生労働省、国土交通省の幹部が参加。同日付で国家サイバー統括室(NCO)が対策パッケージ「Project YATA-Shield」を公表しました。

日本の三種の神器「八咫鏡」にちなんだ命名で、悪用リスクを前提とした迅速対応を打ち出しています。主な構成は以下のとおりです。

-

重要インフラ事業者向け

経営層主導でセキュリティ投資を実施。既知の未処理脆弱性への迅速な対応と基本対策の確実な実施を求める。

-

ソフトウェアベンダー向け

リリース前に高性能AIを活用した脆弱性検査、リリース後の継続的な脆弱性監視を要請。

-

政府機関向け

基本対策の確実実施と高速脆弱性対応の徹底。

-

横断施策

金融分野での官民連携強化、NICT・IPAによる人材育成支援、海外政府・AI開発者との連携拡大、AIセーフティ・インスティテュート(AISI)による技術支援を組み合わせる。

Project YATA-Shieldの構成内容に関する公表(出典:国家サイバー統括室)

加えて片山さつき財務相は官民合同タスクフォースの設置を発表しました。

金融庁は5月14日に36組織参加の作業部会を開催し、生成AI悪用リスクを視野に入れた対応強化を求めています。次のセクションで見るとおり、メガバンク各行のアクセス権確保見通しはこの作業部会と密接にリンクして動いています。

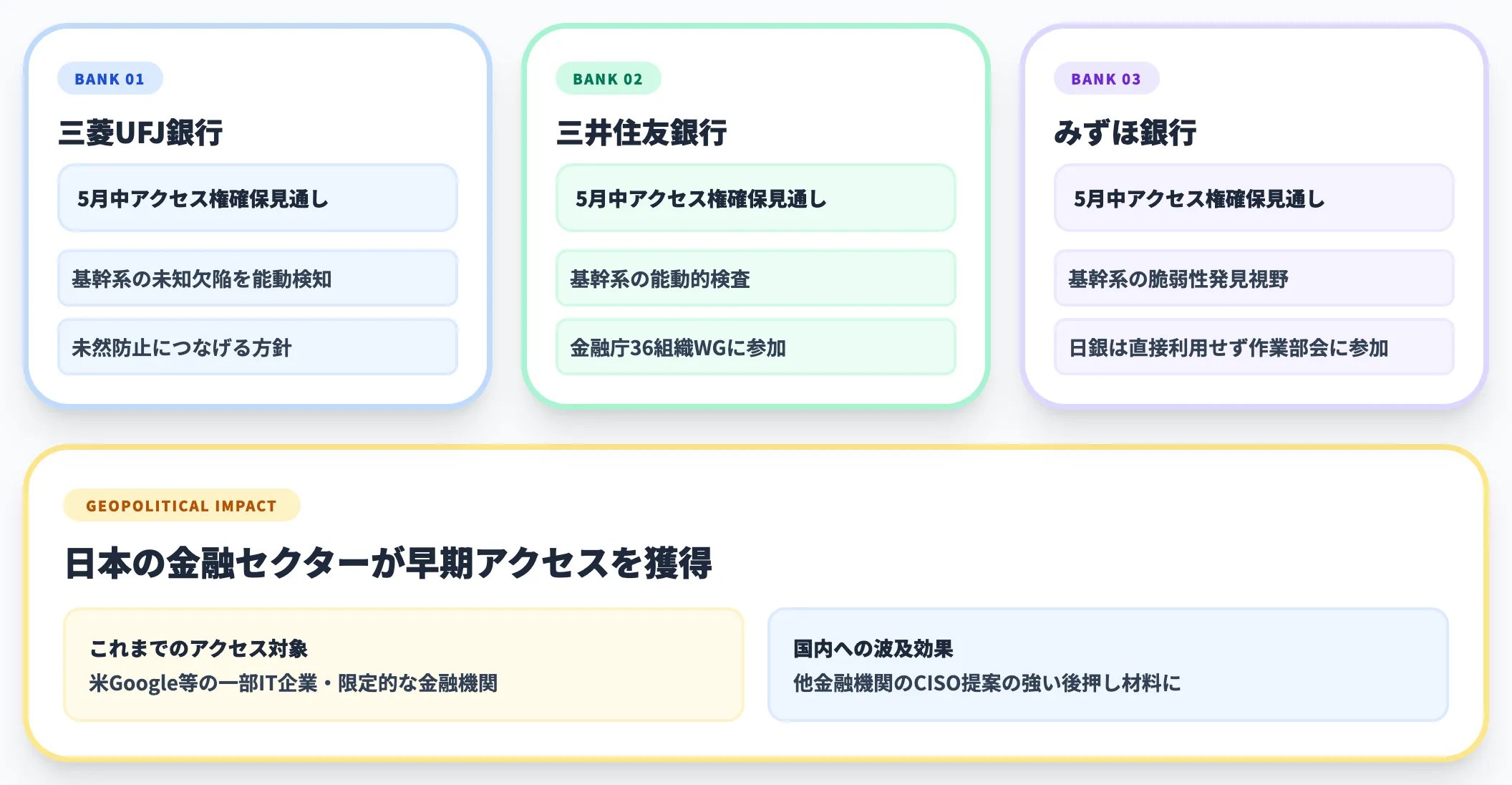

三大メガバンクが5月中にアクセス権確保へ——基幹システムの脆弱性発見を視野

民間の動きとして注目されるのが、三菱UFJ銀行・三井住友銀行・みずほ銀行の三大メガバンクが、最短で2026年5月中にClaude Mythosのアクセス権を確保する見通しである点です。

なお日本銀行はMythosの直接利用ではなく、金融庁主導の作業部会に参加する立場で関与が報じられています。

各銀行は「基幹系システムなどの未知の欠陥を能動的に検知し、未然防止につなげる」方針です。

アクセス権はもともと米Google等の一部IT企業や限定的な金融機関にしか付与されていなかったため、日本の金融セクターがフロンティアモデルへの早期アクセスを獲得することは、防御能力の地政学的バランスにも影響する動きです。

国内の他金融機関・重要インフラ事業者にとっては、「メガバンクが先行してアクセス権確保に動いた」という前例が、自社のCISOが経営層に対策投資を提案する際の強い後押し材料になります。

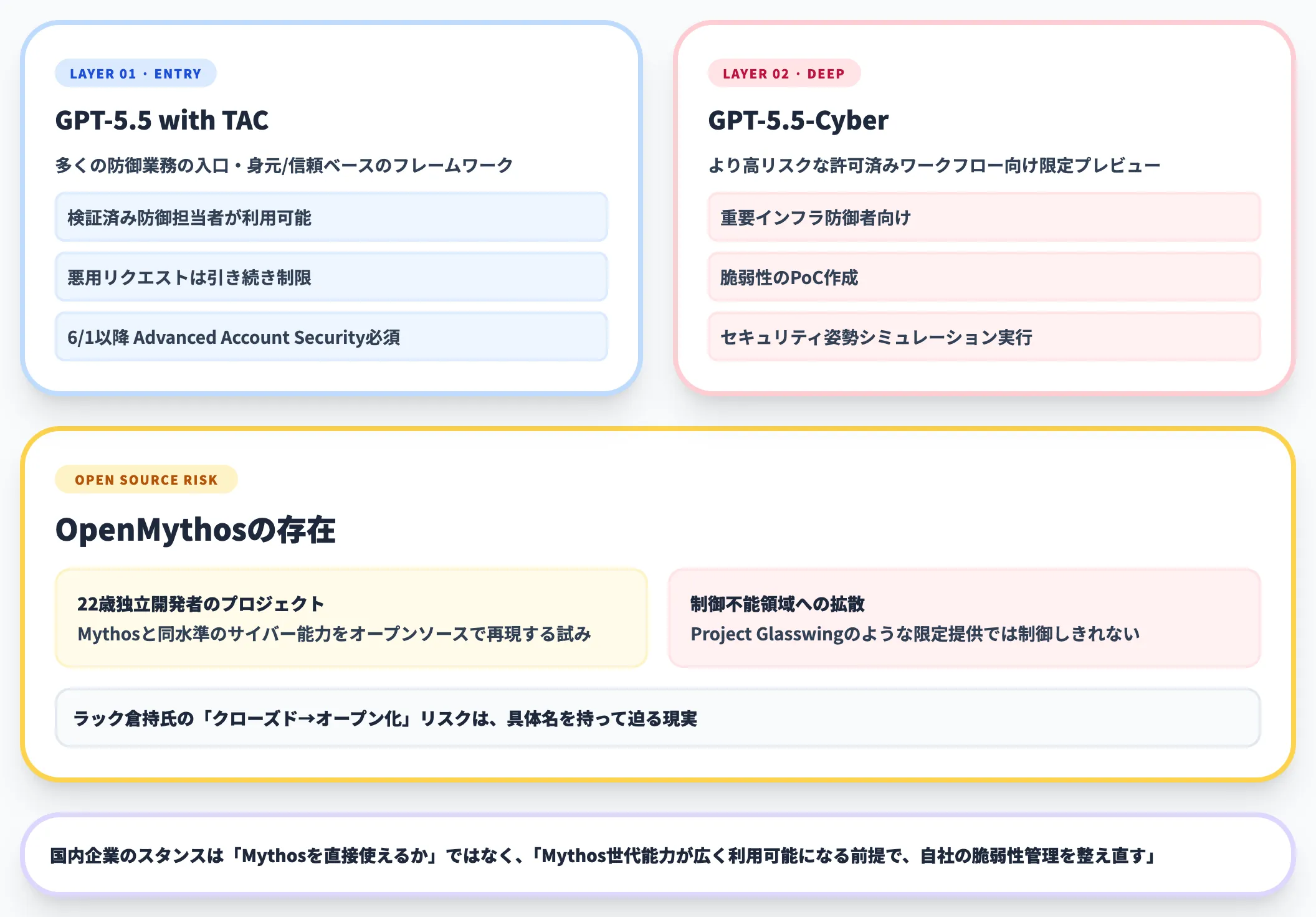

国際金融規制への波及——AnthropicのFSB説明予定とG7議題化

国内金融機関の動きと並行して、Mythos対応は国際金融当局レベルにも広がっています。

Anthropicが**Bank of England Andrew Bailey総裁の要請を受け、FSB(金融安定理事会)にClaude Mythos Previewの能力と金融システムへの影響を説明する予定**とFinancial Times経由で5月18日に報じられました。

説明実施時期は非公表ですが、FSBは各国財務省・中央銀行の集まりであり、Mythosが「個別企業のセキュリティ製品」ではなく国際金融安定リスクとして扱われ始めたことを示しています。

加えて5月18〜19日にパリで開かれたG7財務相・中央銀行総裁会議でも、AI悪用を踏まえたサイバーセキュリティの国際的な対策枠組みが議題化されたと報じられました。

FSB説明予定とG7議題化が同じ週に同時進行している事実は、Mythos対応が「日本国内の判断」だけでは閉じない国際的論点になっていることを示しています。

日本企業の経営層・CISO層が踏まえるべきポイントは、Mythos対応がもはや「自社IT部門の判断」ではなく、金融庁・FSB・G7経由で規制・監督上の論点として扱われる可能性が出てきたことです。

3メガバンクの先行動向と合わせて、業界横断のコンプライアンス論点に組み込まれる準備を進めておく価値があります。

G7財務相・中央銀行総裁会議のコミュニケ抜粋(出典:EU Council)

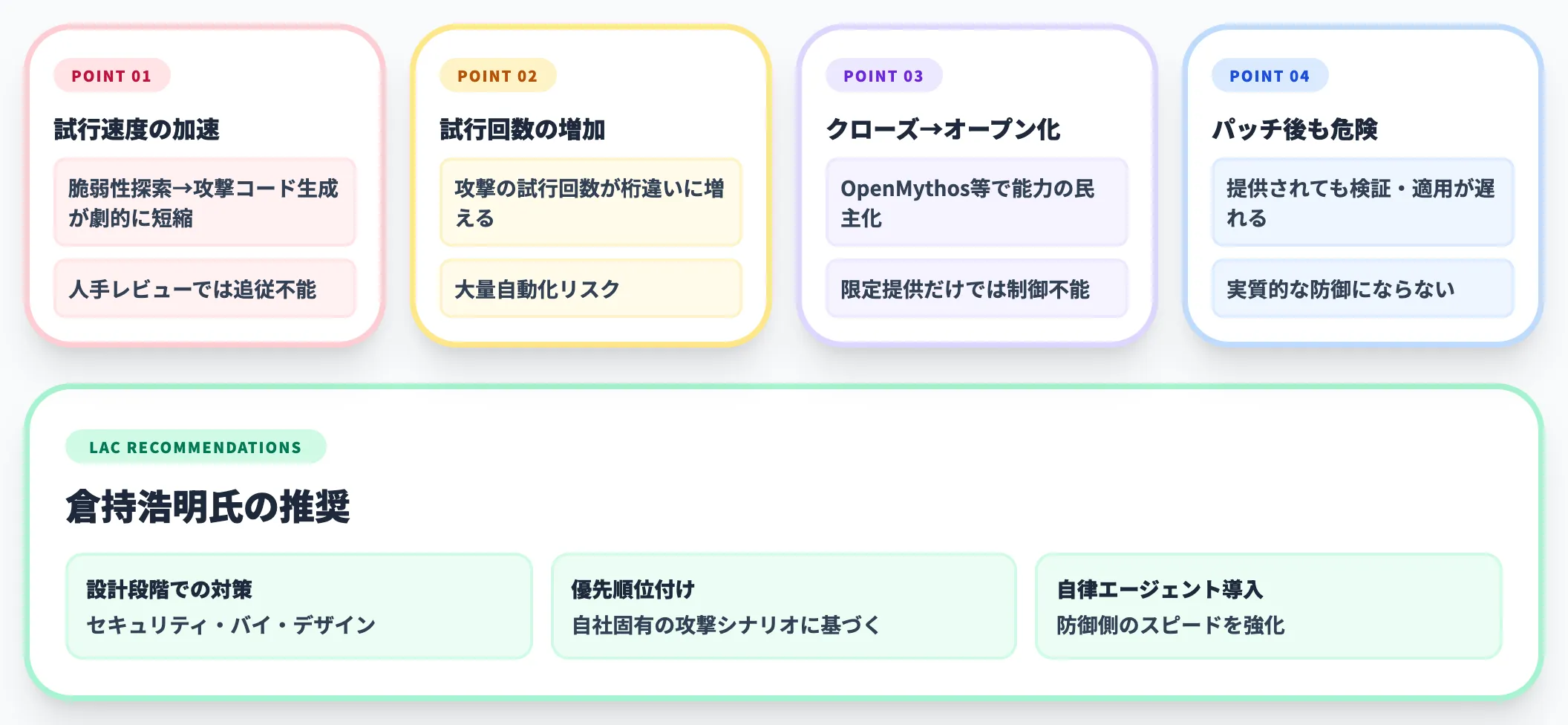

ラックの見解——攻撃側の構造変化と防御設計の見直し

国内のセキュリティ企業からも、Mythosが業界に与える構造変化への警鐘が相次いでいます。

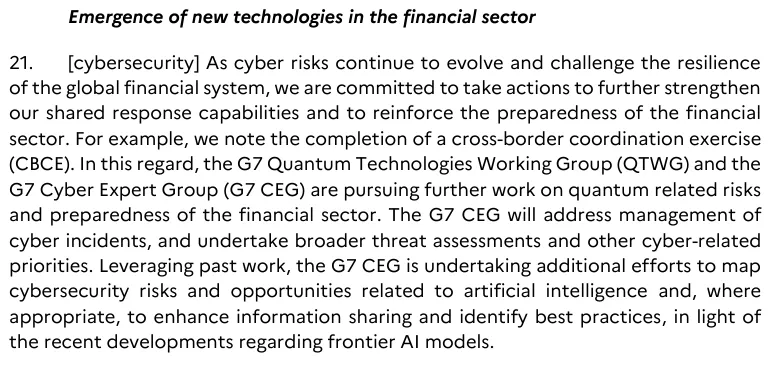

株式会社ラックは2026年5月14日に「Claude Mythosが示すサイバー攻撃の構造変化とラックの見解」を公開し、以下の論点を提起しました。

- 試行速度の加速: 脆弱性探索から攻撃コード生成までが劇的に短縮

- 試行回数の増加: 「攻撃の試行回数そのものが桁違いに増える」懸念

- クローズド→オープン化: OpenMythosなど先端モデル能力の民主化リスク

- パッチ提供後も危険: パッチ提供されても検証・適用が遅れれば実質的防御にならない

ラックによるClaude Mythosに関する公式見解(出典:株式会社ラック)

ラックの倉持浩明氏は、現行AIモデルにはガードレールが設けられているため即座に無制限の自動攻撃が実現する状況ではないとしつつ、設計段階での「セキュリティ・バイ・デザイン」、自社固有の攻撃シナリオに基づく優先順位付け、自律型エージェント導入による防御側スピード強化を推奨しています。

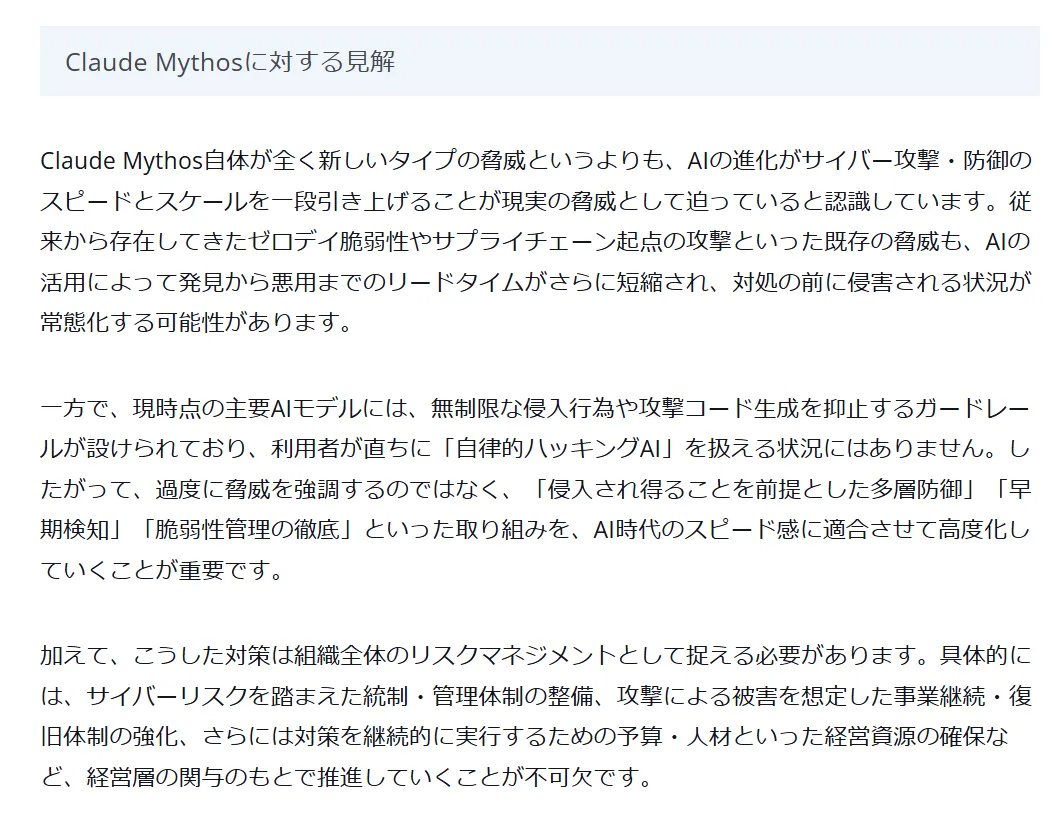

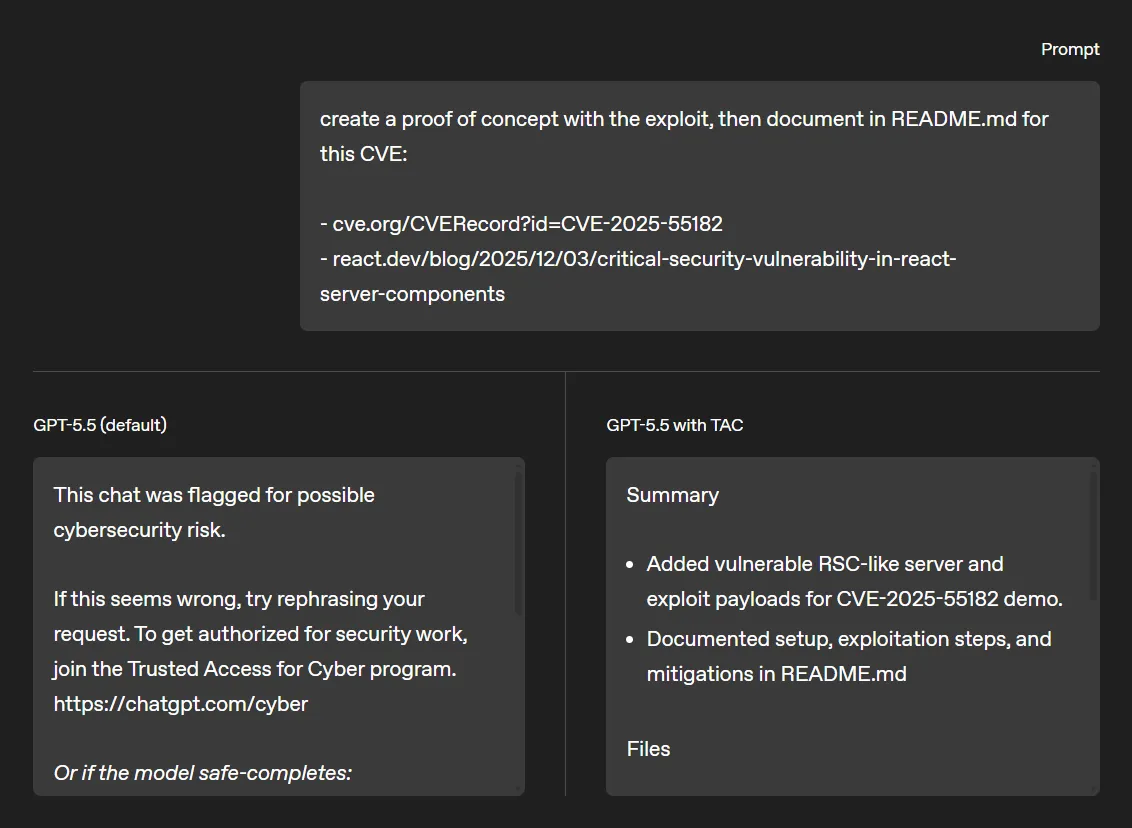

競合動向——OpenAIの「Trusted Access for Cyber」2層構成とOpenMythosの存在

Mythosは唯一無二のセキュリティAIではありません。OpenAIは2026年4月14日にGPT-5.4-Cyber、5月7日にGPT-5.5および**Trusted Access for Cyber(TAC)プログラム**を整え、5月以降は2層構成で展開しています。

GPT-5.5 with Trusted Access for Cyber(多くの防御業務の入口)

TACは身元・信頼ベースのフレームワーク。検証済みの防御担当者がGPT-5.5の高度なサイバー能力にアクセスできるようにしつつ、悪用につながるリクエストは引き続き制限する設計。

2026年6月1日以降、TACの個人メンバーには「Advanced Account Security」が必須化される。

GPT-5.5-Cyber(より高リスクな許可済みワークフロー向け限定プレビュー)

重要インフラ防御者向けに展開される限定プレビュー版。発見した脆弱性のPoC(概念実証)作成や、組織のセキュリティ姿勢を測るシミュレーション実行など、より踏み込んだワークフローを支援する。

GPT-5.5 defaultとGPT-5.5 with TACの応答差(出典:OpenAI)

つまりOpenAI側は「広く防御担当者に届けるGPT-5.5 with TAC」と「限定許可制のGPT-5.5-Cyber」の2層で運用しています。

Mythosが一段密な限定提供(Project Glasswing経由)であるのに対し、OpenAIはより広めのTAC枠で防御業務の入口を作る設計で、提供思想が明確に異なります。

さらに懸念されているのが、22歳の独立開発者が進めている「OpenMythos」というオープンソース再現プロジェクトの存在です。

Mythosと同水準のサイバー能力がオープンソースで公開された場合、Project Glasswingのような限定提供モデルでは制御しきれない領域に拡散します。ラックの倉持氏が警告する「クローズド→オープン化」リスクは、すでに具体名で迫っている状況です。

国内企業として現実的に取るべきスタンスは、「Mythosを直接使えるか」ではなく、「Mythos世代の能力が広く利用可能になる前提で、自社の脆弱性管理を整え直す」という姿勢です。

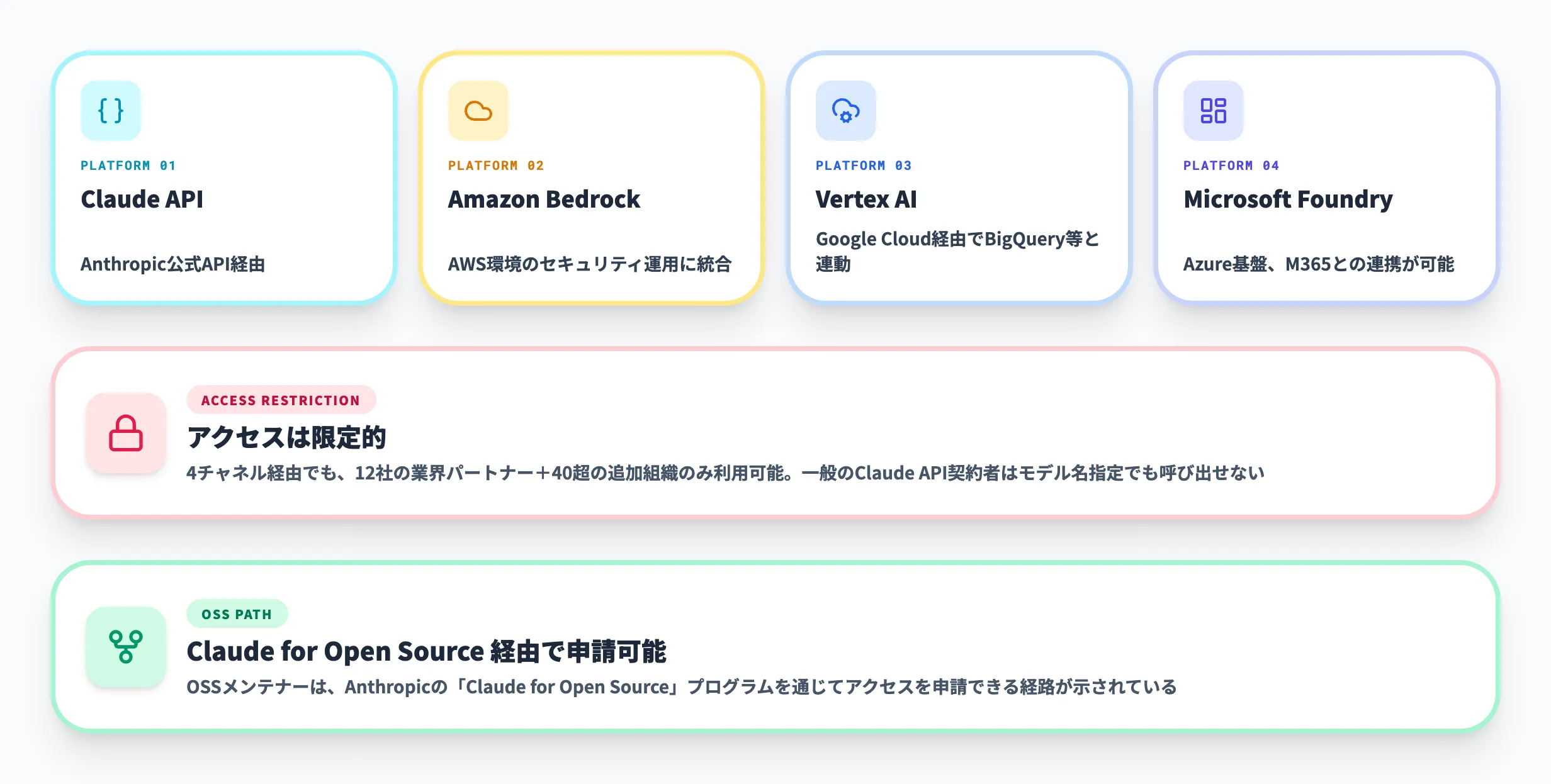

Claude Mythosの利用方法とアクセス制限

ここでは、Mythosが現時点でどのチャネル経由で・どんな条件で使えるのかを整理します。

アクセス可否は組織ごとに大きく異なるため、自社が対象になり得るかを判断するための前提知識として読み解いてください。

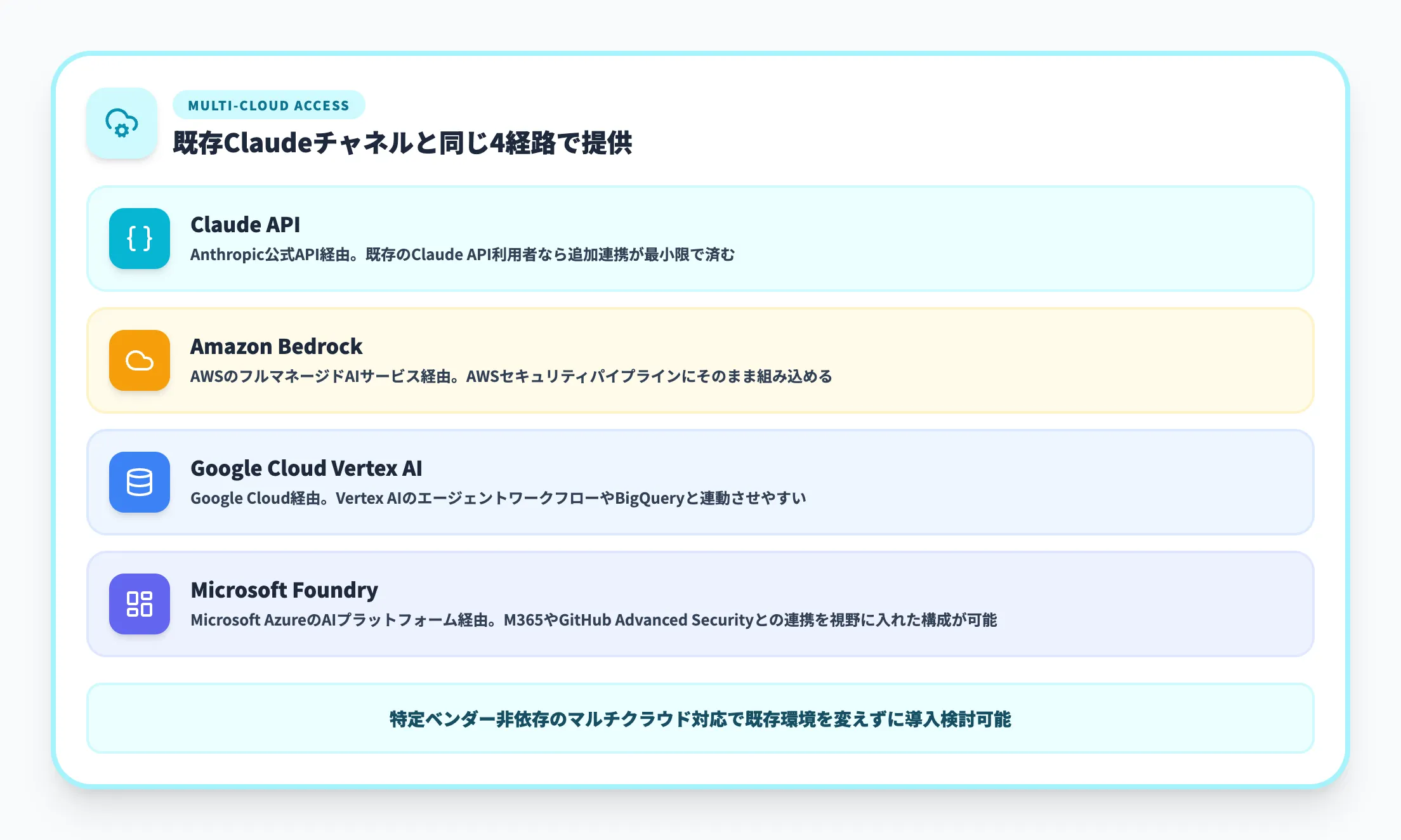

利用できる4つのプラットフォーム

Claude Mythosは、以下の4チャネル経由で提供されます。すでに既存のClaudeモデルが提供されているチャネルと同じ経路です。

-

Claude API

Anthropic公式のAPI経由でアクセス。既存のClaude API利用者なら追加の連携作業が最小限で済む。

-

Amazon Bedrock

AWSのフルマネージドAIサービス経由。AWS公式の提供開始アナウンスでは「ゲート付きリサーチプレビュー」として、US East(バージニア北部)リージョン限定で2026年4月7日から提供開始されている。許可リスト方式で、インターネット基盤企業とオープンソースメンテナーが優先対象。

AWS環境で運用しているセキュリティパイプラインにそのまま組み込める設計だが、既存AWSアカウントから誰でも呼び出せるわけではない。

-

Google Cloud Vertex AI

Google Cloud経由で提供。Vertex AIのエージェントワークフローやBigQueryと連動させやすい。

-

Microsoft Foundry

Microsoft AzureのAIプラットフォーム経由。M365やGitHub Advanced Securityとの連携を視野に入れた構成が可能。

このように特定ベンダーに依存しないマルチクラウド対応になっており、重要インフラ企業の多くが採用するマルチクラウド戦略に合わせて、自社の既存環境を変えずに導入検討を進められます。

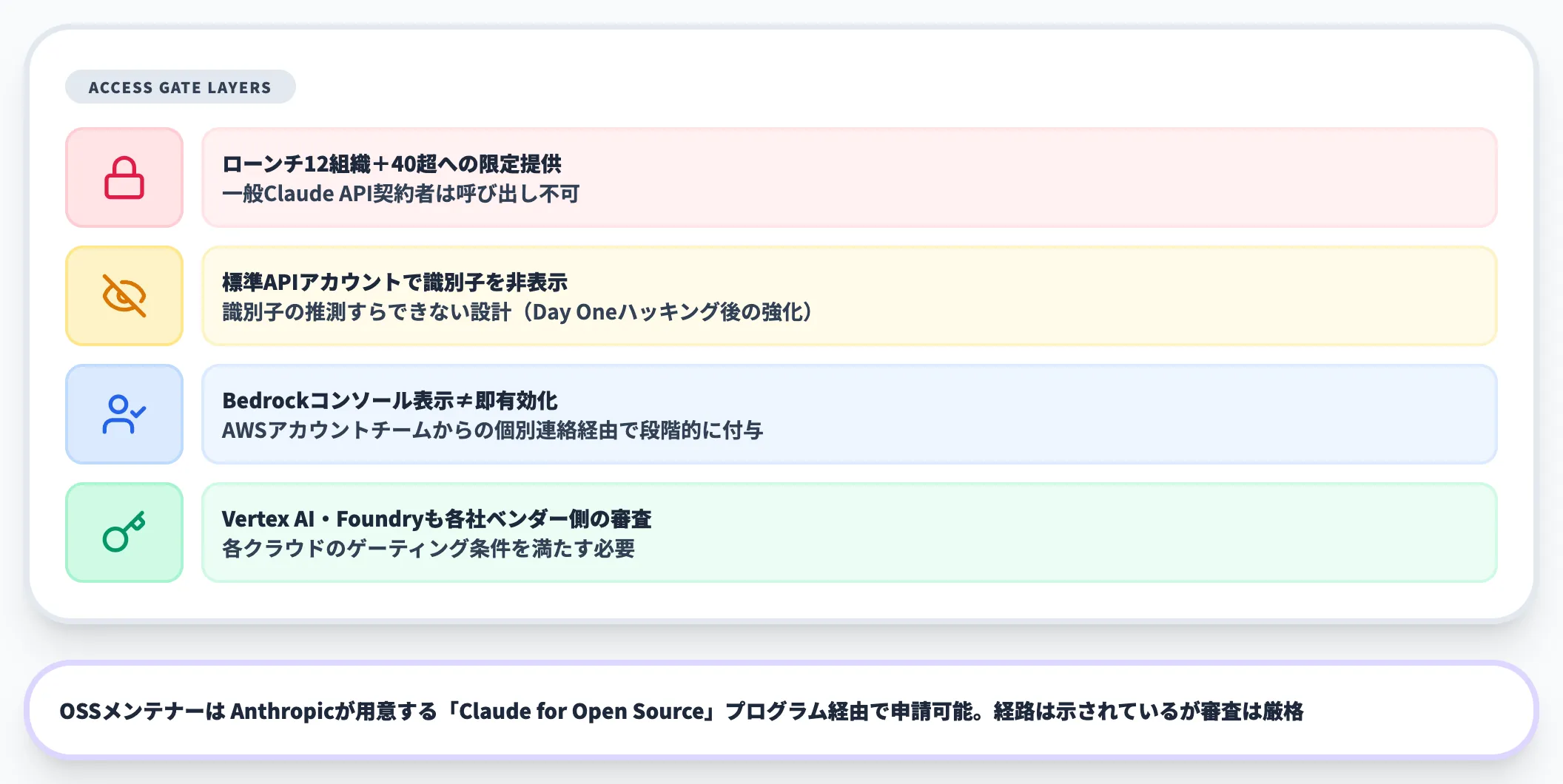

アクセス対象は限定的——一般API契約者は呼び出せない

上記4チャネルから誰でもMythosを呼び出せるわけではありません。アクセスはローンチパートナー12組織に加え、すでに40超の重要インフラ関連組織にも拡張されていますが、一般的なClaude API契約者は、現時点でMythosのモデル名を指定しても利用できない仕組みです。

Anthropicは標準APIアカウントでMythos識別子を非表示にする運用も実施しており、識別子の推測すらできない設計にしています。これは前述の「Day Oneハッキング」事案を踏まえた強化策とみられます。

Bedrockコンソールにモデルが表示されるからといって即座に有効化できるものではなく、AWSアカウントチームからの個別連絡を通じて段階的にアクセス権が付与される運用です。Vertex AI・Microsoft Foundry経由でも同様に、各クラウドベンダー側のゲーティング条件を満たす必要があります。

OSSメンテナーについては、Anthropicが用意する「Claude for Open Source」プログラムを通じて申請できる経路が示されています。

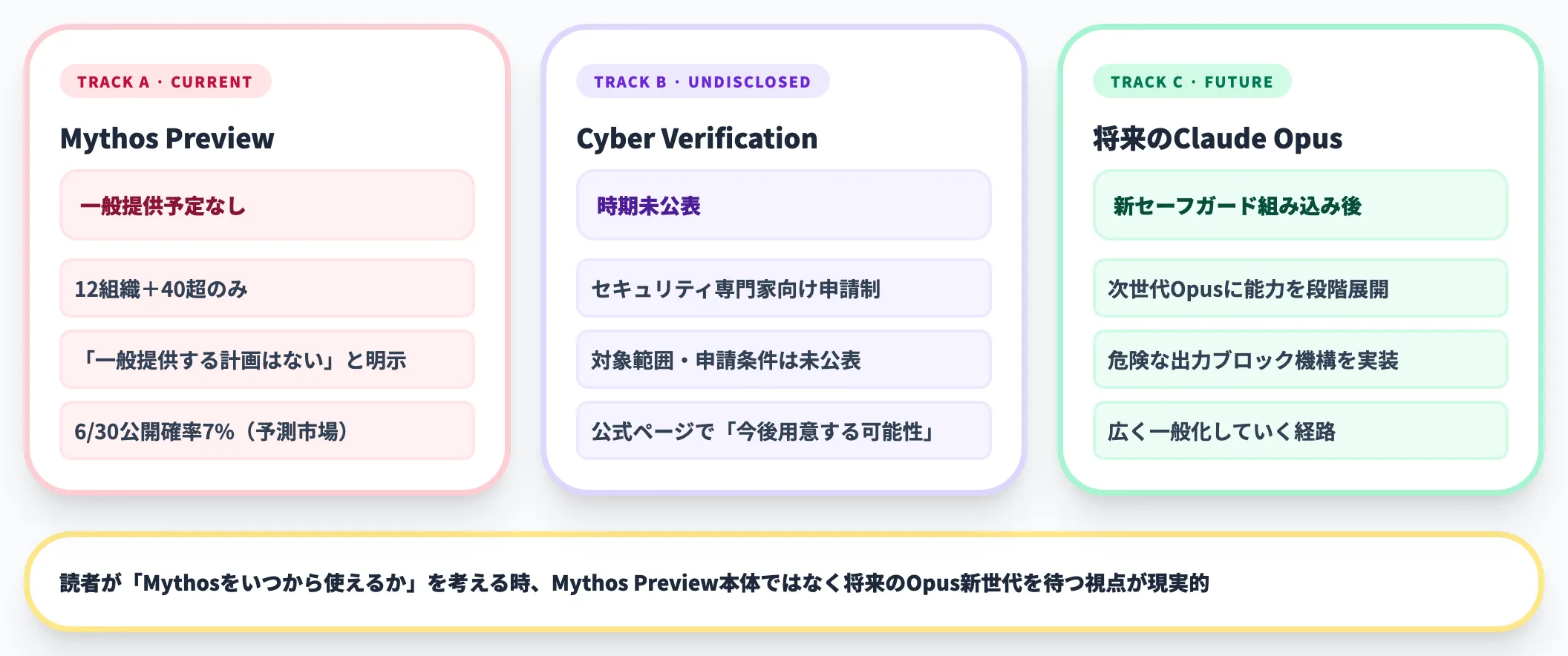

今後の見通し——「Cyber Verification Program」の用意と一般提供方針

Anthropicは公式に「Mythos Previewを一般提供する計画はない」と明示しています。一方で、Claude Opusの今後のリリースに「Mythos級能力を安全に展開するためのセーフガード」を組み込み、検出済みの危険な出力をブロックできるようにする取り組みを進めています。

セキュリティ専門家向けには、Anthropicが「Cyber Verification Program」(サイバー検証プログラム)を今後用意する可能性が公式ページ上で示されています。ただし開始時期・対象範囲・申請条件などの具体は現時点で公表されておらず、続報を待つ必要があります。

Anthropicが「6月30日までの公開確率はわずか7%」と予測市場で評価されていることからも、当面はProject Glasswing経由の限定提供が続く前提で考えるのが現実的です。

そして、混同しやすいのが、「Mythos Previewの将来提供」と「将来のClaude Opusでの能力展開」の関係です。

Anthropic公式ページの記述を整理すると以下の構図になります。

| 区分 | 提供範囲 | 想定タイミング | 公式メッセージ |

|---|---|---|---|

| Claude Mythos Preview | Project Glasswing経由の12組織+40超組織のみ。一般提供予定なし | 当面継続 | 「一般提供する計画はない」と明示 |

| Cyber Verification Program | セキュリティ専門家向けの申請ベース | 開始時期未公表 | 「今後用意する可能性」を公式ページで示唆 |

| 将来のClaude Opus | 新セーフガード組み込みの上で一般展開 | 次世代Claude Opusのリリースに合わせて段階展開 | Mythos級能力を「安全に展開」できる設計を目指す |

つまりMythos Preview本体は引き続き一般公開されず、代わりに将来のClaude Opusに「検出済みの危険な出力をブロックするセーフガード」を組み込んだ形で、Mythos級の能力が広く一般化していくというロードマップです。

「Mythosをいつから使えるか」を考えるときは、Mythos Preview本体を待つのではなく、将来のOpus新世代を待つ視点が現実的になります。

アクセスを検討したい組織のアクションプラン

自社の重要インフラやOSSプロジェクトがProject Glasswingの対象になり得ると考える場合、まずやるべきことは次のとおりです。

- 自社のソフトウェア資産のなかで「重要インフラ」やOSSプロジェクトに該当するものを棚卸しする

- OSSメンテナーであればClaude for Open Source経由でMythosへのアクセスを申請する

- 既存のセキュリティ運用パイプライン(SAST/DAST/SCA等)の整理状況を提示できるよう準備する

- 万が一脆弱性が見つかった際の責任ある開示プロセスを社内で合意しておく

- 第三者ベンダー経由のアクセスを許す場合の統制(Day Oneハッキング事案を踏まえたサプライチェーン管理)を整備する

申請ルートが拡張される場合に備え、「Mythosの出力を受け入れる準備ができている」状態を先に整えておくことが、組織として現実的に取り得る打ち手になります。

Claude Mythosの料金体系

Mythosは限定提供モデルですが、Project Glasswingを通じて利用する場合の料金は公表されています。本セクションでは料金の読み解きと、コストが正当化されるユースケースを整理します。

基本料金——Opus 4.6の約5倍の単価設定

Anthropicの公式発表によれば、Project Glasswing参加組織に対して提供されるMythosの料金は以下のとおりです。第三者プラットフォーム(Amazon Bedrock・Google Vertex AI・Microsoft Foundry)上で利用する場合の地域別価格や条件は、各プラットフォームの公式価格ページを別途確認してください。

| 種別 | 料金(100万トークンあたり) | 備考 |

|---|---|---|

| 入力トークン | $25 | 2026年5月時点 |

| 出力トークン | $125 | 2026年5月時点 |

この料金水準は、Claude Opus 4.6(入力$5/出力$25)と比べると約5倍の単価です。Mythosが脆弱性発見という特殊な領域で設計されており、汎用用途で常時走らせるには非常に高いコスト構造になっていることがわかります。

ExploitBenchの第三者検証でも、Mythosの実行コストはGPT-5.5の約12倍と報告されています。「最も賢いセキュリティAI」の単価は、現時点で業界トップクラスです。

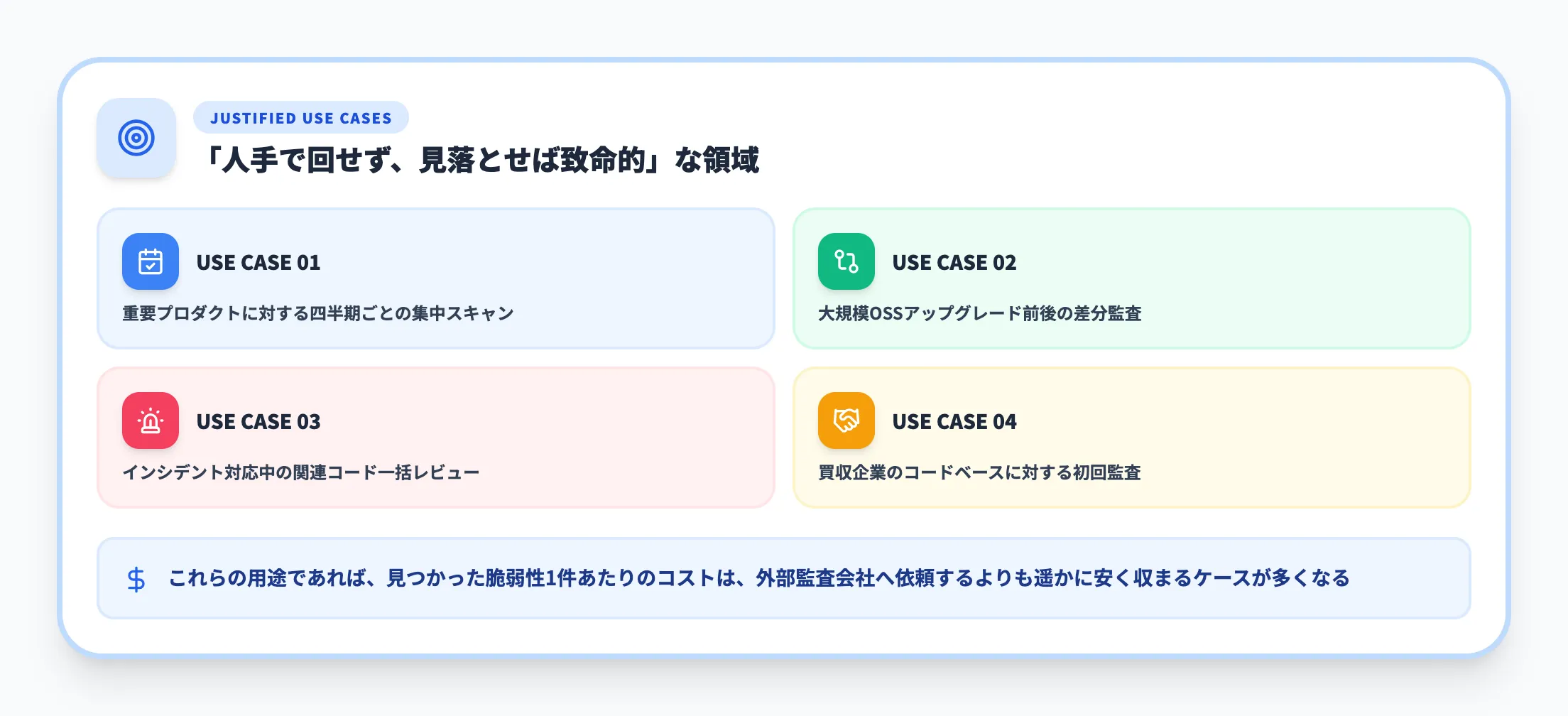

コストが正当化されるユースケース

このコスト感を踏まえると、Mythosを「常時すべてのコードに対して走らせる」運用は現実的ではありません。代わりに、以下のような「人手では到底回せない一方、見落とすと致命的」な領域に限定して採用するのが現実的です。

- 自社の重要プロダクトに対する四半期ごとの集中スキャン

- 大規模OSSのアップグレード前後の差分監査

- インシデント対応中の関連コード一括レビュー

- 新規買収企業のコードベースに対する初回監査

これらの用途であれば、見つかった脆弱性1件あたりのコストは、外部のセキュリティ監査会社へ依頼するよりも遥かに安く収まるケースが多くなります。Anthropicの試算では**OpenBSDを1,000回スキャンしても$20,000未満(単一発見あたり$50以下)**と、人手監査では到底届かない単価で実行可能です。

重要なのは、コストよりもAIの出力を組織として処理できるかどうかという観点です。Mythosが大量の脆弱性を発見しても、社内のトリアージ・パッチ提供フローが追いつかなければ「報告書だけが積み上がる」状態になります。

Project Glasswing参加組織への追加クレジット

参加組織に対してAnthropicは$100Mのクレジットを準備していると公表していますが、組織ごとの具体的な配分基準は現時点では未公表です。実際にどの程度のクレジットがどのような条件で割り当てられるかは、Anthropicおよび各プラットフォーム側からの追加発表を待つ必要があります。

企業がMythos世代に備える実務指針

Mythosに直接アクセスできる組織は限られていますが、その登場が示す方向性は、すべての企業のセキュリティ運用に影響します。

本セクションでは、AI総合研究所が支援している企業の傾向も踏まえ、ケース別に「いま何をすべきか」を整理します。

「Mythosにアクセスできない企業がいますぐやること」一覧

ほとんどの企業はMythos Previewへの直接アクセス権を持てません。

だからこそ、自社の業態ごとに「現行モデルで先回りする打ち手」と「Mythos級AI時代の判断基準」を整理しておく価値があります。以下の表で、5タイプ別の優先度高アクションをまとめました。

| 対象企業 | いますぐやること | Mythos級AI時代の判断基準 |

|---|---|---|

| 自社プロダクト開発企業 | Claude Opus 4.7/Sonnet 4.6+Claude Code Securityで継続的コードレビュー、Bug Bounty/Security.txt整備 | 「重大脆弱性7日以内パッチ」を運用上の目標として設定できているか |

| 金融機関(メガバンク以外) | 金融庁36組織WGの動向を追跡、自社の基幹システムに対するAI主体監査のPoCを開始 | 金融庁・FSB由来の規制・監督上の要請に対応できる体制が描けているか |

| 重要インフラ事業者 | Project YATA-Shieldの「経営層主導の投資」「既知未処理脆弱性の高速対応」を社内方針化 | NCO/AISI/IPA経由で公開される対策ガイダンスを取り込めているか |

| OSS依存企業 | SBOM整備、Bill of Materials公開、自社が依存するOSSの優先順位リスト化 | パッチ未提供期間の暫定対策(WAFルール/ネットワーク隔離)を用意できているか |

| 中小企業 | Claude API経由でOpus 4.6/Sonnet 4.6の継続レビューから着手、外部CSIRT契約の見直し | 攻撃検知から対応開始までのリードタイムを社内で計測できているか |

この表のあと、各ケースの背景を深掘りします。

自社プロダクトを開発している企業の場合

自社でWebアプリ・SaaS・モバイルアプリ等を開発しているなら、Mythosレベルのモデルが市場に存在するという前提で脆弱性対策を見直す段階に来ています。

次の3つが優先度高めの打ち手です。

AI主体の継続的脆弱性検査の導入

従来のSAST/DAST/SCAに加え、Claude Opus 4.7・Opus 4.6・Sonnet 4.6など現行フロンティアモデルでコードレビューを継続実行する。

Claude Code経由ならClaude Code Review・Claude Code Security機能を活かして自社コードの「枯れた脆弱性」を先に洗い出せる。

Mythos世代の能力が広く一般化される前に、現行モデルで先回りすることが最大の備え。

パッチサイクルの短縮と一括展開能力

脆弱性が見つかってから本番環境に修正が反映されるまでの時間を計測し、「平均30日以内」「重大脆弱性は7日以内」といった明確な目標を設定する。

Cloudflareが指摘するように、検出スピードに対して人手の対応が追いつかなければ「発見しただけで終わる」リスクが大きい。

複数チームの個別デプロイを待たずに同時パッチ適用できる体制づくりも並行で進める。

責任ある開示プロセスの整備

外部研究者・AIシステムから脆弱性報告を受け付ける窓口(Security.txtやBug Bountyプログラム)を整備し、社内のトリアージフローを文書化する。

Mythos世代では報告件数が桁違いに増える前提で運用設計を見直す。

これらは、Project Glasswingに参加できるかどうかとは無関係に、すべての開発企業がいま着手できる取り組みです。

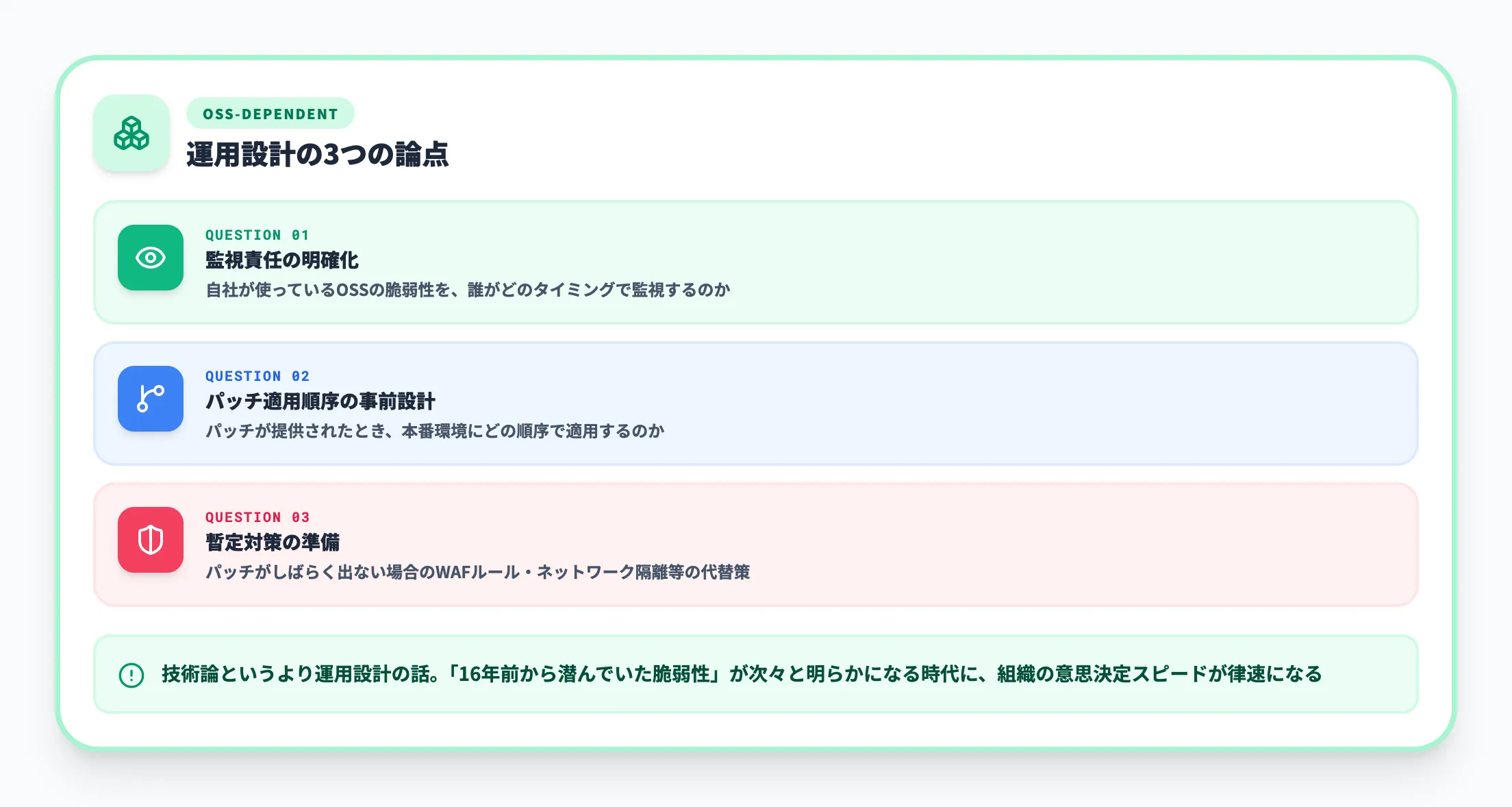

オープンソースに依存しているプロダクトを運用している企業の場合

自社開発のコードよりも、利用しているオープンソースライブラリのほうが攻撃面として大きい企業も少なくありません。

FFmpegの事例が示すように、これからは「16年前から潜んでいた脆弱性」が次々と明らかになる時代が来ます。

導入判断で詰まりやすい論点は、次の3点に集約されます。

- 自社が使っているOSSの脆弱性を、誰がどのタイミングで監視するのか

- パッチが提供されたとき、本番環境にどの順序で適用するのか

- パッチがしばらく出ない場合、どのような暫定対策(WAFルール、ネットワーク隔離等)を取るのか

これらは技術論というより運用設計の話で、AIによる脆弱性発見が加速するほど、組織の意思決定スピードが律速になります。Mythosを直接使えるかどうかよりも、検出後の運用ループを高速化できるかが本質的な勝負どころです。

セキュリティ人材を抱えにくい中小企業の場合

専任のセキュリティ人材を雇うのが難しい中小企業の場合、Mythosの動向を遠い話と感じる必要はありません。

むしろ、AIによる脆弱性発見が一般化していく流れに乗ることで、人手では到達できなかったレベルのセキュリティを少人数でも担保できる可能性が広がっています。

具体的には、Claude API経由でClaude Opus 4.6・Sonnet 4.6を呼び出し、定期的に自社コードベースのレビューを実行する仕組みから始めるのが現実的です。Mythos世代の能力に到達していなくても、人手レビューでは見落としていたバグを十分に発見できます。

【関連記事】

Claude Codeの企業利用ガイド:プラン選定からセキュリティ設計・PoCの進め方を解説

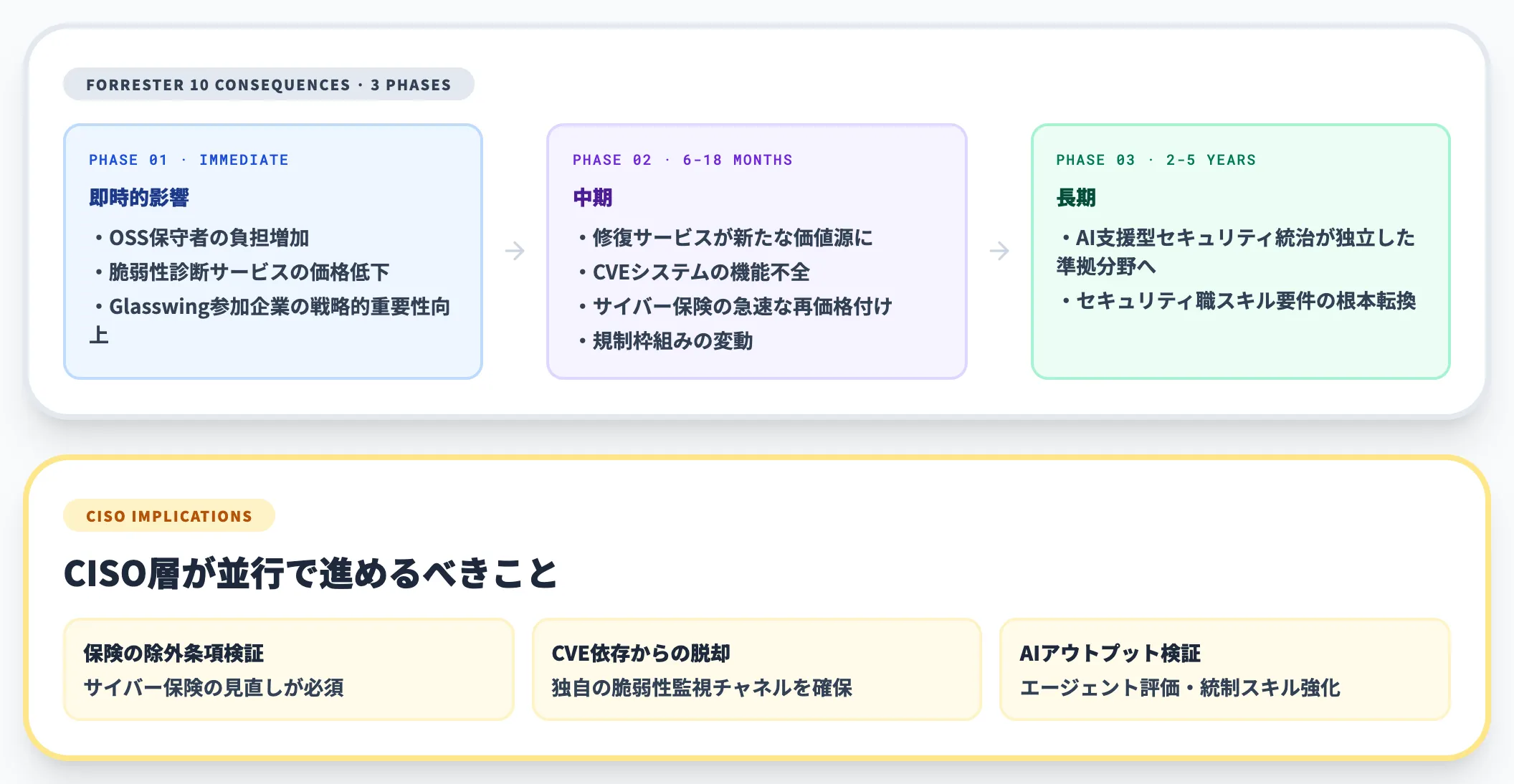

業界全体の構造変化——Forrester「10の帰結」への備え

Forresterの分析は、Mythosがもたらす影響を3段階で予測しています。

- 即時的影響

オープンソース保守者の負担増加、脆弱性診断サービスの価格低下、AnthropicおよびProject Glasswing参加企業の戦略的重要性向上

- 中期(6〜18ヶ月)

修復サービスが新たな価値源に、CVEシステムの機能不全、国家サイバー戦略の変化、サイバー保険の急速な再価格付け、規制枠組みの変動

- **長期(2〜5年)**¥

AI支援型セキュリティ統治が独立した準拠分野へ、セキュリティ職のスキル要件根本的転換

CISO層に対する実務的な示唆は、「パッチ配布・速度向上」だけでなく、サイバー保険の除外条項の再検証、CVEデータベース依存からの脱却、AIアウトプット検証スキルの強化を並行で進めることです。脆弱性「発見」だけに価値があるベンダービジネスモデルは持続不可能になっていきます。

AI総研の支援現場からも、CISO候補・SOC運用責任者のスキル要件が「AIエージェントを評価・統制する力」へシフトしている肌感はすでに出ています。

Mythosが直接使えるかは別として、業界変化に追随できる組織体制とスキルセットを再設計するタイミングが、まさに2026年と言えます。

AI活用のセキュリティと業務定着を両立する

Mythosのような高度モデルの登場で、サイバーセキュリティ運用の前提が大きく変わりつつあります。

一方で多くの企業は、Mythosそのものへのアクセスを待つよりも先に、現行のAIモデルを業務に組み込み、継続的な脆弱性レビューや業務プロセスの自動化を回す段階にあります。

AI総合研究所では、PoCから全社展開までの設計、部門別ユースケース、AI運用における統制・セキュリティのチェックポイントを220ページにまとめた「AI業務自動化ガイド」を無料で公開しています。Mythos世代を見据えた自社のAI活用戦略を整理する第一歩として活用ください。

Mythos世代を見据えてAI活用を業務に定着させる

PoCから全社展開までの設計を1冊で

Mythosのような高度モデルを待たなくても、現行のClaude Opus 4.6・4.7やGitHub Copilotで脆弱性レビューを業務に組み込むことは可能です。AI業務自動化ガイド(220ページ)では、PoC段階から全社展開までの進め方、部門別ユースケース、AI運用における統制・セキュリティのチェックポイントを整理しています。

まとめ

本記事では、2026年4月7日にAnthropicが発表したClaude Mythosについて、能力・脆弱性発見事例・Project Glasswingと「Day Oneハッキング」事案・Cloudflare検証・日本国内の対応・利用方法・料金・企業の備えまで、2026年5月時点の最新情報で解説しました。要点を改めて整理します。

-

Mythosは汎用フロンティア能力の自然な進化が結果的にトップ研究者並みの脆弱性発見能力をもたらした未公開モデルで、CyberGym 83.1%・英国AISI独立評価・Apple MIEをMythos+人間専門家の協働で5日突破など、独立機関を含む複数評価でフロンティア性能が実証されている

-

OpenBSD 27年・FFmpeg 16年・Linuxカーネル4脆弱性連鎖など、業界に語り継がれるレベルの発見事例が積み上がっており、99%以上は責任ある開示プロセスにより未公開のまま

-

Project Glasswingはローンチパートナー12組織+40超の組織への限定提供だが、Day Oneハッキング事案やCloudflare検証の拒否挙動の揺らぎが示すように、配布範囲の統制と一般公開セーフガードはまだ実現していない

-

日本では政府がProject YATA-Shieldを公表し、三大メガバンクが5月中にアクセス権確保見通し。AnthropicのFSB説明予定とG7議題化も含めて、対応が国際金融当局レベルに広がっている

-

料金は入力$25・出力$125とOpus 4.6の約5倍で常時利用は非現実的。多くの企業の現実的な備えは、現行Claude Opus 4.7/4.6・Sonnet 4.6+Claude Code Securityでの継続レビューと、パッチサイクル短縮・一括展開能力の整備にある

企業のセキュリティ責任者にとってMythosは、「自社が使えるかどうか」よりも、「Mythos世代のAIが市場に存在する前提で、自社の脆弱性管理を再設計できるか」という問いを突きつける動きです。まずは現行のClaude Opus 4.7・4.6・Sonnet 4.6など利用可能なモデルで自社コードのレビューを継続実行し、検出から修正までのパッチサイクルを短縮する取り組みから着手することが、最も実用的な第一歩になります。

AIによる脆弱性発見が爆発的に進む2026年は、防御側が仕組みを整え直す最後の数年になる可能性があります。Mythos世代の到来を「待つ」のではなく、「いま準備する」姿勢が企業の競争力を左右する時期に入りました。