この記事のポイント

パブリックリポジトリなら全機能無料。OSSプロジェクトはコストゼロでセキュリティ強化が可能

2025年4月のSKU分割で、Secret Protection($19/月)とCode Security($30/月)を目的別に選択可能。段階導入に最適

Copilot Autofixにより脆弱性の平均解決時間が1.29時間→0.66時間に短縮。検出から修正まで自動化

2026年のAI強化でShell・Dockerfile・Terraformなど非CodeQL言語の脆弱性検出にも対応。カバー範囲が大幅拡大

Snyk・SonarQubeと異なりGitHub上で完結するため追加ツール不要。GitHub Team以上なら中小企業でも導入可能

Microsoft MVP・AIパートナー。LinkX Japan株式会社 代表取締役。東京工業大学大学院にて自然言語処理・金融工学を研究。NHK放送技術研究所でAI・ブロックチェーンの研究開発に従事し、国際学会・ジャーナルでの発表多数。経営情報学会 優秀賞受賞。シンガポールでWeb3企業を創業後、現在は企業向けAI導入・DX推進を支援。

ソフトウェア開発におけるセキュリティ対策は、もはやリリース前のチェックだけでは不十分です。クラウド開発やOSSの活用が当たり前になった今、コードの脆弱性やシークレット情報の漏洩をCI/CDの段階で自動検出する仕組みが求められています。

GitHub Advanced Security(GHAS)は、GitHubネイティブで静的解析・シークレットスキャン・依存関係チェックを統合するセキュリティサービスです。2026年にはCopilot Autofixの対応範囲がさらに拡大し、AIによる脆弱性の自動修正が本格化しています。

本記事では、GHASの全機能と2026年の最新アップデート、Snyk・SonarQubeとの比較、料金体系、導入手順までを解説します。

目次

GitHub Advanced Securityの料金とSKU構成【2026年最新版】

GitHub Advanced Securityと他のセキュリティツールの比較

GitHub Advanced Securityとは?

GitHub Advanced Security(GHAS)は、GitHubリポジトリに対して静的コード解析・シークレットスキャン・依存関係チェックを統合的に提供するセキュリティサービス群です。

GHASは2025年4月に「Secret Protection」と「Code Security」の2つのSKU(製品単位)に分割され、企業が必要な機能だけを選択して導入できる構成になりました。さらに2026年にはCopilot Autofixの対象言語拡大やAIベースの脆弱性検出強化など、大幅なアップデートが加わっています。

GitHub Advanced Securityイメージ

GHASの中核を構成するのは、以下の3つのセキュリティ機能です。

-

静的コード解析(CodeQL)

CodeQLエンジンがコードの構造を解析し、SQLインジェクションやXSSなどの脆弱性を自動検出します。セキュリティ専門チームだけでなく、開発者自身がプルリクエスト段階で問題を早期に特定できます。

-

依存関係の脆弱性チェック(Dependency Review)

新たに追加・更新されたライブラリに既知の脆弱性が含まれていないかをプルリクエスト時点で可視化します。サプライチェーン攻撃のリスクを開発フローの中で軽減できる仕組みです。

-

シークレットスキャン(Secret Scanning)

APIキー・パスワード・トークンなどの機密情報がコードに含まれていないかを自動検出し、誤って公開されることを防ぎます。Push Protectionと組み合わせれば、push前の段階でブロックが可能です。

これらの機能はGitHub ActionsやPull Requestのワークフローに統合されており、開発者が普段の作業フローを変えることなくセキュリティ対策を実施できる点がGHASの最大の特徴です。

【関連記事】

生成AIのセキュリティリスクとは?想定リスクとその対策を徹底解説

GitHub Advanced Securityの主要機能

GHASは2つのSKU(Secret Protection/Code Security)で構成されています。以下では各SKUに含まれる機能と、2026年に追加・強化されたポイントを合わせて解説します。

Secret Protection(シークレット保護)

-

Secret Scanning

コミット内容やプルリクエストに含まれるAPIキー・パスワードなどのシークレット情報を自動検出します。GitHubが定義する200以上の既知パターンに加え、Organization単位でカスタムパターンも追加できます。

-

Push Protection

シークレットが含まれるコードのpushをリアルタイムで検知し、ブロックします。開発者にはブロック理由と修正方法が即座に提示されるため、情報漏洩を未然に防げます。

-

CopilotベースのAI検出

2026年のアップデートにより、既知パターンに該当しない汎用パスワードや非定型のシークレットもAIが検出対象とします。従来のルールベースでは見逃されていた機密情報の漏洩リスクを低減できます。

Code Security(コードセキュリティ)

-

CodeQLによる静的解析

GitHub製の解析エンジンCodeQLがコードのセキュリティ問題やバグをスキャンします。GitHub Actionsとの連携でCI/CDフローに組み込め、JavaScript、Python、Java、C/C++、Go、Ruby、C#、Swiftなどの主要言語に対応しています。

-

Dependency Review

プルリクエストで追加・更新された依存ライブラリに既知の脆弱性がある場合、アラートを表示します。ライブラリ選定ミスの早期発見に有効です。

-

Copilot Autofix(自動修正支援)

検出された脆弱性に対して、Copilotが修正コードを提案しプルリクエストとして自動生成します。GitHubの統計によると、Copilot Autofixを利用した場合の脆弱性の平均解決時間は0.66時間で、手動修正の1.29時間と比較して約49%短縮されています。

-

Security Campaigns

2026年に追加された機能で、過去に蓄積された最大1,000件のセキュリティアラートに対してCopilot Autofixを一括適用できます。技術的負債として放置されがちな既存の脆弱性を、まとめて解消する際に有効です。

2026年の注目アップデート

以下の表で、2026年に追加・強化された主要なアップデートを整理しました。

| アップデート内容 | 対象SKU | 概要 |

|---|---|---|

| AI検出の言語拡大 | Code Security | Shell、Dockerfile、Terraform、PHPなどCodeQL非対応言語にもAIベースの脆弱性検出を拡大(パブリックプレビュー) |

| Security Campaigns | Code Security | 最大1,000件の既存アラートにCopilot Autofixを一括適用。技術的負債の解消を加速 |

| ESLintサポート | Code Security | JavaScript/TypeScriptのCode ScanningでESLintルールを活用可能に |

| サードパーティ連携強化 | Code Security | JFrog SAST、Black Duckなどの外部ツール結果をCode Scanning画面に統合表示 |

| AI汎用パスワード検出 | Secret Protection | CopilotベースのAIが非定型パスワードを検出。従来のパターンマッチでは拾えなかった漏洩を防止 |

特に注目すべきはAI検出の言語拡大です。これまでCodeQLが対応していなかったインフラ系言語(Dockerfile、Terraform)やスクリプト言語(Shell、PHP)の脆弱性をAIが検出できるようになり、アプリケーション層だけでなくインフラ構成のセキュリティも開発フロー内でカバーできるようになりました。

【関連記事】

GitHub Copilot Agent Modeとは?主要機能や使い方、料金体系を徹底解説

GitHub Advanced Securityの料金とSKU構成【2026年最新版】

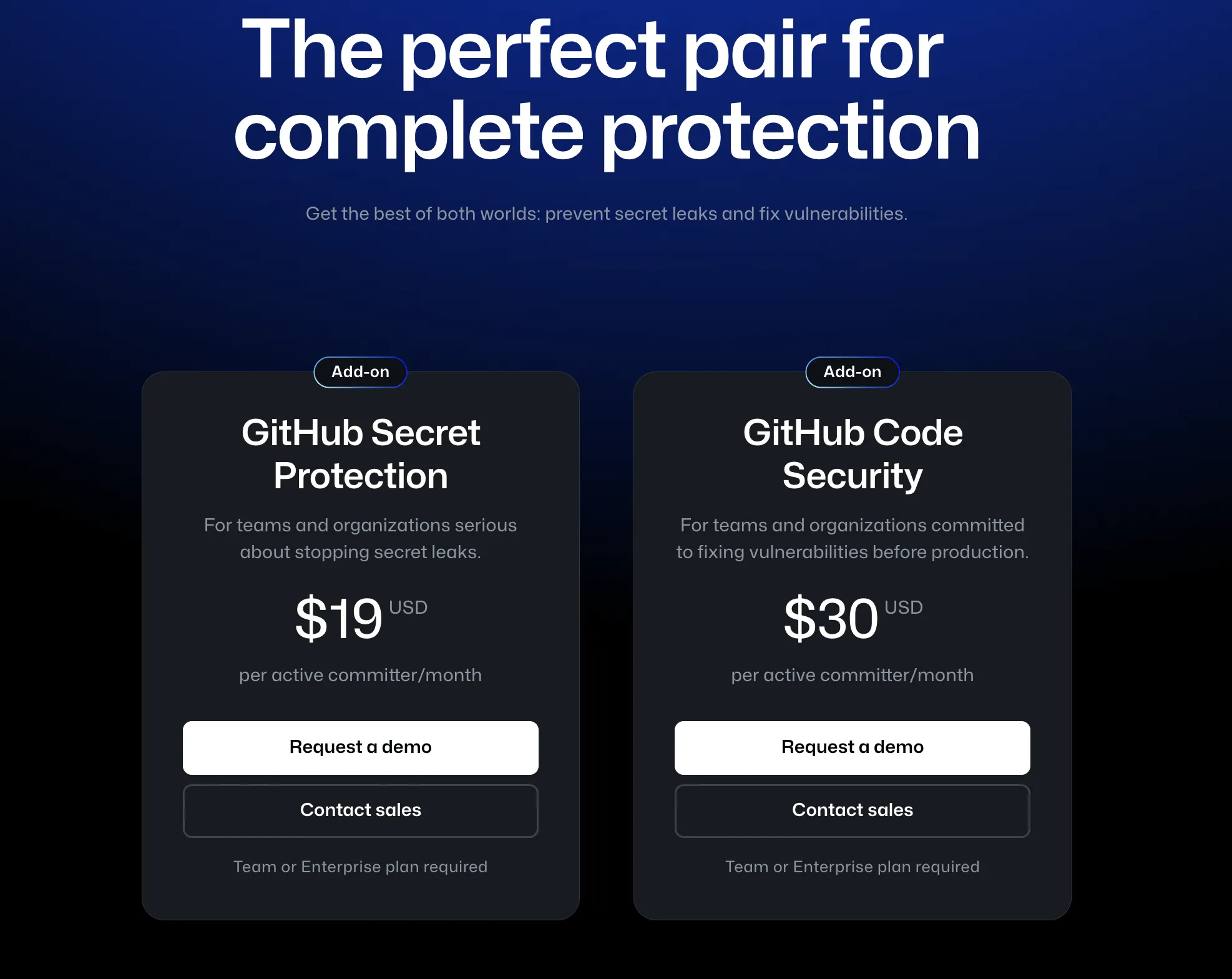

GitHub Advanced Security(GHAS)は、パブリックリポジトリでは無料で全機能が利用可能です。プライベートリポジトリでは機能ごとにアドオン契約が必要ですが、2025年4月のSKU分割により必要な機能だけを選択して導入できるようになりました。

また、以前はGitHub Enterpriseプラン専用でしたが、現在はGitHub Teamプランでも利用可能です。中小企業やスタートアップにとっても現実的な選択肢となっています。

料金プラン

無料でできること vs 有料機能

以下の表で、機能ごとの利用条件と課金対象を整理しました。

| 機能 | パブリックリポジトリ | プライベートリポジトリ | 課金対象 |

|---|---|---|---|

| Secret Scanning | 無料 | 有料($19/コミッター/月) | Secret Protection アドオン |

| Push Protection | 無料 | 有料 | Secret Protection アドオン |

| Code Scanning(CodeQL) | 無料 | 有料($30/コミッター/月) | Code Security アドオン |

| Dependency Review | 無料 | 有料 | Code Security アドオン |

| Copilot Autofix | 無料 | 有料 | Code Security アドオン |

| Security Campaigns | − | 有料 | Code Security アドオン |

パブリックリポジトリではCopilot Autofixを含む主要機能がすべて無料で使えるため、OSSプロジェクトであればコストゼロでセキュリティ強化を実現できます。プライベートリポジトリの場合は、アクティブコミッター数に応じた月額課金が発生します。

アクティブコミッターとは、その月にコードのプッシュ・マージなどの操作を行ったユーザーを指します。機能を有効化しただけでは課金されず、実際にコミット活動があった月のみ課金対象となります。ただし、月途中で機能を無効にしてもその月分の課金は発生する点には注意が必要です。

SKU分割:2つのアドオン構成

以前は「GitHub Advanced Security」という単一SKUとして提供されていましたが、2025年4月1日より以下の2製品に分割されました。

1. GitHub Secret Protection($19/月/コミッター)

シークレット情報(APIキー・パスワード・トークンなど)の検出・ブロックを自動化する製品です。Secret Scanning、Push Protection、カスタムシークレット検出、AIベースの汎用パスワード検出が含まれます。

2. GitHub Code Security($30/月/コミッター)

静的解析エンジンCodeQLによるコード検査、依存関係の安全性確認、Copilot Autofixによる自動修正を提供する製品です。Security Campaignsによる既存アラートの一括修正にも対応しており、GitHub Actionsに統合された形でCI/CDワークフローに組み込めます。

両SKUを合わせても$49/コミッター/月であり、コミッター数が少ないチームであれば月額数万円から導入可能です。10名のチームの場合、Secret Protectionのみなら月額約$190(約29,000円)、両方導入しても月額約$490(約75,000円)が目安となります。

【関連記事】

GitHub Enterprise Cloudとは?Server版との違いや料金、導入メリットを解説

GitHub Advanced Securityと他のセキュリティツールの比較

開発セキュリティツールの選定では、GHASのほかにSnykやSonarQubeが候補に挙がるケースが多いです。以下の表で3ツールの特性を比較しました。

| 比較項目 | GHAS | Snyk | SonarQube |

|---|---|---|---|

| 提供形態 | GitHubネイティブ統合 | SaaS(マルチプラットフォーム) | オンプレミス/SaaS(SonarCloud) |

| SAST(静的解析) | CodeQL + AI検出 | Snyk Code(DeepCode AI) | SonarQube SAST |

| SCA(依存関係チェック) | Dependency Review | Snyk Open Source | 限定的(プラグイン経由) |

| シークレット検出 | Secret Scanning + Push Protection | − | − |

| 自動修正 | Copilot Autofix | Snyk Fix(PR自動生成) | − |

| 対応言語数 | 10+(CodeQL)+ AI拡張 | 30+ | 30+ |

| 無料プラン | パブリックリポジトリで全機能無料 | 無料プラン(月500テスト) | Community Edition(無料) |

| 有料プラン目安 | $19〜$49/コミッター/月 | $25/ユーザー/月(Team) | Developer $150/年〜 |

| CI/CD統合 | GitHub Actions直接統合 | 各種CI/CD対応 | 各種CI/CD対応 |

| 特徴的な強み | GitHub上で完結、Copilot連携 | マルチSCM対応、OSS脆弱性DB | コード品質とセキュリティの統合分析 |

この比較で重要なのは、ツール選定の軸は「開発環境との統合度」だという点です。

GitHubをメインのソースコード管理に使っている組織であれば、GHASはPull RequestやActions、Copilotとシームレスに連携するため、導入の摩擦が最も少なくなります。開発者が新しいツールの操作を覚える必要がなく、既存のワークフローの中でセキュリティチェックが完結します。

一方、GitLab・Bitbucketなど複数のSCMを併用している組織にはSnykが有力です。プラットフォームを問わず統一的なセキュリティスキャンを実施でき、OSSの脆弱性データベースの網羅性にも定評があります。

オンプレミス環境でのコード品質管理を重視する場合はSonarQubeが適しています。セキュリティだけでなく、コードの可読性・保守性・技術的負債の可視化まで一体で管理できる点が強みです。

【関連記事】

Azure DevOpsとは?できることや使い方、料金体系を解説

GitHub Advanced Securityの使い方

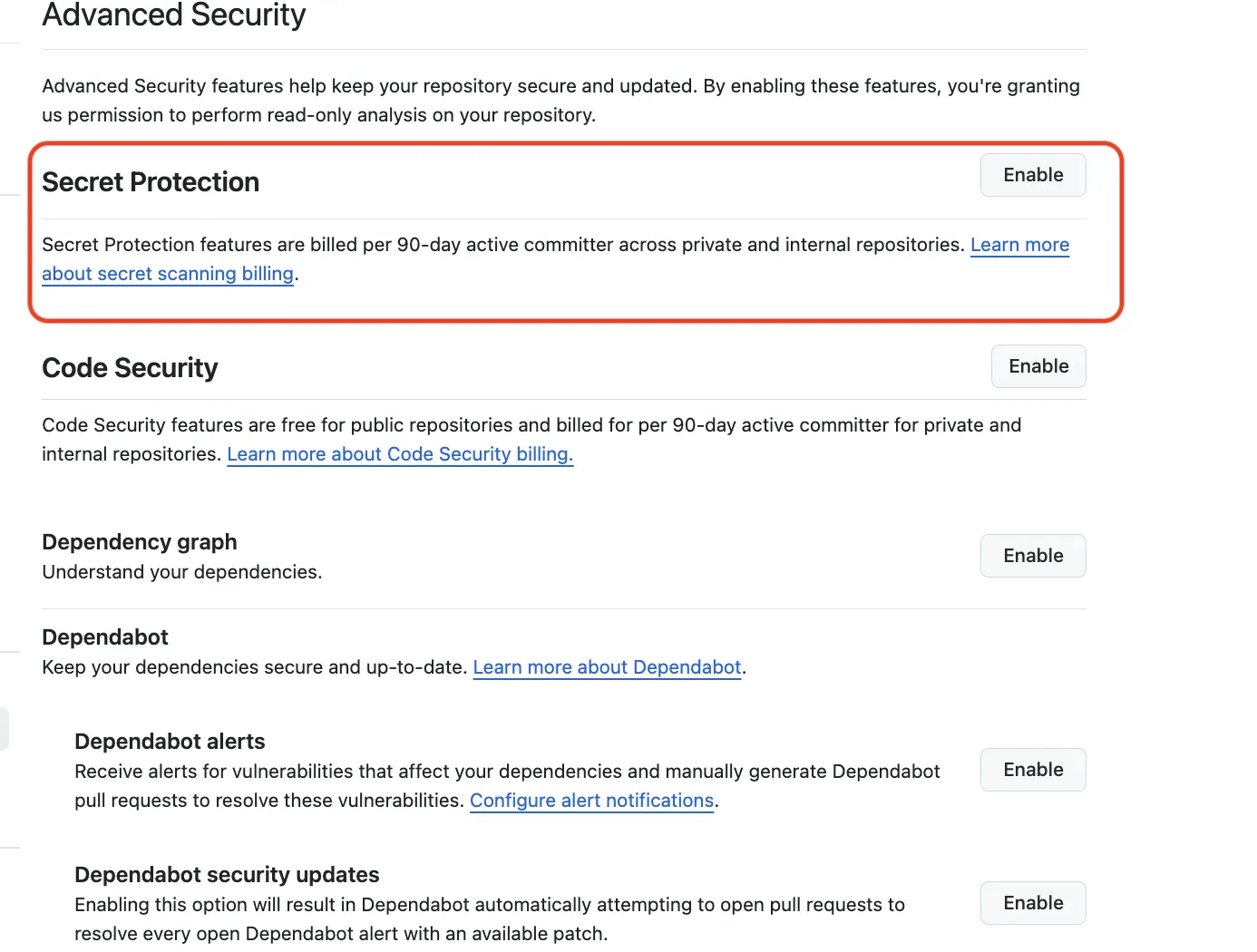

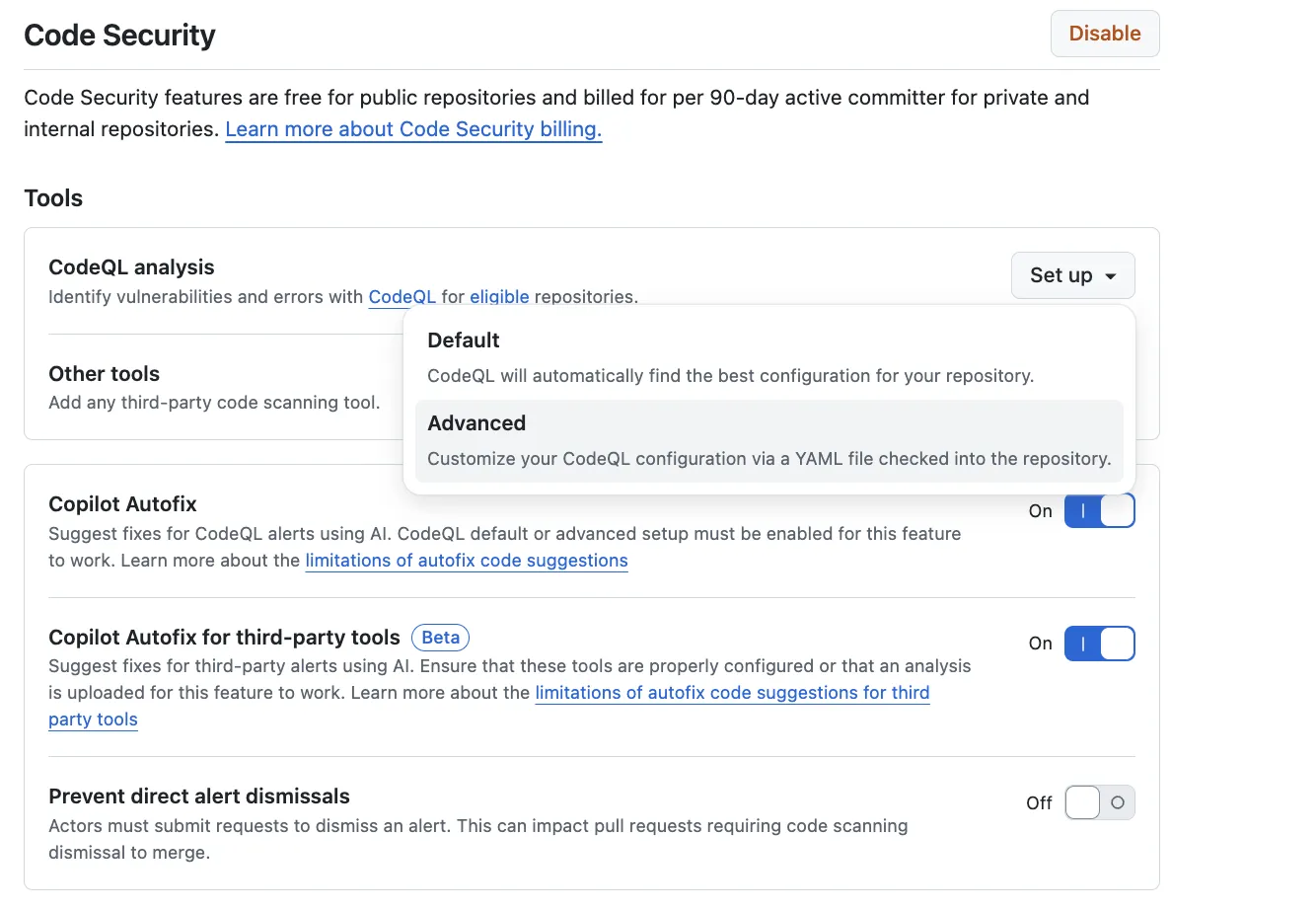

GitHub Advanced Securityは、GitHubのUIとActionsに組み込まれているため、設定は直感的に進められます。ここでは、主要な2機能の設定方法を紹介します。

Secret Protectionの使い方

- 対象のプライベートリポジトリを開き、Settings > Advanced Security に移動

- Secret Protection の欄で「Enable」をクリック

- Push Protection も有効にすることで、push前のシークレット検出が可能に

- カスタムシークレットパターンが必要な場合は、Organizationレベルで設定が可能

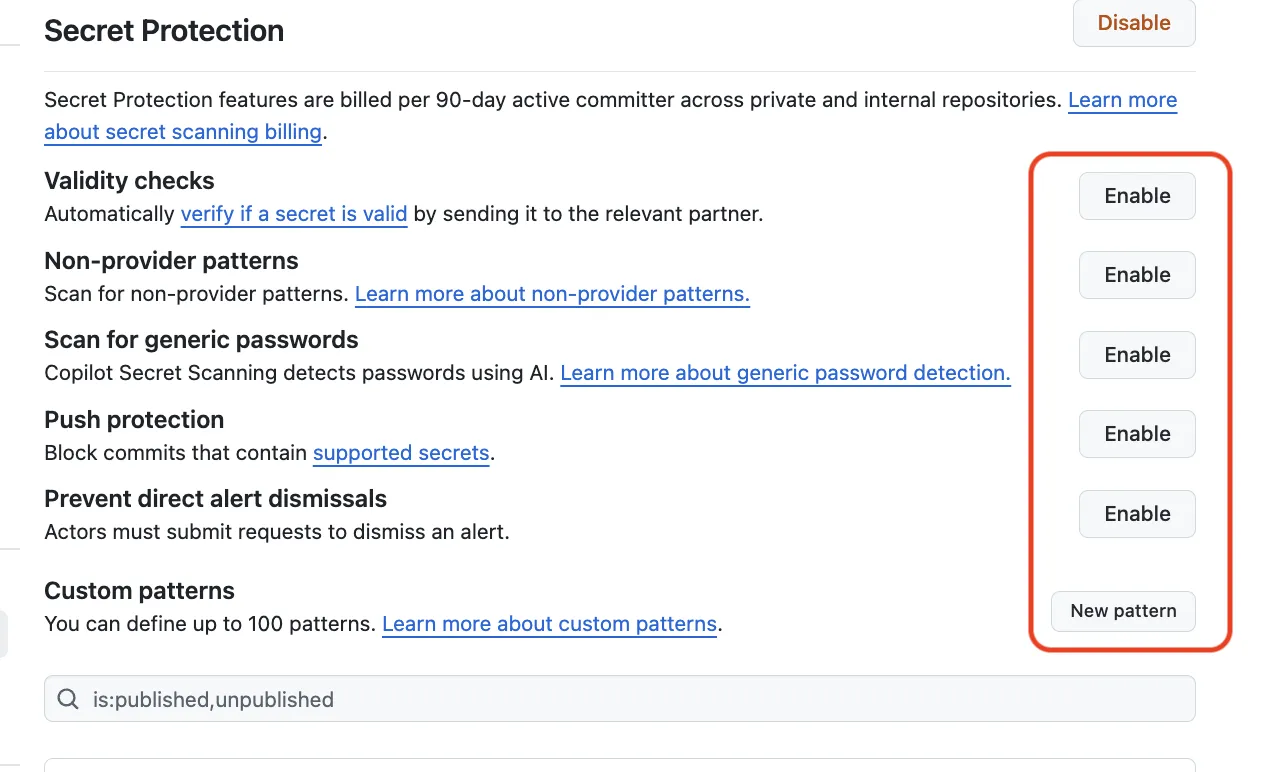

Secret Protectionの詳細機能を有効/無効化

以下の表で、Secret Protectionの詳細設定オプションを整理しました。

| 機能名 | 説明 |

|---|---|

| Validity checks | 検出されたシークレットが実際に有効かどうかを外部プロバイダーに自動確認(例:AWSキーなど) |

| Non-provider patterns | GitHubの既知パターン以外の一般的なシークレット文字列もスキャン対象に追加 |

| Scan for generic passwords | CopilotベースのAIによる汎用パスワード検出(例:admin123など) |

| Push protection | シークレットが含まれるコードのpushを事前にブロックし、開発者に警告 |

| Prevent direct alert dismissals | アラートを開発者が勝手に却下できないよう制限する(管理ポリシー強化) |

| Custom patterns | 独自のシークレット検出ルール(最大100件)を正規表現などで自由に定義可能 |

Validity checksを有効にすると、検出されたAPIキーが実際に使用可能かどうかをプロバイダー側に確認するため、誤検知によるアラート対応の工数を削減できます。セキュリティチームの運用負荷を下げたい場合は、この設定の有効化を推奨します。

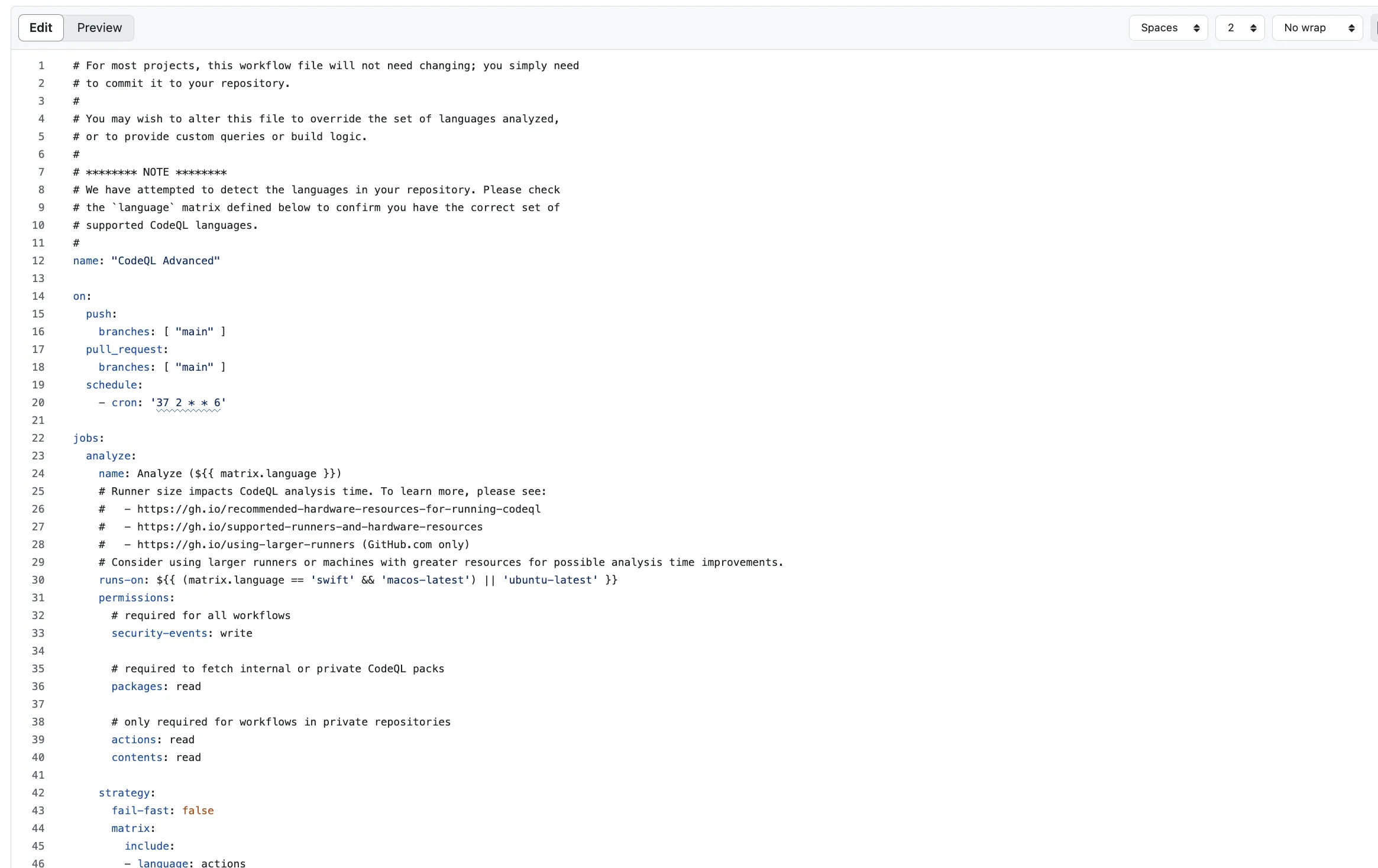

Code Security(Code Scanning/Dependency Review)の使い方

-

Settings > Advanced Security から Code Security をクリック

-

テンプレートから「CodeQL analysis」を選択し、GitHub Actionsワークフロー(YAML)を作成

「CodeQL analysis」を選択

- YAML内で対象言語・実行タイミング(push/scheduleなど)を設定して保存・プッシュ

YAML

- Dependency Reviewも同画面内でワンクリックで有効化

- Copilot Autofixを使用するには、Organizationで該当オプションを許可する必要あり

設定後は、SecurityタブにアラートやCopilot Autofixの修正提案PRが自動表示され、日々の開発と自然に統合されます。Security Campaignsを利用する場合は、Organization設定からキャンペーン対象のアラートを選択し、一括でAutofix PRを生成する流れです。

【関連記事】

GitHub Copilotの使い方を解説、vscode対応、ショートカットも紹介

導入のポイント:自社に合った段階的なセキュリティ強化

GitHub Advanced Securityは、SKU分割により企業のセキュリティ課題や予算に応じて段階的に導入できる構成です。以下のステップで、自社に合った導入パターンを検討してください。

-

Step 1 パブリックリポジトリで無料体験

OSSプロジェクトやサンプルリポジトリでSecret Scanning・Code Scanning・Copilot Autofixを試し、検出精度やワークフローへの影響を確認します。コストゼロで始められるため、PoC(概念実証)として最適です。

-

Step 2 シークレット漏洩対策を先行導入

プライベートリポジトリでSecret Protection($19/月)を有効化し、Push Protectionでシークレットの外部流出をブロックします。シークレット漏洩は発生時の影響が大きいため、コスト対効果が最も高い施策です。

-

Step 3 コード全体のセキュリティ品質向上

Code Security($30/月)を追加し、CodeQL分析とCopilot Autofixで開発段階からの脆弱性抑止を実現します。Security Campaignsで過去の蓄積アラートも一括対応し、技術的負債を解消します。

この段階的アプローチにより、初期投資を抑えながらセキュリティ対策を拡充できます。GitHub Teamプランでも利用可能なため、Enterpriseプランへの移行を待つ必要はありません。

よくある質問(FAQ)

Q1. GitHub Advanced Securityを有効化しただけで課金されますか?

いいえ、有効化後にその月にコミット・プッシュ・マージなどを行った「アクティブコミッター」だけが課金対象です。設定しても活動がなければ課金は発生しません。

Q2. 月の途中で無効化すれば、その分料金は減額されますか?

減額されません。GHASの課金は月単位であり、対象月内に一度でもアクティブだったコミッターには月末まで課金が発生します。翌月からは変更内容が反映されます。

Q3. CopilotとGHASはどのように連携しますか?

GHASの一部であるCopilot Autofixは、検出された脆弱性に対して自動で修正PR(Pull Request)を生成する機能です。GitHub Copilotの生成能力とCode Scanning結果を統合しており、Code Securityアドオンを有効にしている場合のみ利用可能です。2026年のSecurity Campaigns機能では、過去の蓄積アラートにもAutofixを一括適用できます。

【関連記事】

GitHub Copilotとは?使い方や料金、Agentについて解説

Q4. 無料プランのユーザーでも使える機能はありますか?

パブリックリポジトリであれば、Secret Scanning・Push Protection・Code Scanning・Dependency Review・Copilot Autofixが無料で利用可能です。オープンソースプロジェクトではコストをかけずにセキュリティ対策ができます。

Q5. SnykやSonarQubeからGHASに移行する際の注意点は?

既存ツールで検出していたルールセットとCodeQLルールにギャップがないか、事前に比較することが重要です。特にSonarQubeのコード品質ルール(バグ・コードスメル)はCodeQLではカバーされないため、品質管理の一部を別途維持する必要があるかもしれません。移行期間中は両ツールを並行運用し、GHASの検出精度を検証した上で切り替えることを推奨します。

【関連記事】

Azure DevOpsとGitHubを連携する方法を解説

セキュアな開発環境にCopilotを組み込むなら

GitHub Advanced Securityでコードのセキュリティを強化した組織にとって、次は「安全にAIコーディング支援を導入する」ステップです。Copilotが提案するコードの品質管理、組織ポリシーとの整合性、機密情報の取り扱い——セキュリティを重視する企業ほど、導入設計が重要になります。

AI総合研究所のGitHub Copilot導入支援では、セキュリティポリシーに準拠したCopilot導入設計をサポートしています。まずは無料の活用ガイドで基本を押さえてください。

セキュリティ強化の次はCopilot導入

GitHub Copilot利用ガイド:2026年版

Advanced Securityで堅牢な開発環境を整備したら、次はGitHub Copilotで開発効率を加速。導入手順からセキュリティ設定まで押さえるべきポイントを解説します。

まとめ

GitHub Advanced Securityは、GitHubネイティブで完結するセキュリティ対策として、開発速度とセキュリティ品質の両立を実現するサービスです。2026年のアップデートにより、以下の3点が特に強化されました。

-

Copilot Autofixの実効性

脆弱性の平均解決時間が0.66時間(手動比49%短縮)と、検出だけでなく修正までの自動化が実用段階に入っています。Security Campaignsで過去のアラートも一括対応できるため、技術的負債の解消にも直結します。

-

AI検出の言語カバレッジ拡大

Shell・Dockerfile・Terraform・PHPなど、従来CodeQLが非対応だった言語にもAIベースの検出が拡大。アプリケーション層だけでなく、インフラ構成のセキュリティも開発フロー内でカバーできるようになりました。

-

段階的な導入設計

Secret Protection($19/月)→Code Security($30/月)のステップアップ構成で、予算に応じた導入が可能です。パブリックリポジトリなら全機能無料のため、まずはOSSプロジェクトで効果を実感してから拡大する流れが現実的です。

セキュリティ対策を「リリース前の最終チェック」で済ませていた開発チームにとって、GHASはCI/CDに組み込むシフトレフト型のセキュリティを実現する基盤です。脆弱性の検出と修正を開発プロセスの一部として定着させることが、インシデント対応コストの削減と開発速度の維持につながります。

まずはパブリックリポジトリでの無料体験から始めて、自社の開発環境に合った導入ステップを確認してみてください。