この記事のポイント

既存SASTツール(Snyk Code・CodeQL)では検出できないビジネスロジック欠陥やアクセス制御の問題を補完するなら、Claude Code Securityの導入が有効

500件超のゼロデイ発見実績が示すとおり、パターンマッチング依存の限界を超えた推論型スキャンは、従来ツールと併用すべき第一候補のレイヤー

/security-reviewコマンドとGitHub Actions連携で、CI/CDパイプラインに組み込むのが最適な導入パターン。手動レビューの工数を大幅に削減できる

DAST非対応・非決定論的という制約があるため、既存ツールの完全置き換えは避けるべき。レイヤードセキュリティの一層として位置づけるのが正しい設計

Claude Code本体のサブスクリプション(Pro/Max/Team/Enterprise)が前提となるため、導入コストは既存プランの範囲内で収まる

Microsoft MVP・AIパートナー。LinkX Japan株式会社 代表取締役。東京工業大学大学院にて自然言語処理・金融工学を研究。NHK放送技術研究所でAI・ブロックチェーンの研究開発に従事し、国際学会・ジャーナルでの発表多数。経営情報学会 優秀賞受賞。シンガポールでWeb3企業を創業後、現在は企業向けAI導入・DX推進を支援。

「AIがコードの脆弱性を自動で見つけて修正案まで提案してくれる」――2026年2月20日、Anthropicが発表したClaude Code Securityは、セキュリティ業界に大きなインパクトを与えました。

Claude Opus 4.6を活用した推論型スキャンにより、数十年にわたって見逃されてきたオープンソースの脆弱性を500件以上発見した実績は、従来のルールベースSASTツールの限界を浮き彫りにしています。

本記事では、Claude Code Securityの仕組み・使い方・料金から、Snyk CodeやGitHub CodeQLといった従来ツールとの違い、そして導入時の注意点まで、開発者・セキュリティ担当者が知るべき情報を網羅的に解説します。

目次

Frontier Red Teamによる500件超の脆弱性発見

スキャン→Adversarial Verification→パッチ提案の3段階プロセス

/security-reviewコマンドによるオンデマンドスキャン

Claude Code Securityとは?

Claude Code Securityとは、Anthropicが2026年2月20日に発表した、AI推論型の脆弱性スキャンツールです。Claude Codeに統合される形で提供され、コードベース全体をスキャンして脆弱性を検出し、修正パッチの提案まで行います。

従来のセキュリティツールがルールベースのパターンマッチングで既知の脆弱性パターンを検出するのに対し、Claude Code SecurityはClaude Opus 4.6の推論能力を活用して、人間のセキュリティ研究者と同じようにコードを「読み解く」点が最大の特徴です。

コンポーネント間の相互作用を理解し、アプリケーション内のデータフローを追跡することで、パターンマッチングでは発見が困難なビジネスロジックの欠陥やアクセス制御の不備を特定できます。

2026年2月時点では限定リサーチプレビューとして公開されており、Enterprise・Teamプランのユーザーを中心に順次展開が進んでいます。オープンソースのリポジトリメンテナには無料の優先アクセスが提供されています。

Frontier Red Teamによる500件超の脆弱性発見

Claude Code Securityの公開に先立ち、2026年2月5日にAnthropicのFrontier Red Teamが研究成果を発表しました。

Claude Opus 4.6を用いた脆弱性探索により、本番運用中のオープンソースコードベースから500件以上の脆弱性(ゼロデイを含む)を発見したという内容です。

これらの脆弱性は、長年にわたる専門家のレビューやファジングテストをすり抜けてきたものであり、AIによる推論型セキュリティスキャンの有効性を実証する画期的な成果となりました。

以下に、特に注目されている3つの発見事例をまとめました。

この表では、それぞれの脆弱性がどのような種類の問題であり、なぜ従来の手法では発見が困難だったのかを整理しています。

| 対象ソフトウェア | 脆弱性の種類 | 発見の経緯 |

|---|---|---|

| Ghostscript | スタック境界チェックの漏れ(Type 1 charstringsのMMブレンド値) | ファジングと手動分析が失敗した後、Claudeがプロジェクトのgitコミット履歴を分析し、ある境界チェックが適用されたファイルと同じ未修正の呼び出しが別ファイルにあることを特定 |

| OpenSC | バッファオーバーフロー(複数のstrcat操作) | バッファ長の確認なしにstrcatを繰り返す処理をClaudeが推論的に検出し、スマートカードデータ処理における入力検証の欠如を発見 |

| CGIF | ヒープバッファオーバーフロー(LZW圧縮のシンボルテーブル枯渇) | LZW圧縮アルゴリズムがトークン辞書を構築する仕組みを理解した上で、圧縮出力が非圧縮入力を超えるエッジケースを推論。自らPoC(概念実証コード)を作成して脆弱性を実証 |

ここで注目すべきは、いずれの事例でもClaudeがコードの構文パターンではなく、アルゴリズムの意味と実行時の挙動を推論して脆弱性を発見しているという点です。

Ghostscriptの事例ではgitの変更履歴からパッチの適用漏れを論理的に導き出し、CGIFの事例ではLZW圧縮の数学的特性を理解した上でエッジケースを特定しました。これは従来のルールベースのスキャナーでは原理的に不可能な分析です。

Anthropicは、Pacific Northwest National Laboratory(米国の国立研究所)と重要インフラの防衛にAIを活用する取り組みを進めており、1年以上にわたるサイバー能力の研究の延長線上で今回の発表に至っています。

【関連記事】

Claude Opus 4.6とは?機能や料金、他モデルとの違いを解説!

Claude Code Securityの主な機能と仕組み

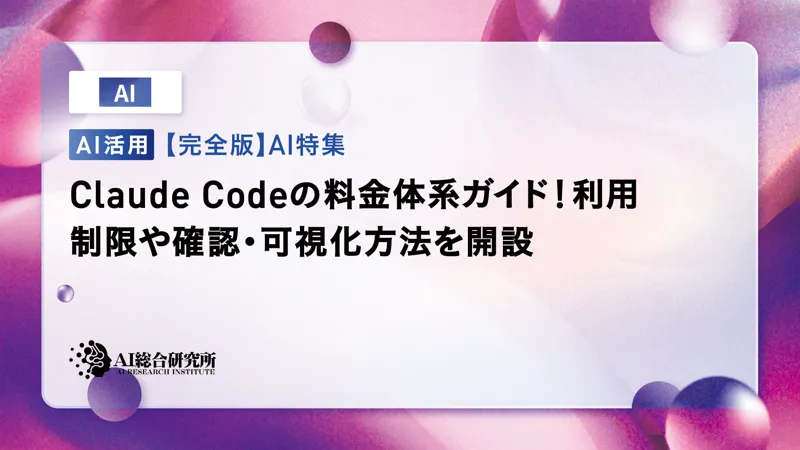

Claude Code Securityがどのようにコードの脆弱性を見つけ、検証し、修正を提案するのか。このセクションでは、その内部の仕組みを3つのフェーズに分けて解説します。

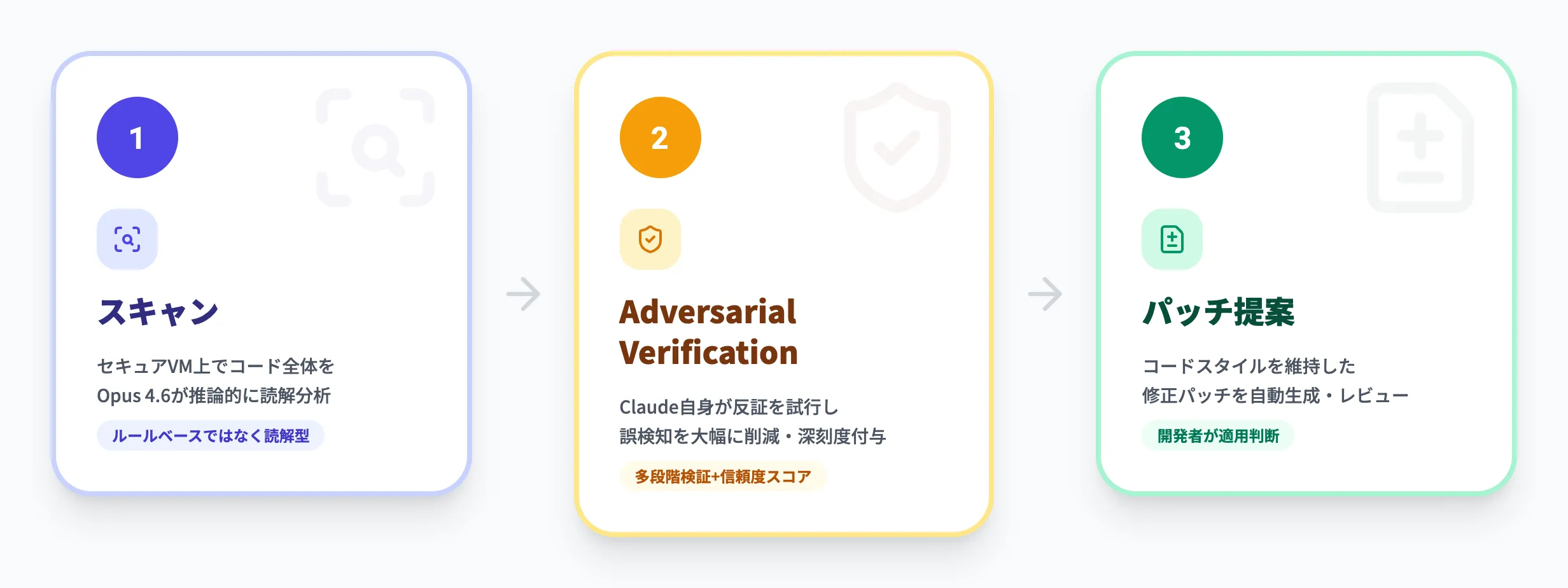

スキャン→Adversarial Verification→パッチ提案の3段階プロセス

Claude Code Securityの処理は、以下の3段階で構成されています。この3段階の設計は、単に脆弱性を見つけるだけでなく、誤検知を最小限に抑えた上で実用的な修正案を提供することを目的としています。

Phase 1 スキャン

リポジトリのクローンがAnthropic管理のセキュアなVM環境に作成され、Claude Opus 4.6がコードベース全体を推論的に分析します。

ルールベースのパターン照合ではなく、コンポーネント間の相互作用やデータフローを追跡する「読解型」のアプローチを採用しています。

Phase 2 Adversarial Verification(対立的検証)

Phase 1で検出された脆弱性候補に対して、Claude自身が「反証」を試みる多段階の検証プロセスです。

自身の検出結果に意図的に疑問を投げかけ、本当に脆弱性といえるかを再検証することで、誤検知(False Positive)を大幅に削減します。検証を通過した脆弱性には、深刻度のレーティングと信頼度スコアが付与されます。

Phase 3 パッチ提案

検証済みの脆弱性に対して、コードのスタイルと構造を維持した修正パッチを自動生成します。提案された修正は、開発者がレビューしたうえで適用可否を判断する運用が推奨されます。

この3段階プロセスにおいて最も重要なのは、Phase 2のAdversarial Verificationです。

セキュリティスキャンにおける誤検知は開発チームの信頼を損ない、アラート疲れを引き起こす最大の原因となるため、検出精度の担保は実用性を左右する核心的な要素といえます。

Claude Opus 4.6による推論型検出

従来のSASTツールが事前定義されたルールやパターンに照合する「パターンマッチング型」であるのに対し、Claude Code Securityは大規模言語モデルの推論能力を活かした「読解型」のアプローチを採用しています。

以下に、両者のアプローチの違いを整理しました。この表を通じて、Claude Code Securityがどのような種類の脆弱性に強みを持つのかをご確認ください。

| 観点 | 従来型SAST(ルールベース) | Claude Code Security(推論型) |

|---|---|---|

| 検出方法 | 既知の脆弱性パターンとの照合 | コードの意味・文脈を推論して分析 |

| データフロー追跡 | 定義済みのシンク・ソース間を追跡 | 複数ファイルをまたぐ複雑なデータフローを理解 |

| ビジネスロジックの欠陥 | 検出が困難 | 設計意図を推論して検出可能 |

| アルゴリズムの不備 | 対象外 | アルゴリズムの数学的特性まで理解して検出 |

| 再現性 | 決定論的(同一入力に同一結果) | 非決定論的(実行ごとに結果が変動する場合がある) |

この表が示す通り、推論型アプローチの最大の強みは文脈依存型の脆弱性を検出できる点にあります。一方で、非決定論的であるという特性は、監査対応や再現性が求められる場面では課題となる点に注意が必要です。

対応言語と検出対象

Claude Code Securityは、GitHub公式リポジトリのREADMEで**Language Agnostic(言語非依存)**と記載されており、特定の言語やフレームワークに限定されないのが特徴です。従来のSASTツールが言語ごとにルールセットを用意する必要があるのに対し、Claude Code Securityはコードの意味を推論して分析するため、原理的にはどのプログラミング言語にも対応できます。

ただし、推論精度はモデルの学習データに依存するため、Python・JavaScript・TypeScript・Go・Rust・Java・C++のような主要言語では高い検出精度が期待できる一方、マイナーな言語では精度が低下する可能性があります。

Claude Help Centerで明示されている主な検出対象カテゴリは以下の通りです。

-

インジェクション攻撃 SQLインジェクション、コマンドインジェクションなど

-

Web脆弱性 XSS(クロスサイトスクリプティング)など

-

認証・認可の欠陥 認証バイパス、権限昇格など

-

依存関係の脆弱性 使用ライブラリの既知の脆弱性チェック

加えて、推論型アプローチの特性上、パターンマッチングでは発見が困難なビジネスロジックの欠陥や文脈依存の脆弱性にも強みを持ちます。たとえば、前述のGhostscriptやCGIFの事例のように、アルゴリズムの数学的特性やコミット履歴の分析から脆弱性を導き出すような検出は、推論型ならではの能力です。

Claude Code Securityの使い方

2026年2月時点で、フル機能(ダッシュボード付き)のClaude Code SecurityはEnterprise・Teamプラン向けの限定リサーチプレビュー(ウェイトリスト制) です。利用希望者は公式サイトからアクセスをリクエストできます。

一方、Claude Codeの/security-reviewコマンドやGitHub Actionsによる自動レビューは、APIキーまたはClaude Codeの有料プランがあれば利用可能です。以下では、これらの方法を順に解説します。

/security-reviewコマンドによるオンデマンドスキャン

最もシンプルな使い方は、Claude Codeのターミナルから/security-reviewコマンドを実行する方法です。コードをコミットする前に、手元で脆弱性をチェックできます。

# Claude Codeのターミナルで実行

/security-review

コマンドを実行すると、Claudeが現在のコードベースを分析し、検出された脆弱性の一覧を深刻度とともに表示します。各脆弱性には修正パッチの提案が付属しており、開発者が内容を確認した上で適用するかどうかを判断できます。

/security-reviewコマンドはClaude Codeのスラッシュコマンドとして提供されています。利用にはClaude CodeのAPIキーまたは有料プランが必要ですが、2026年2月時点での具体的なプラン要件はAnthropic公式の案内を確認してください。

GitHub Actionsによる自動セキュリティレビュー

プルリクエストのたびに自動でセキュリティレビューを実行したい場合は、GitHub Actionsとの連携が効果的です。以下の設定ファイルをリポジトリに追加することで、プルリクエストが作成されるたびに自動的にセキュリティスキャンが実行されます。

name: Security Review

permissions:

pull-requests: write

contents: read

on:

pull_request:

jobs:

security:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v4

- uses: anthropics/claude-code-security-review@main

with:

comment-pr: true

claude-api-key: ${{ secrets.CLAUDE_API_KEY }}

この設定により、プルリクエストが開かれるとClaude Code Securityが変更箇所を自動的にレビューし、検出結果をPRコメントとして投稿します。

なお、Claude CodeにはGitHub Actionsのセットアップを支援する/install-github-appコマンドも用意されています。GitHub Appの設定とシークレットの登録をガイドに従って進めることができます。

GitHub Actionsでは、以下のパラメータを用途に応じてカスタマイズできます。

| パラメータ | 説明 |

|---|---|

| claude-api-key | Anthropic APIキー(必須) |

| comment-pr | PRにコメントとして結果を投稿するかどうか |

| upload-results | 結果をアーティファクトとしてアップロードするかどうか |

| exclude-directories | スキャン対象から除外するディレクトリ |

| claude-model | 使用するClaudeモデルの指定 |

| claudecode-timeout | スキャンのタイムアウト時間 |

| custom-security-scan-instructions | カスタムスキャン指示 |

| false-positive-filtering-instructions | 誤検知フィルタリングの指示 |

custom-security-scan-instructionsパラメータを活用すれば、プロジェクト固有のセキュリティポリシーや検出ルールを追加指示として渡すことが可能です。たとえば「特定のAPIエンドポイントに対する認証チェックを重点的に検査する」といった指定ができます。

CI/CDパイプラインへの組み込み

GitHub Actions以外のCI/CDツールを使用している場合でも、APIキーがあればClaude Code Securityの機能をパイプラインに組み込むことが可能です。

開発フローにセキュリティレビューを組み込む際の推奨ステップは次の通りです。

-

Step 1 まずは/security-reviewコマンドで手動レビューを試し、検出精度と出力形式を確認する

-

Step 2 GitHub Actionsを設定し、PRごとの自動レビューを有効化する

-

Step 3 custom-security-scan-instructionsで自社のセキュリティポリシーに合わせたカスタマイズを行う

-

Step 4 既存のSASTツールと併用し、Claude Code Securityの検出結果を補完的に活用する

重要なのは、Claude Code Securityを既存のセキュリティツールの代替ではなく、追加レイヤーとして導入するという考え方です。この点については、後述の「制約と注意点」セクションで詳しく解説します。

【関連記事】

Claude Codeとは?主な特徴や使い方、料金体系・拡張機能まで徹底解説

従来のSASTツールとの比較

Claude Code Securityは、既存のセキュリティツールとどのように異なるのか。このセクションでは、主要なSASTツールとの比較を通じて、それぞれの位置づけと使い分けの指針を示します。

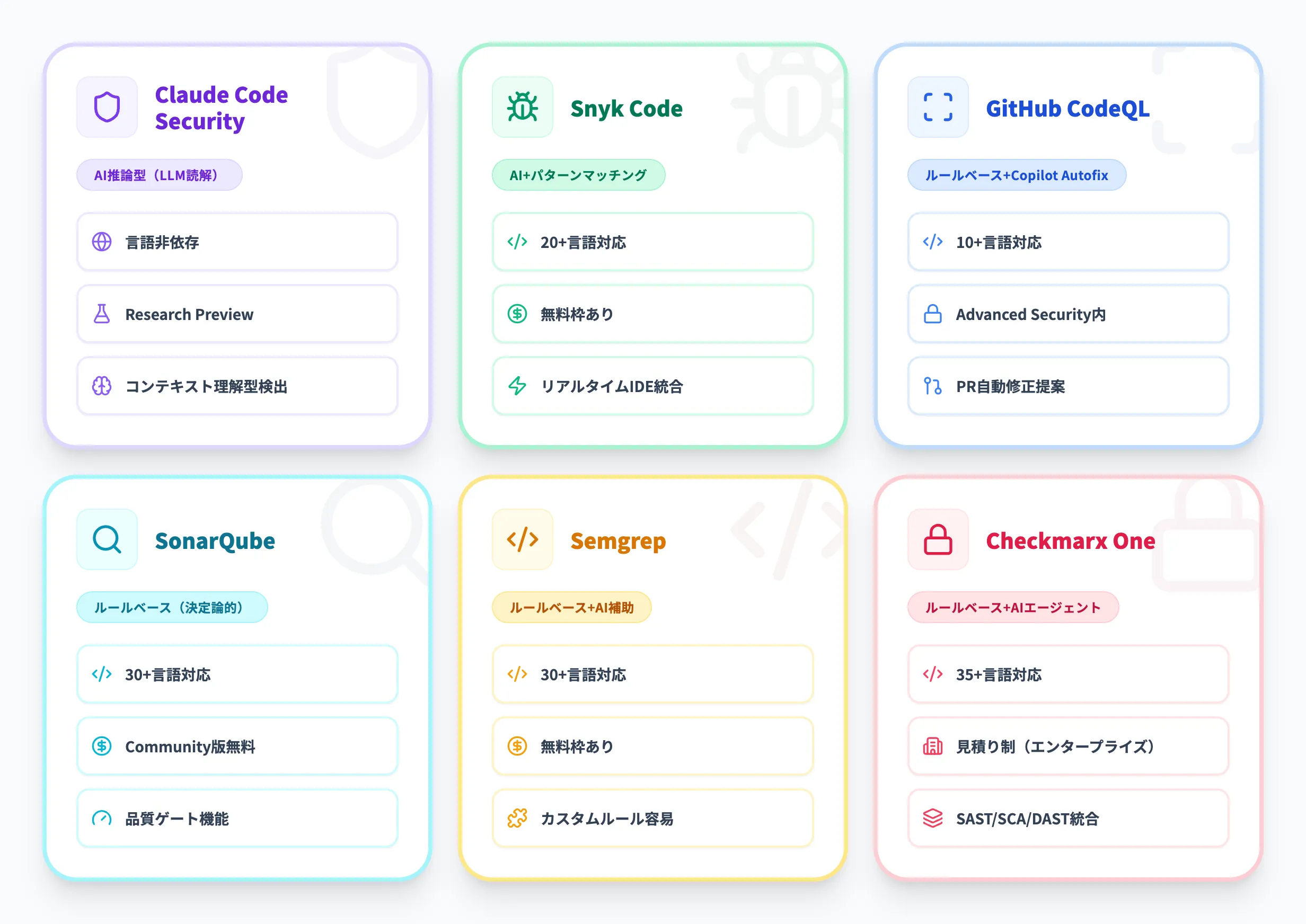

主要ツール比較表

以下の表で、Claude Code Securityと主要な競合ツールの特徴を整理しました。この表では、アプローチの違い、対応言語数、料金体系を中心に比較しています。

| ツール | アプローチ | 対応言語 | 料金体系 |

|---|---|---|---|

| Claude Code Security | AI推論型(LLM読解) | 言語非依存 | Research Preview(既存プランに含む) |

| Snyk Code | AI+パターンマッチング | 20+ | 無料枠あり、有料プランは公式サイト参照 |

| GitHub CodeQL | ルールベース+Copilot Autofix | 10+ | GitHub Advanced Security内(公式サイト参照) |

| SonarQube | ルールベース(決定論的) | 30+ | Community Edition無料、有料プランは公式サイト参照 |

| Semgrep | ルールベース+AI補助 | 30+ | 無料枠あり(公式サイト参照) |

| Checkmarx One | ルールベース+AIエージェント | 35+ | 見積り制(公式サイト参照) |

この比較表から読み取れるのは、Claude Code Securityと従来ツールは競合関係ではなく、補完関係にあるという点です。Claude Code Securityは言語非依存の推論型アプローチにより、従来ツールでは検出が困難だった文脈依存型の脆弱性カテゴリをカバーしています。一方で、従来ツールは決定論的な検査と幅広いエコシステム統合において強みを持っています。

「スポットチェック」と「体系的検証」の違い

Claude Code Securityと従来のSASTツールの本質的な違いを理解する上で、セキュリティ企業SonarSourceが公式ブログ(Thoughts on Claude Code Security)で公開した分析が参考になります。

-

Claude Code Security 「スポットチェックと発見」のツール。コードの文脈を理解した上で、機会主義的に脆弱性を探索する。未知の脆弱性やロジックの欠陥に強い

-

従来のSASTツール 「体系的なコード検証」のツール。決定論的に、包括的にコードを検査する。監査対応や再現性が求められる場面に適している

つまり、Claude Code Securityは「人間のセキュリティ研究者がコードレビューする」ような探索的なアプローチであり、従来のSASTは「チェックリストに基づいて漏れなく検査する」体系的なアプローチです。どちらか一方で十分ということはなく、両者を組み合わせることでセキュリティカバレッジを最大化できます。

競合するAIセキュリティツール

Claude Code Securityの発表は、AIを活用したセキュリティツール市場が急速に拡大していることを示しています。競合各社も同様のツールを展開しています。

-

OpenAI Aardvark 2025年10月発表。GPT-5ベースの自律型セキュリティ研究エージェント。脆弱性の自動検出と分析を行う

-

Google Big Sleep Google Project Zeroが開発したAIベースの脆弱性検出ツール。SQLiteのゼロデイ脆弱性を公開前に発見した実績を持つ

-

Microsoft Security Copilotを中心としたAIセキュリティ機能群を展開。複数のAIエージェントが協調して脅威を検出・分析するアプローチを推進している

Claude Code Securityの発表日には、セキュリティ関連株が軒並み下落するなど市場にも大きな反応がありました。ただし、AIセキュリティツールが従来のセキュリティ企業を置き換えるというよりも、セキュリティ業界全体の価値構造が変化しつつあることを市場が織り込み始めた結果と捉えるのが妥当です。

【関連記事】

GitHub Advanced Securityとは?最新機能・料金・使い方を徹底解説

Claude Code Securityの料金・利用条件

Claude Code Securityは、2026年2月時点では限定リサーチプレビューとして提供されています。Anthropic公式によると、Claude Code on the Webを通じたEnterprise・Teamプラン向けの研究プレビューという位置づけです。

提供形態の整理

Claude Code Securityに関連する機能は、提供形態によって利用条件が異なります。以下の表で整理しました。

| 提供形態 | 概要 | 利用条件 |

|---|---|---|

| Claude Code Security本体 | ダッシュボード付きのフル機能。Webブラウザ経由でリポジトリを分析 | Enterprise・Teamプラン向けの限定リサーチプレビュー(ウェイトリスト制) |

| GitHub Actions連携 | PRごとの自動セキュリティレビュー。公開リポジトリとして提供 | Anthropic APIキーが必要(GitHub公式READMEに記載) |

| /security-reviewコマンド | Claude Code内のスラッシュコマンドでオンデマンドスキャン | Claude Codeの利用環境が必要(詳細なプラン要件はAnthropic公式を確認) |

| OSS無料枠 | オープンソースリポジトリのメンテナに無料の優先アクセスを提供 | Anthropicへの申請が必要 |

ここで重要なのは、GitHub Actions連携は公開リポジトリ(anthropics/claude-code-security-review)として提供されているという点です。APIキーがあればCI/CDパイプラインへの組み込み自体は技術的に可能です。

一方、検出結果の一元管理や組織全体のセキュリティダッシュボードといったフル機能は、Enterprise・Teamプランの限定リサーチプレビューとして段階的に展開されています。

Claudeの一般プラン料金(参考情報)

Claude Code Security専用の独立した料金プランは2026年2月時点で設けられていません。参考として、Claude Codeの料金体系はProプランが月額20ドル、Maxプランが月額100ドルまたは200ドルです。スキャンの実行にはAPIトークンの消費が伴うため、大規模なコードベースを頻繁にスキャンする場合は利用制限に留意してください。

リサーチプレビュー期間中の詳細な利用枠や正式リリース後の料金体系については、Anthropicの公式アナウンスを確認することを推奨します。

【関連記事】

Claude Codeの料金体系ガイド!利用制限や確認・可視化方法を解説【2026年版】

Claude Code Securityの制約と注意点

Claude Code Securityは画期的なツールですが、万能ではありません。このセクションでは、導入前に理解しておくべき制約と、それを踏まえた適切な活用方法を解説します。

DAST非対応とランタイムテスト不可

Claude Code Securityは静的なコード分析ツールであり、DAST(動的アプリケーションセキュリティテスト)の機能は持っていません。つまり、アプリケーションを実際に実行してHTTPリクエストを送信し、実行時の脆弱性を検出するテストは対象外です。

Anthropic公式もClaude Code Securityを「静的解析(Static analysis)」と明確に位置づけており、アプリケーションを実行してのテストは対象外です。たとえば、設定ファイルのミスによる本番環境でのセキュリティヘッダーの欠落や、デプロイ後に発生するCORS設定の不備などは、DASTツールでなければ検出できません。

非決定論的な検出結果

Claude Code SecurityはLLMベースのツールであるため、同じコードベースをスキャンしても実行ごとに結果が異なる場合があります。LLMの出力は温度パラメータ等により本質的に非決定論的であるため、検出される脆弱性の数や種類が実行ごとに変動する可能性があります。

この非決定論的な性質は、以下の場面で課題となります。

-

監査対応 再現性のある結果が求められるコンプライアンス監査では、決定論的なSASTツールの結果が正式な証跡として必要

-

品質管理 CI/CDパイプラインで「脆弱性ゼロなら通過」というゲートを設ける場合、実行ごとに結果が変わるとパイプラインの安定性に影響

-

ベースライン管理 前回スキャンとの差分を取って新規脆弱性のみを検出するワークフローが困難

そのため、Claude Code Securityの検出結果は「探索的なインサイト」として扱い、正式なセキュリティゲートには従来のSASTツールを使用するのが現時点でのベストプラクティスです。

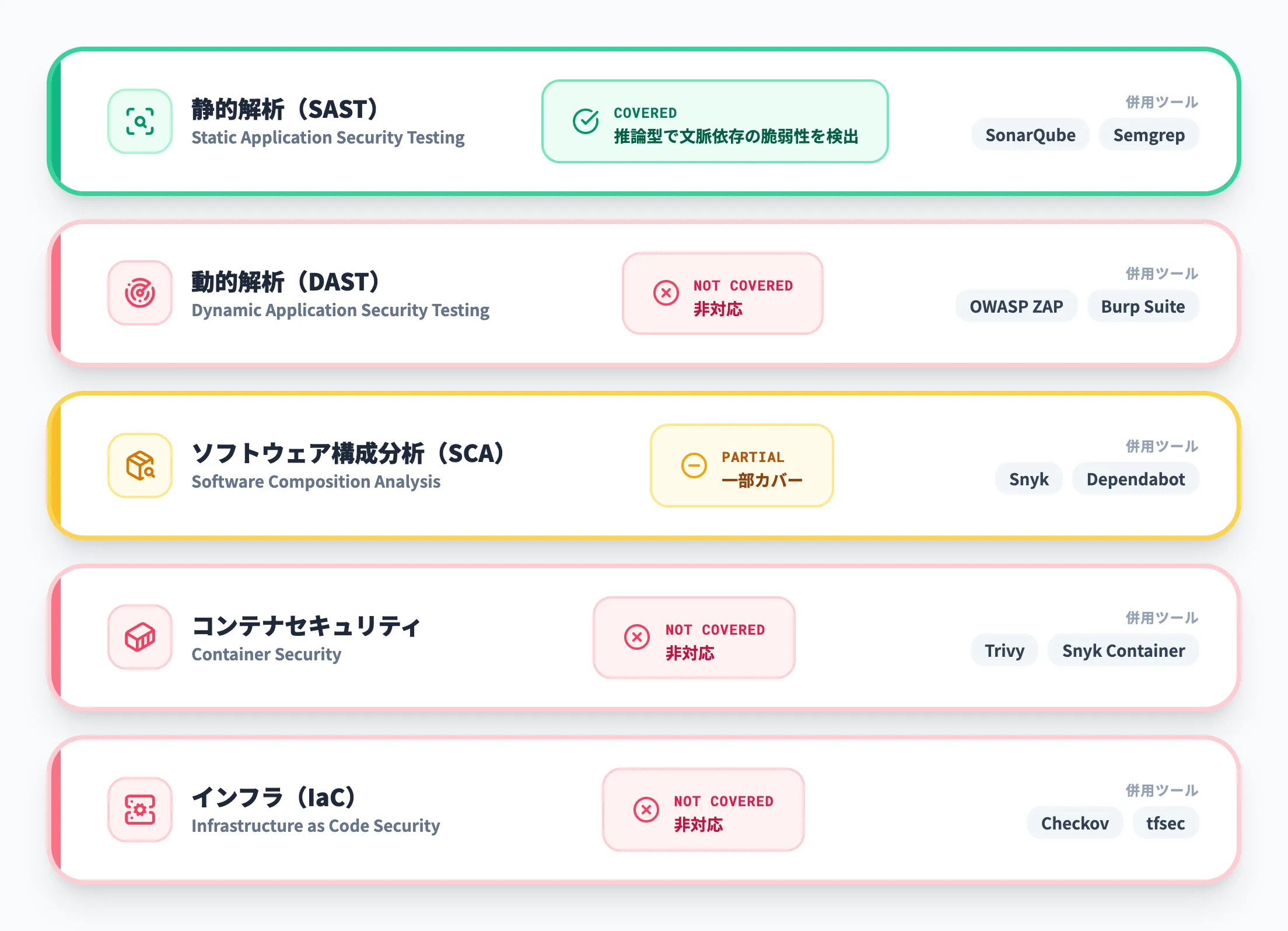

レイヤードセキュリティの一層として位置づける

Claude Code Securityを導入する際の最も重要な原則は、これを唯一のセキュリティツールにしないことです。

以下に、Claude Code Securityがカバーする領域と、併用が必要なツールの関係を示します。

| セキュリティレイヤー | Claude Code Securityの対応 | 併用が推奨されるツール |

|---|---|---|

| 静的解析(SAST) | 推論型で文脈依存の脆弱性を検出 | SonarQube、Semgrep等で体系的に検査 |

| 動的解析(DAST) | 非対応 | OWASP ZAP、Burp Suite、StackHawk等 |

| ソフトウェア構成分析(SCA) | 依存関係の脆弱性チェックを一部カバー | Snyk、Dependabot等の専用SCAツールとの併用を推奨 |

| コンテナセキュリティ | 非対応 | Trivy、Snyk Container等 |

| インフラストラクチャ(IaC) | 非対応 | Checkov、tfsec等 |

この表が示す通り、Claude Code Securityはアプリケーションコードの静的解析において推論型の新しい価値を提供しますが、セキュリティプログラム全体をカバーする「プラットフォーム」ではありません。Snykの分析(Why Anthropic Launching Claude Code Security Is Great)でも指摘されている通り、サプライチェーン管理、集中管理ダッシュボード、エンタープライズ向けレポーティングといった機能は提供されていません。

AI生成コードの「矛盾」

Claude Code Securityの興味深い特性として、AIが脆弱性を発見する一方で、AI自身が脆弱性を生み出す側面があるという点があります。複数のセキュリティ研究で指摘されている通り、AIが生成したコードにも脆弱性が含まれる可能性があり、AIコード生成ツールの普及とともにセキュリティスキャンの重要性はむしろ高まっています。

つまり、Claude Code SecurityでAIが書いたコードの脆弱性を検出するという使い方は合理的ですが、Claude Code Securityが提案するパッチ自体にも検証が必要であるという認識を持つことが重要です。パッチを鵜呑みにせず、必ず人間のレビューを経てから適用するというHuman-in-the-Loopの原則を徹底してください。

【関連記事】

Claude Codeの回数制限を解説!料金プラン別の違いと上限超過時の対処法【2025年版】

AIセキュリティの知見を業務プロセス全体のAI化に広げるなら

Claude Code Securityのような推論型セキュリティスキャンは、AI技術がセキュリティ領域でも従来手法を超える成果を出し始めていることを示しています。セキュリティ対策を含めた業務プロセス全体へのAI導入を計画する上で、この知見は大きな指針になります。

AI総合研究所では、セキュリティを考慮した業務プロセスへのAI導入を段階的に進めるための実践ガイドを無料で提供しています。開発業務から組織全体のAI化まで、具体的なステップを確認してみてください。

AIセキュリティスキャンの知見を業務プロセスのAI化に活かす

AI業務自動化ガイド

Claude Code Securityのような推論型セキュリティツールは、AI技術の業務適用が新しい段階に入ったことを示しています。セキュリティを含めた業務プロセスへのAI導入を段階的に進めるためのガイドをまとめました。

まとめ

本記事では、Anthropicが2026年2月20日に発表したClaude Code Securityについて、その仕組みから使い方、料金、従来ツールとの違い、制約と注意点までを解説しました。

Claude Code Securityの本質は、**セキュリティツールの「置き換え」ではなく「補完」**にあります。Claude Opus 4.6の推論能力により、従来のパターンマッチング型SASTでは検出できなかったビジネスロジックの欠陥やアルゴリズムの不備を発見できる点は、500件超の脆弱性発見(ゼロデイを含む)という実績が裏付けています。

一方で、DAST非対応、非決定論的な検出結果、SCA・コンテナセキュリティの対象外といった制約があり、既存のセキュリティツールとのレイヤードセキュリティの一層として位置づけることが重要です。

開発チームがまず着手すべきステップは以下の通りです。

-

Step 1 /security-reviewコマンドで自社コードベースの試験スキャンを実施し、検出精度を評価する

-

Step 2 GitHub Actionsとの連携を設定し、PRごとのセキュリティレビューを自動化する

-

Step 3 検出結果を既存のSASTツールやDASTツールの結果と照合し、カバレッジのギャップを特定する

2026年2月時点ではリサーチプレビューの段階であり、機能や対応範囲は今後拡充されていく見込みです。正式リリースに向けた動向を注視しつつ、まずはPR単位の自動レビューから段階的に導入を進めることを推奨します。セキュリティレビューを含めたチーム運用ルールを整備する場合は、Claude Codeの運用設計研修で扱う権限設計・レビュー設計の観点も参考になります。

なお、AI総研では日本語の業務文書生成や日次運用に対応したAgent Skillsやワークフローを整備し、GitHubで公開しています。日本語環境でClaude Codeを活用する際の参考としてご利用ください。

AI総研 Claude Code日本語ワークフロー集