この記事のポイント

業務コードを扱う場合は個人プラン(Pro/Max)の持ち込みを避け、Team / Enterprise / API / Bedrock / Vertex AI / Foundryなど公式のCommercial条件のルートを選ぶ。Anthropicアカウントで組織管理する場合はTeamまたはEnterpriseが基本

AWS環境が主軸の法人はBedrock経由、Azure環境が主軸の法人はFoundry経由が第一候補。既存IAMポリシーやEntra ID / RBAC設計との統合でセキュリティ設計コストを最小化できる

GitHub Copilotを既に導入済みの場合、Claude Codeとの併用が最適解。Copilotで補完・チャット、Claude Codeでプロジェクト規模のエージェント作業と役割を分けるべき

Anthropic直接契約で運用する場合、SCIM・Compliance API・ZDRなどの統制機能が必要ならEnterpriseが第一候補。Team / API / Bedrock / Vertex / Foundryも公式のCommercialルートのため、調達経路や既存クラウド統制に合わせて選び分ける

導入はGit運用が成熟したチーム(3〜5名)でPoCを開始し、定量KPIで効果を検証してから全社展開すべき。一括導入は投資対効果の検証が困難になるため推奨しない

Microsoft MVP・AIパートナー。LinkX Japan株式会社 代表取締役。東京工業大学大学院にて自然言語処理・金融工学を研究。NHK放送技術研究所でAI・ブロックチェーンの研究開発に従事し、国際学会・ジャーナルでの発表多数。経営情報学会 優秀賞受賞。シンガポールでWeb3企業を創業後、現在は企業向けAI導入・DX推進を支援。

Claude Codeは、ファイルシステムやシェルへのアクセス権を持つ「AI開発エージェント」として機能し、企業導入においてはセキュリティポリシーや開発プロセスとの整合性が重要な論点になります。

2026年5月現在、Claude CodeはAnthropicの直接提供に加えて、AWS(Amazon Bedrock)やMicrosoft Foundry(Azure)経由でも利用可能になり、さらにGitHub CopilotのコーディングエージェントとしてもClaudeが選択できるようになりました。

本記事では、Team/Enterpriseプランの特徴とデータポリシーの違い、AWS・Azure・GitHub Copilot経由の利用方法、セキュリティ・コンプライアンス設計、PoCから全社展開までの導入プロセスについて、2026年5月時点の最新情報をもとに体系的に解説します。

目次

Claude CodeをAWS(Amazon Bedrock)で利用する方法

Claude Code × Amazon Bedrockのセットアップ手順

Claude CodeをMicrosoft Foundry(Azure)で利用する方法

Claude Code × Microsoft Foundryのセットアップ手順

Claude Codeの企業利用とは?個人利用との違い

Claude Codeは、AnthropicのClaudeを搭載したAI開発エージェントです。

単なるコード補完ではなく、ファイルシステム・シェル・Git・MCP(Model Context Protocol)へのアクセス権を持ち、リポジトリ全体を理解しながらタスクを遂行するのが特徴です。

ここでは、Claude Codeを企業で導入する際に知っておくべき、個人利用との決定的な違いを解説します。

Claude Codeの個人プランと企業プランの違い

Claude Codeは、個人向けのPro/Maxプランでも利用できますが、業務コードを扱う場合はAnthropic公式のデータ利用ガイドとClaude Code利用上限が示すCommercial条件のルートを選ぶ必要があります。

AnthropicのClaudeアカウントで組織管理する場合はTeamまたはEnterprise、APIキーで直接呼び出すケースはAPI契約、既存のクラウド基盤を活用する場合はAmazon Bedrock / Google Vertex AI / Microsoft Foundry経由が選択肢になります。

いずれにせよ、個人Pro/Maxアカウントをそのまま業務コードに持ち込むのは避けるのが原則です。

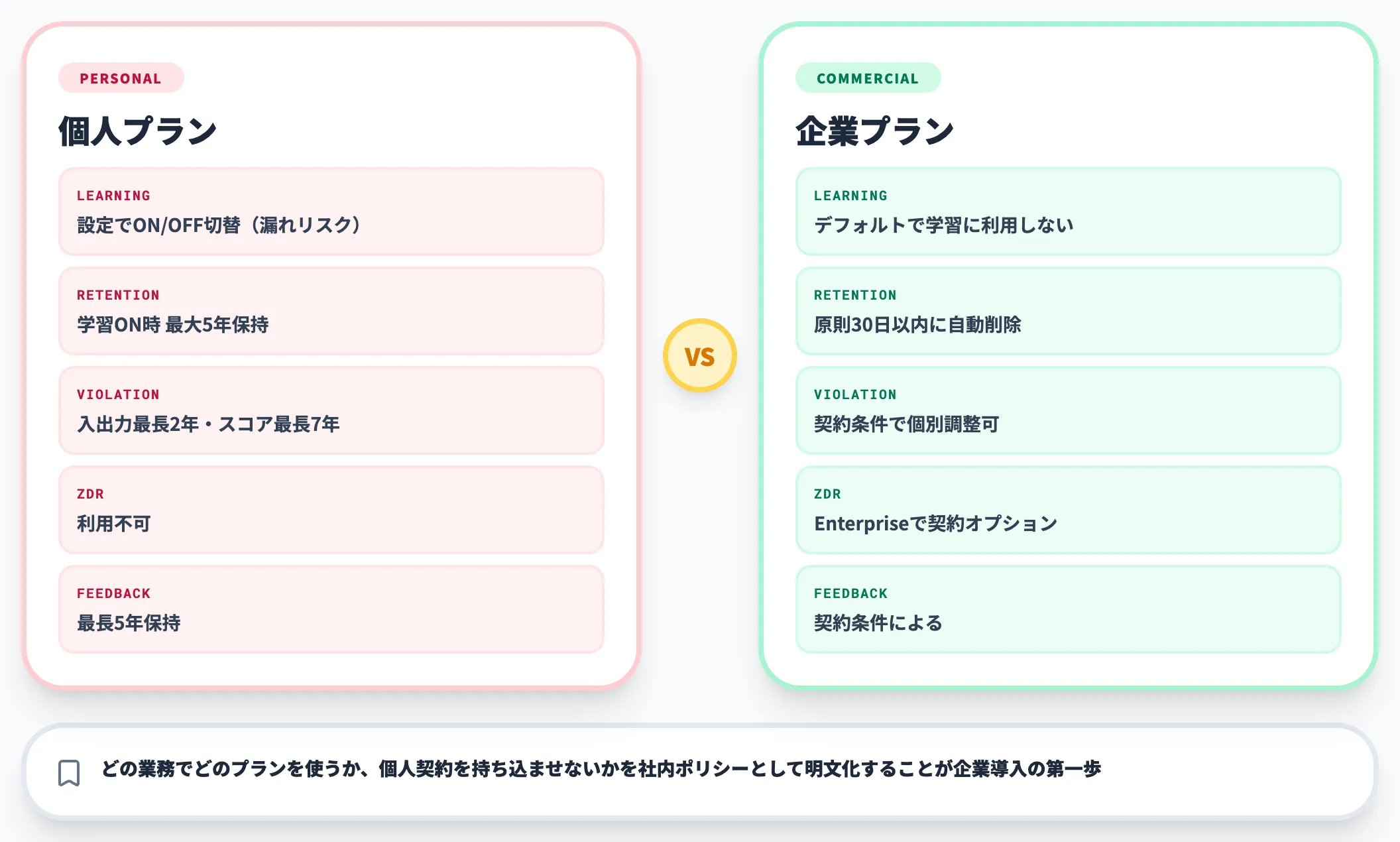

もっとも重要な違いはデータ利用ポリシーです。以下の表で、個人プランと企業プランのデータポリシーの違いを整理しました。

| 項目 | 個人プラン(Free/Pro/Max) | 企業プラン(Team/Enterprise/API) |

|---|---|---|

| モデル学習への利用 | ユーザー設定でON/OFF選択可能 | デフォルトで利用されない |

| データ保持期間 | 学習ON時:最大5年(非特定化形式)、OFF時:原則30日以内 | 原則30日以内に自動削除 |

| Zero Data Retention(ZDR) | 利用不可 | Enterpriseで契約オプションあり |

| ポリシー違反時の保持 | 入力/出力は最長2年、分類スコアは最長7年 | 契約条件による |

| フィードバック送信時 | 最長5年保持 | 契約条件による |

ここで注目すべきは、個人プランでは「モデル改善」設定をOFFにしていても、ポリシー違反フラグやフィードバック送信のケースでは保持期間が延びる可能性がある点です。

一方、企業プラン(Commercial)ではデフォルトでモデル学習に利用されず、データ保持も原則30日以内という明確なベースラインが設定されています。

企業導入では、「どの業務でどのプランを使うか」「個人契約を持ち込ませないか」をポリシーとして明文化しておくことが重要です。

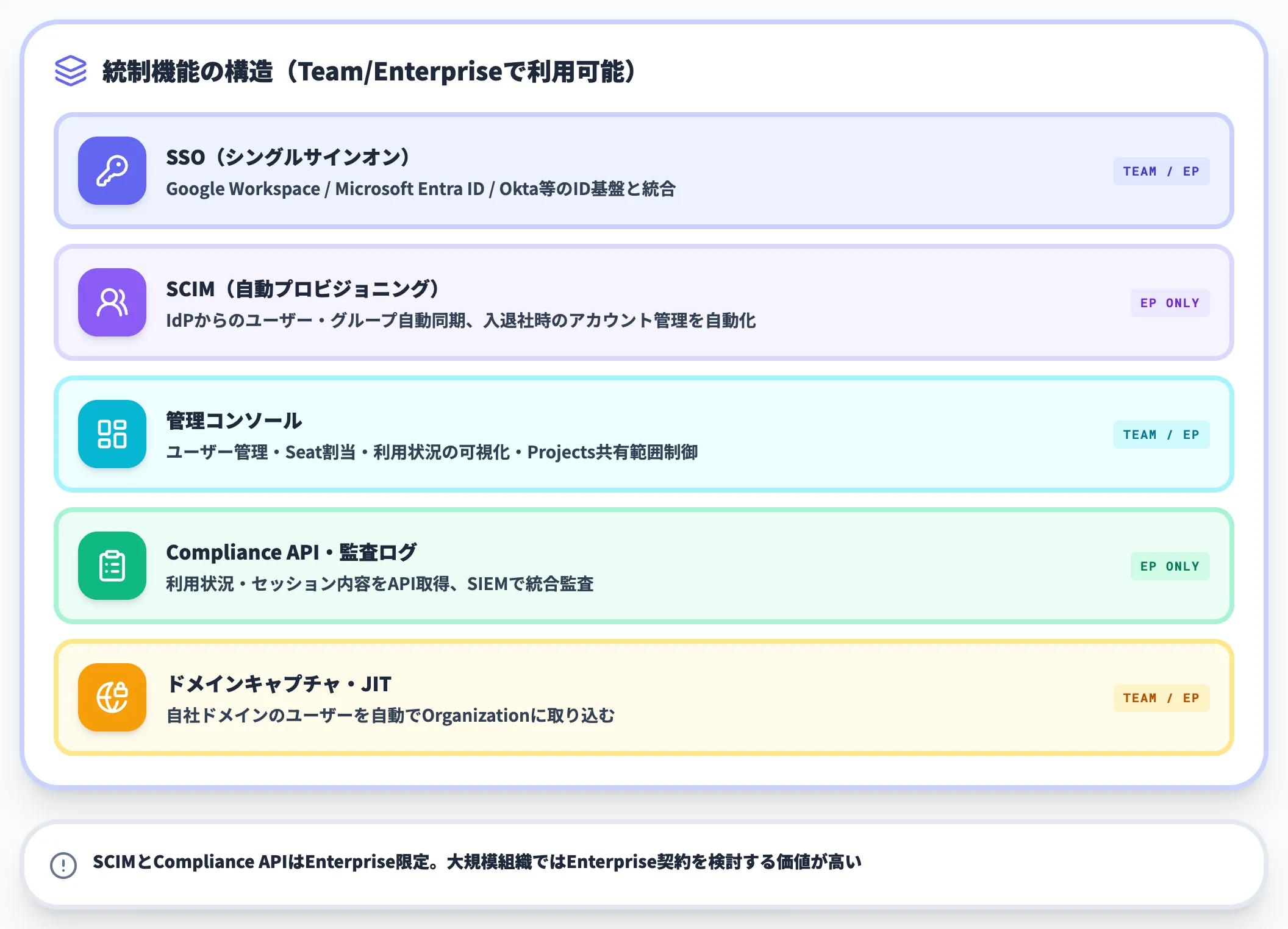

Team/Enterpriseで利用できる管理機能

Team/Enterpriseプランでは、データポリシーに加えて以下のような管理機能が利用できます。

-

SSO(シングルサインオン)

Team/Enterprise両方で利用可能。Google Workspace、Microsoft Entra ID、Okta等と連携し、組織のID基盤に統合できる

-

SCIM(自動プロビジョニング)

Enterpriseのみ。IdPからのユーザー・グループ自動同期により、入退社時のアカウント管理を自動化できる

-

管理コンソール

ユーザー管理、Seat割り当て、利用状況の可視化、Projectsの共有範囲制御などが行える

-

Compliance API・監査ログ

Enterpriseで利用可能。ユーザーごとの利用状況やセッション内容をプログラムで取得でき、SIEM連携による統合監査が可能

-

ドメインキャプチャ・JITプロビジョニング

Team/Enterpriseで利用可能。自社ドメインのメールアドレスを持つユーザーを自動的にOrganizationに取り込める

これらの管理機能は、IT部門やセキュリティチームが「誰が、いつ、どのようにClaude Codeを使っているか」を把握・統制するために不可欠な要素です。

特にSCIMとCompliance APIはEnterprise限定のため、大規模組織ではEnterprise契約を検討する価値があります。

Claude CodeをAWS(Amazon Bedrock)で利用する方法

Claude Codeは、Anthropicの直接提供だけでなく、AWS(Amazon Bedrock)経由でも利用できます。

自社のAWSインフラにClaude Codeを統合することで、既存のIAMポリシーやVPCネットワーク設計をそのまま活用でき、企業のセキュリティ要件に合わせた運用が可能になります。

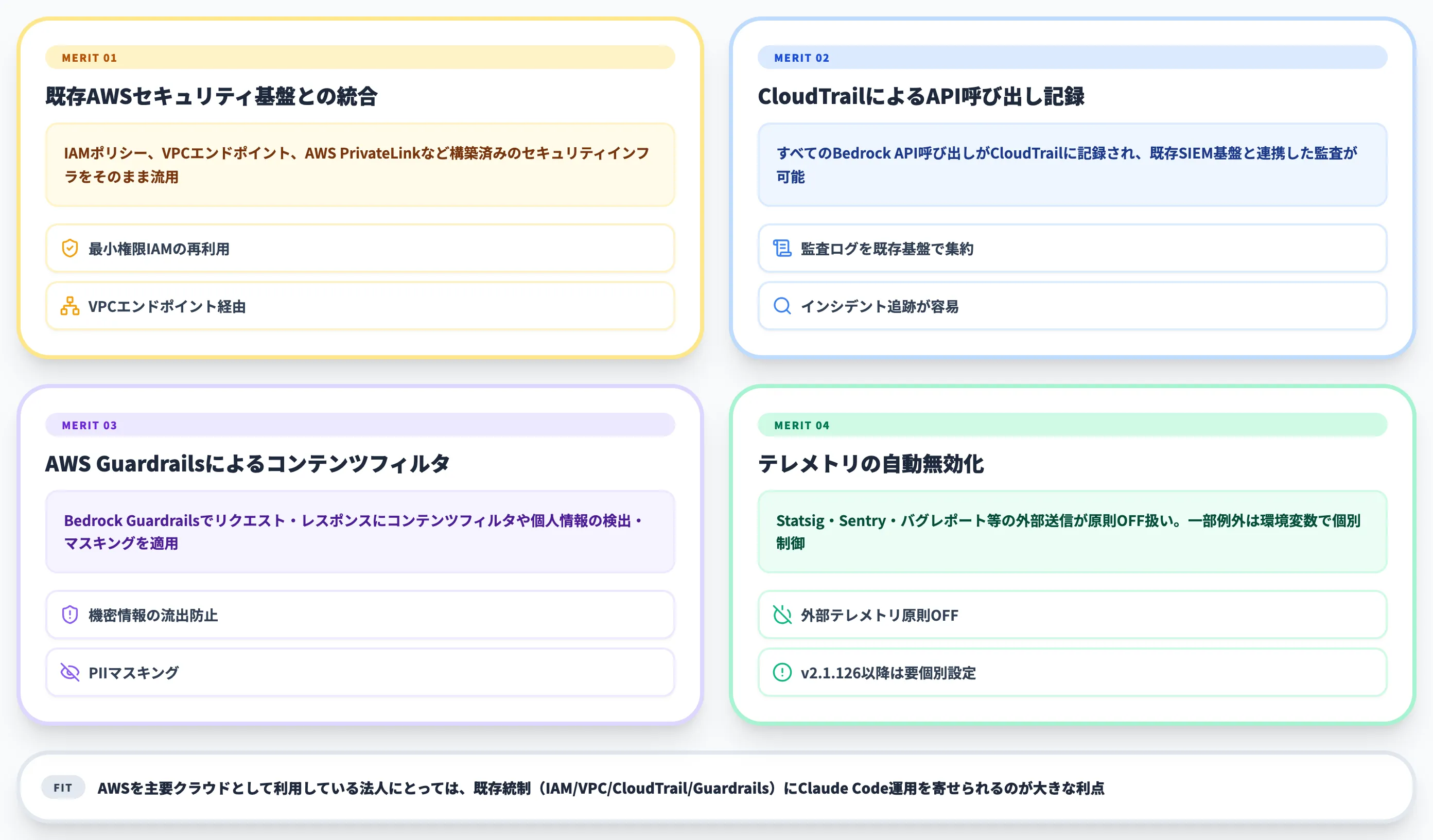

Amazon Bedrock経由で利用するメリット

Amazon Bedrock経由でClaude Codeを利用する主なメリットは以下の通りです。

-

既存のAWSセキュリティ基盤との統合

IAMポリシー、VPCエンドポイント、AWS PrivateLinkなど、すでに構築済みのセキュリティインフラをそのまま活用できる

-

CloudTrailによるAPI呼び出しの記録

すべてのBedrock API呼び出しがCloudTrailに記録されるため、既存のSIEM基盤と連携した監査が可能になる

-

AWS Guardrailsによるコンテンツフィルタリング

Bedrock Guardrailsを設定することで、Claude Codeのリクエスト・レスポンスに対してコンテンツフィルタリングや個人情報の検出・マスキングを適用できる

-

テレメトリの自動無効化(一部例外あり)

Bedrock経由の場合、Statsig・Sentry・バグレポートなどの外部送信は公式ドキュメント上で原則OFFと扱われる。

ただし、session quality surveysやWebFetch domain safety checkは例外として残るほか、v2.1.126以降はホスト管理側の設定によってmetricsがONになるケースもあり、完全制御を求める場合は個別の環境変数設定とポリシー設計を併用するのが安全

つまり、すでにAWSを主要クラウドとして利用している法人にとっては、モデルアクセス許可・IAM権限・Marketplace権限・モデルピン留めといった必要な設定はあるものの、既存のAWS統制(IAM、VPCエンドポイント、CloudTrail、Guardrails)にClaude Code運用を寄せて設計できるのが大きな利点です。

Claude Code × Amazon Bedrockのセットアップ手順

Bedrock経由でClaude Codeを利用するには、以下の環境変数を設定します。

# 必須:Bedrock経由に切り替え

export CLAUDE_CODE_USE_BEDROCK=1

export AWS_REGION=us-east-1

認証方法は複数用意されています。組織の要件に合わせて選択してください。

-

AWS CLI認証

aws configureで設定済みのプロファイルを使用する方法。開発者個人の環境で試す場合に適している

-

SSO認証

aws sso loginでSSOセッションを取得し、AWS_PROFILE環境変数でプロファイルを指定する方法。Enterprise環境で推奨される

-

IAMロール/OIDC Federation

CI/CDパイプラインやコンテナ環境で一時認証情報を自動取得する方法。本番運用に適している

また、デプロイ環境の安定性のためにモデルのピン留めが推奨されています。ピン留めをしない場合、Anthropicのデフォルトモデルが変更された際にClaude Codeの挙動が変わる可能性があるためです。

# モデルピン留め(推奨)

export ANTHROPIC_DEFAULT_SONNET_MODEL='us.anthropic.claude-sonnet-4-6'

export ANTHROPIC_DEFAULT_HAIKU_MODEL='us.anthropic.claude-haiku-4-5-20251001-v1:0'

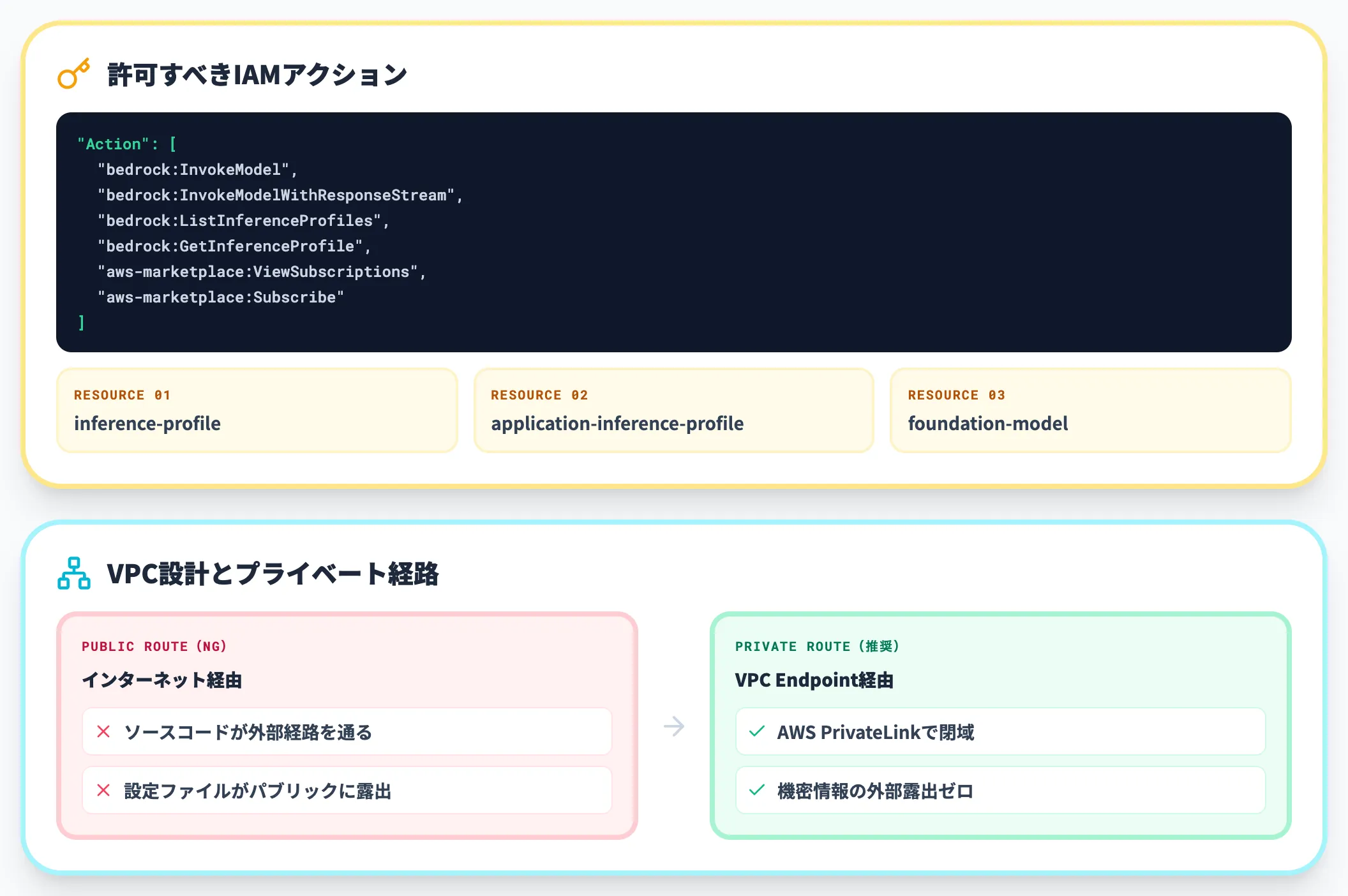

IAMポリシーとセキュリティ設計

Claude CodeをBedrock経由で利用する場合、公式ポリシー例に沿って以下のIAMアクションを許可します。

- bedrock:InvokeModel

- bedrock:InvokeModelWithResponseStream

- bedrock:ListInferenceProfiles

- bedrock:GetInferenceProfile

- aws-marketplace:ViewSubscriptions

- aws-marketplace:Subscribe

リソースARNは、inference-profile、application-inference-profile、foundation-modelの3種類を対象に設定します。最小権限の原則に従い、使用するモデルに限定したリソース指定を推奨します。

VPC設計においては、Claude CodeからBedrock APIへの通信経路をVPCエンドポイント(PrivateLink)経由に限定することで、インターネットを経由しないプライベートな通信を実現できます。

これにより、ソースコードや設定ファイルの内容がパブリックインターネットに露出するリスクを排除できます。

Claude CodeをMicrosoft Foundry(Azure)で利用する方法

Claude Codeは、Microsoft Foundry(旧Azure AI)経由でも利用できます。Microsoftのクラウド基盤をメインで利用している企業にとって、Entra ID認証やRBACとの統合ができる点が大きなメリットです。

Microsoft Foundryとは

2025年後半以降、MicrosoftはAzure AI関連サービスのブランドをMicrosoft Foundryに統合しました。

Claude Code on Microsoft Foundryのポータルはai.azure.comで提供されています。

Microsoft公式の対応モデル一覧はページ自体が「preview」扱いになっており、2026年5月時点ではClaude Opus 4.6、Claude Sonnet 4.6、Claude Opus 4.7などのモデルもいずれもFoundry上ではPreview提供、Mythosはgated research preview扱いです。

Anthropic直接提供ではGA済みのモデル(Opus 4.6 / Sonnet 4.6 / Opus 4.7)でも、Foundry経由ではPreview段階で公開されるという時間差が生じる点に注意が必要です。

本番運用に組み込む場合は、Preview期間中のSLA・互換性保証の扱いを契約・運用設計の側で吸収する想定をしておくと安全です。

Claude Code × Microsoft Foundryのセットアップ手順

以下の環境変数を設定することで、Microsoft Foundry経由に切り替わります。

# 必須:Foundry経由に切り替え

export CLAUDE_CODE_USE_FOUNDRY=1

export ANTHROPIC_FOUNDRY_RESOURCE={リソース名}

# または完全なベースURLを指定

# export ANTHROPIC_FOUNDRY_BASE_URL=https://{リソース名}.services.ai.azure.com/anthropic

認証は2つの方法から選択できます。

-

APIキー認証

ANTHROPIC_FOUNDRY_API_KEY環境変数にAPIキーを設定する方法。素早く試す場合に適している

-

Microsoft Entra ID認証

APIキーを設定しない場合、Azure SDKのデフォルト認証チェーンが使用される。az loginでローカル認証を取得するか、マネージドIDを使用する。Enterprise環境で推奨される

モデルのピン留めも同様に設定できます。

# モデルピン留め(推奨)

export ANTHROPIC_DEFAULT_SONNET_MODEL='claude-sonnet-4-6'

export ANTHROPIC_DEFAULT_HAIKU_MODEL='claude-haiku-4-5'

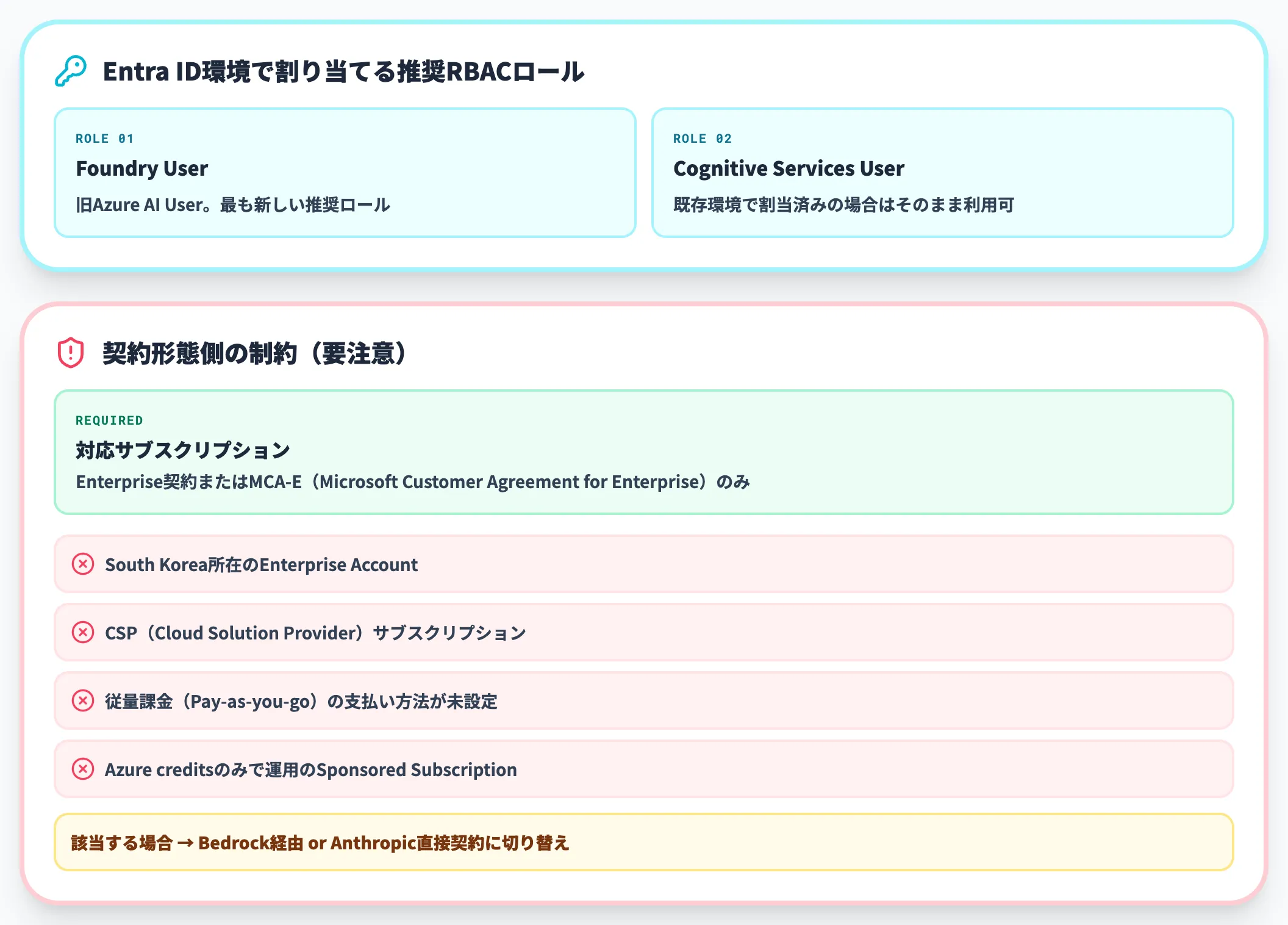

Entra ID認証とRBAC設定

Microsoft Foundry経由でClaude Codeを利用する場合、Microsoft公式の設定ガイドで推奨されているのはFoundry User(旧Azure AI User)またはCognitive Services UserのRBACロールです。

既存のEntra ID環境でロールを割り当てるだけで、追加の権限設計を最小限に抑えて利用を開始できます。

ただし、契約形態側の制約に注意が必要です。Microsoftのモデル利用ページでは、2026年5月時点でClaude系モデルをFoundry上で利用できるのはEnterprise契約またはMCA-E(Microsoft Customer Agreement for Enterprise)サブスクリプションのみと明記されています。

さらに、configure-claude-codeドキュメントでは以下のサブスクリプション・アカウント区分が対象外として除外されています。

- South Korea所在のEnterprise Account

- CSP(Cloud Solution Provider)サブスクリプション

- 従量課金(Pay-as-you-go)の支払い方法が設定されていないAzureサブスクリプション

- Azure creditsのみで運用されているSponsored Subscription

つまり、Microsoftとの直接契約(Enterprise / MCA-E)かつ上記除外条件に該当しないサブスクリプションが、Foundry経由でのClaude Code利用の前提になります。

CSP経由で調達してきた法人や、Sponsored枠でPoCを進めたい法人は、Bedrock経由かAnthropic直接契約に切り替える必要があります。

Foundry経由でもBedrockと同様に、Metrics・Sentry・feedback reportsなどAnthropicサーバーへの非必須トラフィックは公式ドキュメント上で原則OFFと扱われます。

ただし、Bedrock側と同様にsession quality surveysやWebFetch domain safety checkは例外として残るため、完全制御を求める場合は環境変数とポリシー設計を併用する必要があります。

AWS経由との違い

AWSとの主な違いとして、Foundry側にはModel Router機能があり、プロンプトの複雑さやコストに応じて対応モデルへ自動ルーティングできます。ただし、Microsoft公式ドキュメントでClaude Sonnet 4.6とClaude Opus 4.6は2026年5月時点でModel Routerの対象外と明記されており、Claude Code側で4.6系を利用する場合はModel Router経由ではなく直接デプロイが必要です。

コスト最適化を重視する場合は、対応モデルでのRouter運用と、4.6系の直接デプロイを併用する設計が現実的になります。

GitHub CopilotでのClaude利用と使い分け

2026年2月、GitHubはGitHub CopilotのコーディングエージェントとしてClaudeを公開プレビューとして提供開始しました。

これにより、Claude Codeを直接導入しなくても、GitHub Copilot経由でClaudeの能力を活用できるようになっています。

なお、モデルそのもののGAと、Copilot上のcoding agentとしてのpublic preview提供は別軸であり、後者は2026年5月時点でもpublic preview扱いです。

GitHub CopilotのClaude対応の経緯

GitHub CopilotでのClaude対応は、2026年2月に段階的に展開されました。以下の表で対応の経緯を整理しました。

| 日付 | 内容 |

|---|---|

| 2026年2月4日 | Claude(Opus 4.6)とOpenAI Codexがパブリックプレビューとして利用可能に。Copilot Pro+とEnterpriseが対象 |

| 2026年2月5日 | Claude Opus 4.6がGA(一般提供)に移行 |

| 2026年2月17日 | Claude Sonnet 4.6がGA(一般提供)に移行 |

| 2026年2月26日 | 全有料プラン(Copilot Business・Copilot Pro)に拡大。追加コストなしで利用可能に |

この展開で注目すべきは、2026年2月26日以降はCopilot Businessを含むすべての有料プランでClaudeが追加コストなしに利用できるようになった点です。

すでにGitHub Copilot Businessを導入済みの企業は、新たな契約やClaude Codeの個別契約なしにClaudeのコーディング能力を試すことができます。

GitHub Copilot経由のClaude利用方法

GitHub Copilot経由でのClaude利用は、GitHubのAgent HQプラットフォームを通じて行います。github.com、GitHub Mobile、VS Codeから利用でき、各セッションはプレミアムリクエストとして消費されます。

なお、Claude / Codexをcoding agentとして呼び出すケースでは、GitHubの公式アナウンスによりpublic preview中はモデルに関わらず各coding agentセッション単位で1 premium requestを消費する仕組みです。

Chatや補完で直接モデルを呼び出すケースとカウント方式が異なるため、Copilot Business / Proでcoding agentを多用する企業ではセッション数ベースでの利用量管理が前提になります。

ユーザーはClaude、OpenAI Codex、GitHub Copilotの中からコーディングエージェントを選択でき、IssueやPRの中でClaudeに直接タスクを依頼できます。

Claude CodeとGitHub Copilotの役割分担

Claude Code(Anthropic直接提供)とGitHub Copilot経由のClaude利用は、タスクの粒度と操作方法が異なります。以下の表で両者の使い分けを整理しました。

| 比較軸 | GitHub Copilot経由のClaude | Claude Code(直接利用) |

|---|---|---|

| 操作インターフェース | GitHub Web/Mobile/VS Code | ターミナル(CLI)/デスクトップアプリ |

| タスク粒度 | Issue・PR単位のタスク | リポジトリ横断の大規模タスク |

| 環境アクセス | GitHubリポジトリ内に限定 | ファイルシステム・シェル・Git・MCPツール全般 |

| 拡張性 | GitHub Actions連携 | Hooks・MCP・Skillsによる高度なカスタマイズ |

| 契約 | GitHub Copilotの有料プランに含まれる | Anthropicとの直接契約、またはAWS/Azure経由 |

重要なのは、両者は競合するツールではなく、併用が推奨される関係にあるという点です。

日常的なPRレビューやIssue対応にはGitHub Copilot経由のClaudeを、リポジトリ全体のリファクタリングや環境構築にはClaude Codeを、というように使い分けることで生産性を最大化できます。

【関連記事】

GitHub Copilot完全ガイド|使い方や料金、設定方法まで網羅的なコンテンツ集

Claude Codeのセキュリティとコンプライアンス

企業でClaude Codeを導入する際、セキュリティとコンプライアンスの設計は最も慎重な検討が求められる領域です。ここでは、認証基盤、データ保持、監査ログ、AIによるセキュリティ機能という4つの観点から整理します。

認証基盤の運用設計(SSO・SCIM)

SSO・SCIMの対応状況自体はH2#1の管理機能セクションで整理したとおりで、ここでは運用設計の観点から押さえておきたい論点を補足します。

入退社サイクルが速い組織では、EnterpriseのSCIMを使うことで退職者のアクセスを即時削除でき、Gitリポジトリや社内システムと同じID基盤での一括管理が可能になります。Entra ID / Okta側のグループ設計とClaude側のSeat割り当てルール(誰にStandard、誰にPremiumを付与するか)を最初にすり合わせておくと、後からの再編が一気に楽になります。Teamプランで運用を続ける場合は、SCIMが無いぶん月次のアカウント棚卸し運用を別途設計する必要があります。

データ保持ポリシーとZero Data Retention

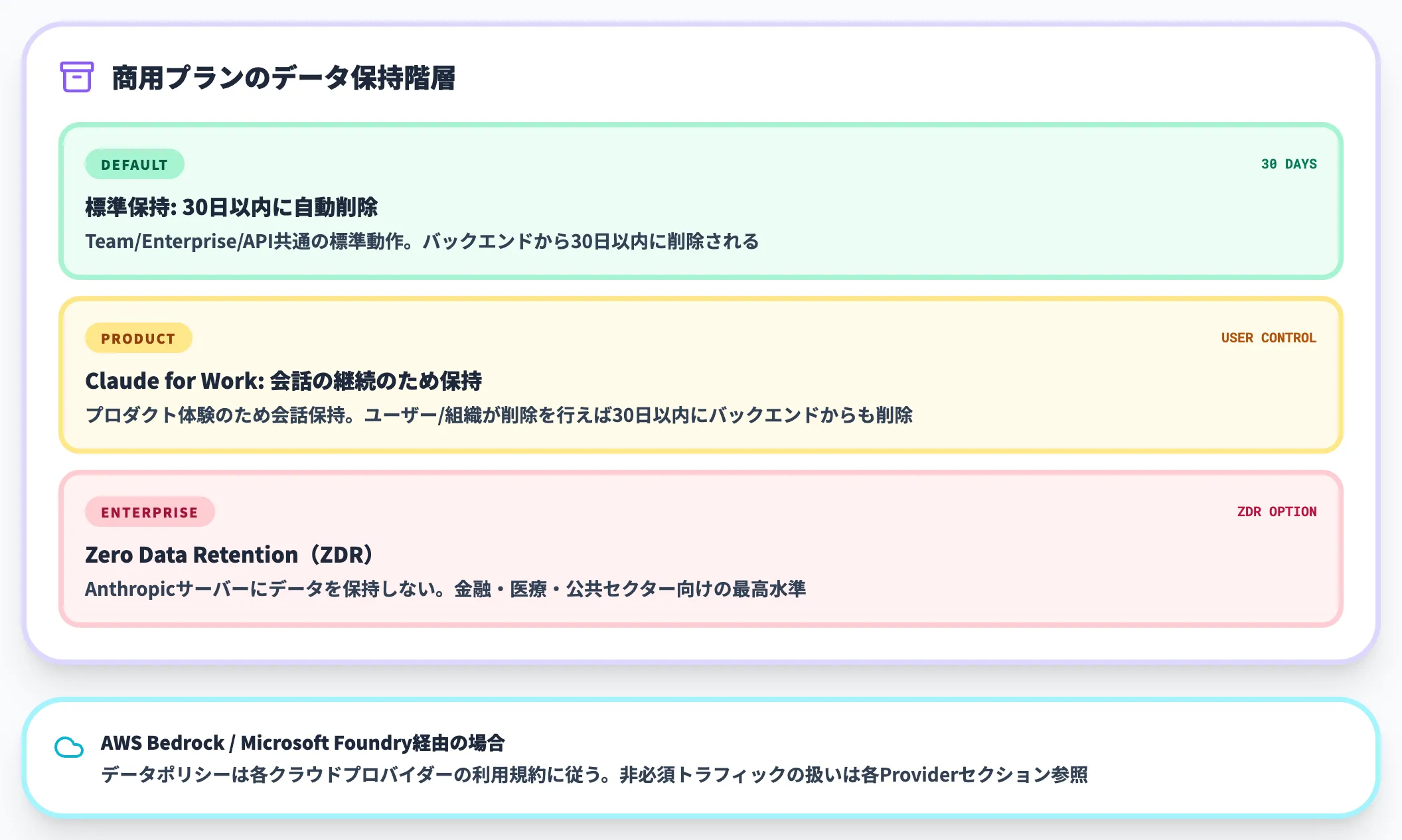

商用プラン(Team/Enterprise/API)では、データは原則として30日以内にバックエンドから自動削除されます。Claude for Workではプロダクト上で会話を継続するためにデータを保持しますが、ユーザーや組織が削除を行えば30日以内にバックエンドからも削除されます。

さらに厳格な要件がある場合は、Enterpriseプランで**Zero Data Retention(ZDR)**オプションを契約できます。ZDRを有効化すると、Anthropicのサーバーにデータが保持されないため、金融・医療・公共セクターなどデータ保持に厳しい規制がある業界にも対応可能です。

なお、AWS Bedrock・Microsoft Foundry経由の場合は、データポリシーが各クラウドプロバイダーの利用規約に従う形となります(非必須トラフィックの扱いについては各Providerセクション参照)。

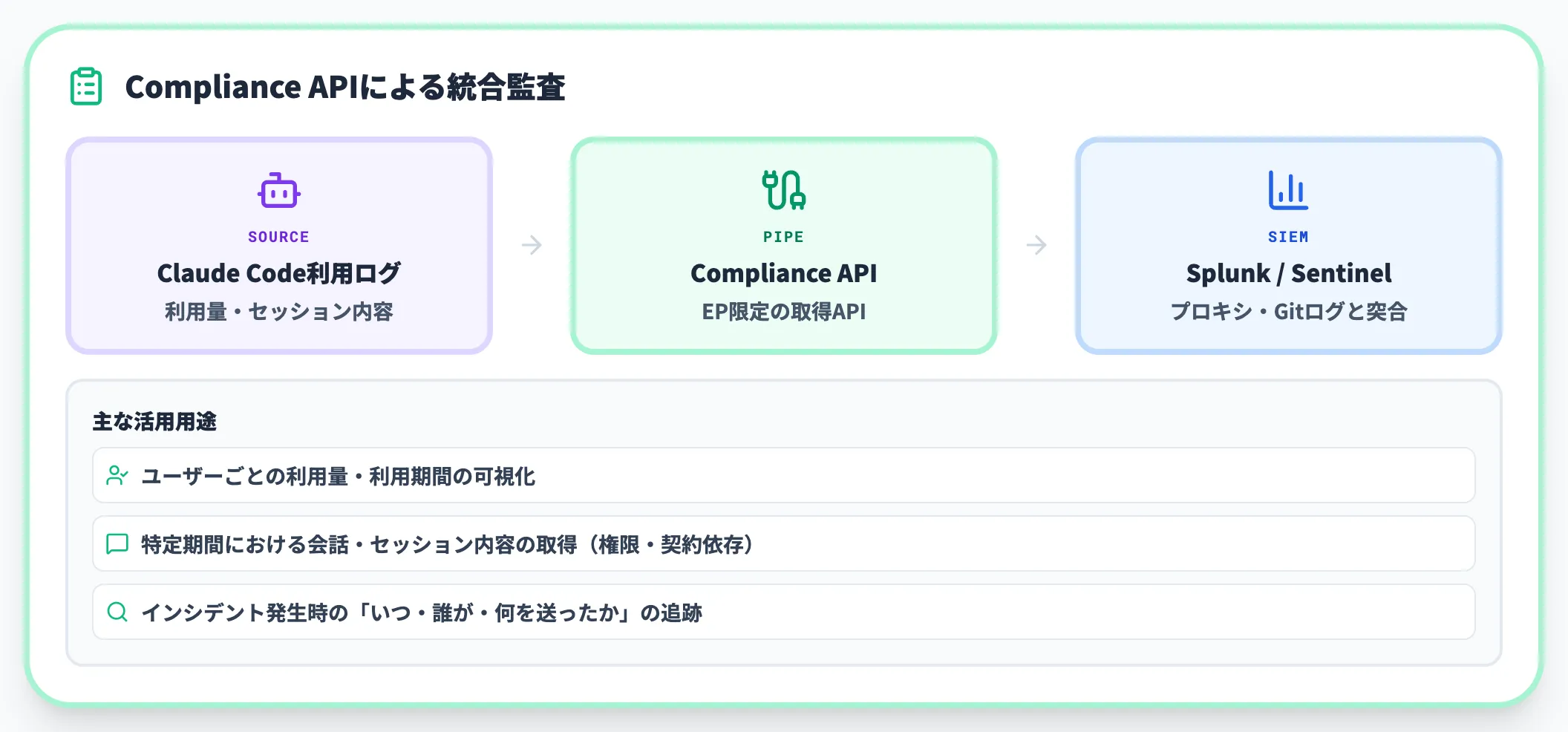

監査ログとCompliance API

EnterpriseプランではCompliance APIが提供されており、Claude/Claude Codeの利用状況をプログラムで取得できます。具体的には以下のような用途に活用できます。

- ユーザーごとの利用量・利用期間の可視化

- 特定期間における会話やセッション内容の取得(権限・契約条件に依存)

- インシデント発生時の「いつ・誰が・何を送ったか」の追跡

Compliance APIの出力をSIEM製品(Splunk、Microsoft Sentinel等)に連携させることで、Claude Codeの利用ログと既存の監査ログ(プロキシログ・Gitログ等)を突き合わせた統合監査が実現できます。

Claude Security(AI脆弱性スキャン)

Anthropicは2026年2月にClaude Code Securityを限定リサーチプレビューとしてリリースし、2026年5月時点ではClaude Securityへとブランドが整理されたうえでpublic betaとして公式ヘルプに掲載されています。

Claude Opus 4.6を活用したAI脆弱性スキャン機能で、従来のルールベース静的解析とは根本的に異なるアプローチを採用しています。

従来のツール(SonarQube、Semgrep等)がパターンマッチングで脆弱性を検出するのに対し、Claudeのコードコンポーネント間の相互作用やデータフローを理解する力を活かし、ビジネスロジックやアクセス制御に潜む複雑な脆弱性を検出できる点が特徴です。

リサーチプレビュー段階の発表時点で、本番環境のオープンソースリポジトリから数十年にわたり専門家のレビューを受けてきたにもかかわらず未発見だった500件以上の脆弱性を検出した実績が公開されています。

2026年5月時点の提供範囲としては、public beta扱いでEnterpriseプランの顧客向けが中心となり、オープンソースリポジトリのメンテナには優先的な無料アクセスが用意されています。

Teamプラン向け提供については都度Help Centerの最新情報を確認するのが安全です。

Claude Codeの企業活用事例

Claude Codeの企業導入は2025年後半から急速に広がっており、大規模な成果を公表している企業も出てきています。ここでは、公式に発表されている主要な事例を紹介します。

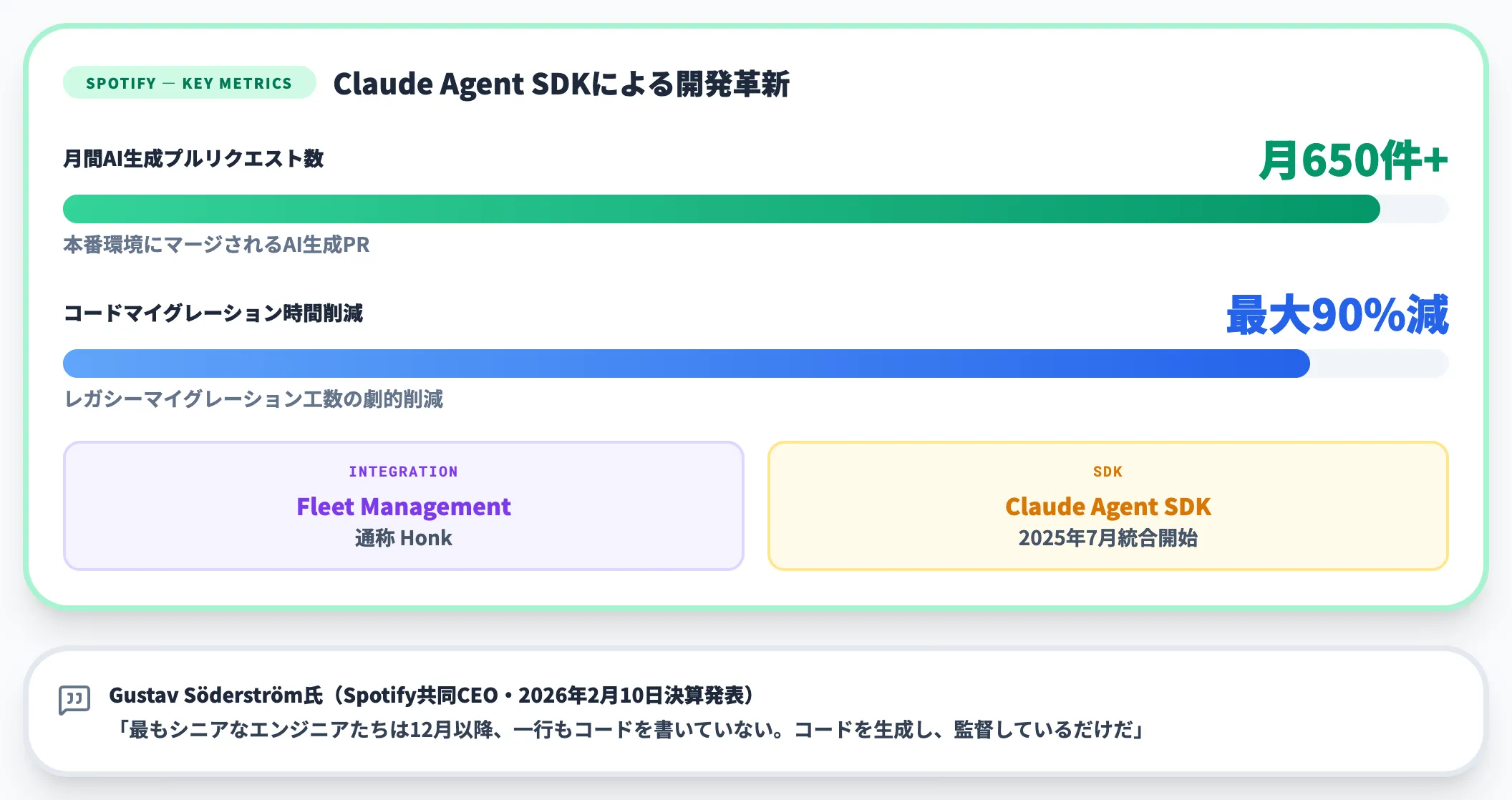

Spotify:月間650件以上のAI生成プルリクエスト

音楽ストリーミング大手のSpotifyは、2025年7月にClaude Agent SDKをFleet Management(Honk)システムに統合しました。Anthropic公式の事例紹介によれば、その結果として以下の成果が報告されています。

- 月間650件以上のAI生成プルリクエストが本番環境にマージされている

- コードマイグレーションにおけるエンジニアリング時間を最大90%削減

さらに、一部報道によれば、Spotifyの共同CEOであるGustav Söderström氏は2025年Q4決算発表(2026年2月10日)の場で「最もシニアなエンジニアたちは12月以降、一行もコードを書いていない。コードを生成し、監督しているだけだ」と発言したとされており、AI開発エージェントが開発ワークフローの根幹に組み込まれている様子がうかがえます。

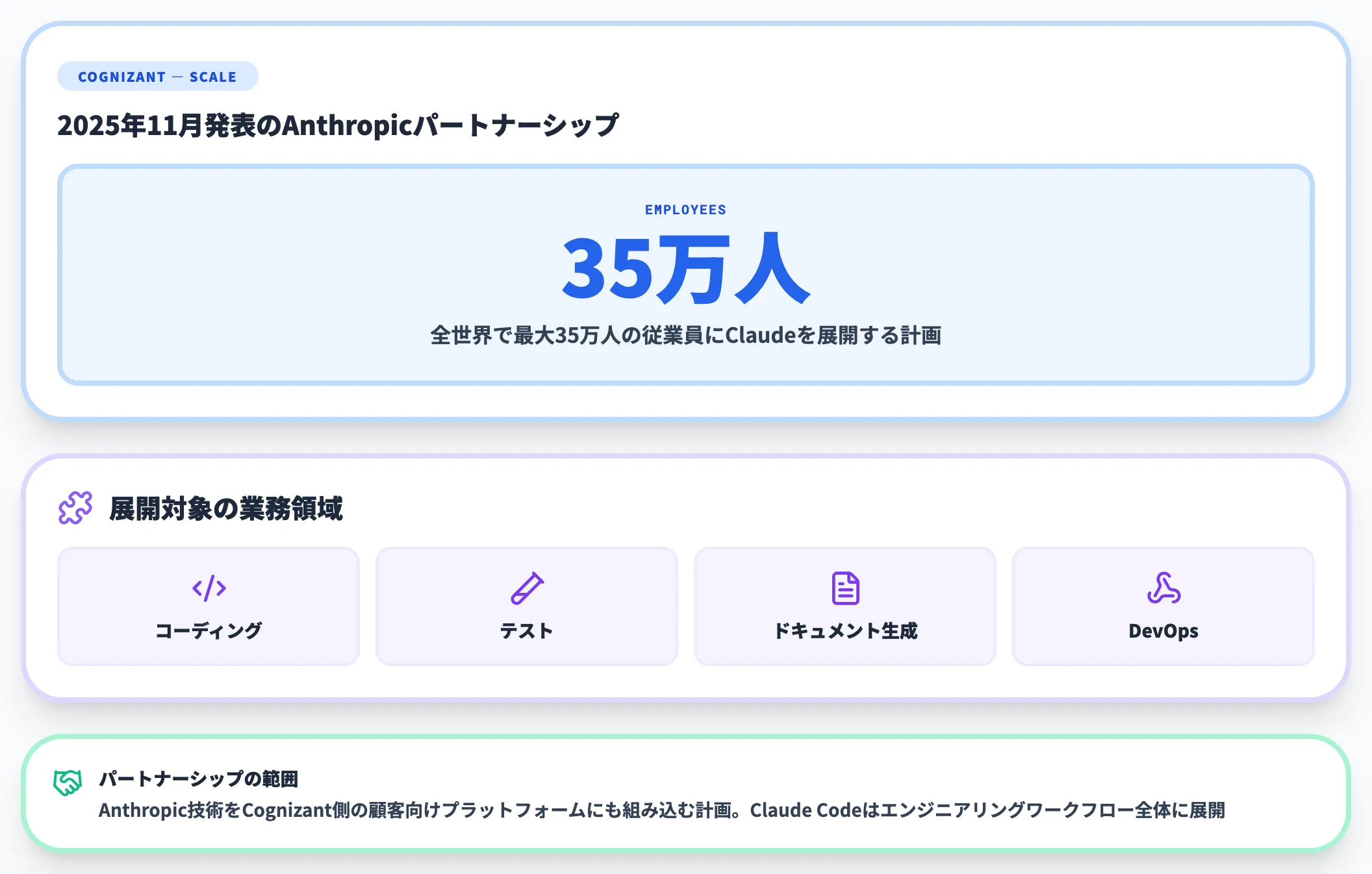

Cognizant:35万人規模の全社展開

IT大手のCognizantは2025年11月にAnthropicとのパートナーシップを発表し、全世界で最大35万人の従業員にClaudeを展開する計画を進めています。Anthropic公式の発表によれば、主な用途はコーディング・テスト・ドキュメント生成・DevOpsで、Claude Codeをエンジニアリングワークフロー全体に組み込む形での展開が示されています。

同パートナーシップではAnthropicの技術をCognizant側の顧客向けプラットフォームにも組み込む計画が示されていますが、具体的なロールアウト時期や対象業界までは一次情報では確認できていません。

その他の企業事例

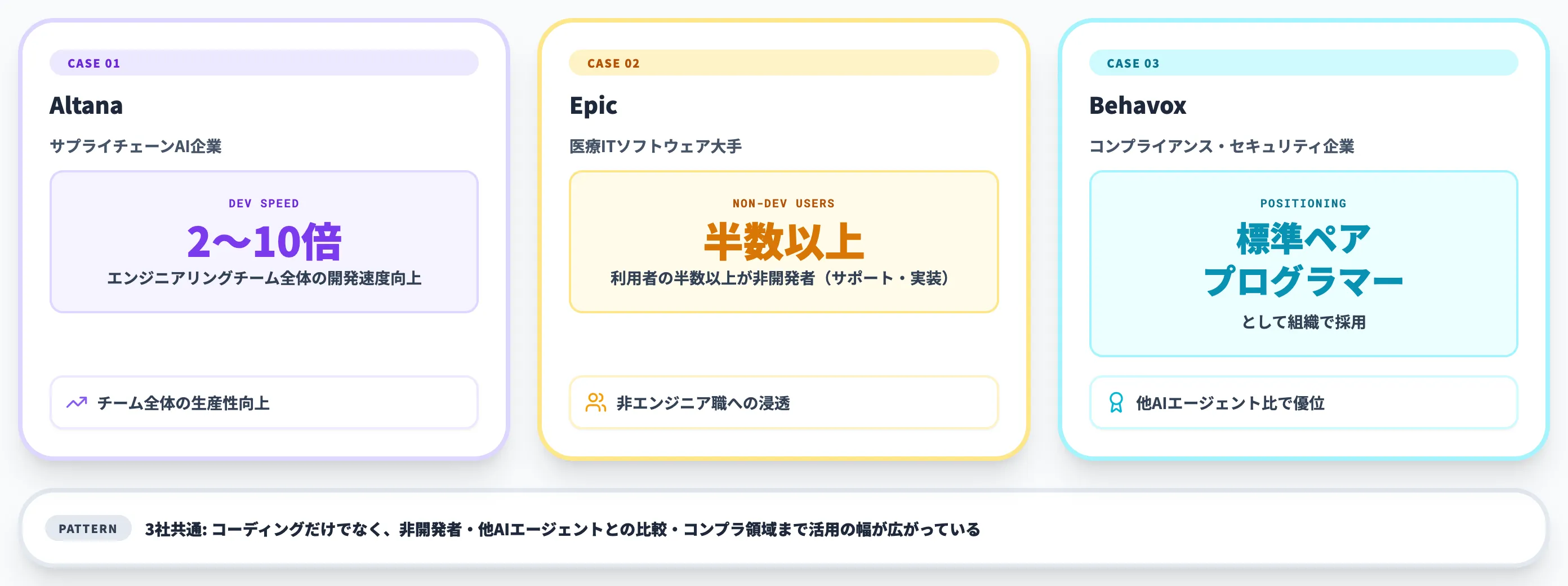

上記以外にも、複数の企業がClaude Codeの導入効果を公表しています。

-

Altana(サプライチェーンAI企業)

エンジニアリングチーム全体で開発速度が2〜10倍に向上したと報告

-

Epic

Claude Code利用者の半数以上が非開発者(サポート・実装担当)であり、エンジニア以外の職種での活用が進んでいる事例

-

Behavox(コンプライアンス・セキュリティ企業)

Claude Codeを「標準的なペアプログラマー」として採用し、他のAIエージェントと比較して優れた成果を得ていると報告

これらの事例から見えてくるのは、Claude Codeの活用がコーディングの高速化にとどまらず、非エンジニア職やレガシーシステムのモダナイゼーションにまで広がっているという傾向です。

Claude Code導入プロセス:PoCから全社展開まで

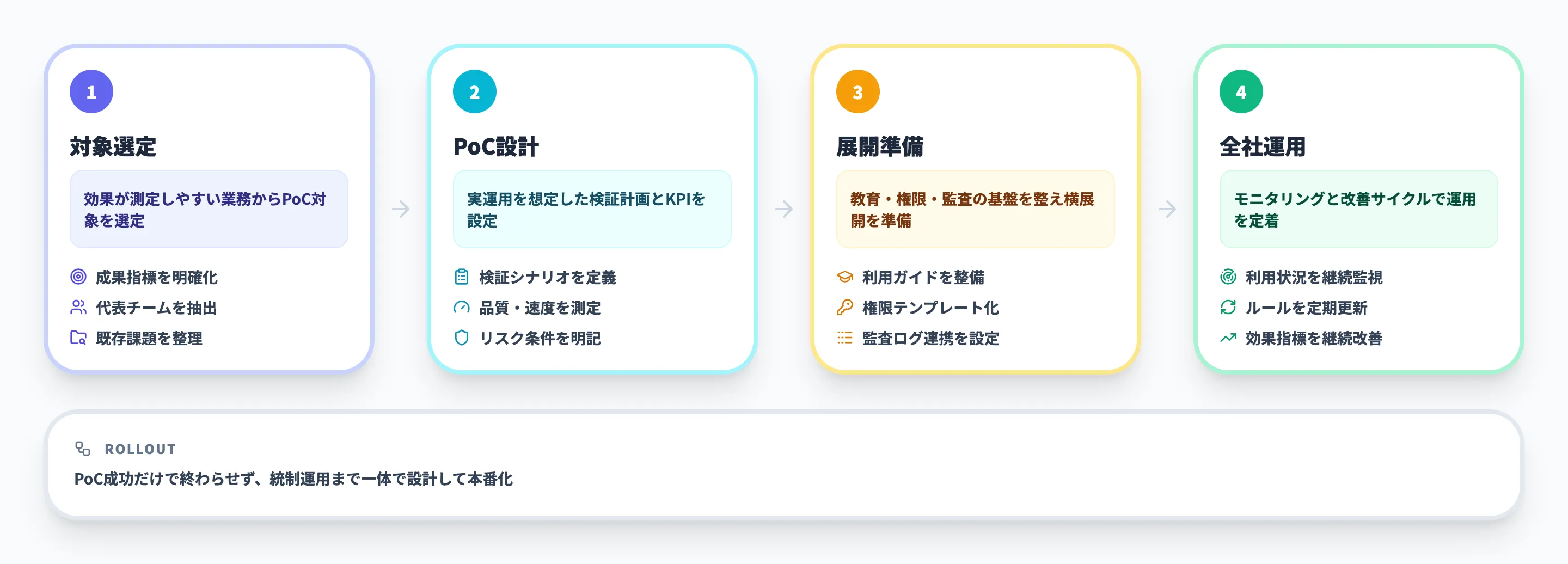

Claude Codeの企業導入は、「スモールスタート→PoC→標準化」のステップで進めるのが定石です。ここでは、各フェーズで押さえるべきポイントを解説します。

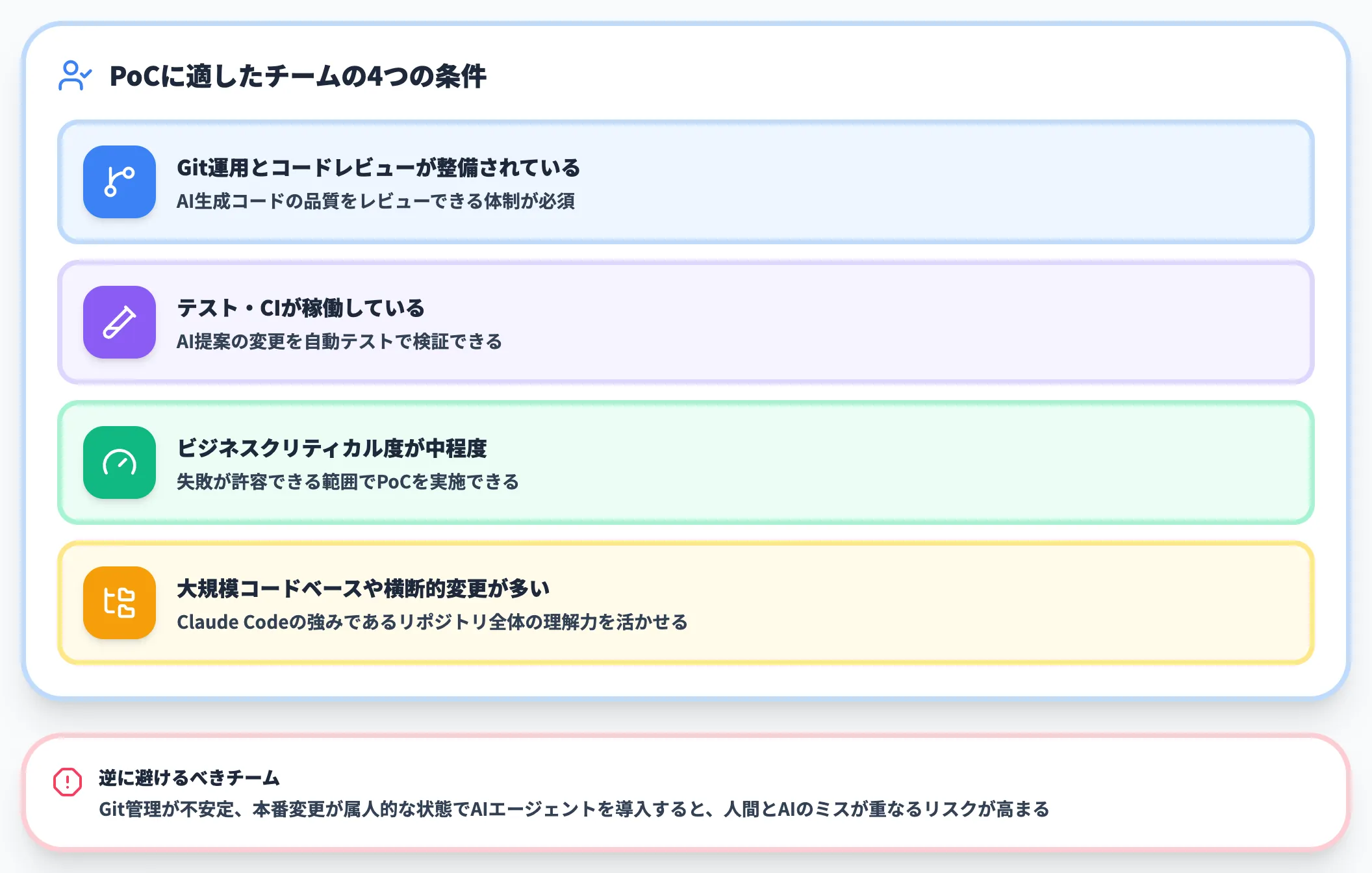

PoCの対象チーム選定基準

PoC(概念実証)に適したチーム・プロジェクトの条件は以下の通りです。

-

Git運用とコードレビューが整備されている

AI生成コードの品質をレビューできる体制が必須

-

テスト・CIが稼働している

AI提案の変更を自動テストで検証できる

-

ビジネスクリティカル度が中程度

失敗が許容できる範囲でPoCを行える

-

大規模コードベースや横断的な変更が多い

Claude Codeの強みであるリポジトリ全体の理解力を活かせるプロジェクトが適している

逆に、「そもそもGit管理が不安定」「本番環境への変更が属人的」といった状態でAIエージェントを導入すると、人間のミスとAIのミスが重なるリスクがあります。プロセス面の成熟度を事前に評価することが重要です。

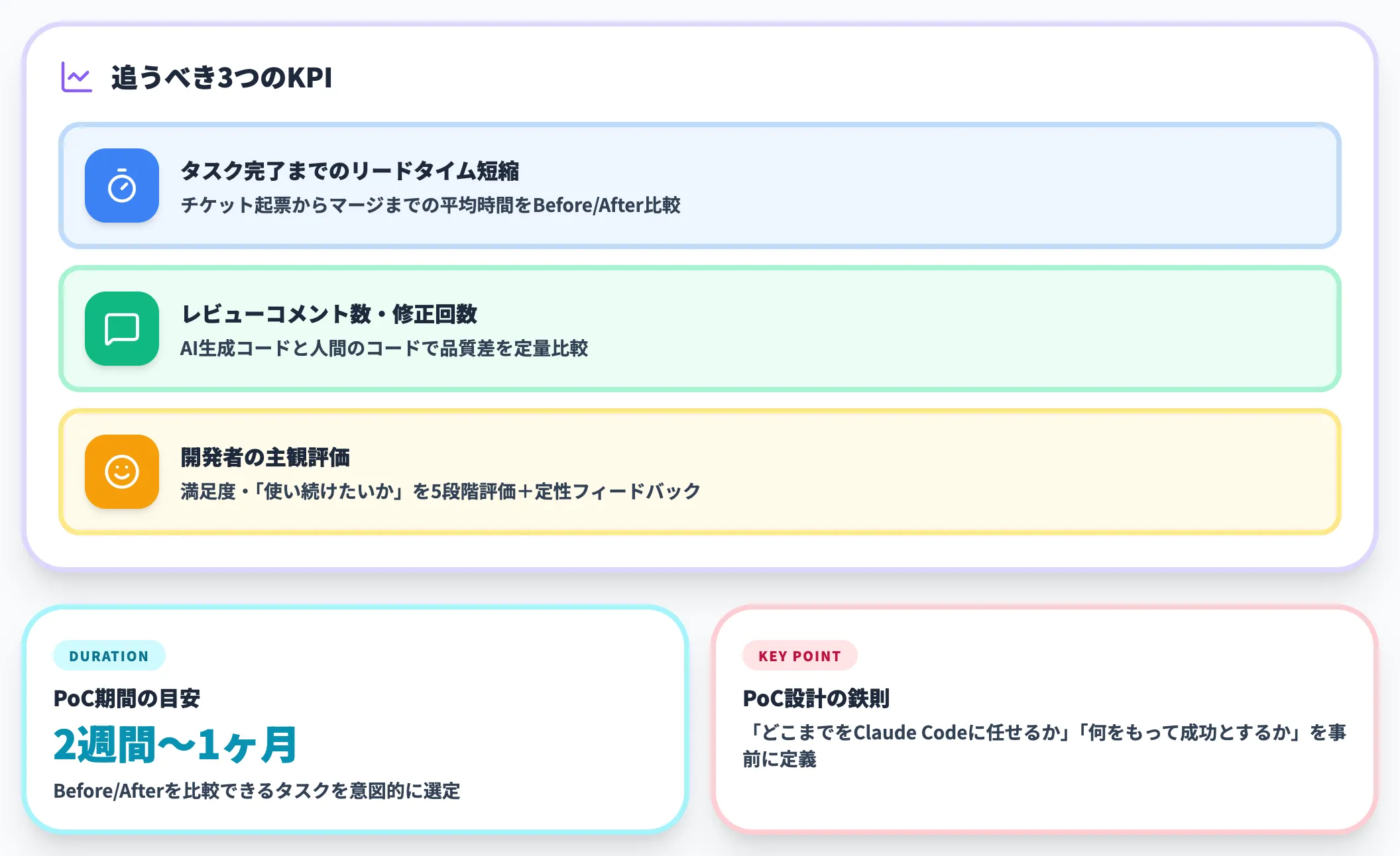

PoCの設計とKPI設定

PoCでは「どこまでをClaude Codeに任せるか」「何をもって成功とするか」を事前に定義します。追いやすいKPIの例は以下の通りです。

-

タスク完了までのリードタイム短縮

チケット起票からマージまでの平均時間をBefore/Afterで比較する

-

レビューコメント数・修正回数

AI生成コードと人間が書いたコードで、品質に差があるかを定量的に見る

-

開発者の主観評価

満足度や「使い続けたいか」を5段階で評価し、定性的なフィードバックも収集する

PoCの期間は2週間〜1ヶ月程度が目安で、Before/Afterを比較できるタスクを意図的に選定するのがポイントです。

全社展開とモニタリング

PoCで効果が確認できたら、対象チームの拡大に進みます。全社展開後は以下の運用が重要です。

- Enterpriseの場合はCompliance APIとSIEM連携で利用状況を継続モニタリングする

- セキュリティインシデントや誤操作が発生した場合はHooks設定やプロンプトガイドラインを見直す

- 半期ごとに「Claude Code利用ガイドライン」を改訂し、最新の機能や仕様変更を反映する

Claude Codeはアップデートが頻繁なツールであり、CLAUDE.mdによるプロジェクト固有の指示設定や、Claude Code Agent Teamsによる複数エージェントの並列実行など、新機能も継続的に追加されています。

「一度ルールを決めて終わり」ではなく、定期的な見直しを前提とした運用設計が現実的です。

Claude Codeの企業利用における注意点

Claude Codeは高い生産性をもたらす一方で、企業利用においては特有のリスクや制約も存在します。ここでは、導入前に把握しておくべき注意点を整理します。

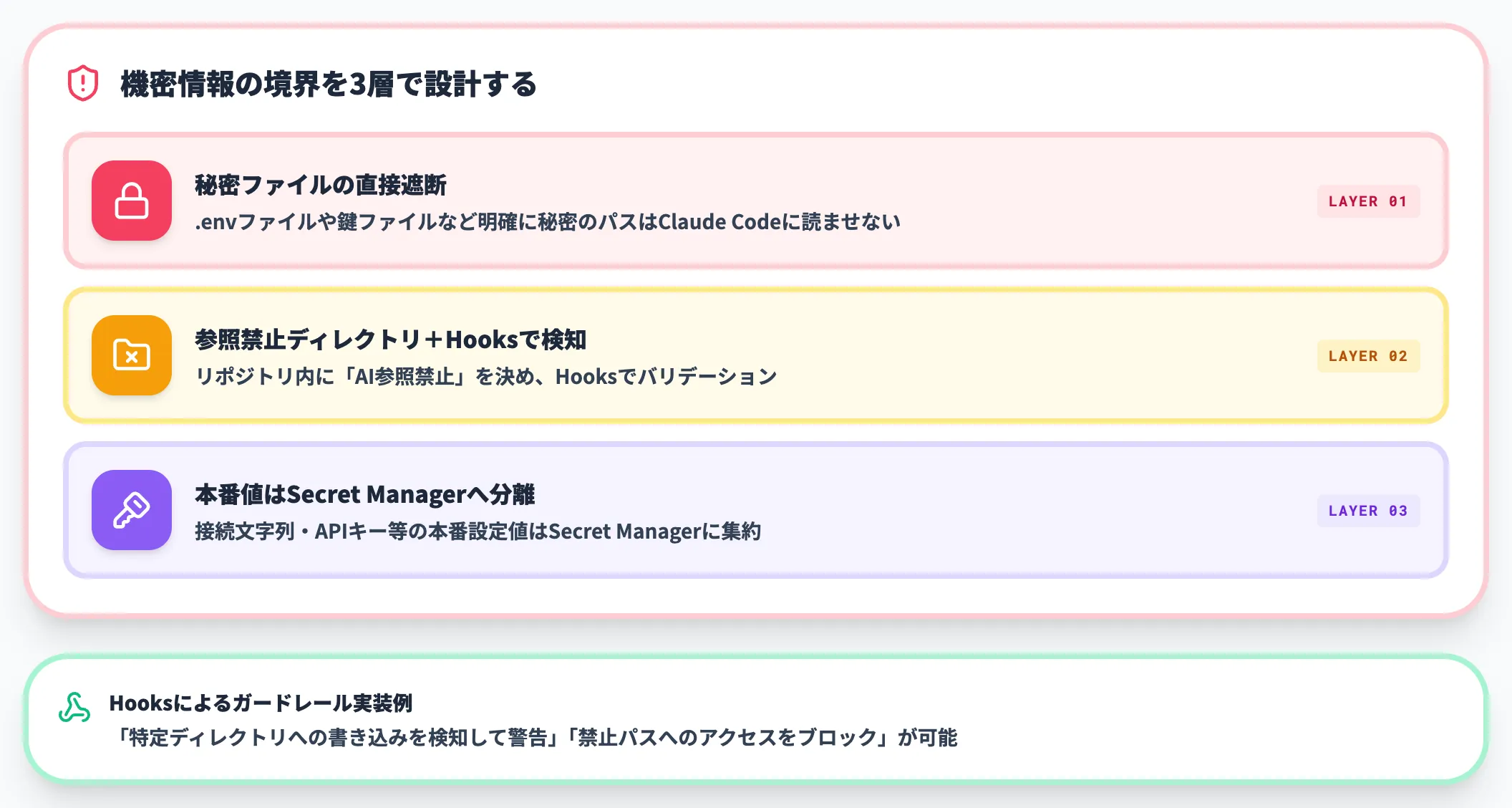

機密情報の境界設計

Claude Codeはリポジトリ全体や設定ファイルを読みながらタスクを進めるため、「どこまでの情報をAIに見せてよいか」を明確にしておく必要があります。

- .envファイルや鍵ファイルなど、明らかに秘密情報を含むパスはClaude Codeに読ませない

- リポジトリ内に「AI参照禁止ディレクトリ」を決めておき、Hooks側でバリデーションする

- 本番環境固有の設定値(接続文字列・APIキーなど)は、Secret Manager等の秘密管理システムに分離しておく

Hooksを活用すれば、「特定ディレクトリへの書き込みを検知して警告する」「禁止パスへのアクセスをブロックする」といったガードレールを実装できます。

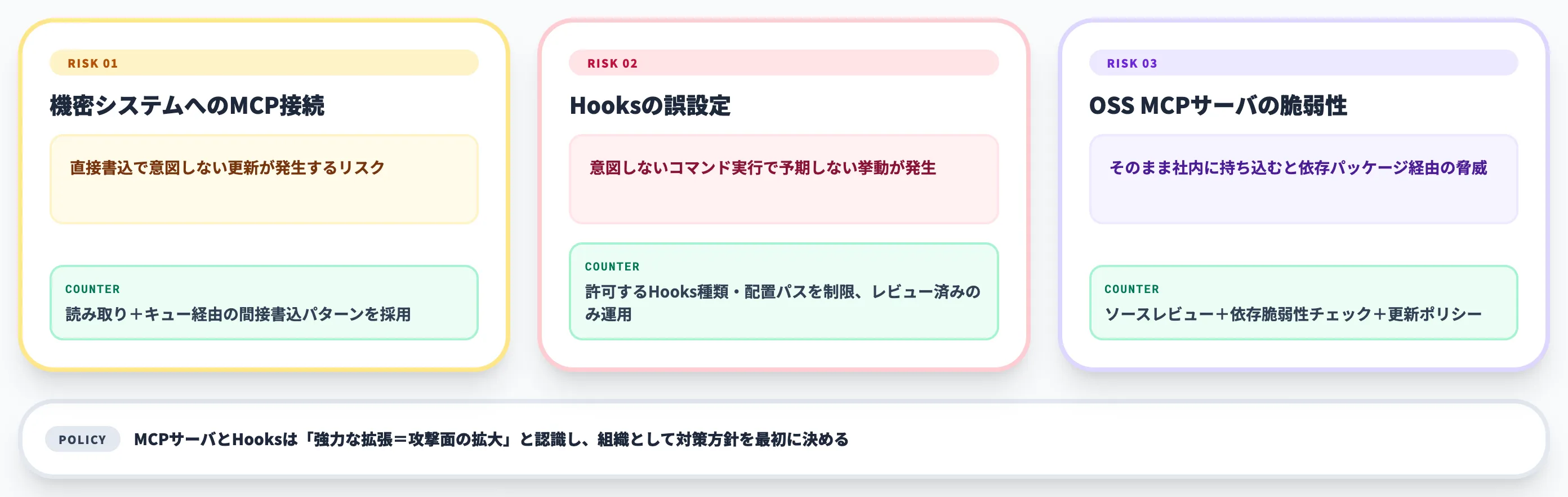

MCP/Hooksのセキュリティリスク

MCPやHooksはClaude Codeの強力な拡張機能ですが、同時にセキュリティ上の攻撃面を広げる要素にもなり得ます。少なくとも以下の3点は対策方針を決めておくべきです。

-

機密システムへのMCP接続

直接更新操作を避け、読み取り+キュー経由の間接的な書き込みパターンを検討する

-

誤設定されたHooksによる意図しないコマンド実行

組織として許可するHooksの種類・配置パスを制限し、レビュー済みのスクリプトのみを使う運用にする

-

OSSのMCPサーバーをそのまま社内に持ち込むリスク

ソースコードのレビューと依存パッケージの脆弱性チェックを行い、バージョン管理と更新ポリシーを決めておく

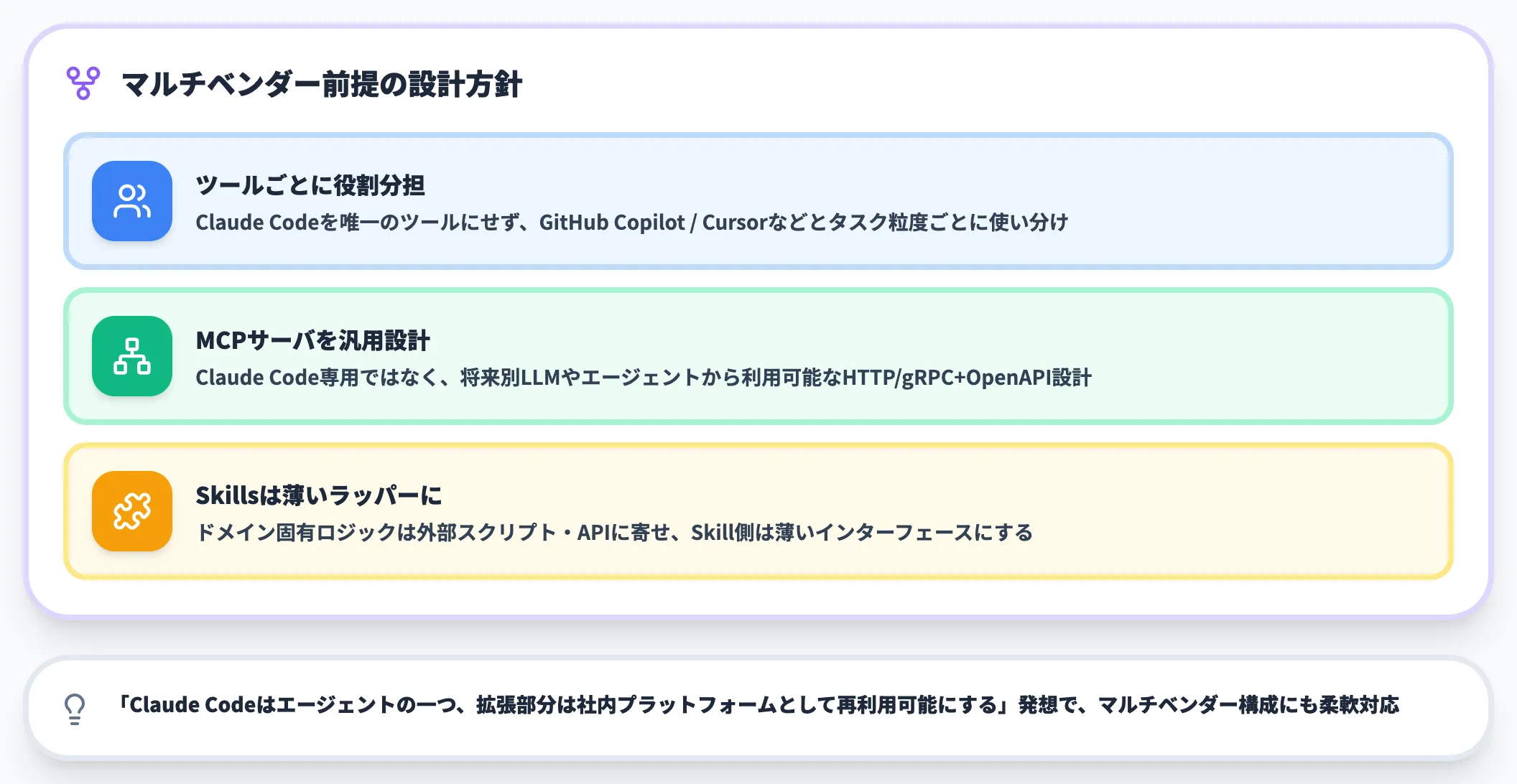

ベンダーロックイン対策

Claude Codeに過度に依存するリスクを避けるためには、以下の設計方針が有効です。

- Claude Codeを「唯一の開発ツール」にせず、GitHub CopilotやCursorなど他ツールとタスクの粒度ごとに役割を分担する

- MCPサーバーはClaude Code専用のインターフェースにせず、将来的に別のLLMやエージェントからも利用可能な設計(HTTP/gRPC+OpenAPI等)を意識する

- Skillsのドメイン固有ロジックは可能な限り外部スクリプトやAPIに寄せ、Skill側は薄いラッパーにする

「Claude Codeはあくまでエージェントの一つであり、拡張部分は社内プラットフォームとして再利用可能にする」という発想で設計すると、将来的なマルチベンダー構成にも対応しやすくなります。

Claude Codeの企業向け料金プラン

ここでは、Claude Codeを利用できるすべてのプランの料金を比較します。Team・Enterpriseのシート設計と、Bedrock / Foundry経由の従量課金の組み合わせが、法人導入におけるコスト設計の中心になります。

以下の表で、Claude Codeを利用できるプランの料金と主な特徴を整理しました。2026年5月時点の情報です。

| プラン | 月額料金 | Claude Code | 管理機能 | 主な対象 |

|---|---|---|---|---|

| Pro | $20/月 | 利用可能 | なし | 個人開発者 |

| Max 5x | $100/月 | 利用可能(5倍の利用枠) | なし | 個人のヘビーユーザー |

| Max 20x | $200/月 | 利用可能(20倍の利用枠) | なし | 個人のヘビーユーザー |

| Team Standard | $25/月(月払い)/ $20/月(年払い) | 利用可能(Proの1.25倍の利用枠) | SSO、管理コンソール | 一般メンバー |

| Team Premium | $125/月(月払い)/ $100/月(年払い) | 利用可能(Proの6.25倍の利用枠) | SSO、管理コンソール | 開発者・ヘビーユーザー |

| Enterprise | シート費用+利用量課金(self-serve / sales-assisted) | 利用可能 | SSO、SCIM、Compliance API、監査ログ、ZDR | 大規模組織 |

ここで注目すべきは、StandardとPremiumでClaude Codeの利用枠が大きく異なる点です。Standardは Proの1.25倍、Premiumは6.25倍の利用枠が設定されており、Claude Codeを日常的に使う開発者にはPremium Seatの方が実用的です。

コスト最適化の観点からは、「Claude Codeをライトに使うメンバーにはStandard Seatを、開発者やSREなど頻繁に使うメンバーにはPremium Seatを付与する」という運用が推奨されます。Teamプランは最低5名から利用可能で、StandardとPremiumの混在が可能です。

EnterpriseプランはAnthropic公式ヘルプで「単一シート型のアクセス権+利用量課金」と説明されており、シート費用はアクセス権のみをカバーし、Claude・Claude Code・Coworkの実際の利用はAPIレートで別途請求される構造です。契約形態は条件に応じてself-serve(セルフサーブ)とsales-assisted(営業支援)が選べます。

SCIM、Compliance API、ZDR、HIPAA-readyなどのEnterprise限定機能や大規模展開を前提とする場合は、Anthropicの営業チームへの問い合わせが推奨されます。

なお、AWS Bedrock経由やMicrosoft Foundry経由で利用する場合は、上記のプラン料金ではなく、各クラウドプロバイダーの従量課金体系が適用されます。

トークン単位の課金となるため、利用量に応じたコスト管理が重要になります。

【関連記事】

Claude Codeの料金体系ガイド!利用制限や確認・可視化方法を解説【2026年版】

AI開発ツールの企業導入を全社のAI戦略として統合する

Claude Codeの企業利用体制を検討する中で見えてくるのは、AI開発ツールの導入だけでなく、組織全体のAI活用をどう設計するかという課題です。

AI総合研究所では、Microsoft環境でのAI業務自動化を段階的に設計するための実践ガイド(220ページ)を無料で提供しています。開発者向けツール導入から業務部門のAI活用まで、組織横断の導入ロードマップを掲載しています。

AI総合研究所が、AI開発ツールの導入を組織全体の業務変革に発展させるお手伝いをいたします。

AI開発ツールの企業導入を次の段階へ

まとめ

本記事では、Claude Codeを企業で導入する際のプラン選定、クラウド連携、セキュリティ設計、導入プロセスについて解説しました。

要点をあらためてまとめると以下の通りです。

- Claude Codeの法人利用では、業務コードでの個人プラン持ち込みを避け、Team / Enterprise / API / Bedrock / Vertex AI / Foundry など公式のCommercial条件のルートから自社環境に合うものを選ぶ。Anthropic直接契約で組織管理する場合のStandard / Premium席は利用枠差が大きいため、開発者にはPremium Seatを割り当てる

- **AWS(Amazon Bedrock)やMicrosoft Foundry(Azure)**経由で利用すれば、既存のIAM・VPC・認証基盤と統合した運用が可能。Foundry経由は Enterprise / MCA-E 契約が前提となる点に注意

- GitHub Copilotの有料プランではClaudeをコーディングエージェントとして選択でき、Claude Codeと役割分担して併用できる

- セキュリティ面では、SSO・SCIM・Compliance API・ZDRに加え、AIによる脆弱性スキャン(Claude Security)も利用可能になった

- 導入はGit運用が整ったチームからスモールスタートでPoCを開始し、リードタイム短縮やレビュー品質などのKPIを定量評価してから段階的に展開するのが推奨される

Claude Codeは、Spotify(月間650件以上のAI生成PR)やCognizant(35万人規模の展開)など、すでに大規模な企業導入の実績が蓄積されつつあります。自社の開発プロセスとセキュリティ要件を踏まえながら、段階的な導入を検討してみてください。

なお、AI総研では日本語の業務文書生成や日次運用に対応したAgent Skillsやワークフローを整備し、GitHubで公開しています。日本語環境でClaude Codeを活用する際の参考としてご利用ください。

AI総研 Claude Code日本語ワークフロー集