この記事のポイント

バイナリのリバースエンジニアリングや脆弱性解析を本格的にAIへ任せたいなら、GPT-5.4-Cyberが現時点で有力な選択肢

通常のGPT-5.4とは「拒否境界」と「アクセス条件」が根本的に異なり、誰でも使えるモデルではない

利用にはTrusted Access for Cyber(TAC)プログラムの審査通過が必須で、個人defenderか検証済みの防御チームが対象

OpenAI公式の価格表には載っておらず、詳細条件はTACの審査・案内フローの中で扱われる

同時期発表のClaude Mythos Preview(Project Glasswing)と比較し、defender個人にも開かれた設計が選定ポイント

Microsoft MVP・AIパートナー。LinkX Japan株式会社 代表取締役。東京工業大学大学院にて自然言語処理・金融工学を研究。NHK放送技術研究所でAI・ブロックチェーンの研究開発に従事し、国際学会・ジャーナルでの発表多数。経営情報学会 優秀賞受賞。シンガポールでWeb3企業を創業後、現在は企業向けAI導入・DX推進を支援。

GPT-5.4-Cyberは、OpenAIが2026年4月に発表したGPT-5.4のサイバーセキュリティ防御特化版で、認証済みのセキュリティ専門家向けに拒否境界を下げた「cyber-permissive」モデルです。

バイナリのリバースエンジニアリングや脆弱性解析など、通常モデルでは制限される防御業務を支援する設計になっています。

本記事では、2026年4月時点の公式情報をもとに、GPT-5.4-Cyberの定義・主要機能・GPT-5.4との違い・Trusted Access for Cyber(TAC)経由のアクセス方法・セキュリティ対策・料金体系・Claude Mythos Previewとの比較までを体系的に解説します。

SOC・CSIRT・脆弱性調査チームがどの条件で活用を検討すべきか、導入判断で詰まりやすい論点も合わせて整理します。

GPT-5.4-Cyberとは?

GPT-5.4-Cyberは、OpenAIが2026年4月14日に発表した、GPT-5.4のサイバーセキュリティ防御特化版モデルです。

通常のGPT-5.4に対して「cyber-permissive(サイバー領域で許容度の高い)」調整を施し、正規のセキュリティ業務に必要な応答が拒否されないようにファインチューニングされています。

位置づけを整理すると、以下のようになります。

- ベースモデル: GPT-5.4(2026年公開のOpenAIフラッグシップ)

- 発表日: 2026年4月14日(OpenAI公式発表)

- 対象者: 認証済みの個人defender・セキュリティ組織・検証済みのリサーチャー

- 提供形態: Trusted Access for Cyber(TAC)プログラムの最上位ティア経由

- 主な拡張: バイナリリバースエンジニアリング、脆弱性解析、マルウェア・トリアージなど防御ワークフローの強化

通常版のGPT-5.4やChatGPTで「マルウェアの挙動を解析したい」「攻撃コードの意図を読み解きたい」と依頼すると、安全ポリシーに抵触して回答が止まりがちです。

GPT-5.4-Cyberは、そうした「正規の業務なのにモデルが拒否してしまう」という摩擦を減らすためのモデルと捉えると分かりやすいでしょう。

cyber-permissiveとは何か

cyber-permissiveとは、OpenAIがGPT-5.4-Cyberについて用いている設計概念で、「サイバーセキュリティ領域における拒否境界を選択的に下げた状態」を指します。

従来のChatGPTやAPIモデルは、マルウェア解析・脆弱性の再現・実行ファイルの逆アセンブルなどの要求に対し、悪用リスクを優先して回答を控える傾向がありました。GPT-5.4-Cyberでは、認証済みのdefender限定という前提のもと、これらの業務支援を許容する方向に調整されています。

ただし「何でも答える」わけではありません。データ窃取、マルウェアの新規作成・配布、権限のない破壊的テストといった攻撃的利用は引き続き禁止されており、OpenAIの利用規約への準拠が前提です。

防御特化AIというカテゴリの登場

GPT-5.4-Cyberは、2026年に入ってから本格化した「防御特化AI」というカテゴリの代表例です。

同時期にはAnthropicのフロンティアモデル「Claude Mythos Preview」もゲート付きリサーチプレビューとして発表され、主要AIベンダーがサイバーセキュリティ領域で高性能なモデルを相次いで投入する流れが生まれています。

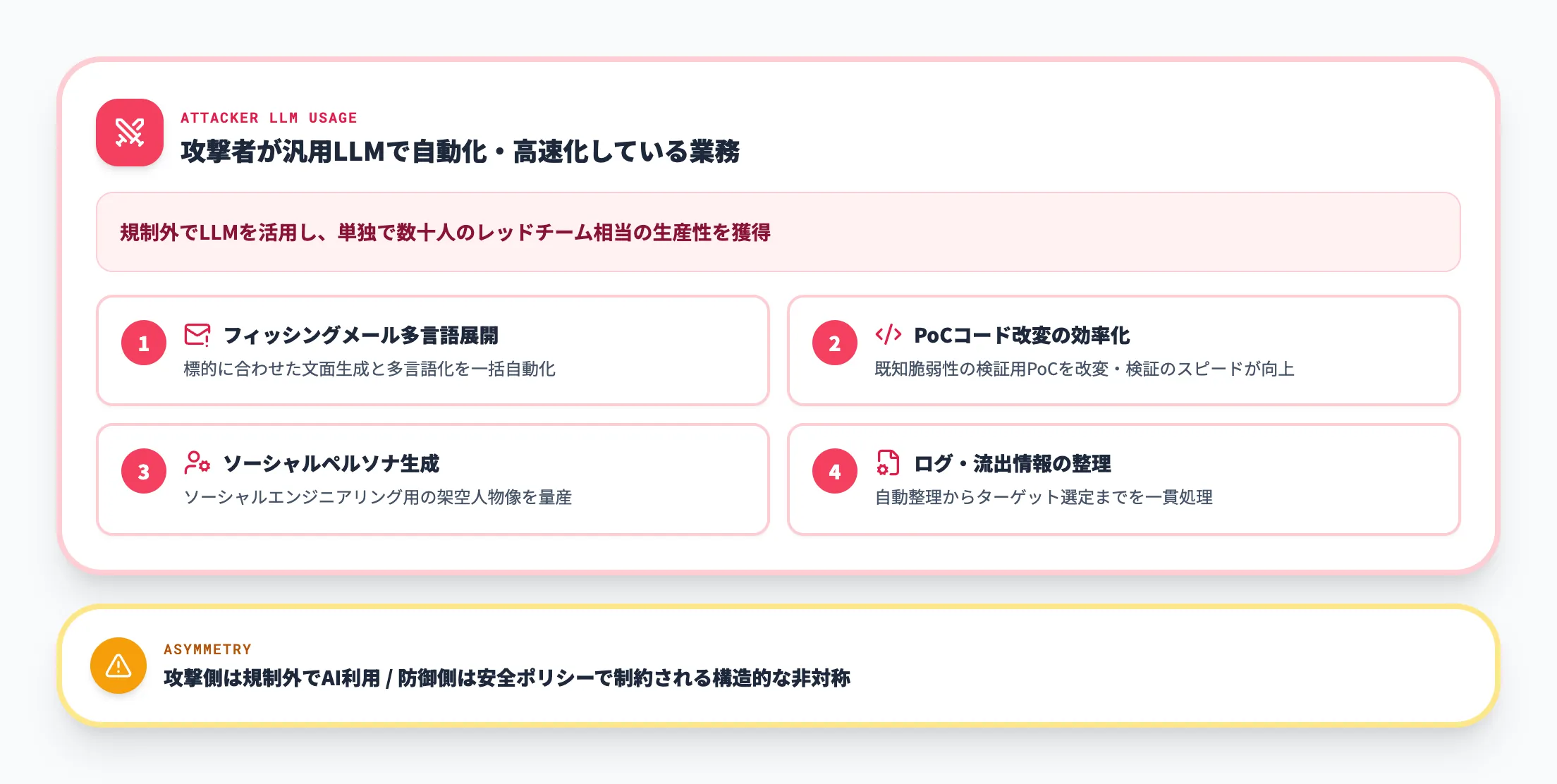

背景には、攻撃側がすでに汎用LLMを活用してフィッシングメールの自動生成やスキャン支援を行っている一方、防御側は安全ポリシーの厳格さゆえにAIを十分に活用できていないという非対称性があります。

GPT-5.4-Cyberは、この非対称性を埋めるための「防御側に振った」モデルと位置づけられます。

GPT-5.4-Cyberが登場した背景

GPT-5.4-Cyberの登場背景を理解するには、2025〜2026年にかけてのサイバー脅威の変化と、OpenAIのTrusted Access for Cyberプログラムの拡大という2つの軸を押さえる必要があります。

AIを活用した攻撃側の進化

攻撃者は汎用LLMを使い、以下のような業務を自動化・高速化しています。

- 標的に合わせたフィッシングメールの文面生成と多言語展開

- 既知脆弱性のPoCコード改変と検証の効率化

- ソーシャルエンジニアリング用のペルソナ生成

- ログや流出情報の自動整理・ターゲット選定

これらは「単独の攻撃者が数十人のレッドチーム分の生産性を持ち始めている」状況を生み出しています。

一方、防御側は運用・法務・コンプライアンスといった制約が重いため、AIによる増強度合いで差が開きやすいのが実情です。

防御側が抱えていた「AIに聞けない」問題

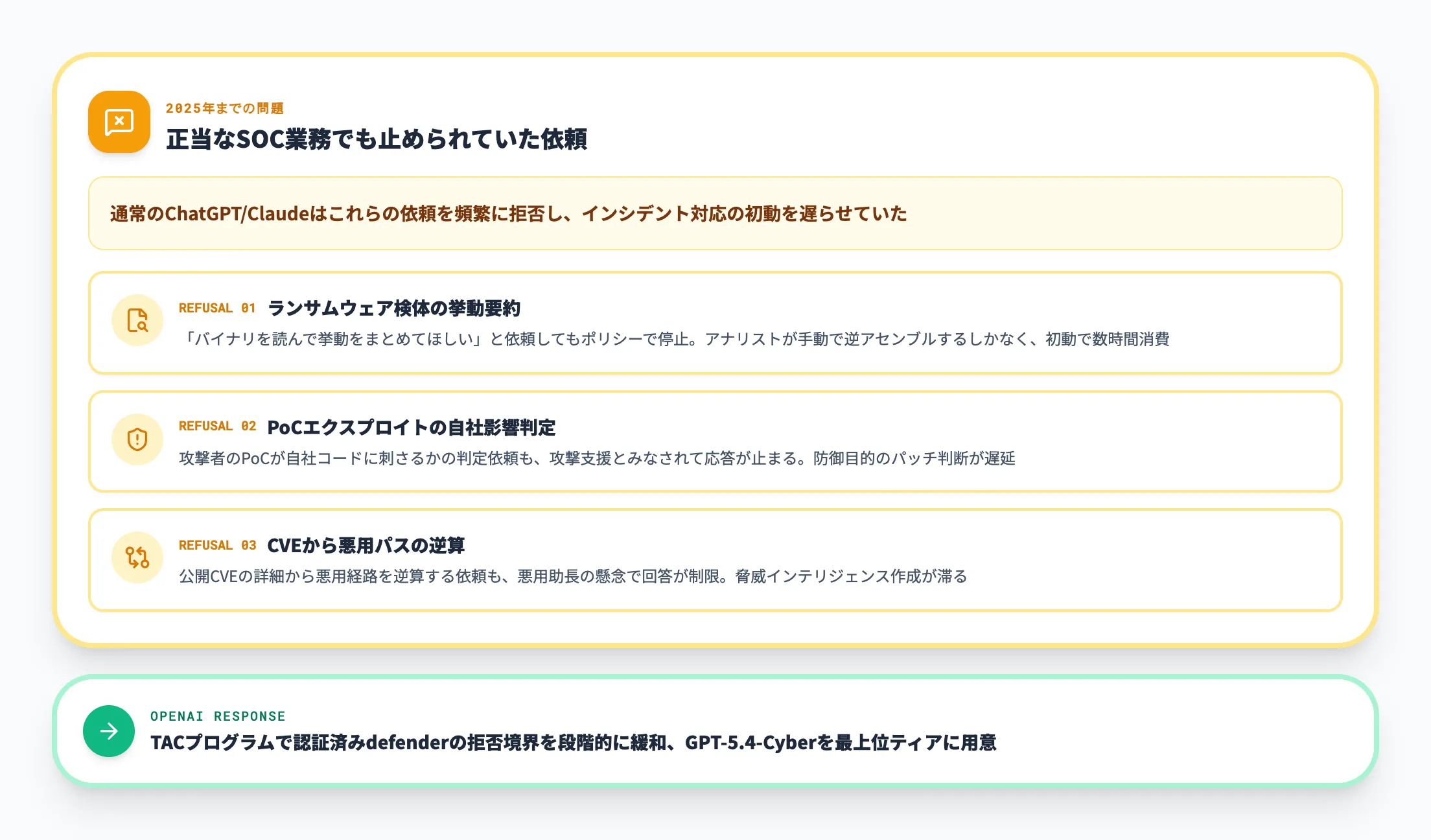

2025年までのChatGPT/Claudeは、たとえ正当なSOC業務であっても、次のような依頼で応答が止まることが頻繁にありました。

- ランサムウェア検体のバイナリを読んで挙動を要約してほしい

- 攻撃者のPoCエクスプロイトが自社コードに刺さるか判定してほしい

- 公開されたCVEの詳細から悪用パスを逆算してほしい

この「防御目的なのにモデルが答えない」現象は、インシデント対応の初動を遅らせる要因になっていました。

OpenAIは2026年初頭から、認証済みのdefenderに対してモデルの応答ポリシーを段階的に緩めるTAC(Trusted Access for Cyber)プログラムを開始しており、GPT-5.4-Cyberはその最上位ティア向けに用意された専用モデルに相当します。

TAC(Trusted Access for Cyber)プログラムの拡大

OpenAIの公式ブログによれば、TACプログラムは2026年4月時点で次の規模に拡大しています。

- 認証済みの個人defender: 数千人規模

- 重要インフラを守る防御チーム: 数百チーム規模

- 提供先: セキュリティベンダー、CERT、リサーチャー、重要インフラ事業者

この拡大の中で、最上位ティアに位置づけられた顧客のみがGPT-5.4-Cyberへアクセスできる設計になっています。

言い換えると、GPT-5.4-Cyberは「個別にOpenAIと信頼関係を結んだdefenderだけが使える、最も開放された防御向けモデル」です。

GPT-5.4-Cyberの主要機能

GPT-5.4-Cyberは、通常のGPT-5.4と同じ推論性能を土台にしながら、防御業務に必要な応答パターンを強化しています。

代表的な機能は次の4つに整理できます。

バイナリリバースエンジニアリング

最大の目玉機能が、ソースコードを持たない実行ファイル(バイナリ)の解析支援です。GPT-5.4-Cyberは、逆アセンブルされた命令列や既知のパッカー挙動を踏まえ、以下の作業を支援します。

- マルウェア検体の挙動フロー推定

- 難読化されたシェルコードの意味付け

- 商用ソフトの脆弱性評価(ソース非公開の製品)

- ファームウェアの不審ルーチン抽出

従来はIDA ProやGhidraと人間アナリストの組み合わせで数時間〜数日かかっていた初動解析を、AIとの対話で数十分に短縮する運用が現実的になります。

脆弱性解析・コードレビュー

GPT-5.4-Cyberは、コードが与えられた場合の脆弱性指摘にも踏み込んで回答します。OpenAIは防御特化の取り組みを並行して進めており、別プロダクトとして提供されているCodex Securityでは、これまでに3,000件以上のcritical/high重要度の脆弱性修正に貢献したと公表しています(OpenAI公式発表)。

GPT-5.4-CyberとCodex Securityは用途が異なるものの、いずれも防御者のコードレビュー・脆弱性仮説生成を支援する方向で強化されているため、組み合わせて活用すると、SAST/DASTツールでは拾いきれないロジック欠陥や認可バイパスの兆候を指摘しやすくなります。

マルウェア・トリアージとインシデント対応

大量のアラートやログから「本当にインシデント扱いすべきものを絞り込む」作業もGPT-5.4-Cyberの得意領域です。具体的には、以下のような使い方が想定されます。

- EDRアラートのクラスタリングと優先度付け

- 疑わしいPowerShell/Bashワンライナーの意味解釈

- 侵害指標(IOC)の抽出と既知キャンペーンとの突合

- インシデントレポートのドラフト生成(経営層/CSIRT宛)

特に夜間・休日のオンコール対応では、「最初の30分で何を捨てて何を深掘りするか」を相談できるAIの価値が大きく、SOCの人的負荷軽減に直結します。

セキュリティ教育・レッドチーム演習の設計

GPT-5.4-Cyberは、倫理的なペネトレーションテストやレッドチーム演習の設計にも活用できます。具体的には、演習シナリオの構成・攻撃グラフの整理・ブルーチーム向けの検知ルール草案など、授業設計と検証支援の両面で使えます。

ただし後述するとおり、「実環境への無許可テスト」や「攻撃ツール一式の自動生成」までは許容されていません。あくまで防御知識の体系化・教育支援という範囲で使うのが前提です。

GPT-5.4-CyberとClaude Mythosの比較

GPT-5.4-Cyberと並んで、2026年春に注目を集めているのがAnthropicの「Claude Mythos Preview」です。2026年4月7日にProject Glasswingとともに発表された、未リリースのフロンティアモデルで、一般提供は予定されていない「gated research preview」として位置づけられています。

設計思想の違い

両モデルは、前提となる位置づけそのものが大きく異なります。公式情報で確認できる範囲で整理すると次のとおりです。

| 観点 | GPT-5.4-Cyber | Claude Mythos Preview |

|---|---|---|

| 位置づけ | GPT-5.4のcyber-permissiveなファインチューニング版 | 未リリースのフロンティア汎用モデル(サイバー領域で特に高性能) |

| 提供形態 | Trusted Access for Cyber(TAC)最上位ティア経由 | Project Glasswing参加者向けのgated research preview |

| 発表時期 | 2026年4月14日 | 2026年4月7日 |

| 一般提供 | TAC審査を通過したdefender・組織に限定提供 | 一般提供は計画されていない |

| 代表的な成果・用途 | バイナリリバース、マルウェア解析、防御ワークフロー支援 | 主要OS・ブラウザで多数のゼロデイ脆弱性を特定した実績 |

| 価格情報 | 公式価格表には非掲載(詳細はTAC案内フロー内) | 公開事例では$25 / $125 per 1M tokens(入力/出力)水準 |

両者を並べて捉えると、「汎用モデルの延長線上にあるOpenAIの防御ファインチューニング版」と、「限られたパートナーと一緒に実装を進めるAnthropicのゲート付き研究プレビュー」という、提供スタンスの違いが浮かび上がります。

AI業界メディアも両者を比較し、GPT-5.4-Cyberの方がdefender個人に開いた設計である点を報じています(AI Business)。

選定の考え方

両者は単純に「どちらが優れているか」で選ぶ類のプロダクトではありません。現時点では次のように整理できます。

-

すでにChatGPT EnterpriseやOpenAI Codexを使っており、自社のdefender業務を強化したい → TAC申請を軸にGPT-5.4-Cyberの利用可否を検討する

-

Project Glasswingの launch partners(AWS / Apple / Broadcom / Cisco / CrowdStrike / Google / JPMorganChase / Linux Foundation / Microsoft / NVIDIA / Palo Alto Networks 等)や追加参加組織に該当する → Mythos Previewへのアクセスを通じて先行検証できる

-

どちらのプログラムにも該当しない場合 → まずは一般提供されているGPT-5.4やClaude Opus系で運用設計を固める

Mythos Previewは一般提供が予定されていないため、「GPT-5.4-CyberとMythos Previewのどちらを常用するか」という二択になる組織は限られます。

実際の意思決定としては、「GPT-5.4-CyberのTAC申請を進めるかどうか」がメインで、Mythos Previewは業界動向として押さえておく位置づけになります。

GPT-5.4-Cyberのアクセス方法と認証フロー

GPT-5.4-Cyberは、通常のChatGPT/APIのように契約すれば即使えるものではありません。

OpenAIのTrusted Access for Cyber(TAC)プログラムの枠組みに沿って、本人確認を経た上で「legitimate / defensive / authorized security purposes」に該当する利用のみが許可されます。

GPT-5.4-Cyberはその中でも最上位ティア向けに提供されており、TAC承認後も追加ティアへの関心表明が必要です。

個人defender向けのフロー

個人のセキュリティ専門家(defender)は、OpenAIが用意する専用ポータル(chatgpt.com/cyber)から申請し、identity verificationを受けます。公式に開示されているのは、次の範囲です。

- chatgpt.com/cyberから個人用の利用申請を行う

- identity verification(身元確認)を通過する必要がある

- 利用目的がlegitimate / defensive / authorized security purposesであること

- GPT-5.4-Cyberはhighest tiers向けで、TAC承認後に追加ティアへの関心表明が必要

具体的な審査項目(バックグラウンドチェックの詳細、公開アウトプットや登壇・CVE実績の扱いなど)は、2026年4月時点の公開一次ソースでは明らかにされていません。

申請者側では「自分の業務が防御目的である」ことを説明できる準備を整えた上で、OpenAIからの追加情報提示を待つ流れになります。

企業・組織向けのフロー

企業やセキュリティチームは、個人フローではなくOpenAIのEnterprise Trusted Access for CyberフォームからOpenAIの担当者経由で申請します。公開情報で確認できるのは以下のポイントです。

- 個人ではなくOpenAI representative経由のenterprise申請ルートが用意されている

- 初期導入は “limited, iterative deployment” として段階的に拡大される

- GPT-5.4-Cyberはhighest tiers向けで、既存TACユーザーも追加ティアへの関心表明が必要

社内ロール設計(誰がAgentを利用できるか、招待フロー、管理者権限など)の具体仕様は公開一次ソースでは未開示のため、Azure OpenAI Serviceのエンタープライズ契約のような運用イメージを当てはめるのではなく、契約段階でOpenAIから提示される条件に沿って設計するのが安全です。

導入判断で詰まりやすい論点

GPT-5.4-Cyberの導入検討では、次の3点で意思決定が止まりやすい傾向があります。

- 審査通過に必要な説明材料を用意できるか

公開一次ソースでは詳細な審査項目は開示されていません。そのため、申請前に「自社のどの業務で、どの拒否境界に当たっていて、防御目的でどう使いたいか」を具体化し、OpenAIに提示できる形にまとめておく必要があります。

- 通常のGPT-5.4で足りるか、本当にCyber版が必要か

コードレビューや自然言語での脅威説明なら、通常のGPT-5.4でも十分回答できる場面は多いです。バイナリリバースや難読化スクリプトの解析など「通常版が明確に断っている領域」があるかで判断するのが実務的です。

- 運用ルールを先に作れるか

cyber-permissiveモデルはログ・監査責任が重くなります。社内のPromptログ保管・利用者ロール・禁則事項の文書化が整っていない状態で申請を通すと、契約後にかえって運用で詰まります。

裏を返すと、すでにSOC運用を回しており、特定のバイナリ解析・脆弱性評価業務でAIの拒否に悩まされてきたチームは、GPT-5.4-Cyberの導入効果が最も大きい層になります。

GPT-5.4-Cyberの活用シーンと導入判断

ここまでの機能とアクセス条件を踏まえて、「どんなチームが、どんな業務で使うと効くか」をケース別に整理します。

SOC・CSIRTでの運用

24時間体制のSOCや、インシデント対応を担うCSIRTでは、以下のような業務でGPT-5.4-Cyberが有効に働きます。

- 夜間アラートの一次トリアージ補助

- 難読化された攻撃スクリプトの意味解釈

- ランサムウェア検体の挙動要約とIOC抽出

- 経営層・法務宛のインシデント速報ドラフト作成

アナリストの時間を「目検では無理な速度での一次切り分け」から「高度判断」に振り向け直せるのが主な効果です。

どの程度の処理量増に結び付くかはチーム構成とワークフロー次第で、公式に公表された業務効率化の倍率はありません。AIの回答は必ず人間がレビューする前提で組み込むべきで、完全自動化までは踏み込まない運用が推奨されます。

脆弱性リサーチ・レッドチーム支援

バグバウンティハンター、セキュリティベンダーのリサーチチーム、社内レッドチームも主要なユースケースです。

特にCTFや実機ペンテストで頻出する次の作業でAIの支援が効きます。

- CVE詳細から悪用パスを逆算して検証

- OSS・商用ソフトの静的解析と脆弱性仮説生成

- 既知エクスプロイトの自社環境への影響評価

- レッドチーム演習のシナリオ・攻撃グラフ設計

ここでも「AIが答える領域」と「人間が判断する領域」の線引きが重要です。GPT-5.4-Cyberは優秀な「ジュニアリサーチャー兼議論相手」として扱い、最終判断・実証コード作成は人間が担う分担にするのが安全です。

重要インフラ・金融機関の防御チーム

重要インフラ事業者や金融機関のセキュリティ組織は、失敗コストが最も高い領域のため、GPT-5.4-Cyberを適用できた場合の価値が出やすい層です。

具体的には、APT対策・産業制御システム(ICS)解析・ファームウェア評価・社内コードの大規模監査といった、通常モデルでは歯が立たない(あるいは拒否される)業務で真価を発揮します。TAC審査の通過可否や審査基準は公開されていないため、あくまで申請ベースでの検討となる点には注意が必要です。

一方、金融・公共領域では法務・コンプライアンスの観点から、利用者ロールの限定・プロンプトログの保全・外部データ持ち出しの禁止など、運用ルール整備がプロダクトの機能よりも重要になります。

契約前に「どの業務で、誰が、何をAIに投げていいか」を明文化してから申請に進むべきです。

見送るべきケース

逆に、次のケースではGPT-5.4-Cyberの導入を急がず、通常のGPT-5.4やChatGPT Enterpriseで代替する方が現実的です。

- セキュリティ業務の実績がまだ浅く、審査通過が厳しい

- 主な用途がコードレビュー・ポリシー作成・社員教育で、拒否境界に悩んでいない

- 社内のログ保管・監査体制が未整備

- 単発のPoCのみで、継続利用の予定がない

SIerとしての支援経験から見ても、まずは通常モデルで運用と業務設計を固め、本当に「通常モデルでは業務にならない」領域が特定できた段階でTACに申請するのが、コストと審査負荷のバランスが取りやすいルートです。

GPT-5.4-Cyberの料金とアクセス条件

GPT-5.4-Cyberは、2026年4月時点でOpenAI公式の価格表には掲載されておらず、公開価格は存在しません。

これは、モデルが「誰でも契約できる標準商品」として販売されていないためです。

OpenAIの整理によれば、Trusted Access for Cyber(TAC)の承認を受けた顧客全体には「safeguard frictionを軽減した既存モデル」が提供される一方、GPT-5.4-Cyber本体はそのうちのhighest tiers(追加ティア)向けに開放されます。詳細な条件は、TACの審査・案内フローの中で扱われる範囲にとどまっています。

公開されている範囲

OpenAIが公式に開示している条件のうち、料金に関連するものは次の範囲にとどまります。

- アクセス対象: TACのhighest tiers(追加ティア)向けに開放される個人defender・組織

- 公開価格: なし(通常のAPI価格表には非掲載)

通常のGPT-5.4はトークン単価で利用できますが、GPT-5.4-Cyberの料金体系は公式には開示されていません。

具体的な金額・課金単位・契約期間などは公開一次ソースでは未開示で、TACの審査・案内フローの中で扱われる範囲になります。なお、企業からの問い合わせはEnterprise Trusted Access for Cyberフォームを経由し、OpenAI representativeとのやり取りで進むと公式に案内されています。

費用感を検討するうえでの注意点(実務上の推定)

ここからは公開情報ではなく、SIerとして他のエンタープライズAI契約を支援した経験からの推定になります。一般的に、同種の「審査制・上位ティア限定」プロダクトでは、次のような要素で費用が動く傾向があります。

- 月間の推定プロンプト数・トークン量

- 利用者数・利用者ロール数

- 監査・ログ保全オプション

- 専用サポート・インシデント対応支援の有無

これらはあくまで類似サービスから推定した一般論で、GPT-5.4-Cyberの実際の見積構造とは異なる可能性があります。実際の費用感は、TAC申請を進めた段階でOpenAIから提示される個別見積を正として扱う必要があります。

契約時に確認しておきたい条件

公開情報が限られる分、契約前のチェックリストを自前で持っておくと、後からの手戻りが少なくなります。具体的には次のような条件です。

- ログ保管の範囲と期間(社内監査・金融庁等への対応を見越す)

- 利用者追加・削除の運用フロー

- 不正利用検知時の通知と対応(アクセス剥奪の条件)

- モデル更新時の互換性保証(プロンプト・ワークフロー再調整の頻度)

- 他OpenAI製品(ChatGPT Enterprise、Codex、Azure OpenAI)とのクレデンシャル連携

特にログ保管と利用者ロール設計は、あとから変更すると社内規程の改訂まで波及しがちなので、契約前に整理しておくのが安全です。

セキュリティを妥協せずに組織のAI運用を広げるなら

GPT-5.4-CyberはSOCや脆弱性調査の生産性を押し上げる強力なモデルですが、組織として成果を出すには、モデル単体ではなく「どの業務に、どの順番で、どんな権限で載せるか」という全体設計が欠かせません。

セキュリティ領域で培ったログ・権限・監査の発想は、経費精算や請求書処理、情シス運用といった他のバックオフィス業務にもそのまま応用できます。AI総合研究所の「AI業務自動化ガイド」は、Microsoft CopilotやCopilot Studio、Foundry/AI Agent Hubを使って、Microsoft環境でAI業務自動化を「入口→型→運用」の順に段階設計するための実践ガイド(220ページ)です。部門別のBefore/After/KPI、セキュリティ・権限設計の進め方、PoC→パイロット→全社展開のプロセスまでを網羅しています。

AI総合研究所の専任チームが、セキュリティ運用の知見を踏まえつつ、Microsoft環境でのAI活用設計を伴走支援します。まずは無料の資料で、自社の業務にどう接続できるかをご確認ください。

AI活用の視点を組織のセキュリティ運用設計に広げる

Microsoft環境での段階的なAI導入設計を220ページで整理

GPT-5.4-Cyberのような防御特化AIは強力ですが、その成果を組織のセキュリティ運用に定着させるには、権限設計・段階導入・ガバナンスまで含めた全体設計が必要です。AI総合研究所の「AI業務自動化ガイド」では、Microsoft環境でAIを段階的に業務へ組み込むための手順を220ページで整理しています。

まとめ

本記事では、GPT-5.4-Cyberの定義・背景・主要機能・GPT-5.4との違い・アクセス方法・活用シーン・Claude Mythos Previewとの比較・料金とアクセス条件までを解説しました。

- GPT-5.4-Cyberは、GPT-5.4をベースにした「cyber-permissive」な防御特化モデルで、2026年4月14日にOpenAIが発表した

- バイナリリバースエンジニアリング、脆弱性解析、マルウェア・トリアージ、セキュリティ教育支援が主要機能

- Trusted Access for Cyber(TAC)プログラムの承認を前提とし、そのうちGPT-5.4-Cyber本体はhighest tiers(追加ティア)向けに開放される。身元確認や運用体制の整備が前提となる

- 同時期に発表されたClaude Mythos Preview(Project Glasswing)と比べ、defender個人にまで開いた設計である点が特徴

- 公開価格は存在せず、詳細条件はTACの審査・案内フローの中で扱われる範囲にとどまる。SOC運用やバイナリ解析で「通常モデルが拒否している業務」がある組織から検討するのが現実的

次の一歩としては、まず自社のインシデント対応・脆弱性管理の中で「今のAIでは拒否される業務」を棚卸しし、そこにGPT-5.4-Cyberを当てる価値があるか見極めることから始めるのがおすすめです。

その上でTAC申請に必要な運用ルール・ログ体制・利用者ロールを整え、通常のGPT-5.4と併用する前提で段階的にワークフローへ組み込んでいけば、モデルの拒否境界に振り回されない防御体制に近づいていけます。