この記事のポイント

スポーク数10以下の中小規模環境ではハブ&スポーク+AVNMが最適。Virtual WANはスポーク50超のグローバル展開で初めてコストメリットが出る

ファイアウォールSKUはBasicで月額約$300から開始、IDPS・TLS検査が必要になればPremium昇格、初期Premium選定は過剰投資になりやすい

VPN Gateway 20Gbps対応を活かし、拠点間通信の暗号化はExpressRouteではなくS2S VPNで代替できるケースを先に検討すべき

Microsoft MVP・AIパートナー。LinkX Japan株式会社 代表取締役。東京工業大学大学院にて自然言語処理・金融工学を研究。NHK放送技術研究所でAI・ブロックチェーンの研究開発に従事し、国際学会・ジャーナルでの発表多数。経営情報学会 優秀賞受賞。シンガポールでWeb3企業を創業後、現在は企業向けAI導入・DX推進を支援。

Azureハブ&スポーク構成は、中央のハブ仮想ネットワークと周辺のスポーク仮想ネットワークを接続するAzureの代表的なネットワーク設計パターンです。

2026年にはAzure Virtual Network Manager(AVNM)のVNetベース課金モデルへの移行やVPN Gatewayの3倍高速化(20Gbps対応)など、ネットワーク基盤の大幅な進化が進んでいます。Azure企業顧客の78%がハブ&スポークトポロジーを運用しており、クラウドネットワーク設計の標準として定着しています。

この記事では、ハブ&スポーク構成の基本概念から2026年の最新機能、コスト比較、設計ベストプラクティスまで幅広く解説します。

目次

Azureハブ&スポーク構成とは(2026年最新ガイド)

AVNMとVirtual WANが変えるハブ&スポーク設計の2026年動向

Azureハブ&スポーク構成とは(2026年最新ガイド)

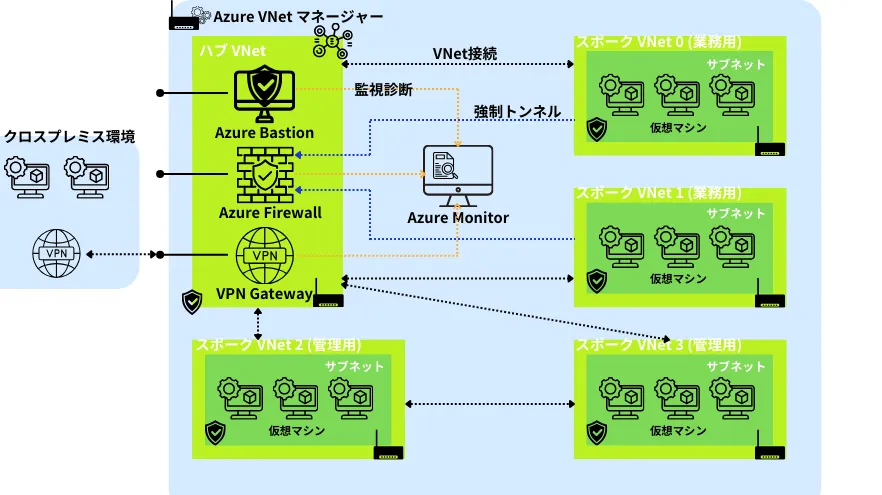

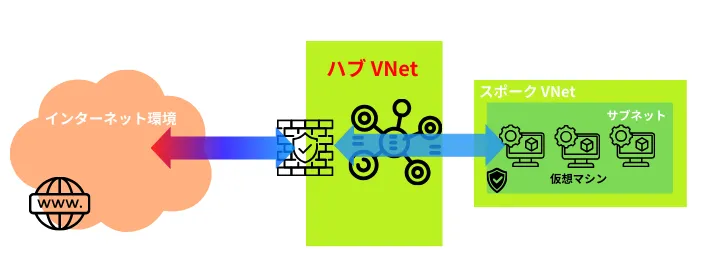

Azureハブ&スポーク構成は、Microsoft Azureで広く採用されているネットワーク設計パターンです。中央に「ハブ(Hub VNet)」となる仮想ネットワークを配置し、その周辺に「スポーク(Spoke VNet)」を接続することで、セキュリティ・スケーラビリティ・コスト効率を兼ね備えたネットワークを実現します。ハブにはAzure Firewallや VPN Gateway、ExpressRoute Gatewayなどの共有リソースを集約し、スポークは部門やアプリケーションごとに分離された仮想ネットワークとして機能します。

以下の表で、Azureハブ&スポーク構成の基本情報を整理しました。この表を参照しながら、各要素の詳細を順に解説していきます。

| 項目 | 内容 |

|---|---|

| 設計パターン | ハブ&スポーク(Hub-and-Spoke)ネットワークトポロジー |

| 中心コンポーネント | ハブVNet(共有リソース集約) |

| 周辺コンポーネント | スポークVNet(ワークロード・部門別に分離) |

| 接続方法 | VNetピアリング(同一リージョン内$0.01/GB、2026年3月時点) |

| 主な共有リソース | Azure Firewall、VPN Gateway、ExpressRoute Gateway、Azure Bastion |

| 2026年の注目動向 | AVNM VNetベース課金移行、VPN Gateway 20Gbps GA、Private Endpoint上限5,000に拡大 |

| 採用状況 | Azure企業顧客の78%がハブ&スポークトポロジーを運用 |

この基本情報で押さえるべきポイントは、ハブ&スポーク構成が「共有リソースの集約」と「ワークロードの分離」を両立する設計である点です。Azure FirewallやVPN Gatewayといったコストの高いリソースをハブに集約することで、各スポークが個別にこれらのリソースを持つ必要がなくなり、運用コストの大幅な削減が可能になります。

Azureハブ&スポーク構成イメージ(参考:マイクロソフト)

以下の表で、ハブ&スポーク構成の主要な構成要素と役割を整理しました。各要素がどのように連携してネットワーク全体のセキュリティと効率を確保するかを確認できます。

| 構成要素 | 役割 | 2026年3月時点の料金目安 |

|---|---|---|

| Azure Virtual Network(VNet) | ハブ・スポークの基盤となる仮想ネットワーク | VNet自体は無料、ピアリング$0.01/GB(Japan East同一リージョン) |

| Azure Firewall Standard | トラフィック監視・セキュリティポリシー適用 | $1.25/時(約$930/月)+ $0.016/GB |

| Azure Firewall Premium | IDPS・TLS検査を含む高度なセキュリティ | $1.75/時(約$1,302/月)+ $0.016/GB |

| VPN Gateway(VpnGw1) | オンプレミスとの暗号化接続 | $0.19/時(約$139/月)、650Mbps |

| ExpressRoute Gateway | 専用プライベート接続(低遅延・高帯域) | $55/月(50Mbps Metered)から |

| Azure Bastion | ブラウザ経由の安全なVM接続 | Basic $0.19/時 |

実務で選ぶ際のポイントは、Azure Firewall のSKU選定です。SMB(中小企業)向けの Basic SKU(最大250Mbps、$0.395/時)から、IDPS・TLS検査を搭載した Premium SKU($1.75/時)まで、セキュリティ要件とコストのバランスに応じて選択できます。

AVNMとVirtual WANが変えるハブ&スポーク設計の2026年動向

2026年のハブ&スポーク設計において最も大きな変化をもたらしているのが、Azure Virtual Network Manager(AVNM)の本格普及です。AVNMは、ハブ&スポークおよびメッシュの2つのトポロジーを一元管理するサービスで、選択したハブVNetとスポークVNet間の双方向ピアリングを自動構成します。メッシュ構成ではスポーク間の直接通信を1ms未満のレイテンシで実現し、セキュリティ管理ルールをNSGの上位レイヤーとして一元適用できます。料金モデルはサブスクリプションベース($0.10/時)からVNetベース($0.02/時 = 約$14.40/月/VNet)への移行が進んでおり、2028年2月6日以降は自動的にVNetベース課金に切り替わります。

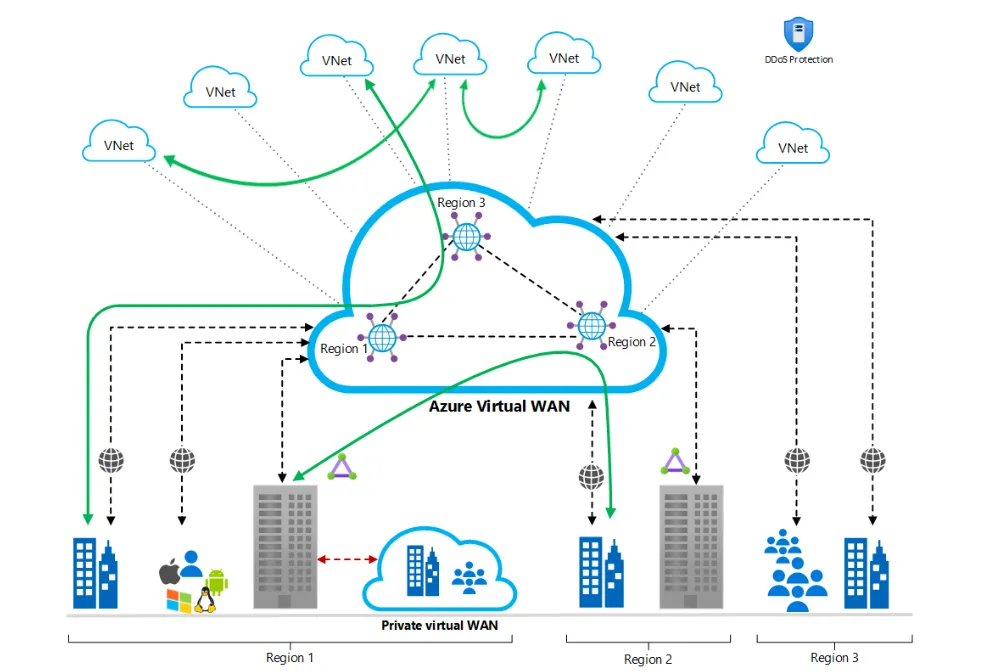

同時に、Azure Virtual WANもRouting IntentとNVA統合を中心に進化しています。Routing Intentは、Virtual WANハブ経由のインターネットトラフィックとプライベートトラフィックをAzure FirewallやサードパーティNGFW(Fortinet FortiGate、Palo Alto Networks Cloud NGFW)に自動ルーティングする機能です。Standard Hubの料金は$0.25/時で、S2S VPN接続は$0.05/時/ブランチの追加課金となります。

Azure Virtual WAN連携イメージ(参考:マイクロソフト)

ランディングゾーン設計においても、ハブ&スポークはCloud Adoption Frameworkの基盤アーキテクチャとして位置づけられています。プラットフォームチームがハブの共有リソースとネットワークを管理し、スポークは個別のワークロード(アプリケーションランディングゾーン)サブスクリプションに配置するモデルが推奨されています。なお、旧Terraformモジュール(terraform-azurerm-caf-enterprise-scale)は2026年8月1日にアーカイブ予定で、新規デプロイにはAzure Verified Modules(AVM)への移行が求められます。

Ignite 2025で発表された主要なネットワーク新機能として、VPN Gatewayの3倍高速化(単一TCPフロー5Gbps、4トンネル合計20Gbps)のGA、ExpressRoute Scalable Gateway(ErGwScale)による数十Gbps対応のGA、VNetピアリング経由のPrivate Endpoint上限の5,000/VNet・20,000/クロスピアリングへの拡大、Standard NAT Gateway V2(100Gbps・1,000万パケット/秒)のパブリックプレビューが挙げられます。

構成要素と設計パターンの実践

ハブ&スポーク構成を設計する際は、ネットワークの要件を明確にし、各構成要素を計画的に配置することが重要です。設計の基本フローは、要件定義 → ハブVNet作成(共有リソース配置)→ スポークVNet作成(サブネット分割)→ 通信ルート設計(UDR設定)→ セキュリティ計画(NSG・Firewall適用)の5ステップです。

ハブVNetには、VPN GatewayまたはExpressRoute Gatewayによるオンプレミス接続、Azure Firewallによるトラフィック制御、Azure BastionによるVM管理アクセスを配置します。スポークVNetは部門・アプリケーション・環境(開発/本番)ごとに分離し、サブネットを用途別に構成します。ハブとスポーク間の接続にはVNetピアリングを使用し、スポーク側でリモートゲートウェイの利用を有効にすることで、ハブに配置されたVPN/ExpressRoute Gatewayを共有できます。

ハブ・スポーク間の通信フローとセキュリティ設計

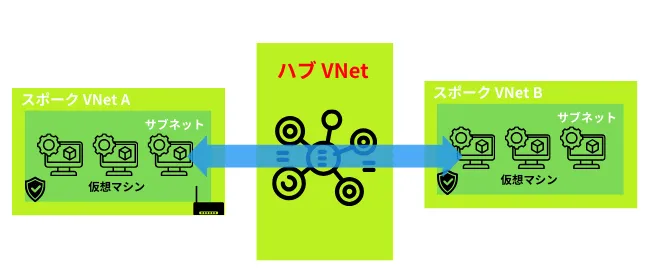

ハブ&スポーク構成では、すべてのトラフィックがハブVNetを経由するため、通信フローの理解がセキュリティ設計の基盤となります。主要な通信パターンは3つあります。

スポーク間通信

スポークAからスポークBへの通信は、必ずハブVNetを経由します。ハブでトラフィックのルーティングとセキュリティチェックが行われ、Azure Firewallのポリシーに基づいて許可・拒否が判定されます。ユーザー定義ルート(UDR)を設定して、スポークのデフォルトルートをハブのAzure Firewall内部IPアドレスに向けることで、すべてのトラフィックをFirewall経由に強制できます。

スポーク-ハブ-スポーク通信イメージ

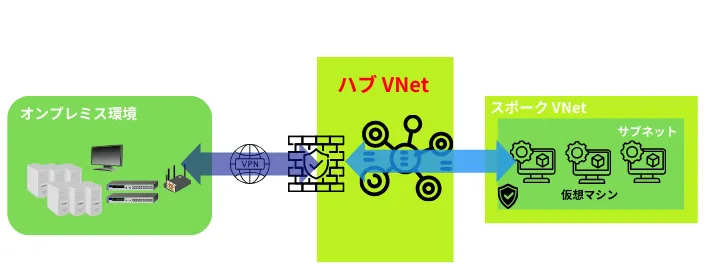

オンプレミスとの通信

オンプレミスとスポークVNet間の通信もハブVNetを経由します。ハブに配置されたVPN GatewayまたはExpressRoute Gatewayを利用して安全な接続を確立し、必要に応じて両者を併用することで冗長性を確保できます。Azure Route Serverをハブに配置すれば、BGP(Border Gateway Protocol)を通じたルート情報の自動交換が可能になり、最大500スポークまでの大規模ハブ&スポーク構成に対応します。

オンプレミス-ハブ-スポーク通信イメージ

インターネット通信

各スポークVNetのインターネット通信もハブVNetを経由して行われます。ハブに配置されたAzure Firewallがトラフィックを監視し、不正な通信をブロックします。NAT Gatewayをハブまたはスポークに配置することで、送信トラフィックに固定のパブリックIPを割り当てることも可能です。なお、Azureのデフォルト送信アクセスは段階的に廃止が進んでおり(Phase 2: 2026年3月)、NAT GatewayまたはAzure Firewallによる明示的な送信経路の設定が必須となります。

スポーク-ハブ-インターネット通信イメージ

セキュリティ設計では、NSGをサブネット単位で適用してマイクロセグメンテーションを実現し、Azure Firewallでネットワーク全体のトラフィックポリシーを管理する多層防御が推奨されます。Azure DNSのプライベートゾーンをハブにリンクすることで、スポーク間の名前解決も一元管理できます。NSG Flow LogsからVNet Flow Logsへの移行も重要なポイントで、2025年6月30日以降は新規NSG Flow Logsの作成が不可となり、2027年9月30日に完全廃止される予定です。

ユースケースとコスト比較

ハブ&スポーク構成は、複数のプロジェクトやビジネスユニットが共存する大規模組織や、ハイブリッドクラウド環境を運用する企業に適しています。Azure Load BalancerやNetwork Watcherと組み合わせることで、可用性の高いネットワーク基盤を構築できます。

以下の表で、ハブ&スポーク、Virtual WAN、AVNMの3つのアーキテクチャを比較しました。規模と要件に応じた最適な選択の判断基準となります。

| 比較項目 | ハブ&スポーク(従来型) | Azure Virtual WAN | AVNM |

|---|---|---|---|

| 管理方式 | 手動ピアリング設定 | 自動化ハブ(MS管理バックボーン) | トポロジー自動構成(ハブ&スポーク/メッシュ) |

| スポーク間直接通信 | 不可(ハブ経由のみ) | ハブ経由 | ダイレクト接続オプション(1ms未満) |

| マルチリージョン | グローバルピアリングで手動構成 | Standard tierで自動 | グローバルメッシュで全リージョン対応 |

| 月額コスト目安(15スポーク) | 約$1,066(Firewall Standard含む) | 約$1,777(約70%増) | $14.40/VNet + Firewall等の別途課金 |

| 推奨規模 | 単一リージョン15スポーク以下 | 30スポーク超・マルチリージョン | 大規模環境のポリシー一元管理 |

| NVA統合 | 手動配置 | Fortinet/Palo Altoネイティブ統合 | セキュリティ管理ルールで一元制御 |

このコスト比較から分かるのは、単一リージョンで15スポーク以下の環境ではハブ&スポーク構成が最も経済的である一方、30スポークを超えるマルチリージョン環境ではVirtual WANの方がコスト効率に優れるという点です。AVNMは既存のハブ&スポークまたはVirtual WANと組み合わせて使用するサービスであり、トポロジー管理とセキュリティポリシーの一元化に特化しています。

企業導入事例とAWS Transit Gateway比較

NHS Digital(英国国民保健サービス)

NHS Digitalは、規制上の監査要件と既存のCiscoネットワーキングの運用経験を理由にハブ&スポーク構成を維持しています。監査人が従来のネットワークトポロジーを理解しやすいことが採用の決め手となりました。将来的にはAVNMの導入を計画しており、ネットワーク構成時間の60-70%削減を見込んでいます。

Vodafone(グローバル通信企業)

Vodafoneは、Azure Virtual WANを活用して180カ国以上のグローバル通信ネットワークをAzureクラウドサービスと統合しています。SD-WANルーティング最適化によりエンタープライズ顧客へのクラウドサービスアクセスを高速化し、拠点間VPNとExpressRoute接続をVirtual WANで一元管理しています。

AWS Transit GatewayとGCPとの比較

クラウドネットワーキングアーキテクチャの選定にあたり、AWSやGCPとの比較も重要な検討材料です。AWS Transit Gatewayは最も細かいルーティング制御が可能ですが、マルチリージョン構成には追加セットアップが必要です。Azure Virtual WANはRouting Intentによる自動化とMicrosoft グローバルバックボーンの活用でグローバル分散環境に強みがあります。GCP Network Connectivity Center(NCC)はグローバルVPCモデルでクロスリージョン接続がデフォルトで簡素な点が特徴です。SD-WANグローバル市場は2024年の48億ドルから2030年までCAGR 24.3%で成長が予測されており、マルチクラウド・ハイブリッド環境でのネットワーク設計の重要性は今後さらに高まります。

導入時の注意点と活用ガイド

ハブ&スポーク構成の導入にあたっては、パフォーマンス、セキュリティ、コストの3つの観点から注意点を把握しておく必要があります。Azure Monitorによる継続的な監視と組み合わせることで、これらの課題を事前に検出し対処できます。

以下の表で、導入時に注意すべき主要な課題と対策を整理しました。プロジェクトの計画段階でこれらの課題を認識しておくことが、安定した運用につながります。

| 課題 | 内容 | 対策 |

|---|---|---|

| パフォーマンスのボトルネック | ハブがすべてのトラフィックを中継するため、高負荷時にFirewall/Gatewayがボトルネック化 | 適切なSKU選定とスケーリング、地域ごとの複数ハブ構成によるトラフィック分散 |

| セキュリティとガバナンスの複雑化 | NSG・Firewallルールの設計が大規模環境で複雑になりがち | AVNMのセキュリティ管理ルールで一元制御、Azure Policyで一貫したガバナンスを適用 |

| コスト管理 | Firewall・Gateway・データ転送料金の累積、グローバルピアリングの高コスト | Azure Cost Managementで可視化、必要最低限のデータ転送設計、リソース共有の最大化 |

| NSG Flow Logs廃止 | 2027年9月完全廃止、2025年6月以降新規作成不可 | VNet Flow Logsへの早期移行、Network Watcherでの監視体制構築 |

| デフォルト送信アクセス廃止 | Phase 2(2026年3月)以降、明示的な送信経路がないVMは外部通信不可 | NAT GatewayまたはAzure Firewallによる送信経路の明示的設定 |

実務で特に注意が必要なのは、NSG Flow Logsの廃止とデフォルト送信アクセスの廃止という2つの期限付き変更です。いずれも移行計画を早期に策定し、段階的に対応を進める必要があります。ネットワークコストは一般的な企業のAzure総支出の10-20%を占めるため、設計段階でのコスト最適化が年間の運用費用に大きく影響します。

段階的導入ステップとよくある質問

ハブ&スポーク構成を組織に導入する際は、以下の4フェーズで段階的に進めることを推奨します。

Phase 1 パイロット(1〜3か月)

-

対象範囲

5-10の非本番VNetを対象に、ハブVNetの作成とVNetピアリングの構成を実施する。Azure Firewall BasicまたはStandardをハブに配置し、基本的なトラフィック制御を検証する

-

設計決定

Azure Firewallの SKU選定(Basic/Standard/Premium)、VPN GatewayとExpressRouteの選択、サブネット設計とIPアドレス計画を確定する

Phase 2 非本番拡大と初の本番ワークロード(4〜9か月)

-

段階的移行

非本番環境のスポークVNetを拡大しつつ、最初の本番ワークロードをスポークに移行する。NSGルールとFirewallポリシーの本番運用を開始する

-

監視体制構築

Azure MonitorとVNet Flow Logsによる監視体制を確立し、パフォーマンスベースラインを取得する

Phase 3 本番ワークロード移行(10〜18か月)

- 全社展開

残りの本番ワークロードを段階的にスポークVNetに移行する。AVNMの導入を検討し、ポリシーの一元管理を開始する

Phase 4 最適化(19〜24か月)

- 運用改善

運用経験に基づいてFirewall SKUの見直し、ピアリング構成の最適化、コスト削減策の実施を行う。Virtual WANへの移行判断やAVNMのメッシュ構成の評価も実施する

よくある質問

Q. ハブ&スポークとVirtual WANはどちらを選ぶべきですか?

単一リージョンで15スポーク以下の場合はハブ&スポーク構成が経済的です(月額約$1,066 vs Virtual WAN約$1,777)。30スポークを超えるマルチリージョン環境やSD-WAN統合が必要な場合はVirtual WANが適しています。既存のネットワーク運用チームのスキルセットも判断材料となります。

Q. Azure Firewallのどの SKUを選べばよいですか?

Basic SKU($0.395/時、最大250Mbps)はSMB向けで最低限のファイアウォール機能を提供します。Standard SKU($1.25/時、最大30Gbps)は脅威インテリジェンスとネットワークルール処理を備えた標準的な選択です。Premium SKU($1.75/時)はIDPS(侵入検知・防止)とTLS検査が必要な規制対応環境向けです。2026年3月時点の料金はいずれもJapan Eastリージョンで確認できます。

Q. AVNMの導入は必須ですか?

必須ではありませんが、10スポーク以上の環境では導入を強く推奨します。AVNMはピアリングの自動構成とセキュリティ管理ルールの一元適用を提供し、手動管理と比較してネットワーク構成時間を60-70%削減します。料金はVNetベースで$0.02/時(約$14.40/月/VNet)と比較的低コストです。

ネットワーク設計力をAI業務自動化にも活かすなら

ハブ&スポーク構成でAzureネットワークの分離設計やトラフィック制御を手がけてきた経験は、AI業務自動化環境のセキュアなネットワーク構築にも直結します。AI業務自動化ガイドでは、ネットワーク設計力を活かしたAI導入の進め方を220ページにわたって解説しています。

ネットワーク設計力をAI業務自動化にも

ハブ&スポーク構成の知見をAI環境に展開

ハブ&スポーク構成でネットワーク設計を手がけてきた経験は、AI業務自動化環境のネットワーク分離設計にも活きます。220ページの実践ガイドで、Microsoft環境でのAI導入を計画してみませんか。

まとめ

この記事では、Azureハブ&スポーク構成の基本概念から2026年の最新動向、コスト比較、設計ベストプラクティスまで幅広く解説しました。

ハブ&スポーク構成が提供する3つの価値は以下のとおりです。

-

共有リソース集約によるコスト最適化

Azure FirewallやVPN Gatewayをハブに集約することで、各スポークが個別にリソースを持つ必要がなくなります。単一リージョン15スポーク以下の環境では月額約$1,066からネットワーク基盤を構築でき、Virtual WAN(約$1,777)と比較して約40%のコスト削減が可能です

-

セキュリティとガバナンスの一元管理

すべてのトラフィックがハブを経由する設計により、セキュリティポリシーの適用と監視を一元化できます。AVNMのセキュリティ管理ルールとAzure Firewallを組み合わせることで、大規模環境でも一貫したセキュリティ体制を維持できます

-

スケーラビリティと将来への拡張性

新しいスポークVNetの追加が容易で、数十から数百のVNetを管理する大規模環境にも対応します。AVNMのVNetベース課金($14.40/月/VNet)やVPN Gateway 20Gbps対応により、将来の拡張にも柔軟に対応できる基盤となります

ハブ&スポーク構成の導入は、まず5-10の非本番VNetを対象としたパイロットから開始し、Azure Firewallの SKU選定とサブネット設計を検証することから始めてみてください。