この記事のポイント

Azure環境を本番運用する組織は、ランディングゾーンなしでの構築は避けるべき。後からのガバナンス追加は工数が数倍になる

2026年はBicep AVM一択。Classic ALZ-Bicepは削除済みのため、新規構築ならAVMベースで始めるのが正解

Subscription Vendingでサブスクリプション払い出しを自動化すれば、プロビジョニング時間を最大70%短縮可能

Terraform経験者がいるチームでもAzure中心環境ならBicep AVMが保守性で有利。マルチクラウドならTerraformを選択

主権クラウド要件(GDPR・EU AI Act)がある場合はSovereign Landing Zoneの3段階コントロールで対応可能

Microsoft MVP・AIパートナー。LinkX Japan株式会社 代表取締役。東京工業大学大学院にて自然言語処理・金融工学を研究。NHK放送技術研究所でAI・ブロックチェーンの研究開発に従事し、国際学会・ジャーナルでの発表多数。経営情報学会 優秀賞受賞。シンガポールでWeb3企業を創業後、現在は企業向けAI導入・DX推進を支援。

クラウド導入初期の課題を解消し、Azure環境を効率的かつ安全に構築・運用するためのフレームワークが「Azureランディングゾーン」です。

Azureランディングゾーンは、設計領域ごとのベストプラクティスと標準アーキテクチャを提供し、企業がクラウド導入の初期段階から最適な基盤を構築するための支援を行います。

2026年3月時点では、Bicep Azure Verified Modules(AVM)のGA化やSovereign Landing Zone(主権クラウド対応)など、大規模なアップデートが相次いでいます。

本記事ではAzureランディングゾーンの概念から設計領域、アクセラレータの活用、2026年最新動向までを体系的に解説します。

目次

Bicep AVM GA化とSovereign Landing Zoneが変えるランディングゾーン設計の2026年動向

Azureランディングゾーンの設計領域とアクセラレータの実践

プラットフォームランディングゾーンとアプリケーションランディングゾーンの設計

Azureランディングゾーンとは(2026年最新ガイド)

クラウドは現代のITインフラにおいて不可欠な存在となっていますが、導入時には初期設定の複雑さ、環境の一貫性の欠如、セキュリティリスクといった課題が発生します。2026年3月時点で企業の94%がクラウドサービスを利用し、クラウドコンピューティング市場は8,557億ドル規模に達していますが、30%の組織がクラウド支出の予算超過を報告し、40%の組織が移行計画の遅延を経験しています。こうした課題を解決し、効率的で安全なクラウド環境を最初から構築するためのフレームワークがAzureランディングゾーンです。

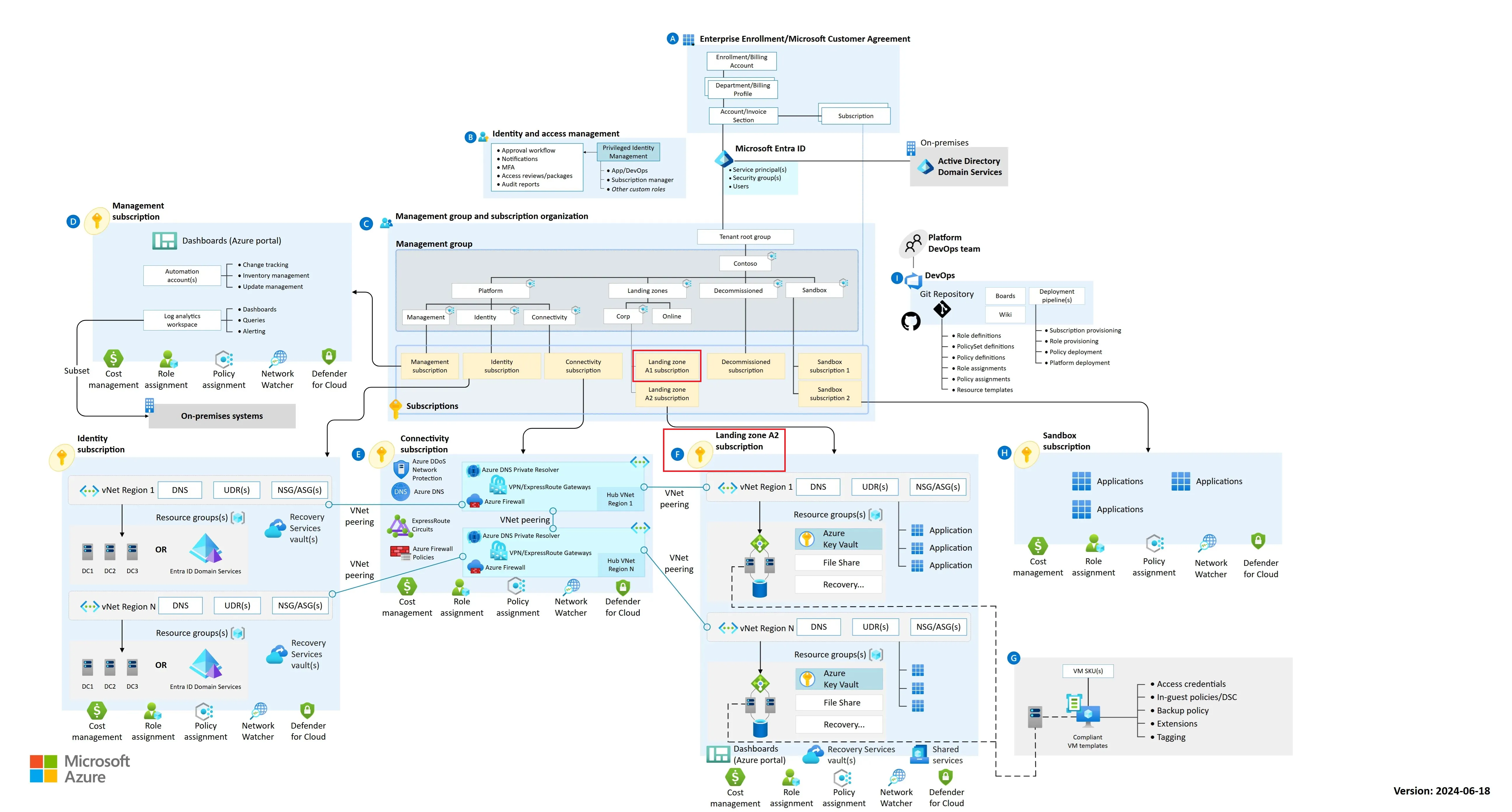

Azureランディングゾーンは、Microsoft AzureのCloud Adoption Framework(CAF)に基づき、クラウド環境を構築・運用するための標準アーキテクチャとベストプラクティスを提供するフレームワークです。ネットワーク設計、ID管理、セキュリティポリシー、コスト管理などの設計領域ごとにガイドラインを定め、組織全体で統一されたクラウド基盤を実現します。

Azureランディングゾーンイメージ

以下の表で、Azureランディングゾーンの基本情報を整理しました。この表でサービスの位置づけと2026年の注目動向を把握したうえで、次のセクションで設計領域とアクセラレータの詳細を解説します。

| 項目 | 内容 |

|---|---|

| サービス名 | Azure Landing Zone(Azureランディングゾーン) |

| 提供元 | Microsoft(Cloud Adoption Framework) |

| 核心原理 | 設計領域別のベストプラクティスによるクラウド基盤の標準化 |

| 対比手法 | 手動構築(スクラッチ設計)/ AWS Control Tower / Google Cloud Foundation Toolkit |

| 主要構成 | プラットフォームランディングゾーン + アプリケーションランディングゾーン |

| 2026年注目動向 | Bicep AVM GA化、Sovereign Landing Zone刷新、Subscription Vending自動化 |

| 代表的ツール | ALZ Accelerator(Bicep/Terraform)、Azure Policy、Deployment Stacks |

Azureランディングゾーンの最大の特徴は、プラットフォームランディングゾーンとアプリケーションランディングゾーンという2層構造にあります。プラットフォームランディングゾーンはID管理、ネットワーク接続、セキュリティ監視などの共通基盤を一元的に提供し、アプリケーションランディングゾーンは個別のワークロードがデプロイされるサブスクリプション単位の環境です。この分離によって、共通基盤の変更がアプリケーションに影響を与えず、アプリケーションチームは自律的にリソースを展開できるようになります。

Bicep AVM GA化とSovereign Landing Zoneが変えるランディングゾーン設計の2026年動向

2026年に入り、Azureランディングゾーンには複数の重要なアップデートが加わりました。これらの変更は、従来のランディングゾーン設計を大きく進化させるものです。

まず最も大きな変化が、Bicep Azure Verified Modules(AVM)のGA(一般提供)化です。2026年1月にGAとなったBicep AVMは、ALZアクセラレータのデフォルトスターターモジュールとなり、今後のすべての開発はAVMベースで進められます。従来のALZ-Bicep Classic実装は2026年2月16日にアクセラレータから削除され、12か月間の限定サポート期間に入りました。AVMへの移行によって、ポリシーカスタマイズの改善、.bicepparamファイルによるIntelliSense対応、Deployment Stacksによるネイティブな状態管理が利用可能になりました。Deployment Stacksは、テンプレートに定義されたリソースを追跡し、定義外のリソースを自動的にクリーンアップする仕組みで、TerraformのState管理に相当する機能をAzureネイティブで実現しています。

次に、Sovereign Landing Zone(SLZ)の刷新があります。SLZは、データレジデンシーやコンフィデンシャルコンピューティングを組み込んだ主権クラウド向けの特化バリアントです。主権コントロールは3段階に分類されており、Level-1がデータ所在地と転送中暗号化の強制、Level-2がCustomer Managed Key(CMK)による保存時暗号化、Level-3がコンフィデンシャルコンピューティングによる使用中暗号化です。SLZはBicepとTerraformの両方で提供され、EU AI ActやGDPR対応が求められる政府機関や金融機関に適しています。

さらに、CAFの設計ガイダンスにもいくつかの更新が行われました。プラットフォームサブスクリプションのガイダンスでは、専用のセキュリティサブスクリプションを分離することが推奨されるようになり、プラットフォーム責任を単一サブスクリプションに集約しないことが強調されています。また、AIリソースとサービスをAzure Landing Zoneでどのように管理するかのガイダンスも新たに追加されました。Azure市場シェアは23%に拡大し、Fortune 500企業の85%がAzureを利用するなど、ランディングゾーンの重要性は増す一方です。

Azureランディングゾーンの設計領域とアクセラレータの実践

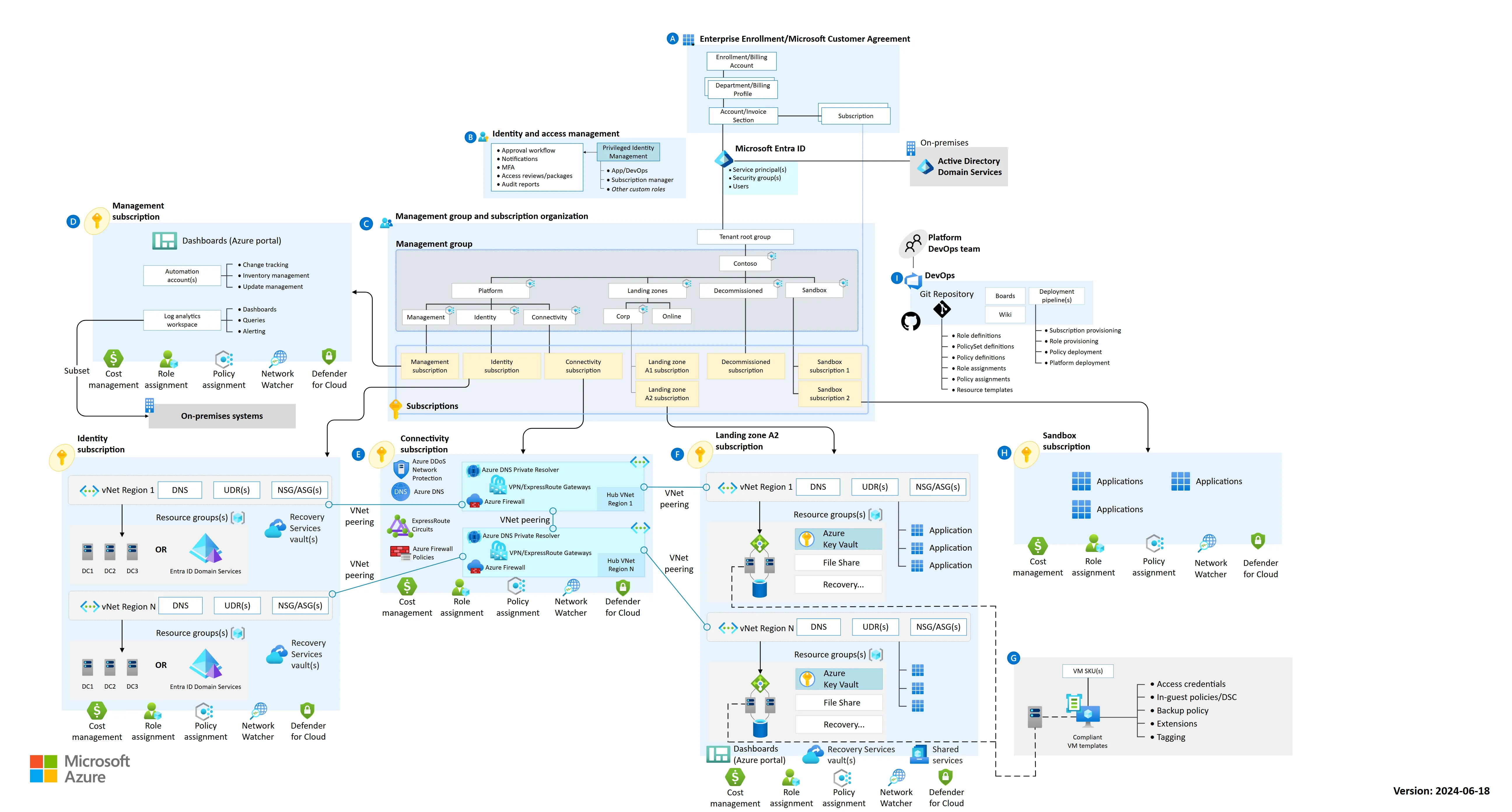

Azureランディングゾーンを効果的に構築するには、8つの設計領域の理解と、それを自動デプロイするアクセラレータの活用が不可欠です。ここでは設計領域ごとの役割と、アクセラレータの具体的な使い方を解説します。

Azureランディングゾーンのアーキテクチャ

以下の表で、8つの設計領域とそれぞれの役割を整理しました。各設計領域がどのAzureサービスと対応するかを把握することで、構築時の優先順位を判断できます。

| 設計領域 | 役割 | 主要Azureサービス |

|---|---|---|

| 請求とMicrosoftカスタマーアグリーメント | エンタープライズ登録、部門別請求管理、アカウント管理の統合 | EA/MCA契約管理 |

| IDとアクセス管理 | ユーザー認証、RBAC、条件付きアクセス、オンプレミスAD連携 | Microsoft Entra ID |

| 管理グループとサブスクリプション | ガバナンス階層の設計、ポリシーの継承、サブスクリプションの組織化 | 管理グループ、Azure Policy |

| ネットワークトポロジと接続性 | ハブ&スポーク/Virtual WAN設計、DNS、ExpressRoute接続 | VNet、Azure Firewall、VPN Gateway |

| セキュリティ | 脅威検出、暗号化、セキュリティベースラインの適用 | Microsoft Sentinel、Defender for Cloud |

| 管理 | 監視、ログ収集、パッチ管理、コスト管理 | Azure Monitor、Log Analytics |

| ガバナンス | ポリシー適用、コンプライアンス評価、リソースの一貫性確保 | Azure Policy、Microsoft Cloud Security Benchmark |

| プラットフォーム自動化とDevOps | IaCデプロイ、CI/CDパイプライン、Subscription Vending | Azure DevOps、GitHub Actions |

これらの設計領域は独立して機能するのではなく、相互に依存しています。たとえば、ネットワーク設計はセキュリティポリシーと密接に連動し、ガバナンスの管理グループ階層はIDとアクセス管理のRBACスコープを決定します。実務では、まずID管理とネットワークトポロジを設計し、そのうえでセキュリティポリシーとガバナンスを重ねていくアプローチが推奨されています。

Azureランディングゾーンアーキテクチャイメージ

プラットフォームランディングゾーンとアプリケーションランディングゾーンの設計

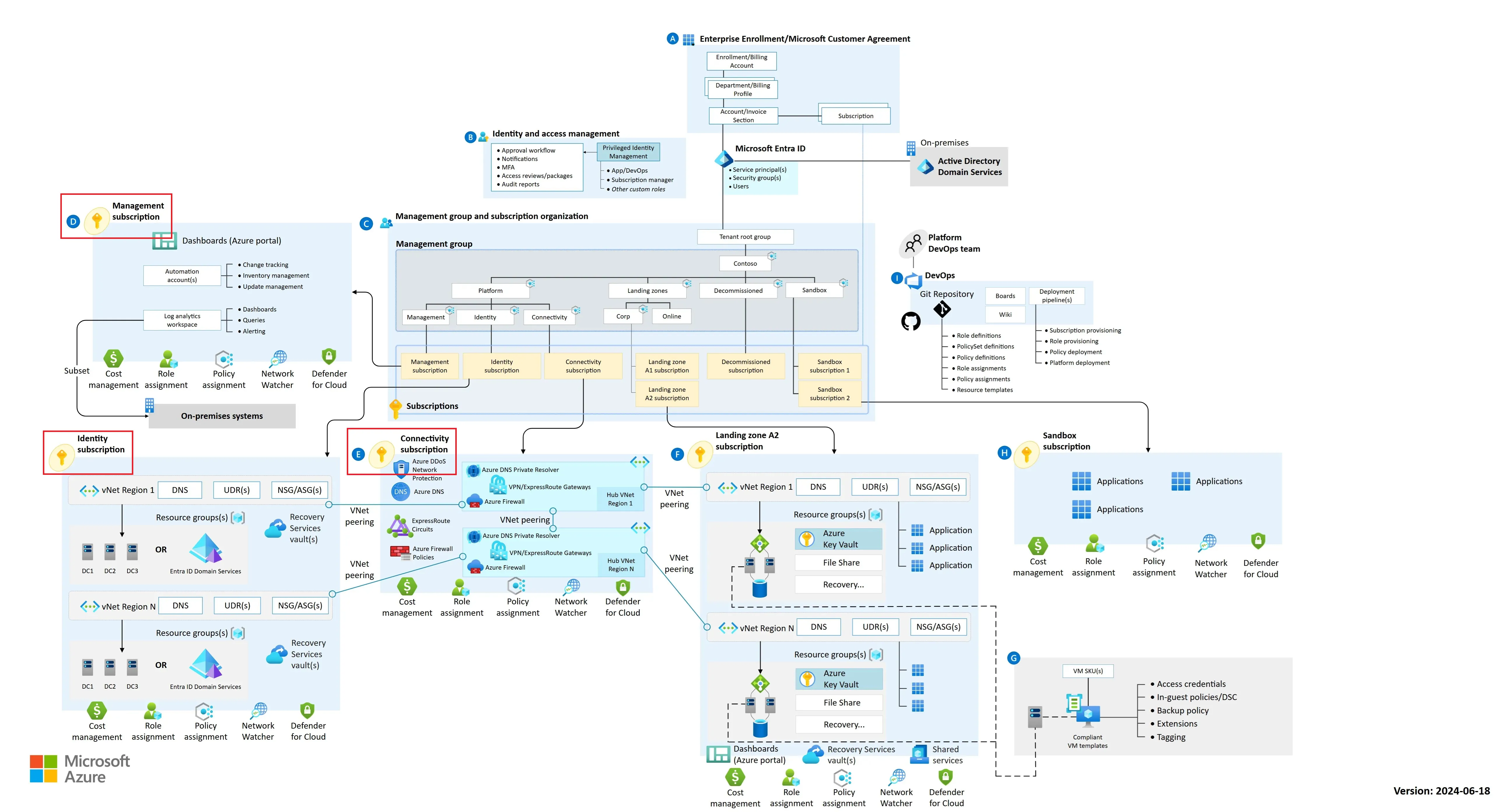

プラットフォームランディングゾーンは、クラウドインフラの共通基盤を提供する部分です。具体的には、管理サブスクリプション(ダッシュボード、コスト管理、Defender for Cloud)、接続性サブスクリプション(Azure Firewall、DNS、ExpressRoute)、IDサブスクリプション(Entra ID、Active Directory連携)、そして2026年に新たに推奨されたセキュリティサブスクリプション(Sentinel、セキュリティ運用の集中管理)で構成されます。

プラットフォームランディングゾーンに該当する部分

一方、アプリケーションランディングゾーンは、実際のアプリケーションやワークロードがデプロイされるサブスクリプション単位の環境です。リソースグループの作成、VNetの割り当て、NSGによるセキュリティ設定、Azure Bastionによる安全なアクセスなどが各サブスクリプション内で管理されます。

アプリケーションランディングゾーンに該当する部分

2026年の重要な進化として、Subscription Vending(サブスクリプション自動販売機)の成熟があります。Subscription Vendingは、アプリケーションランディングゾーンのサブスクリプションを、リクエスト・承認・デプロイ・ガバナンス適用まで自動化するプロセスです。EA、MCA、MPAの各契約形態でエンドツーエンドの自動化が可能で、新しいサブスクリプションは作成時点でポリシー、アクセス制御、監視設定を自動的に継承します。プラットフォームチームはオンボーディングを高速化しながら、強力なガバナンスを維持できます。

アクセラレータの選択とデプロイの4フェーズ

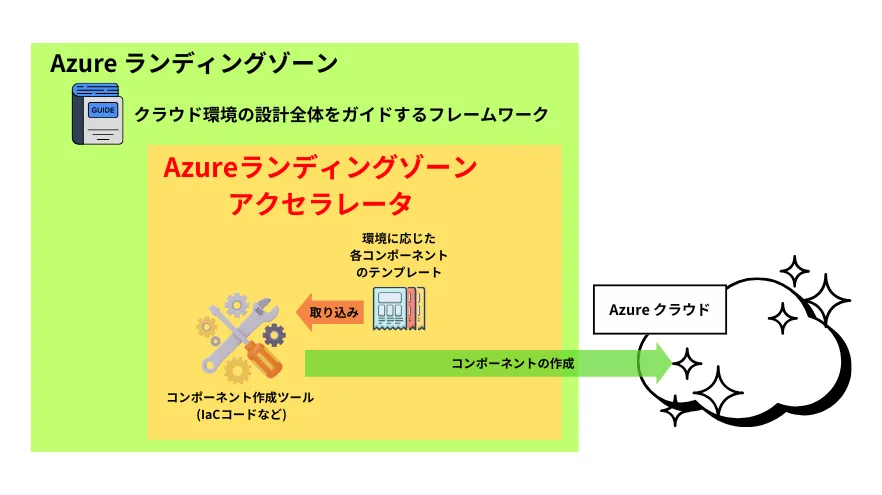

Azureランディングゾーンアクセラレータは、設計フレームワークをInfrastructure as Code(IaC)として実装したツールです。ランディングゾーンが「設計図」であるならば、アクセラレータはその設計図をコードで自動構築する「施工ツール」です。

Azureランディングゾーンアクセラレータイメージ

2026年3月時点でのアクセラレータ実装オプションを以下の表で比較します。IaC言語の選択とポータルベースの手軽さのトレードオフを理解することが、適切な選択につながります。

| 実装オプション | IaC言語 | 特徴 | 推奨対象 |

|---|---|---|---|

| IaCアクセラレータ(AVM) | Bicep | デフォルト推奨、AVMモジュール、.bicepparam対応、Deployment Stacks | Bicepに慣れたチーム、Azure中心の環境 |

| IaCアクセラレータ | Terraform | Azure Verified Module for Terraform、マルチクラウド対応 | Terraform経験者、マルチクラウド環境 |

| ポータルベース | GUI | Azureポータルでウィザード形式デプロイ、コード不要 | IaC未経験、検証目的、小規模環境 |

| Sovereign Landing Zone | Bicep/Terraform | 主権コントロール3レベル、コンフィデンシャルコンピューティング | 政府機関、金融機関、EU AI Act対応 |

IaCアクセラレータは4フェーズでデプロイします。フェーズ1の計画ではIaC言語(BicepまたはTerraform)とVCS(GitHub/Azure DevOps)を選択します。フェーズ2の前提条件では認証情報やサービスプリンシパルを構成します。フェーズ3のブートストラップではPowerShellモジュールを実行し、VCSリポジトリとCI/CDパイプラインを自動生成します。フェーズ4の実行ではコードをカスタマイズし、CI/CDパイプラインをトリガーして本番環境にデプロイします。

Bicep AVMへの移行では、Classic ALZ-Bicepからの移行ガイドがMicrosoftから提供される予定です。Classic実装は2026年2月16日にアクセラレータから削除済みですが、12か月間の限定サポートが継続されています。Terraform実装を選択する場合は、Azure Verified Module for Terraformを利用することで、Bicep AVMと同等の品質と保守性を確保できます。

Azureランディングゾーンのユースケースとクラウド移行の比較

Azureランディングゾーンは、さまざまなクラウド導入シナリオに適用できます。ここでは代表的な活用分野と、他クラウドプロバイダーのランディングゾーンとの比較を解説します。

以下の表で、主な活用分野と導入効果を整理しました。自社のシナリオに最も近いユースケースを特定することで、ランディングゾーン設計の優先事項を判断できます。

| 活用分野 | ユースケース | 導入効果 | 2026年動向 |

|---|---|---|---|

| 新規プロジェクト | 新規クラウド環境の構築 | プロビジョニング時間70%短縮、設定ミス防止 | AI設計領域の追加でAzure OpenAI Serviceの統合が容易に |

| オンプレミス移行 | 既存システムのAzure移行 | ガバナンスとセキュリティの確実な確保 | Azure Migrateとの連携強化 |

| エンタープライズ統合 | 複数サブスクリプションの統合管理 | 組織全体のポリシー一貫性 | Subscription Vendingによるセルフサービス化 |

| 主権クラウド | 政府・金融のデータ主権要件 | Level-1/2/3の段階的暗号化制御 | SLZ刷新、コンフィデンシャルコンピューティング強化 |

| マルチクラウド | Azure + AWS/GCPの併用 | Terraform ALZでマルチクラウド統一管理 | Azure Arc統合によるハイブリッド管理 |

新規プロジェクトのクラウド環境構築では、アクセラレータを使用することで、ネットワーク、セキュリティ、ID管理の基盤設定が事前構築されたテンプレートとして即時デプロイされます。手動構築では少なくとも1日かかるインフラ設定が、数分で完了します。開発者はインフラ構築に時間を取られることなく、アプリケーション開発に集中できます。

オンプレミスからクラウドへの移行では、既存システムをAzureに移行する際に、移行先の設計をランディングゾーンのベストプラクティスに沿って行うことで、移行後のガバナンスとセキュリティが確実に確保されます。クラウド移行サービス市場は2026年に100億ドル規模に達し、2035年には694億ドルへ拡大する見込みです(CAGR 19%)。この急成長は、ランディングゾーンのような標準化されたフレームワークへの需要の高まりを示しています。

企業導入事例と他クラウドプロバイダーとの比較

Azureランディングゾーンの導入効果を具体的な数値で示す事例を紹介します。NHSの医療文書管理システムを提供するMizaicは、Telefónica Techと協業してAzure Enterprise Landing Zoneを構築し、全病院TrustのMediViewerサービスをわずか6週間でAzureに移行しました。Azure未経験のMizaic社内技術チームでも最小限のサポートで移行を完了でき、単一のAzureテナントで複数の病院Trustを効率的にホストするエンタープライズ基盤を確立しました。移行後はPay-As-You-GoからCSP(Cloud Solution Provider)契約に切り替え、クラウドコストの最適化も実現しています。

業界全体の統計データを見ると、Azureランディングゾーンを適切に実装した組織では、インフラプロビジョニング時間の70%短縮、クラウドコストの30%削減、セキュリティインシデントの40%減少、デプロイメント全体で95%のコンプライアンス適用率が報告されています。IaCの導入による構成ドリフトの排除が、これらの成果を支えています。

他クラウドプロバイダーとの比較では、AWSはAWS Control Towerを、Google CloudはCloud Foundation Toolkitを提供しています。Azureランディングゾーンの差別化ポイントは、8つの設計領域による包括的なガイダンス、Bicep/Terraform両対応のIaCアクセラレータ、Sovereign Landing Zoneによる主権クラウド対応、そしてハブ&スポーク構成とVirtual WANの柔軟なネットワーク設計にあります。特にSovereign Landing Zoneは、EU AI Actの2026年8月施行を控え、データ主権要件が厳格化する欧州市場で大きな優位性を持っています。

Azureランディングゾーンの導入時の注意点と活用ガイド

Azureランディングゾーンの導入は強力な効果をもたらしますが、設計・運用段階でいくつかの落とし穴があります。ここでは実務で特に注意すべきポイントと、段階的な導入手順を解説します。

以下の表で、導入時に頻出する課題とその対策を整理しました。事前にリスクを把握することで、導入後の手戻りを最小化できます。

| 注意点 | 課題の内容 | 対策 |

|---|---|---|

| 過度なカスタマイズ | 標準設計を大幅に変更すると、CAFアップデートへの追従が困難になる | AVMのカスタムポリシー分離機能を活用し、標準と独自設定を明確に分ける |

| Classic ALZ-Bicep依存 | 2026年2月16日にアクセラレータから削除済み、12か月後にサポート終了 | Bicep AVMへの移行計画を早急に策定し、移行ガイドに従って段階的に移行する |

| Subscription Vendingの設計不足 | ガバナンスなしでサブスクリプションが乱立し、コスト管理が破綻する | 承認ワークフロー、ポリシー継承、予算アラートを自動化プロセスに組み込む |

| ネットワーク設計の初期決定ミス | ハブ&スポークとVirtual WANの選択は後戻りが困難 | 15スポーク以下ならハブ&スポーク、それ以上またはSD-WAN統合が必要ならVirtual WANを選択 |

| セキュリティサブスクリプションの未分離 | プラットフォーム責任が単一サブスクリプションに集中し、障害時の影響範囲が拡大 | 2026年の新ガイダンスに従い、専用のセキュリティサブスクリプションを分離する |

Classic ALZ-Bicepからの移行は、2026年で最も優先度の高いアクションです。Microsoftは移行ガイドの提供を予定していますが、削除後12か月のサポート期間が経過すると、セキュリティパッチやバグ修正が提供されなくなります。特に本番環境でClassic実装を使用している組織は、2026年中にBicep AVMへの移行を完了させることが推奨されます。

Subscription Vendingの設計では、リクエストフォーム(構造化データ収集)→承認ワークフロー→自動プロビジョニング→アプリケーションチームへのハンドオフという一連のプロセスを定義します。新しいサブスクリプションには、作成時点で必要なポリシー、アクセス制御、監視設定が自動的に継承されるため、プラットフォームチームの負担を増やさずにオンボーディングを加速できます。

段階的導入ステップとよくある質問

Azureランディングゾーンの導入は、以下の3ステップで段階的に進めることが推奨されます。

-

ステップ1 設計と計画(2〜4週間)

要件定義として、対象ワークロード、コンプライアンス要件、ネットワーク接続要件を整理します。IaC言語(BicepまたはTerraform)とVCS(GitHub/Azure DevOps)を選択し、管理グループ階層とサブスクリプション構造を設計します。SLZが必要かどうかの判断もこの段階で行います。

-

ステップ2 アクセラレータデプロイとPoC(2〜4週間)

IaCアクセラレータの4フェーズ(計画→前提条件→ブートストラップ→実行)に従い、サンドボックスサブスクリプションにランディングゾーンをデプロイします。ネットワーク接続性、Azure Policyの動作、Azure Monitorのログ収集をテストし、自社要件に合わせたカスタマイズを行います。

-

ステップ3 本番展開とスケールアップ(1〜3か月)

PoCの結果を反映し、本番用のプラットフォームランディングゾーンをデプロイします。Subscription Vendingを有効化してアプリケーションチームのセルフサービスを開始し、Azure Key Vaultによるシークレット管理、Defender for Cloudによるセキュリティ監視、Cost Managementによる予算アラートを運用に組み込みます。

導入時によくある質問として、まず「ポータルベースとIaCアクセラレータのどちらを選ぶべきか」という問いがあります。検証目的や小規模環境ではポータルベースが手軽ですが、本番環境ではIaCアクセラレータが推奨されます。IaCによる再現性、バージョン管理、CI/CDパイプライン統合は、運用フェーズでの変更管理とコンプライアンス維持に不可欠です。

次に「既存のAzure環境にランディングゾーンを適用できるか」という質問も多く寄せられます。Microsoftは既存環境からランディングゾーンリファレンスアーキテクチャへの移行ガイドを提供しており、段階的に管理グループ階層の再編成やポリシーの適用を進めることが可能です。ただし、ネットワーク再設計を伴う場合は計画的なダウンタイム確保が必要になる場合があります。

最後に「Azureランディングゾーンにコストはかかるか」という点では、ランディングゾーン自体は無料のフレームワークです。コストが発生するのは、デプロイされるAzureリソース(Azure Firewall、VPN Gateway、Network Watcherなど)の利用料金です。適切なランディングゾーン設計により、クラウドコストの30%削減が報告されているため、フレームワーク導入のROIは高いと言えます。

ランディングゾーンの設計力をAI業務自動化にも展開するなら

ランディングゾーンの設計段階でAI業務自動化の基盤要件も組み込めば、後工程の手戻りを大幅に削減できます。220ページのガイドで、Microsoft環境でのAI業務自動化の段階設計を解説しています。

ランディングゾーン設計にAI活用も組み込む

Azure環境設計の段階からAI基盤を準備

ランディングゾーンの設計段階でAI業務自動化の基盤も組み込めば、後工程の手戻りを防げます。Azure OpenAI・n8n活用を含む220ページのガイドです。

まとめ

本記事では、Azureランディングゾーンの設計領域、アクセラレータの活用方法、2026年の最新動向について解説しました。

Azureランディングゾーンは、8つの設計領域に基づくベストプラクティスを提供し、プラットフォームランディングゾーンとアプリケーションランディングゾーンの2層構造によって、セキュリティとスケーラビリティを両立したクラウド基盤を実現します。2026年のBicep AVM GA化、Sovereign Landing Zone刷新、Subscription Vending自動化といったアップデートにより、導入の自動化と主権クラウド対応がさらに強化されています。導入事例ではプロビジョニング時間70%短縮やクラウドコスト30%削減といった成果が報告されており、Mizaicの事例ではNHS病院全体の移行をわずか6週間で完了しています。

Azureでのクラウド環境構築を検討している方は、まずIaCアクセラレータによるサンドボックス環境でのPoCから始めてみてください。ランディングゾーンのフレームワーク自体は無料で利用でき、段階的に本番環境へ展開していくことが可能です。