この記事のポイント

Azureでネットワーク設計を始めるなら、VNetの基本構造(アドレス空間・サブネット設計)の理解が最優先。設計ミスは後から修正が困難なため、初期段階で将来の拡張を見据えた設計にすべき

セキュリティ強化にはNSGとPrivate Linkの併用が最も有効。特にPaaSサービスへの接続にはサービスエンドポイントよりPrivate Linkを優先すべきで、データ漏洩リスクを大幅に低減できる

オンプレミス接続にはVPN GatewayとExpressRouteの2択があるが、帯域10Mbps以上・SLA99.95%が必要な業務システムにはExpressRouteが不可欠

2026年3月のデフォルト送信アクセス廃止は最重要の対応事項。NAT GatewayまたはAzure Firewallの導入を早急に検討し、既存VMの送信通信が遮断されないよう対策すべき

VNet自体は無料だが、ピアリング・NAT Gateway・VPN Gatewayの課金に注意。特にリージョン間ピアリングはデータ転送量課金が発生するため、コスト試算を事前に行うべき

Microsoft MVP・AIパートナー。LinkX Japan株式会社 代表取締役。東京工業大学大学院にて自然言語処理・金融工学を研究。NHK放送技術研究所でAI・ブロックチェーンの研究開発に従事し、国際学会・ジャーナルでの発表多数。経営情報学会 優秀賞受賞。シンガポールでWeb3企業を創業後、現在は企業向けAI導入・DX推進を支援。

Azure Virtual Network(VNet)は、Microsoft Azureクラウド上にプライベートなネットワーク環境を構築するための基盤サービスです。

仮想マシン(VM)やPaaSなどのAzureリソースを安全に接続し、インターネットやオンプレミス環境との通信を制御できます。

本記事では、Azure VNetの概要から主要機能、Azure Portalでの作成手順、代表的なアーキテクチャパターン、料金体系、そして2026年3月のデフォルト送信アクセス廃止を含む最新の注意点までを体系的に解説します。

Azureの基本知識や料金体系、利用方法についてはこちらの記事で詳しく解説しています。

Microsoft Azureとは?できることや各種サービスを徹底解説

Microsoft 365 Copilotの最新エージェント機能「Copilot Cowork」については、以下の記事をご覧ください。

Copilot Coworkとは?機能や料金、Claude Coworkとの違いを解説

目次

Azure VNetとは

Azure Virtual Network(VNet)は、Microsoft Azureクラウド上にプライベートなネットワーク環境を構築するための基盤サービスです。従来のデータセンターで使い慣れたネットワーク概念を維持しながら、Azureインフラストラクチャのスケーラビリティ、高可用性、分離の利点を活かせます。

Azure VNetを利用することで、仮想マシン(VM)やPaaS(Platform as a Service)などのAzureリソースを安全にデプロイし、リソース間の通信、インターネットへの接続、オンプレミスネットワークとの連携を柔軟に制御できます。

VNetはAzureの「Network Foundations」カテゴリに属するサービスの一つで、Azure DNSやAzure Private Linkと並んでAzureネットワーキングの中核を担っています。Azure上でシステムを構築する際、VNetの設計はセキュリティとパフォーマンスの両面で最初に検討すべき要素です。

Azure Virtual Networkのイメージ

アドレス空間とサブネット

VNetを作成する際、まず**アドレス空間(CIDRブロック)**を定義します。アドレス空間は、そのVNet内で利用可能なIPアドレスの範囲を決定するもので、RFC 1918で規定されたプライベートアドレス範囲(10.0.0.0/8、172.16.0.0/12、192.168.0.0/16)の使用が推奨されています。

定義したアドレス空間はサブネットで分割します。サブネットはVNetのアドレス空間を小さなセグメントに区切り、異なる種類のリソースやアプリケーションを論理的に隔離する仕組みです。たとえば、フロントエンドサーバー、バックエンドサーバー、データベースをそれぞれ別のサブネットに配置することで、ネットワークセキュリティグループ(NSG)によるアクセス制御を細かく適用できます。

サブネットの設計時に注意すべき点として、Azureは各サブネットで5つのIPアドレスを予約します(最初の4つと最後の1つ)。IPv4では/29(最小)から/2(最大)のサブネットを作成でき、IPv6は/64固定です。

VNetにデプロイ可能なAzureサービス

VNetには多様なAzureリソースをデプロイできます。以下の表に代表的なサービスを整理しました。

| カテゴリ | 代表的なサービス |

|---|---|

| コンピューティング | Azure Virtual Machines、Virtual Machine Scale Sets、Azure Batch |

| コンテナ | Azure Kubernetes Service(AKS)、Azure Container Instances |

| Web・アプリ | Azure App Service Environment、Azure Functions(VNet統合) |

| データベース | Azure SQL Managed Instance、Azure Cache for Redis |

| ネットワーク | Azure Application Gateway、Azure Firewall、Azure Bastion |

この表に示したサービスはVNet内に直接デプロイされ、プライベートIPアドレスを使った通信が可能です。VNetに直接デプロイできないPaaSサービス(Azure StorageやAzure SQL Database等)についても、後述するサービスエンドポイントやPrivate Linkを使えばVNetからのプライベートアクセスを実現できます。

Azure VNetの主要機能

Azure VNetでは、以下の6つの通信シナリオに対応する機能が提供されています。公式ドキュメントでもこの分類に沿って解説されており、VNetの設計時にどのシナリオが必要かを整理することが重要です。

インターネットとの通信

VNet内のすべてのリソースは、既定でインターネットへの送信(アウトバウンド)通信が可能です。ただし、2026年3月31日以降に新規作成されるVNetでは、デフォルトの送信アクセスが廃止される予定です(詳細は「注意点」セクションで解説)。

インターネットからVNet内リソースへの受信(インバウンド)通信を有効にするには、パブリックIPアドレスの割り当てまたはAzure Load Balancerの配置が必要です。送信接続の管理にはAzure NAT Gatewayの利用が推奨されています。

Azureリソース間の通信

VNet内のリソース同士はプライベートIPアドレスを使って安全に通信できます。さらに、異なるVNet間や外部のAzureサービスとの通信には以下の3つの方法が用意されています。

- VNetピアリング

同じリージョン内または異なるリージョン間のVNet同士を接続し、プライベートIPアドレスで通信できるようにする機能です。ピアリングされたVNet間のトラフィックはMicrosoftのバックボーンネットワーク上を流れ、インターネットを経由しません。

- サービスエンドポイント

VNetのプライベートアドレス空間をAzureサービスまで拡張し、Azure StorageやAzure SQL Databaseなどへの通信をMicrosoftバックボーン経由に限定できます。パブリックエンドポイント経由のアクセスよりもセキュリティが向上します。

- Private Link(プライベートエンドポイント)

AzureサービスのインスタンスにVNet内のプライベートIPアドレスを付与し、完全にプライベートな接続を実現します。サービスエンドポイントよりも厳密なネットワーク分離が可能で、オンプレミスやピアリングされたVNetからもアクセスできます。

VNetピアリングの種類や設定手順、料金体系の詳細は以下の記事で解説しています。

【関連記事】

Azureの仮想ネットワークピアリングとは?設定方法や料金体系を解説!

オンプレミスとの接続

Azure VNetをオンプレミスのデータセンターや社内ネットワークに接続する方法は3種類あります。以下の表に、それぞれの特徴と推奨ユースケースを整理しました。

| 接続方法 | 仕組み | スループット | 推奨ユースケース |

|---|---|---|---|

| ポイント対サイトVPN | 個々のクライアントPCからVNetへ暗号化トンネル | 数百Mbps | リモートワーク、開発者の個人接続 |

| サイト間VPN | オンプレミスVPNデバイスとAzure VPN Gateway間の暗号化トンネル | 最大20Gbps(ゲートウェイあたり) | 中小規模のオンプレミス接続 |

| Azure ExpressRoute | 通信事業者を介した専用プライベート接続 | 最大100Gbps | 大規模・高帯域・低遅延が求められるエンタープライズ接続 |

サイト間VPNとExpressRouteは併用が可能です。ExpressRouteのバックアップとしてサイト間VPNを構成し、冗長性を確保するパターンは多くの企業で採用されています。Azure VPN Gatewayは2025年に最大20Gbps(ゲートウェイあたり)の集約スループットがGAとなり、大幅に強化されました。

ネットワークトラフィックのフィルタリング

VNet内の通信を制御するセキュリティ機能として、2つのレイヤーが用意されています。

- ネットワークセキュリティグループ(NSG)

サブネットまたはNIC(ネットワークインターフェース)に適用する受信/送信セキュリティ規則のセットです。送信元・送信先のIPアドレス、ポート番号、プロトコルに基づいてトラフィックを許可または拒否できます。アプリケーションセキュリティグループ(ASG)と組み合わせれば、IPアドレスではなくアプリケーションの役割単位でルールを定義することも可能です。

- ネットワーク仮想アプライアンス(NVA)/ Azure Firewall

Azure Firewallは、VNet全体を保護するマネージド型のファイアウォールサービスです。NSGがサブネット/NICレベルの制御であるのに対し、Azure Firewallはアプリケーションルール(FQDN)やネットワークルール、脅威インテリジェンスベースのフィルタリングまで提供します。

NSGとAzure Firewallを併用する場合、NSGはサブネット間の東西トラフィック制御、Azure Firewallはインターネットとの南北トラフィック制御に使い分けるのが一般的です。

ルーティング

Azureは既定でサブネット間、VNet間、オンプレミスネットワーク間、インターネットへのトラフィックを自動的にルーティングします。この既定のルーティングをカスタマイズする方法は2つあります。

- ルートテーブル(UDR: User-Defined Routes)

サブネットごとにトラフィックの転送先を定義するカスタムルートテーブルを作成できます。たとえば、すべてのインターネット向けトラフィックをAzure Firewallに強制転送するルールを設定できます。

- BGP(Border Gateway Protocol)

Azure VPN GatewayやExpressRouteを使ってオンプレミスネットワークと接続する場合、BGPによりオンプレミスのルート情報をVNetに伝播できます。

ルーティングテーブルの確認方法や設計のポイントについては、以下の記事で詳しく解説しています。

【関連記事】

Azure仮想ネットワークのルーティングテーブル確認方法を解説!

名前解決

VNet内のリソース間で名前(ホスト名)を使った通信を行うには、DNS(Domain Name System)による名前解決が必要です。Azureでは以下の2つの選択肢があります。

- Azure提供DNS

既定で、VNet内のリソースはAzureが提供するDNSサーバーを使用して名前解決を行います。同一VNet内のリソース同士であれば追加設定なしでホスト名による通信が可能です。

- Azure Private DNS / カスタムDNSサーバー

VNet間やオンプレミスとの名前解決が必要な場合は、Azure DNSのプライベートDNSゾーンを使用します。プライベートDNSゾーンをVNetにリンクすることで、VNet間でのDNS名前解決が可能になります。既存のDNSインフラストラクチャを活用したい場合は、カスタムDNSサーバーを指定することもできます。

Private Link(プライベートエンドポイント)を使用する場合、対象サービスのDNSレコードがプライベートIPに解決されるようにプライベートDNSゾーンの設定が必要です。

Azure VNetの作成方法

Azure VNetの作成はAzure Portal、Azure CLI、Azure PowerShell、Bicepテンプレートなど複数の方法に対応しています。ここではAzure Portalを使った基本的な作成手順を紹介します。

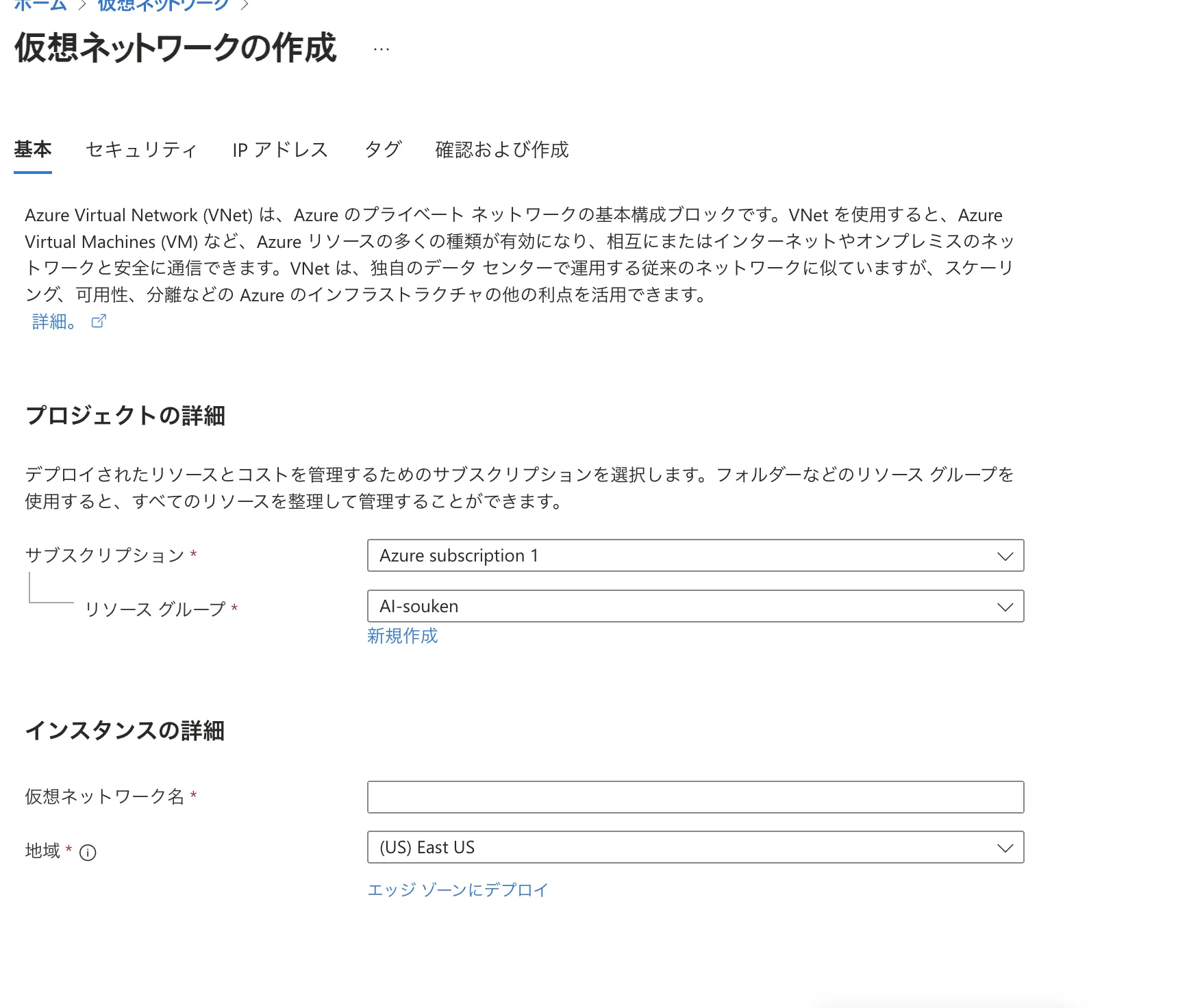

Azure PortalでのVNet作成手順

-

Azure Portalにサインインし、「仮想ネットワーク」を検索して「+作成」を選択します。

VNet作成画面 -

「基本」タブで、サブスクリプション、リソースグループ、VNet名、リージョンを入力します。

基本情報の入力 -

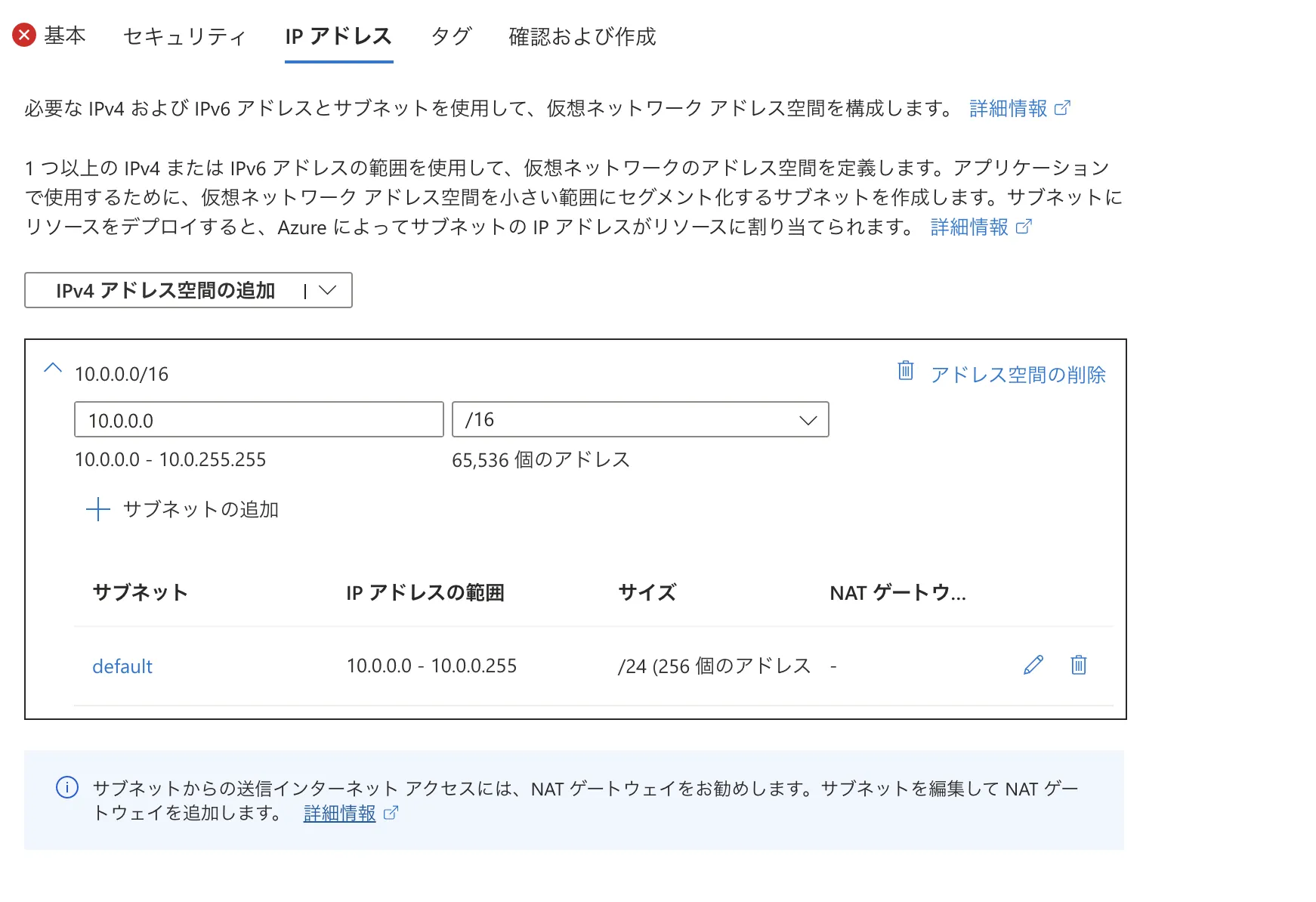

「セキュリティ」タブで、Azure BastionやAzure Firewallの有効化を選択できます。初回作成時は既定のままで進めても問題ありません。

セキュリティ設定 -

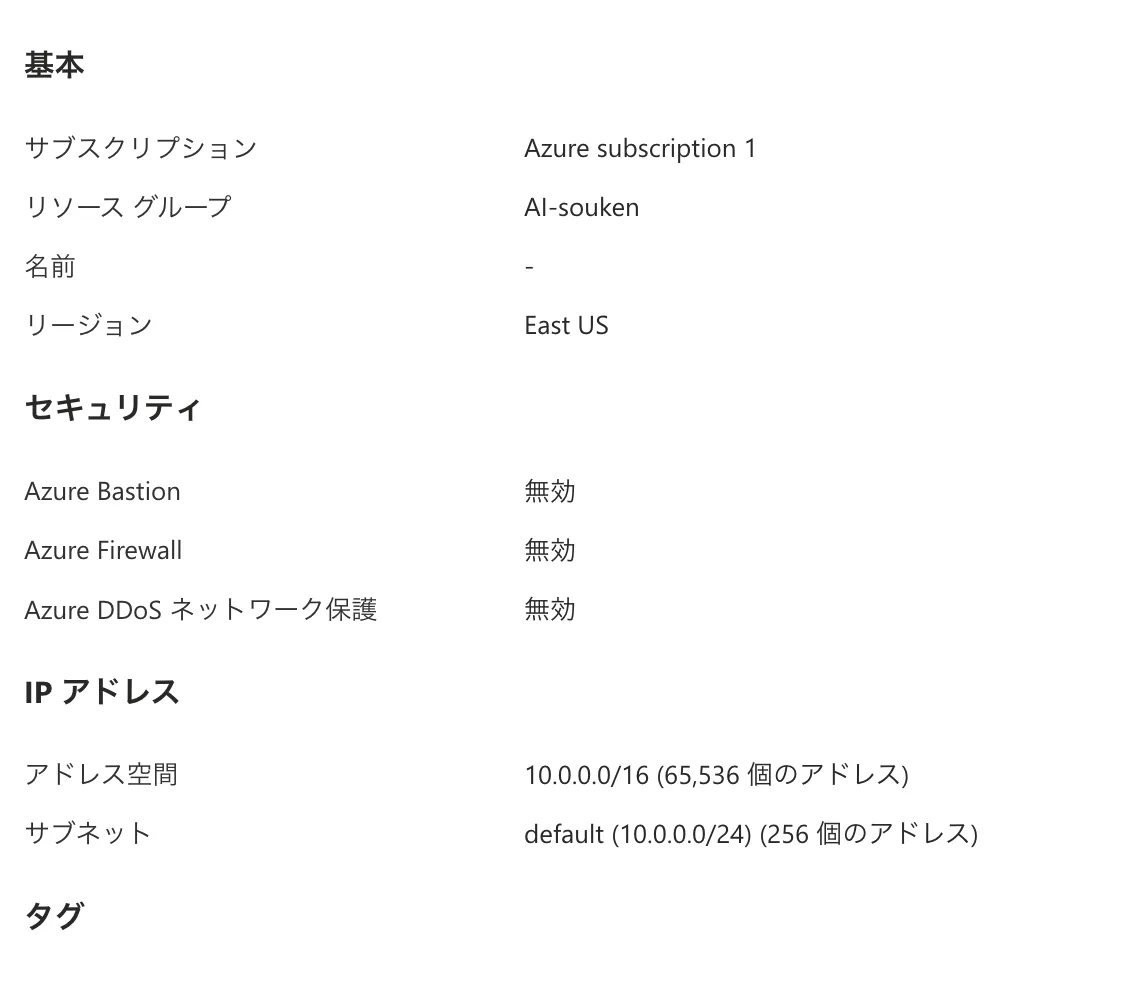

「IPアドレス」タブで、アドレス空間とサブネットを定義します。既定では10.0.0.0/16のアドレス空間と、10.0.0.0/24のdefaultサブネットが作成されます。要件に応じてアドレス範囲を変更してください。

最終確認画面 -

「確認および作成」で設定内容を確認し、「作成」をクリックするとデプロイが開始されます。数十秒程度でVNetの作成が完了します。

VNet作成完了

Azure CLIを使う場合は az network vnet create コマンド、PowerShellの場合は New-AzVirtualNetwork コマンドレットで作成できます。インフラのコード化(IaC)を行う場合は、BicepテンプレートやAzure Resource Manager(ARM)テンプレートの使用が推奨されています。詳細な手順はMicrosoft公式のクイックスタートを参照してください。

Azure VNetのアーキテクチャパターン

Azure VNetは、ユースケースに応じて多様なネットワーク構成に対応できます。代表的な5つのパターンを紹介します。

単一VNetアーキテクチャ

最もシンプルな構成です。すべてのリソース(VM、Application Gateway、データベース等)を1つのVNet内に配置します。

小規模なアプリケーションやテスト・開発環境に適しています。管理が容易で、サブネットの分割によって最低限のセキュリティ境界を設けることも可能です。一方、リソースが増えるとアドレス空間の管理やNSGルールの複雑さが増すため、中規模以上のシステムでは次のパターンを検討してください。

サブネット分割アーキテクチャ

1つのVNet内に複数のサブネットを作成し、リソースの種類や役割ごとに分離する構成です。たとえば、フロントエンド用サブネット、バックエンド用サブネット、データベース用サブネットに分割し、サブネット間のトラフィックをNSGで制御します。

きめ細かいアクセス制御とセキュリティが求められる企業向けアプリケーションに最適です。多くの本番環境ではこのパターンが基本構成として採用されています。

ピアリング構成

複数のVNetをピアリングで接続し、それぞれのVNet内のリソースがプライベートIPアドレスで通信できるようにする構成です。異なるビジネスユニットやプロジェクト間でネットワークを分離しつつ、必要な通信だけを許可できます。

大規模な組織では、ハブアンドスポーク構成を採用するのが一般的です。共有サービス(ファイアウォール、VPN Gateway等)をハブVNetに集約し、各部門やプロジェクトのスポークVNetからハブ経由で通信するパターンで、コストとセキュリティの両面で効率的です。

ハイブリッドクラウドアーキテクチャ

VNetとオンプレミスネットワーク間にサイト間VPNまたはExpressRoute接続を確立する構成です。オンプレミスのリソースとAzureリソースの間で安全なプライベート通信が可能になります。

既存のオンプレミスデータセンターを持つ企業がクラウドへ段階的に移行する際に広く採用されています。オンプレミスのActive DirectoryやファイルサーバーとAzure上のアプリケーションを連携させるシナリオが典型的です。

アプリケーション分離アーキテクチャ

開発環境、テスト環境、本番環境をそれぞれ独立したVNet内に配置する構成です。必要に応じて特定の条件下でのみVNet間の通信を許可するように設定します。

環境間の干渉を完全に防ぎたい場合や、コンプライアンス要件で環境分離が求められるケースに適しています。各環境のVNetに異なるNSGやルーティングポリシーを適用することで、本番環境のセキュリティレベルを他の環境と独立して管理できます。

これらのパターンは組み合わせて使うのが実際の設計です。たとえば、本番環境ではハブアンドスポーク(ピアリング構成)にサブネット分割を適用し、オンプレミスとはExpressRouteで接続するハイブリッド構成が典型的な大規模アーキテクチャです。

Azure VNetの料金体系

Azure VNetの料金構造を把握するうえで最も重要なポイントは、VNet自体の作成・利用は無料であるということです。サブスクリプションあたり最大1,000個のVNet(リージョンあたり)を追加料金なしで作成できます。

料金が発生するのは、VNetに関連する一部のサービスとデータ転送です。以下に主な課金対象を整理しました。

VNetピアリングの料金

VNetピアリングでは、ピアリングを介したデータ転送量に応じて課金されます。

| 種類 | 送受信料金 |

|---|---|

| 同一リージョン内ピアリング | $0.01/GB(約¥1.5/GB) |

| グローバルピアリング(ゾーン1) | $0.035/GB |

| グローバルピアリング(ゾーン2) | $0.09/GB |

Japan East(東日本)リージョンはゾーン2に分類されます。同一リージョン内のピアリングであれば1GBあたり約1.5円と低コストです。ピアリング料金の詳細と最適化のポイントはVNetピアリング解説記事で詳しく解説しています。

NAT Gatewayの料金

Azure NAT Gatewayは、VNetからの送信接続を管理するサービスです。

| 項目 | 料金(Japan East、2026年3月時点) |

|---|---|

| リソース時間 | 約¥6.65/時間 |

| 処理データ | 約¥6.65/GB |

NAT Gatewayは24時間稼働すると月額約4,800円(リソース時間のみ)です。処理データ量が加算されるため、送信トラフィックの多いワークロードではコストが増加します。2025年にはNAT Gateway V2(ゾーン冗長対応、100Gbpsスループット)のパブリックプレビューが発表されました。

関連サービスの課金

VNet自体は無料ですが、VNet内にデプロイするリソースやVNetに接続するサービスには個別の課金が発生します。

- VPN Gateway サイト間VPNやポイント対サイトVPNの料金はVPN GatewayのSKUに依存

- Azure Firewall Standard/Premiumのデプロイ時間と処理データに課金

- Azure Bastion 踏み台サーバーとしてのデプロイ時間とデータ転送に課金

- パブリックIPアドレス 静的パブリックIPは時間単位で課金

VNet関連の料金を見積もる際は、Azure料金計算ツールで構成を入力して試算するのが確実です。

【関連記事】

Azureの料金体系を解説!サービスごとの料金例や確認方法も紹介

Azure VNet利用時の注意点

Azure VNetを設計・運用する際に把握しておくべき注意点を整理します。

デフォルト送信アクセスの廃止

2026年3月31日以降に新規作成されるVNetでは、デフォルトの送信インターネットアクセスが廃止されます。これまではVNet内のリソースが特別な設定なしにインターネットへ送信通信できましたが、新しいAPIバージョンで作成されるVNetではプライベートサブネットが既定となり、明示的な送信方法の設定が必須になります。

明示的な送信接続方法としてMicrosoftが推奨しているのは以下の3つです。

- Azure NAT Gateway(推奨)

スケーラブルで信頼性の高い送信接続を提供します。

- Azure Load Balancerの送信ルール

バックエンドプール内のVMに対して送信ルールを設定します。

- パブリックIPアドレスの直接割り当て

VMにパブリックIPアドレスを直接付与します。

既存のVNetとその内部のVMには影響はなく、引き続き利用可能です。ただし、Microsoftは既存環境でも計画的な移行を推奨しています。新規システムの設計時は、必ず明示的な送信方法を含めた構成を検討してください。

リージョン制限と可用性ゾーン

VNetは1つのリージョンに限定されます。複数のリージョンにまたがるVNetは作成できません。異なるリージョン間でリソースを接続するには、グローバルVNetピアリングまたはVPN Gateway/ExpressRouteを使用します。

一方、VNetとサブネットはリージョン内のすべての可用性ゾーンにまたがります。可用性ゾーン対応のリソース(ゾーンVM等)をデプロイする際に、VNet側で可用性ゾーンを意識する必要はありません。

リソース制限

Azure VNetに関連する主なリソース制限は以下のとおりです。

| リソース | 既定の上限 |

|---|---|

| サブスクリプションあたりのVNet数(リージョンごと) | 1,000 |

| VNetあたりのサブネット数 | 3,000 |

| VNetあたりのピアリング数 | 500(Azure Virtual Network Managerで最大1,000) |

| VNetあたりのPrivate Endpoint数 | 1,000(引き上げ可能) |

| VNetあたりのIPアドレス数 | 65,536 |

これらの上限の多くはAzureポータルからのクォータ引き上げ申請で増やすことが可能です。大規模なデプロイメントを計画する場合は、事前にリソース制限を確認しておくことが重要です。

アドレス空間の設計

VNetのアドレス空間を設計する際に注意すべき主なポイントを以下にまとめます。

- ピアリングするVNet間でアドレス空間を重複させない

ピアリングの前提条件として、接続するVNet同士のCIDR範囲が重複していないことが必要です。将来のピアリングやオンプレミス接続を見据え、余裕を持ったアドレス設計を行ってください。

- 既存リソースがある状態でのアドレス空間変更は制限あり

VNet内にデプロイ済みのリソースがある場合、アドレス空間の変更が制限されることがあります。初期設計の段階で将来の拡張を見込んだアドレス範囲を確保することが推奨されます。

- オンプレミスとのアドレス重複を避ける

ハイブリッド構成ではオンプレミスネットワークのアドレス範囲との重複も問題になります。組織全体のIPアドレス管理計画に基づいて設計してください。

VNet設計の知見をAI業務自動化にも活かすなら

Azure VNetでサブネット設計やNSG・Private Linkによるセキュリティ制御を構築してきた経験は、AI業務自動化環境のネットワーク設計にもそのまま活きます。AI業務自動化ガイドでは、セキュアなネットワーク基盤の上にAI導入を進める方法を220ページにわたって解説しています。

ネットワーク基盤設計からAI業務自動化へ

VNet設計の知見をAI環境構築に展開

Azure VNetでネットワーク基盤を設計してきた経験は、AI業務自動化環境のセキュアなインフラ構築にも直結します。220ページの実践ガイドで、Microsoft環境でのAI導入を計画してみませんか。

まとめ

Azure VNetは、Azure上にプライベートなネットワーク環境を構築するための基盤サービスです。VNet自体は無料で利用でき、サブネットによるリソース分離、NSGやAzure Firewallによるトラフィック制御、VPN Gateway/ExpressRouteによるオンプレミス接続、Private Linkによるサービスへのプライベートアクセスなど、エンタープライズレベルのネットワーキング機能を提供しています。

2026年3月31日からは新規VNetでデフォルト送信アクセスが廃止されるため、新しいシステムを構築する際にはNAT GatewayやLoad Balancerなどの明示的な送信方法を設計に含めることが重要です。

まずはAzure Portalから1つのVNetを作成し、サブネットの分割とNSGの適用を試してみてください。その経験を踏まえて、本記事で紹介したアーキテクチャパターンの中から自社のシステム要件に合った構成を検討するのが、Azure上のネットワーク設計を進める第一歩です。