この記事のポイント

2026年3月31日にデフォルト送信アクセスが廃止されるため、NAT Gatewayへの移行を最優先で進めるべき

新規構築ではStandardV2 SKUを選ぶべき。ゾーン冗長・IPv6・100Gbps帯域を標準で備えている

SNATポート枯渇に悩んでいるならNAT Gateway導入で解消できる。IP1つあたり64,512ポートを動的割り当て

アウトバウンド方式の選定では、シンプルなインターネット接続にはNAT Gateway、通信制御が必要ならAzure Firewallを選ぶべき

月額コストはリソース時間$0.045/時+データ処理$0.045/GBで、小規模環境なら月$35程度から運用できる

Microsoft MVP・AIパートナー。LinkX Japan株式会社 代表取締役。東京工業大学大学院にて自然言語処理・金融工学を研究。NHK放送技術研究所でAI・ブロックチェーンの研究開発に従事し、国際学会・ジャーナルでの発表多数。経営情報学会 優秀賞受賞。シンガポールでWeb3企業を創業後、現在は企業向けAI導入・DX推進を支援。

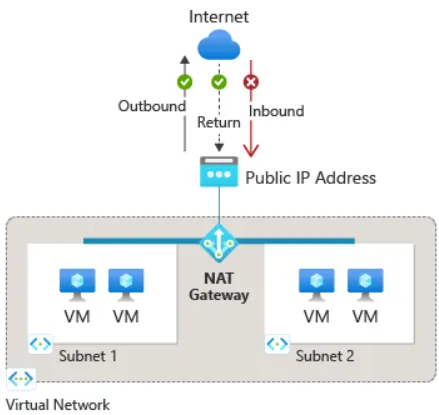

Azure NAT Gatewayは、仮想ネットワーク内のプライベートリソースからインターネットへ安全にアウトバウンド接続を提供するマネージドサービスです。

本記事では、2025年に発表されたStandardV2 SKU(ゾーン冗長・IPv6対応・100Gbps)の新機能や、2026年3月31日に迫るデフォルト送信アクセス廃止への移行ガイド、他のアウトバウンド接続方法との比較、料金体系とコスト試算までを網羅的に解説します。

Azureのネットワーク設計を最適化したい方は、Azureの概要についての記事もあわせてご覧ください。

目次

Azure NAT Gatewayとは(2026年最新)

Azure NAT Gateway(Network Address Translation Gateway)は、仮想ネットワーク(VNet)内のプライベートリソースからインターネットへ安全にアウトバウンド接続を提供する、Microsoftのフルマネージドサービスです。プライベートIPアドレスを持つ仮想マシンやその他のリソースが、NAT Gatewayに割り当てられたパブリックIPアドレスを経由して外部と通信できるようになります。

Azure NAT Gatewayイメージ

2025年には新たにStandardV2 SKUが発表され、ゾーン冗長やIPv6対応、100Gbpsの帯域幅といった大幅な機能強化が行われました。さらに、2026年3月31日にはAzureのデフォルト送信アクセスが廃止される予定であり、NAT Gatewayは明示的なアウトバウンド接続方法としてMicrosoftが推奨する移行先に位置付けられています。

以下の表で、Azure NAT Gatewayの基本仕様を整理しました。

| 項目 | 内容 |

|---|---|

| サービス種別 | フルマネージドNATサービス |

| SLA | 99.99% |

| 対応プロトコル | TCP、UDP |

| パブリックIP上限 | 最大16個(StandardV2はIPv4×16 + IPv6×16) |

| SNATポート数 | 64,512ポート/IP(動的割り当て) |

| 最大帯域幅 | Standard 50Gbps / StandardV2 100Gbps |

| 最大接続数 | 200万接続 |

| アイドルタイムアウト | TCP 4〜120分(設定可能)/ UDP 4分(固定) |

この表から分かるのは、NAT Gatewayが単なるIPアドレス変換の仕組みではなく、高可用性・高スループットを備えたエンタープライズ向けのネットワークサービスであるという点です。特にSNATポートの動的割り当てにより、Load Balancerで頻発するSNATポート枯渇問題を根本的に解消できることが大きな強みです。

デフォルト送信アクセスの廃止が迫る中、まだ明示的なアウトバウンド接続方法を設定していない仮想ネットワーク環境では、早急にNAT Gatewayの導入を検討する必要があります。

参考: Azure NAT Gateway の概要 - Microsoft Learn

Azure NAT Gatewayの仕組みと特徴

Azure NAT Gatewayは、サブネット単位で動作するネットワークサービスです。サブネットにNAT Gatewayを関連付けると、そのサブネット内のすべてのリソースのアウトバウンドトラフィックがNAT Gatewayを経由するようになります。ルートテーブルの設定は不要で、関連付けた瞬間から自動的にルーティングが構成されます。

NAT Gatewayの基本的な動作フローは次のとおりです。

- 仮想ネットワーク内のリソースがインターネット宛の通信を開始する

- トラフィックがサブネットに関連付けられたNAT Gatewayを経由する

- NAT GatewayがリソースのプライベートIPをパブリックIPに変換(SNAT)する

- 変換されたトラフィックがインターネットに送信される

- 応答トラフィックはNAT Gatewayを経由して元のプライベートIPに変換されリソースに戻る

この動作において重要なのは、NAT Gatewayがアウトバウンド専用である点です。外部からの未承諾の接続はNAT Gatewayを通過できず、アクティブなアウトバウンド接続への応答パケットのみが許可されます。これにより、ゼロトラストセキュリティモデルに基づいた安全な通信が実現されます。

また、NAT Gatewayは他のアウトバウンド接続方法よりも優先度が高く設定されています。サブネットにNAT Gatewayを追加すると、Load Balancerのアウトバウンドルール、仮想マシンのインスタンスレベルパブリックIP、Azure Firewallよりも優先してアウトバウンド接続に使用されます。

Standard vs StandardV2の違い

2025年にパブリックプレビューとして発表されたStandardV2 SKUは、Standard SKUの全機能を継承しつつ、ゾーン冗長・IPv6対応・帯域幅倍増などの大幅な機能強化が行われました。以下の表で、両SKUの主要な違いを比較します。

| 項目 | Standard | StandardV2 |

|---|---|---|

| 可用性ゾーン | 単一ゾーン(ゾーン指定可能) | ゾーン冗長(全ゾーンに自動分散) |

| 帯域幅 | 50 Gbps | 100 Gbps |

| パケット処理 | 500万PPS | 1,000万PPS |

| IPv6対応 | 非対応(IPv4のみ) | 対応(IPv4 + IPv6デュアルスタック) |

| フローログ | 非対応 | 対応(Azure Monitor経由) |

| パブリックIP | IPv4×最大16 | IPv4×16 + IPv6×16 |

| 接続単位の帯域幅 | 制限なし | 1 Gbps/接続、100,000 PPS/接続 |

| 対応パブリックIP SKU | Standard SKU | StandardV2 SKU(専用) |

| 料金 | 同一 | 同一 |

StandardV2の最大の利点は、料金がStandardと同一でありながらゾーン冗長が標準で提供される点です。単一ゾーンの障害時にもアウトバウンド接続が維持されるため、本番環境での可用性が大幅に向上します。

ただし、StandardV2にはいくつかの制約もあります。StandardV2専用のパブリックIPが必要であること、Standard SKUからの直接アップグレードができないこと(新規作成して置き換えが必要)、一部リージョンやサービス(Azure SQL Managed Instance、Azure Container Appsの委任サブネットなど)では未対応である点に注意が必要です。

参考: Azure NAT Gateway SKUs - Microsoft Learn

Azure NAT Gatewayの設定方法

Azure NAT Gatewayの設定は、パブリックIPアドレスの作成、NAT Gatewayリソースの作成、サブネットへの関連付けという3つのステップで完了します。以下の表で、各ステップの概要を確認します。

| ステップ | 作業内容 | 所要時間の目安 |

|---|---|---|

| 1. パブリックIPアドレスの作成 | Standard SKUのパブリックIPを作成 | 2〜3分 |

| 2. NAT Gatewayの作成 | リソースグループ・リージョン・SKUを指定して作成 | 3〜5分 |

| 3. サブネットへの関連付け | VNet内のサブネットにNAT Gatewayを紐付け | 1〜2分 |

特別なルーティング設定やメンテナンスは不要で、サブネットに関連付けた瞬間からアウトバウンド接続が有効になります。

Azure Portalでの設定手順

Azure Portalを使った具体的な設定手順を紹介します。事前にAzureの無料アカウントを作成しておいてください。

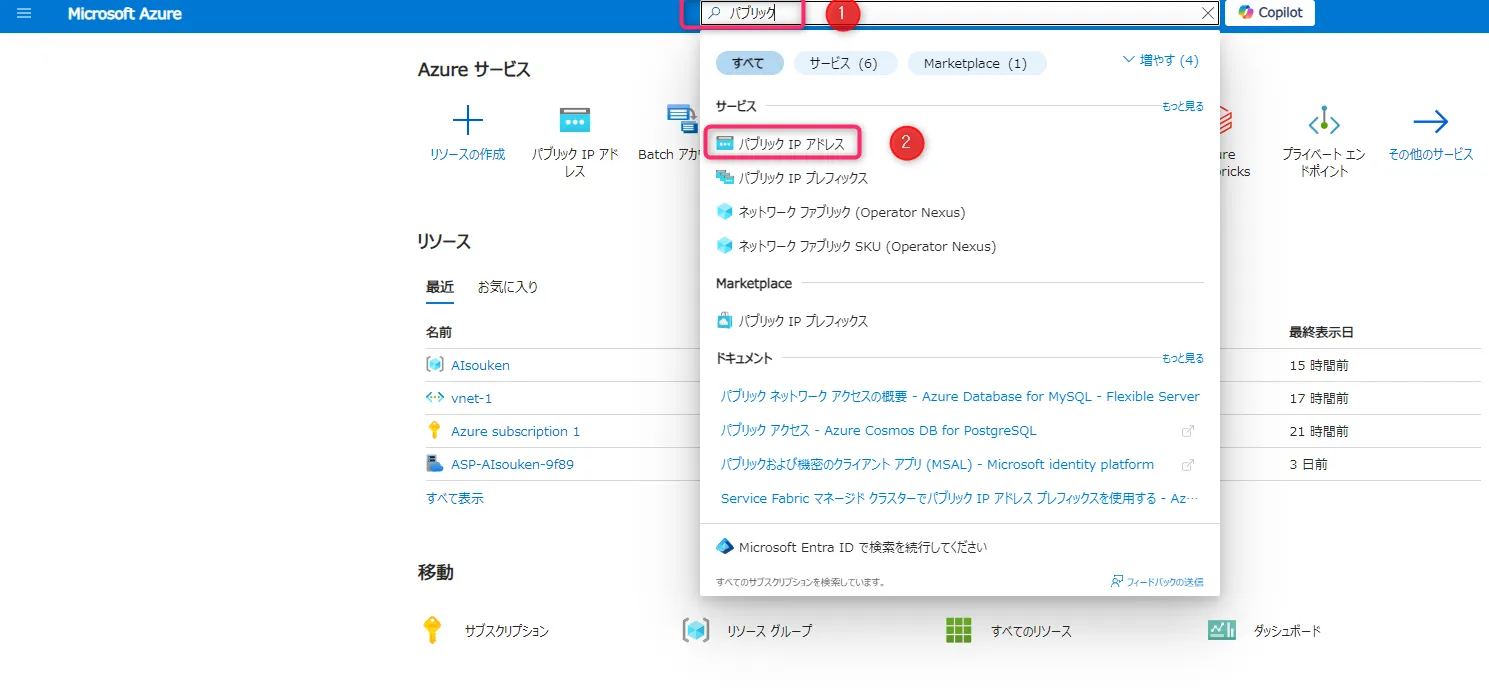

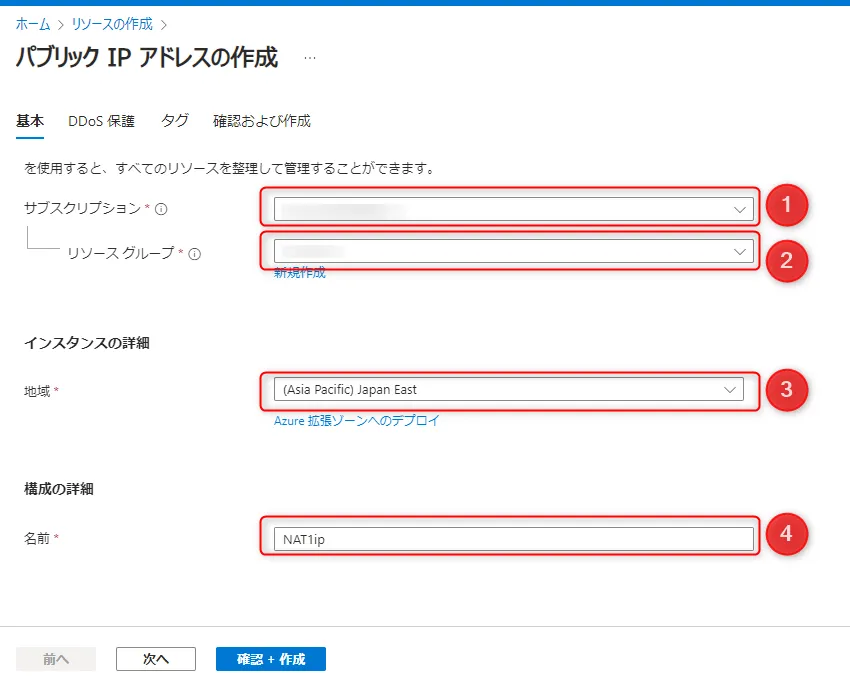

ステップ1 パブリックIPアドレスの作成

Azure Portalにサインインし、上部の検索ボックスに「パブリックIPアドレス」と入力して検索結果からパブリックIPアドレスを選択します。

Azureポータル画面

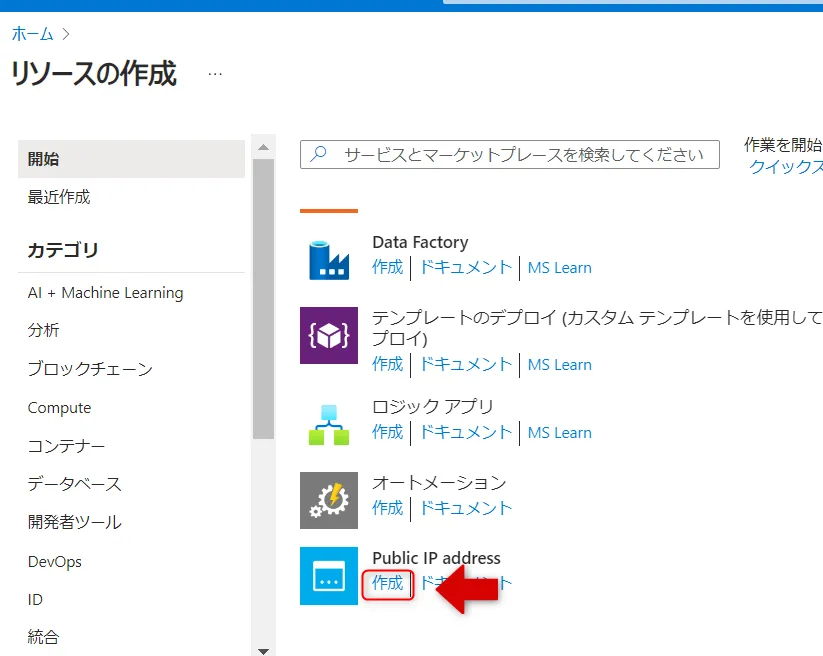

「作成」をクリックし、基本タブで以下の項目を設定します。

検索画面

作成ボタン

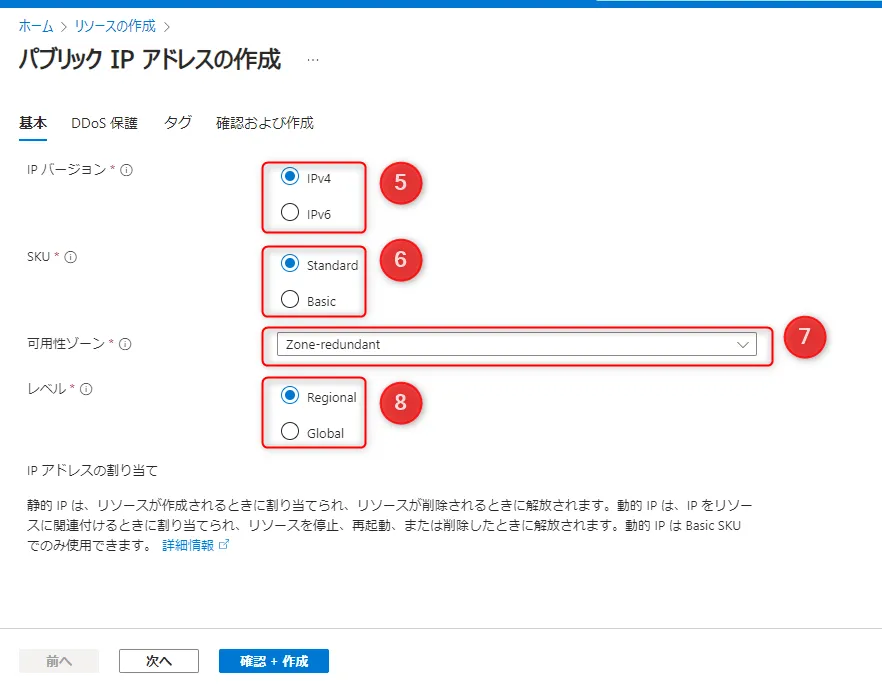

SKUは「Standard」(StandardV2 NAT Gatewayを使用する場合は「StandardV2」)を選択し、リソースグループ・名前・リージョンを指定します。設定が完了したら「確認および作成」をクリックしてパブリックIPアドレスを作成します。

基本タブ入力画面

基本タブ入力画面2

確認作成画面

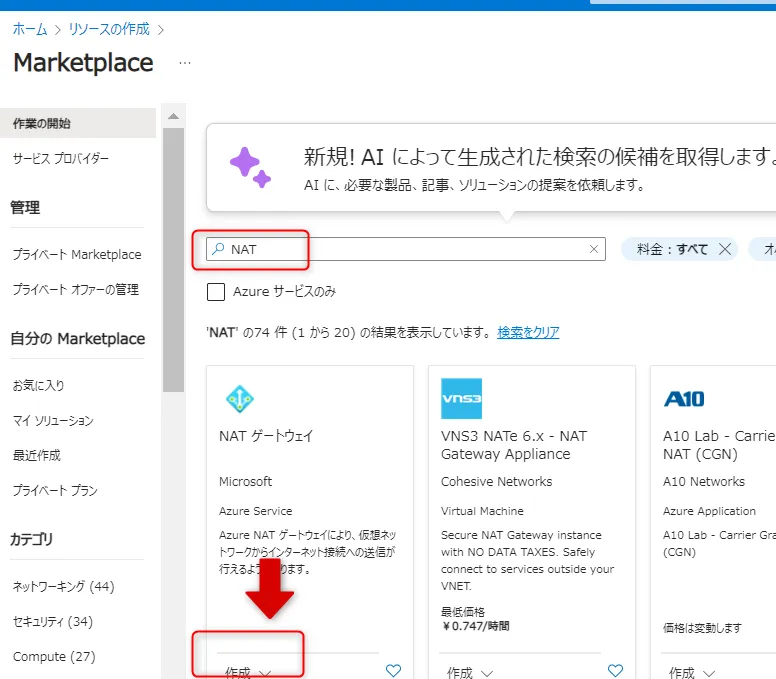

ステップ2 NAT Gatewayリソースの作成

「リソースの作成」から「NAT」で検索し、「NAT ゲートウェイ」の作成をクリックします。

NAT検索画面

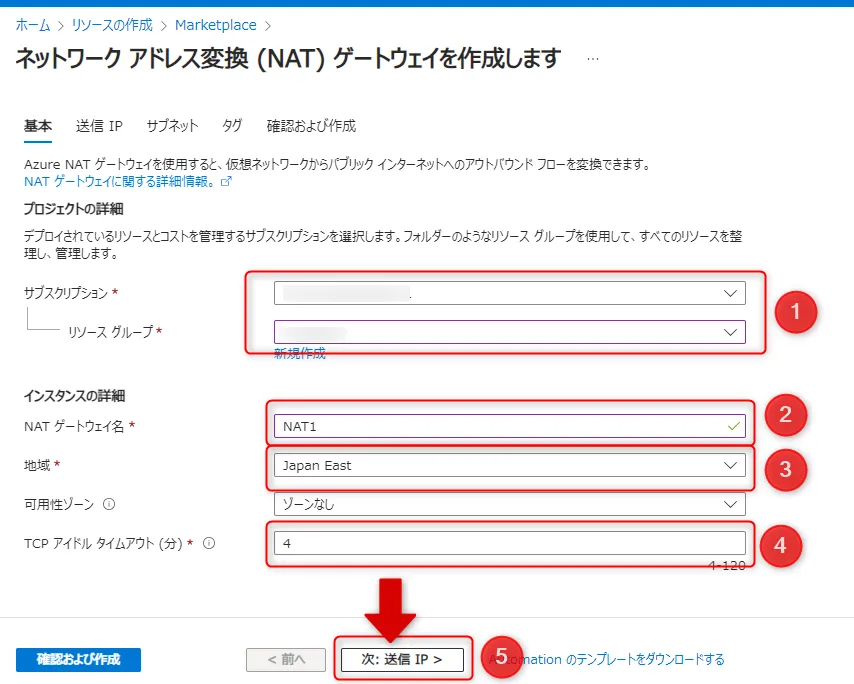

基本タブでリソースグループ・名前・リージョン・アイドルタイムアウトを設定し、「次: 送信IP」をクリックします。

NAT入力画面

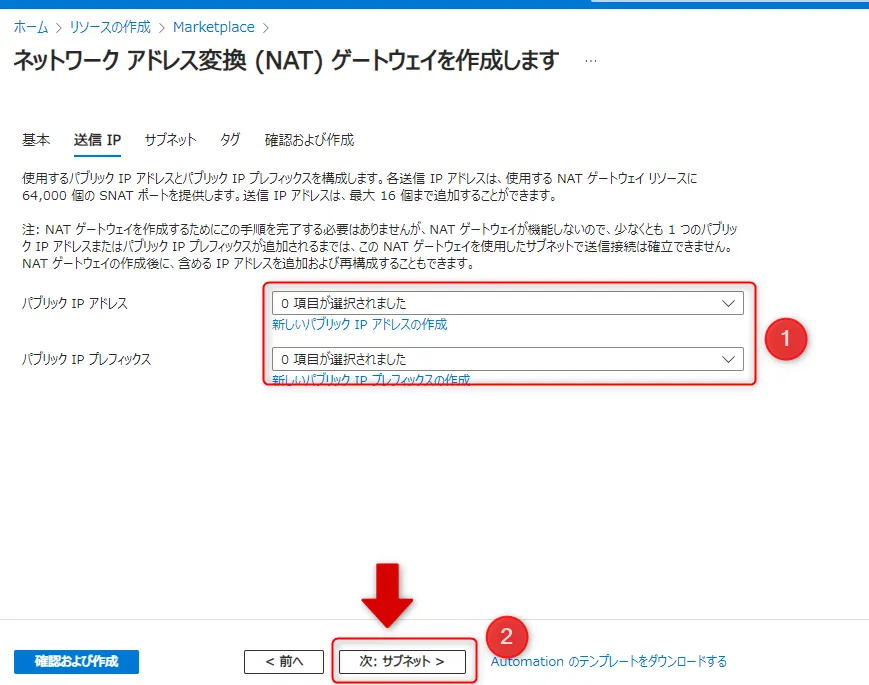

送信IPタブで、ステップ1で作成したパブリックIPアドレスを選択し、「次: サブネット」をクリックします。

送信IPタブ

ステップ3 サブネットへの関連付け

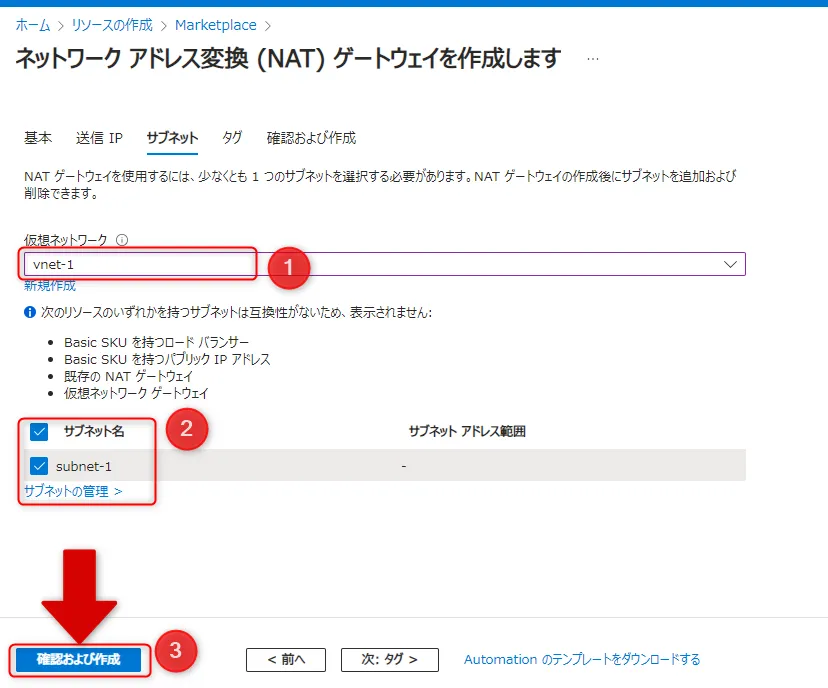

サブネットタブで、NAT Gatewayを適用する仮想ネットワークとサブネットを選択します。

サブネットタブ

「確認および作成」をクリックしてNAT Gatewayを作成します。作成が完了すると、選択したサブネット内のリソースは自動的にNAT Gateway経由でインターネットに接続されるようになります。ルートテーブルの手動設定は不要です。

Azure NAT Gatewayのメリットと注意点

Azure NAT Gatewayを導入する際に把握しておくべきメリットと注意点を、以下の表で比較します。

| 観点 | メリット | 注意点 |

|---|---|---|

| セキュリティ | ゼロトラストモデルに基づくアウトバウンド専用設計。外部からの未承諾接続を遮断 | NSGやFirewallとの併用設計が必要 |

| SNATポート管理 | 動的割り当てにより64,512ポート/IPを効率的に使用。ポート枯渇リスクを大幅に低減 | ICMPプロトコルは非対応。pingテストには別の手段が必要 |

| 運用負荷 | フルマネージドで保守不要。サブネットへの関連付けのみで即座に動作 | 1つのサブネットに複数のNAT Gatewayは関連付け不可 |

| スケーラビリティ | 最大16個のパブリックIPで大規模環境に対応。自動スケーリング | VNetをまたいだ利用は不可(ハブ&スポーク構成で対応) |

| 可用性 | 99.99% SLA。StandardV2ではゾーン冗長が標準提供 | ゲートウェイサブネットやSQL Managed Instanceサブネットには配置不可 |

実務で特に重要なのは、SNATポートの動的割り当てです。Load Balancerのアウトバウンドルールでは静的にポートを割り当てるため、バックエンドプールのVM数が増えると1VMあたりのポート数が減少し、SNAT枯渇が発生することがあります。NAT Gatewayではこの制約がなく、必要に応じて動的にポートが割り当てられるため、スケールアウト時も安定したアウトバウンド接続を維持できます。

デフォルト送信アクセス廃止への対応

Azureでは、2026年3月31日以降に作成される新しい仮想ネットワークにおいて、デフォルト送信アクセスが提供されなくなります。これは、明示的なアウトバウンド接続方法を設定しない限り、VNet内のリソースがインターネットに接続できなくなることを意味します。

この変更の背景と対応方法を以下の表にまとめました。

| フェーズ | 時期 | 内容 |

|---|---|---|

| Phase 1 | 2025年9月30日 | 新規VMでデフォルト送信アクセスの利用が非推奨に |

| Phase 2 | 2026年3月31日 | 新規VNetでデフォルト送信アクセスが無効化(サブネットがプライベートサブネットに) |

| 既存環境 | 影響なし | 既存のVMやVNetは引き続き動作するが、明示的な方法への移行を推奨 |

Microsoftは、NAT Gatewayをデフォルト送信アクセスの代替として最も推奨しています。まだ対応していない環境では、NAT Gatewayの導入を優先的に検討してください。

参考: Azure の既定の送信アクセス - Microsoft Learn

他のアウトバウンド接続方法との比較

Azure NAT Gateway以外にも、VNet内のリソースからインターネットへアウトバウンド接続を提供する方法があります。以下の表で、4つの主要な方法を比較します。

| 項目 | NAT Gateway | Load Balancerアウトバウンドルール | Azure Firewall | インスタンスレベルパブリックIP |

|---|---|---|---|---|

| SNATポート数/IP | 64,512(動的割り当て) | 最大64,000(静的割り当て) | 2,496/インスタンス | N/A(SNATなし) |

| パブリックIP上限 | 16個 | 複数 | 250個 | 1個/NIC |

| セキュリティ機能 | ゼロトラスト(アウトバウンド専用) | 基本的なトラフィック分散 | L7フィルタリング・IDPS・TLS検査 | なし |

| 帯域幅 | 50〜100 Gbps | VM SKU依存 | 30〜100 Gbps | VM SKU依存 |

| 構成の複雑さ | 低(サブネット関連付けのみ) | 中(ルール設定が必要) | 高(ポリシー・ルール設定が必要) | 低(IP割り当てのみ) |

| 月額目安(最小構成) | 約$33 | 約$22〜 | 約$912〜 | $3.65(静的IP)〜 |

| 推奨シナリオ | 汎用アウトバウンド接続 | 既存LB環境の拡張 | セキュリティ要件が高い環境 | 単一VMの外部公開 |

この比較から分かるのは、NAT Gatewayが「セキュリティとコストのバランスが最も優れたアウトバウンド接続方法」である点です。Azure Firewallは高度なセキュリティ機能を提供しますが、月額$912以上と高コストです。Load Balancerのアウトバウンドルールはコストを抑えられますが、SNATポートの静的割り当てによるポート枯渇リスクがあります。

なお、NAT GatewayとAzure Firewallは併用も可能です。ハブ仮想ネットワークのFirewallサブネットにNAT Gatewayを関連付けることで、Firewallのセキュリティ機能を維持しつつ、よりスケーラブルなアウトバウンド接続を実現できます。

ユースケース別の選定ガイド

どのアウトバウンド接続方法を選ぶべきかは、要件によって異なります。以下の表で、代表的なユースケースごとの推奨方法を整理しました。

| ユースケース | 推奨方法 | 理由 |

|---|---|---|

| 汎用的なアウトバウンド接続 | NAT Gateway | シンプルな構成で高い信頼性とスケーラビリティ |

| L7レベルのトラフィック制御が必要 | Azure Firewall + NAT Gateway | Firewallのセキュリティ機能とNAT Gatewayのスケーラビリティを併用 |

| 既存のLoad Balancer環境 | Load Balancerアウトバウンドルール → NAT Gatewayへ段階移行 | 既存構成を維持しつつ将来的にNAT Gatewayへ移行 |

| 単一VMの外部公開 | インスタンスレベルパブリックIP | 最もシンプルだがセキュリティリスクが高い |

| ExpressRoute接続環境 | NAT Gateway | オンプレミスへの戻りトラフィックを適切にルーティング |

| AKSクラスターのアウトバウンド | NAT Gateway(ユーザー割り当て) | AKS標準のマネージドNAT Gatewayとしても利用可能 |

つまり、特別なセキュリティ要件がない限り、アウトバウンド接続にはNAT Gatewayを第一候補として検討するのが2026年時点での推奨です。

Azure NAT Gatewayの活用シーン

Azure NAT Gatewayは、さまざまなネットワーク構成で活用できます。ここでは、代表的な活用シーンを紹介します。

-

仮想デスクトップ環境(AVD/VDI)のインターネット接続

多数のデスクトップセッションホストが同一サブネットで動作する仮想デスクトップ環境では、NAT Gatewayによって全VMが共通のパブリックIPを使用してインターネットに接続します。管理者はIPアドレスの固定化により、接続先のファイアウォールルールを簡潔に保てます。

-

ハブ&スポーク構成でのアウトバウンド集約

NAT Gatewayはハブ仮想ネットワークに配置し、仮想ネットワークピアリングを通じてスポークVNetからのアウトバウンドトラフィックを集約できます。Azure Firewallとの併用により、セキュリティポリシーの一元管理とスケーラブルなアウトバウンド接続の両方を実現できます。

-

複数PaaSサービスからのトラフィック集約

Azure Functions、App Service、AKSなど、複数のPaaSサービスがVNet統合を通じてサブネットに接続している場合、NAT Gatewayを関連付けることで全サービスのアウトバウンドIPを統一できます。外部APIの許可リスト管理が大幅に簡素化されます。

-

オンプレミスへのVPN Gateway接続との併用

ExpressRouteやVPN Gatewayでオンプレミスに接続しつつ、インターネット向けトラフィックのみNAT Gatewayを経由させる構成が可能です。UDR(ユーザー定義ルート)と組み合わせて、トラフィックの経路を細かく制御できます。

-

AKSクラスターのアウトバウンド接続

Azure Kubernetes Service(AKS)では、NAT Gatewayをユーザー割り当てモードで利用できます。AKSノードプールのサブネットにNAT Gatewayを関連付けることで、コンテナからの外部通信を固定IPで行えるようになります。なお、StandardV2 NAT GatewayをAKSで使用する場合は、マネージドモードではなくユーザー割り当てモードが必要です。

参考: StandardV2 NAT Gateway パブリックプレビュー発表 - Microsoft Community Hub

Azure NAT Gatewayの料金体系

Azure NAT Gatewayの料金は、リソース時間とデータ処理量の2つの要素で構成されるシンプルな従量課金制です。2026年3月時点の料金を以下の表にまとめました。

| 料金項目 | 単価 | 課金条件 |

|---|---|---|

| リソース時間 | $0.045/時間 | NAT Gatewayリソースが存在する間、1時間単位で課金(部分時間も1時間分) |

| データ処理 | $0.045/GB | NAT Gatewayを経由するアウトバウンドおよび応答トラフィックのデータ量 |

| StandardV2フローログ | 別途課金 | Azure Monitor経由のフローログ診断設定時のみ |

| 帯域幅料金 | 別途課金 | Azureの標準的な帯域幅料金(リージョン間・インターネット向け送信データ)が適用 |

StandardとStandardV2のNAT Gateway料金は同一です。StandardV2ではゾーン冗長・IPv6対応・帯域幅2倍といった機能強化がありながら、追加料金は発生しません。

具体的なコスト試算の例を紹介します。月間100GBのアウトバウンドトラフィックが発生するWebアプリケーション環境を想定した場合の月額コストは次のとおりです。

- リソース時間 $0.045 × 730時間(24時間 × 約30.4日)= 約$32.85

- データ処理 $0.045 × 100GB = $4.50

- 合計 約$37.35/月(別途帯域幅料金)

同じ構成をAWS NAT Gatewayで実現した場合も、リソース時間$0.045/時間 + データ処理$0.045/GBと料金体系がほぼ同一であり、月額は同水準となります。つまり、Azure NAT Gatewayはクラウド業界全体の中でも標準的な価格設定であるといえます。

コストを抑えるためのポイントとしては、不要なNAT Gatewayリソースの削除(リソースが存在するだけで時間課金が発生)、トラフィック量の監視による不要な外部通信の削減、Azure Blob StorageやAzure Key VaultなどAzure内部サービスへはサービスエンドポイントやプライベートエンドポイント経由でアクセスしてNAT Gateway経由のトラフィックを削減する方法が有効です。

最新の料金情報はAzure NAT Gateway 料金ページで確認できます。また、Azureの料金体系についての記事もあわせてご覧ください。

アウトバウンド設計の知見をAI業務自動化にも活かすなら

NAT Gatewayで培ったアウトバウンド接続・固定IP管理の知見は、AIエージェントが外部API(Azure OpenAI等)を呼び出す際のネットワーク設計にも応用できます。

アウトバウンド設計からAI業務自動化へ

Microsoft環境でのAI活用を徹底解説

NAT Gatewayで培ったアウトバウンド接続・IP管理の知見は、AIエージェントが外部APIを呼び出す際のネットワーク設計にも活きます。本ガイドでは、Microsoft環境でのAI業務自動化の段階設計を解説しています。

まとめ

本記事では、Azure NAT Gatewayの概要、StandardV2 SKUの新機能、設定方法、メリットと注意点、他のアウトバウンド接続方法との比較、活用シーン、料金体系を解説しました。

Azure NAT Gatewayは、フルマネージドで保守不要なアウトバウンド接続サービスであり、SNATポートの動的割り当てによるポート枯渇リスクの解消、99.99% SLAの高可用性、最大100Gbps(StandardV2)の帯域幅を備えています。2026年3月31日のデフォルト送信アクセス廃止を控え、Microsoftが推奨する移行先としても位置付けられています。

まずは現在の環境でデフォルト送信アクセスに依存しているサブネットを特定し、テスト環境でNAT Gatewayを構成してアウトバウンド接続の動作を確認してください。StandardV2 SKUは追加料金なしでゾーン冗長やIPv6対応を利用できるため、新規構築の場合はStandardV2を選択することを推奨します。対応を進めるために、まずはAzure PortalからNAT Gatewayリソースを1つ作成し、テスト用サブネットへの関連付けから始めてみましょう。Azure Bastion経由でテスト用VMに接続し、アウトバウンドIPが正しくNAT GatewayのパブリックIPに変換されていることを確認する手順がスムーズです。