この記事のポイント

グローバル配信の防御にはFront Door WAF、リージョン内のL7制御にはApplication Gateway WAFを選ぶべき

本番適用は必ず検知モードで誤検知を洗い出してから防止モードへ移行すべき。いきなり防止モードは業務影響のリスクが高い

マネージドルールはDRS 2.2系を基準にし、誤検知は除外設定で最小範囲だけ対応するのが安定運用の定石

認証系・決済系エンドポイントから優先導入する方が、全面一括導入より失敗しにくい

WAFポリシーの一元管理で複数アプリへの再利用が可能なため、アプリ数が多い環境ほどコスト効率が上がる

Microsoft MVP・AIパートナー。LinkX Japan株式会社 代表取締役。東京工業大学大学院にて自然言語処理・金融工学を研究。NHK放送技術研究所でAI・ブロックチェーンの研究開発に従事し、国際学会・ジャーナルでの発表多数。経営情報学会 優秀賞受賞。シンガポールでWeb3企業を創業後、現在は企業向けAI導入・DX推進を支援。

Webアプリケーションのセキュリティ確保が重要性を増す中、Azure Web Application Firewall (WAF)は効果的な保護を提供するソリューションとして注目されています。本記事では、Azure WAFの基本概念から高度な利用方法まで、包括的に解説します。Azure Application Gateway、Azure Front Door、Azure CDNとの統合機能、OWASPルールセットに基づくマネージドルールとカスタムルールの組み合わせ、検知モードと防止モードの2つの動作モードなど、WAFの主要機能を詳しく紹介します。また、WAFポリシーの設定方法、Azure ポータルやARMテンプレートを使用した導入手順、検知モードでの動作確認と誤検知の調整プロセス、さらに地域料金とグローバル料金を含む料金体系についても解説します。Webアプリケーションのセキュリティ強化を目指す開発者やIT管理者にとって、本記事はAzure WAFの可能性と活用法を理解する上で重要な指針となるでしょう。

✅Microsoft 365 Copilotの最新エージェント機能「Copilot Cowork」については、以下の記事をご覧ください。

Copilot Coworkとは?機能や料金、Claude Coworkとの違いを解説

目次

Azure Application Gateway、Azure Front Door、Azure CDNなどのサービスと統合可能

OWASPのルールセットに基づくマネージドルールと、カスタムルールの組み合わせで保護

Azure ポータルやARMテンプレートを使用した簡単な導入方法

Azure WAFとは

Azure Web Application Firewall (WAF) は、Webアプリケーションを保護するためのクラウドベースのセキュリティツールです。

SQLインジェクションやクロスサイトスクリプティングといった一般的な攻撃からWebサイトを守るだけでなく、アプリケーション側に特別なセキュリティ対策を組み込む必要がありません。また、WAFは常に最新のセキュリティ情報に基づいて自動的に更新されるため、新たな脅威に対しても高いセキュリティを維持できます。

WAF画面

Webアプリケーションの外側で攻撃を防ぐバリアのような役割を果たしてくれるWAFについてこの記事でご紹介します。

Azure WAFの特徴

Azure WAFは、どこでトラフィックを受けるかに応じて使い分けるのが基本です。インターネット境界でグローバル配信を保護したい場合はFront Door、リージョン内のL7負荷分散と同時に保護したい場合はApplication Gatewayが主な選択肢になります。

Azure Application Gateway、Azure Front Door、Azure CDNなどのサービスと統合可能

Azure WAFは、保護対象の公開方式に合わせて適用先を選べます。Application Gatewayではリージョン内のWebアプリに対してL7制御とWAFを同時に実装でき、Front DoorではグローバルエッジでのWAF適用が可能です。

複数リージョンに同一アプリを展開している場合、Front Door側で一元ポリシーを持つことで、入口防御の統一がしやすくなります。一方、アプリごとに細かな制御が必要な場合はApplication Gateway側で個別ポリシーを持つ設計が実務でよく使われます。

参考(公式)

OWASPのルールセットに基づくマネージドルールと、カスタムルールの組み合わせで保護

Application Gateway WAFの管理ルールは、OWASP CRSベースのDefault Rule Setを中核にしつつ、Microsoft Threat Intelligence由来のルール群を含む構成で提供されます。2026年2月時点ではDRS 2.2系の利用が推奨されており、既存環境で古いバージョンを使っている場合は段階移行が重要です。

運用では、最初から全ルールを厳格化するよりも、マネージドルールを有効にしたうえでログを観測し、誤検知の出やすい条件を除外設定で調整する手順が安定します。特定の攻撃元IP遮断や特定パス保護強化は、カスタムルールで追加するのが定石です。

参考(公式)

検知モードと防止モードの2つの動作モードをサポート

検知モードはログ収集専用、防止モードは実際に遮断するモードです。切り替えは簡単ですが、誤検知が業務影響に直結するため、実務では検知モードで運用トラフィックを一定期間観測してから防止モードに移行します。

目安としては、主要APIとログイン系エンドポイントを優先して検証し、誤検知の原因となるパラメータやヘッダーを除外設定で吸収していきます。攻撃抑止だけでなく、正常リクエストを落とさないチューニングがWAF運用の中核です。

Azure WAFポリシー

Azure WAFポリシーは、ルールセット、除外、カスタムルール、モードをまとめて管理するための単位です。アプリごとの例外対応が増える環境では、ポリシー設計がそのまま運用品質に直結します。

WAFの設定と構成を含むポリシーベースの管理

ポリシーベース管理では、同じセキュリティ基準を複数アプリに再利用できます。共通ポリシーを基盤にしつつ、アプリ固有の例外だけを個別調整する設計にすると、運用変更時の差分管理が明確になります。

主な構成要素は、マネージドルールセット、カスタムルール、除外設定、ポリシーモードです。誤検知の多くは入力検証の癖やURL設計に起因するため、除外設定は最小限から始めて段階的に増やすのが安全です。

グローバル、サイトごと、URIごとのポリシー適用が可能

適用単位は、全体、サイト、パスの3段で考えると設計しやすくなります。共通の攻撃面は全体ポリシーで受け、認証や決済のような重要経路はサイト単位またはパス単位で追加制御を入れる運用が一般的です。

とくに管理画面や認証系エンドポイントは、通常画面より厳しい制限をかけることで被害範囲を小さくできます。最初に守るべきURIを決めて優先導入する方が、全面一括導入より失敗しにくい構成です。

除外、カスタムルール、マネージドルールなどをポリシーで定義

除外、カスタム、マネージドルールの使い分けは次の方針が有効です。まずマネージドルールを基準にし、誤検知が出る最小範囲だけ除外し、組織固有の遮断条件はカスタムルールで追加します。

この順序で管理すると、将来のルールセット更新時に差分を追いやすくなり、過剰な除外で防御力が下がるリスクを抑えられます。

Azure WAFの導入と設定

導入時は、いきなり防止モードで本番適用せず、検知モードでログを取りながら調整する流れが安全です。ここではFront Doorに紐づける手順を例に説明しますが、Application Gatewayでも基本方針は同じです。

Azure ポータルやARMテンプレートを使用した簡単な導入方法

Azureポータルでの導入手順

WAFはAzure Application Gateway、Azure Front Doorなどに適用することが可能なのでそれぞれのサービスによって手順が異なります。

ここでは、WAFポリシーをAzure Front Doorに適用する場合について解説します。

Azure Application Gatewayに適用する場合については、こちらをご参照ください。

前提条件:

Azure Front Doorインスタンスまたは Azure Front Door Standard または Premium プロファイルを作成します。

Azure Front Doorについての手順詳細は、こちらの記事もご覧ください。

関連記事

➡️ Azure Front Doorとは?料金体系や主要機能、利用手順を徹底解説

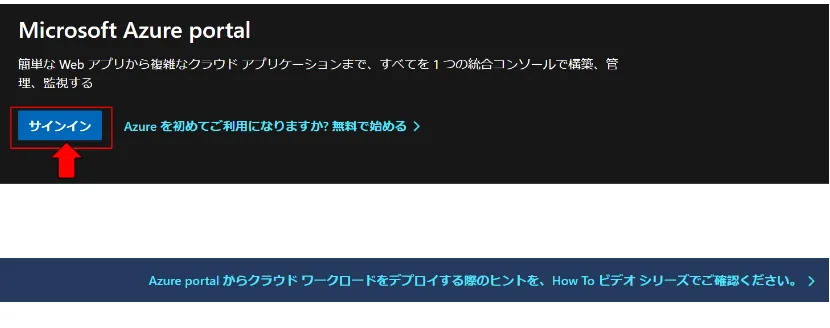

ステップ1:Azureポータルにサインイン:

Azureポータルにアクセスし、Azureアカウントでサインインします。

Azureポータル画面

前提準備として、Azureアカウントの作成を行う必要があります。

関連記事

➡️ Azure Portalとは?操作方法やメリットをわかりやすく解説

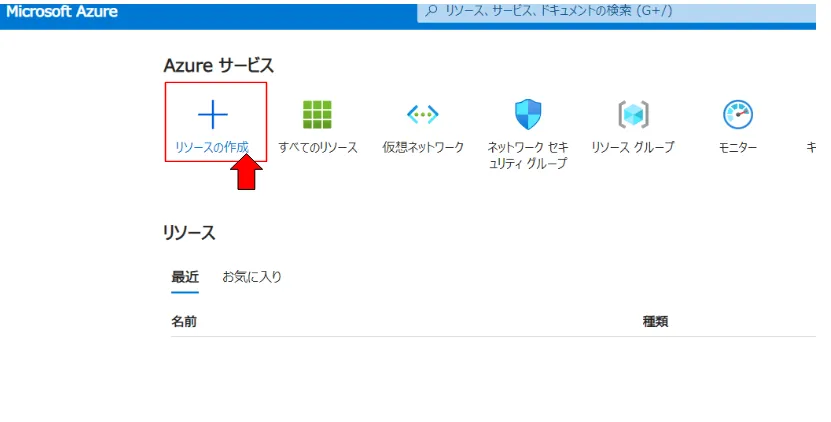

ステップ2:WAFポリシーを作成:

-

リソースの作成をクリック。

リソースの作成ボタン -

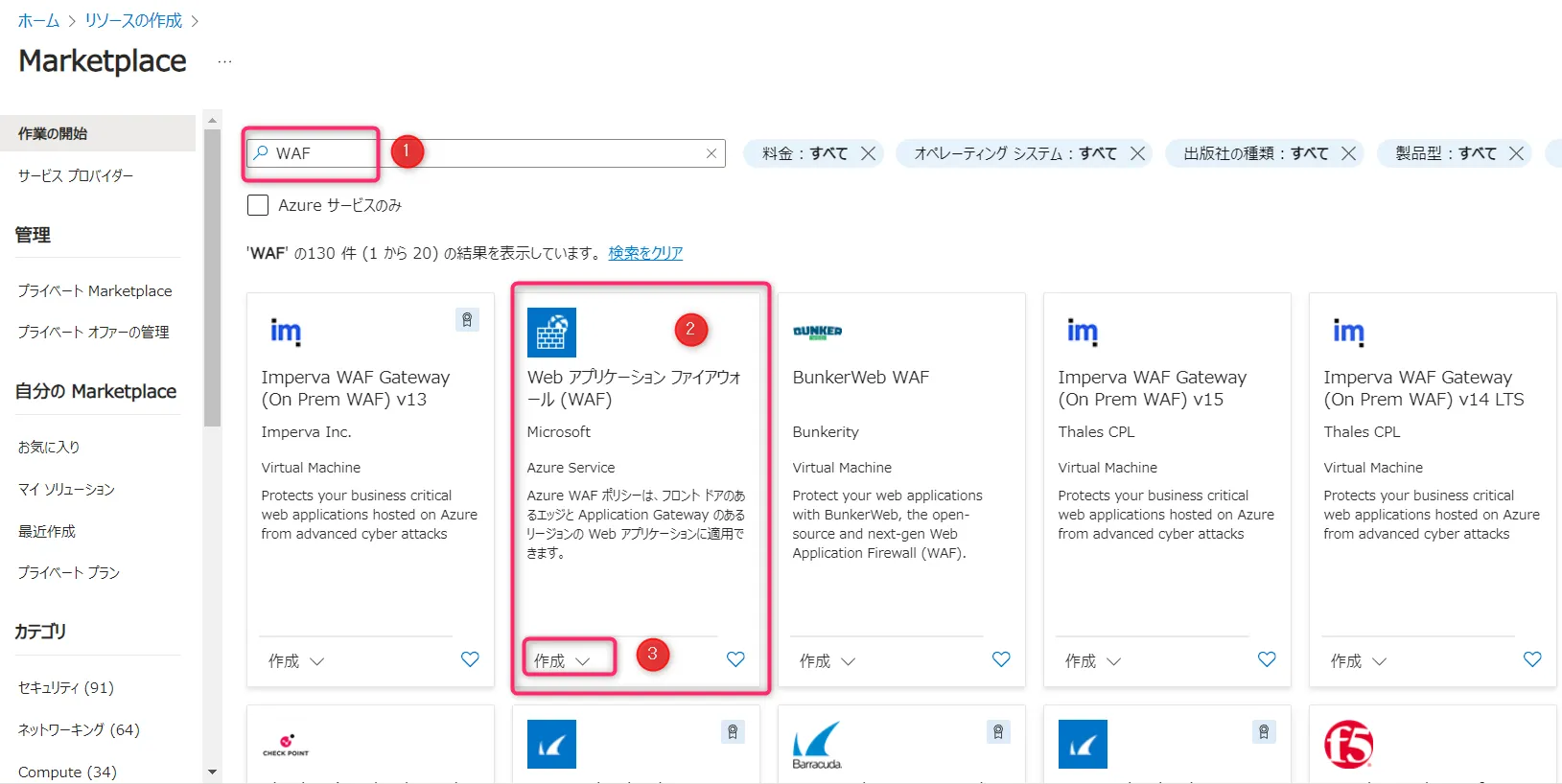

①検索バーに「WAF」と入力して、②WAFを選び、③「作成」ボタンをクリックします。

検索画面

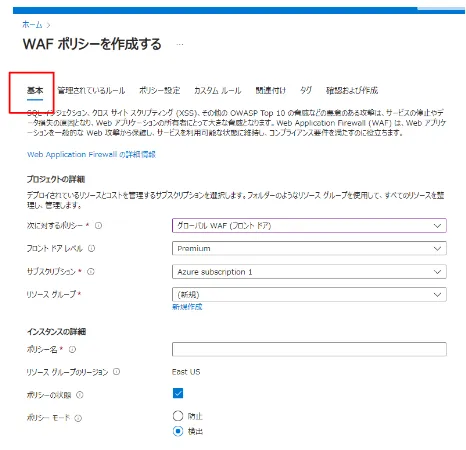

- 作成画面(基本タブ)が現れるので、以下の項目を入力します。

基本タブ

| 設定 | 値 |

|---|---|

| 次に対するポリシー | [グローバル WAF (フロント ドア)] を選択します。 |

| Front Door のレベル | クラシック、Standard、Premium の SKU の中から選択します。 |

| サブスクリプション | Azure サブスクリプションを選択します。 |

| リソース グループ | Azure Front Door のリソース グループ名を選択します。 |

| ポリシー名 | WAF ポリシーの一意の名前を入力します。 |

| ポリシーの状態 | [有効] に設定します。 |

| ポリシーのモード | [検出] がおすすめです。 |

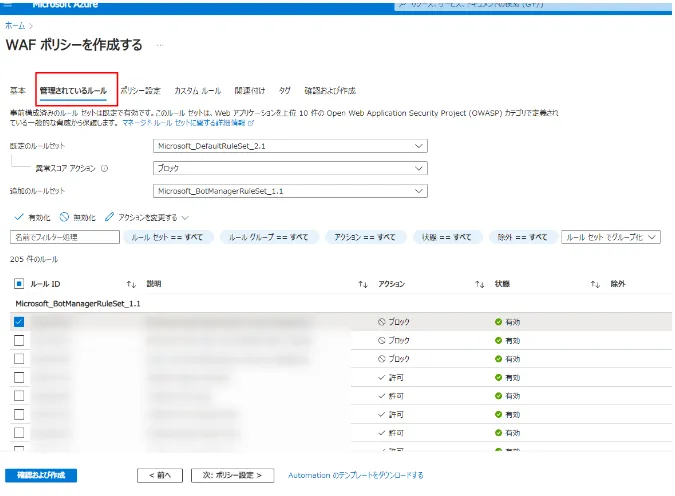

- 「管理されているルール」タブに移動し、マネージドルールの設定をします。

管理されているルールタブ

「Microsoft_DefaultRuleSet」などの事前設定されたマネージドルールを適用することで、SQLインジェクションやXSS(クロスサイトスクリプティング)など一般的な攻撃に対して保護を設定できます。既存環境を更新する場合は、DRS 2.2系への移行可否を先に確認すると、誤検知調整の手戻りを減らせます。

- カスタムルールの設定(必要に応じて)

カスタムルールを追加するには、「カスタムルール」タブから「ルールの追加」をクリックします。

カスタムルールタブ

特定のIPアドレスやURLパターンなどを基にした独自のセキュリティルールを作成できます。

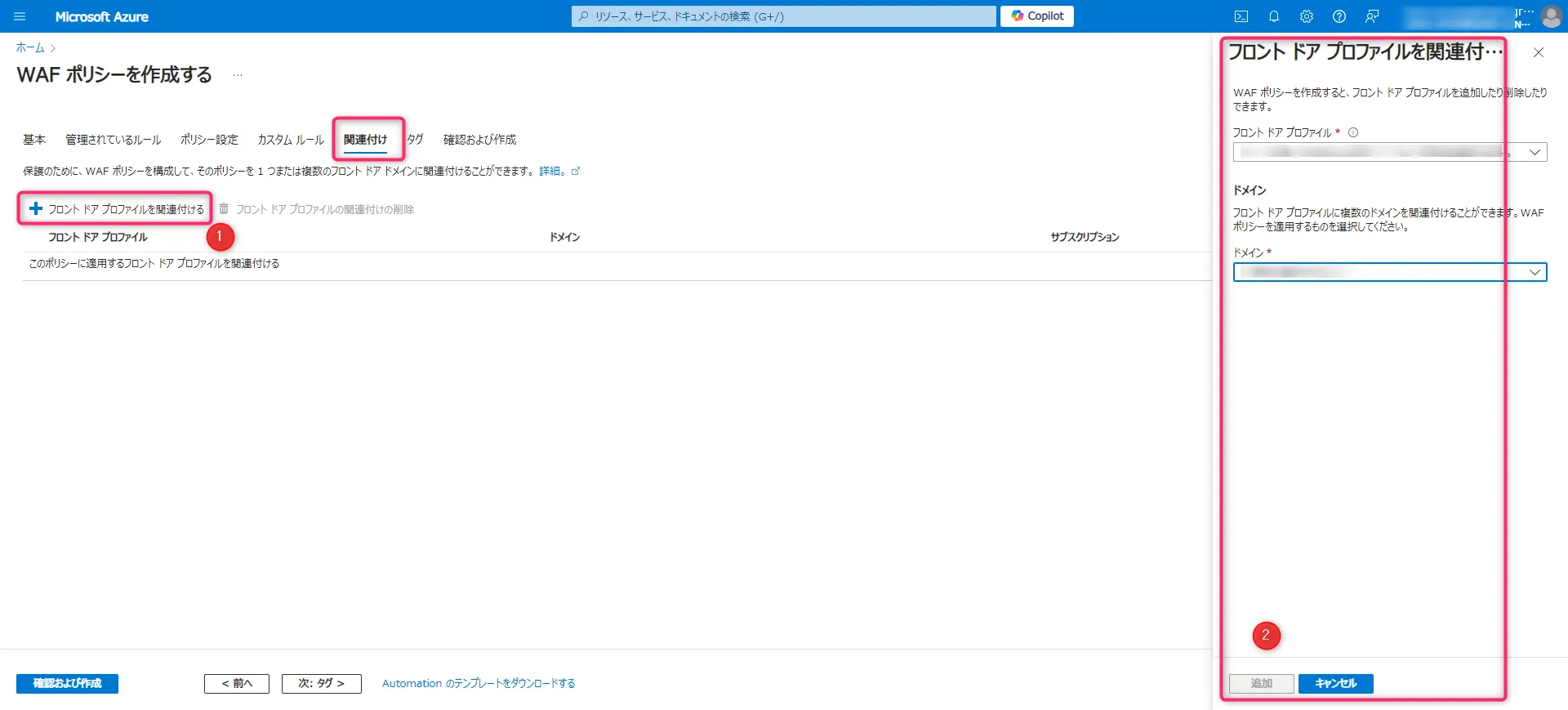

- 関連付け

[関連付け] タブを選択し、①[フロント ドア プロファイルを関連付ける] を選択します。すると入力画面が現れるので、②以下の事項を入力し、[追加] を選択します。

関連付けタブ

| 設定 | 値 |

|---|---|

| フロント ドア プロファイル | Azure Front Door プロファイルの名前を選択します。 |

| ドメイン | WAF ポリシーを関連付けるドメインを選択し、[追加] を選択します。 |

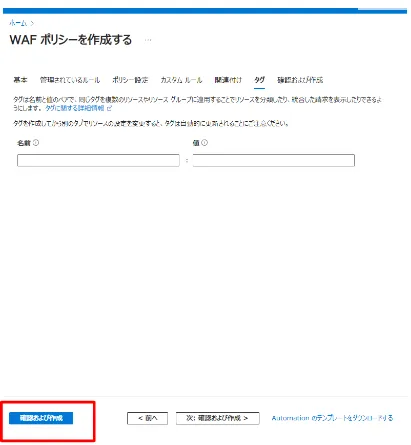

- 画面下の[確認と作成]ボタンを押し、確認後、[作成] をクリックする。

確認と作成ボタン

以上の手順はARMテンプレートでの導入も可能です。

詳細は、こちらをご覧ください。

検知モードでの動作確認と誤検知の調整

ステップ1:検知モードの設定:

WAFポリシー作成時、上記Azure ポータルやARMテンプレートを使用した簡単な導入の手順に従って検出モードを選択します。このモードでは、攻撃を検出してログに記録するだけで、ブロックは行いません。

ステップ2:動作確認:

WAF のトラフィックに関する詳細なログを確認するには、Azure Front Door または Application Gateway の診断ログ や Azure MonitorやLog Analytics などを使う必要があります。

こちらは、それぞれの診断ログについてのリンクです:

Azure Monitorについてはこちらをご覧ください。

【関連記事】

Azure Monitorとは?導入目的やメリット、料金体系を解説

ステップ3:誤検知の調整:

誤検知が見つかった場合は、カスタムルールを調整したりして、正当なトラフィックがブロックされないようにします。

カスタムルールを追加するには、作成した WAF ポリシーの設定画面に移動し、①左メニューから「カスタム ルール」タブに移動、②カスタム ルールの追加 ボタンをクリック、③必要事項を記入して、作成ボタンをクリックします。

カスタムルールの追加画面

防止モードへの移行とログの監視

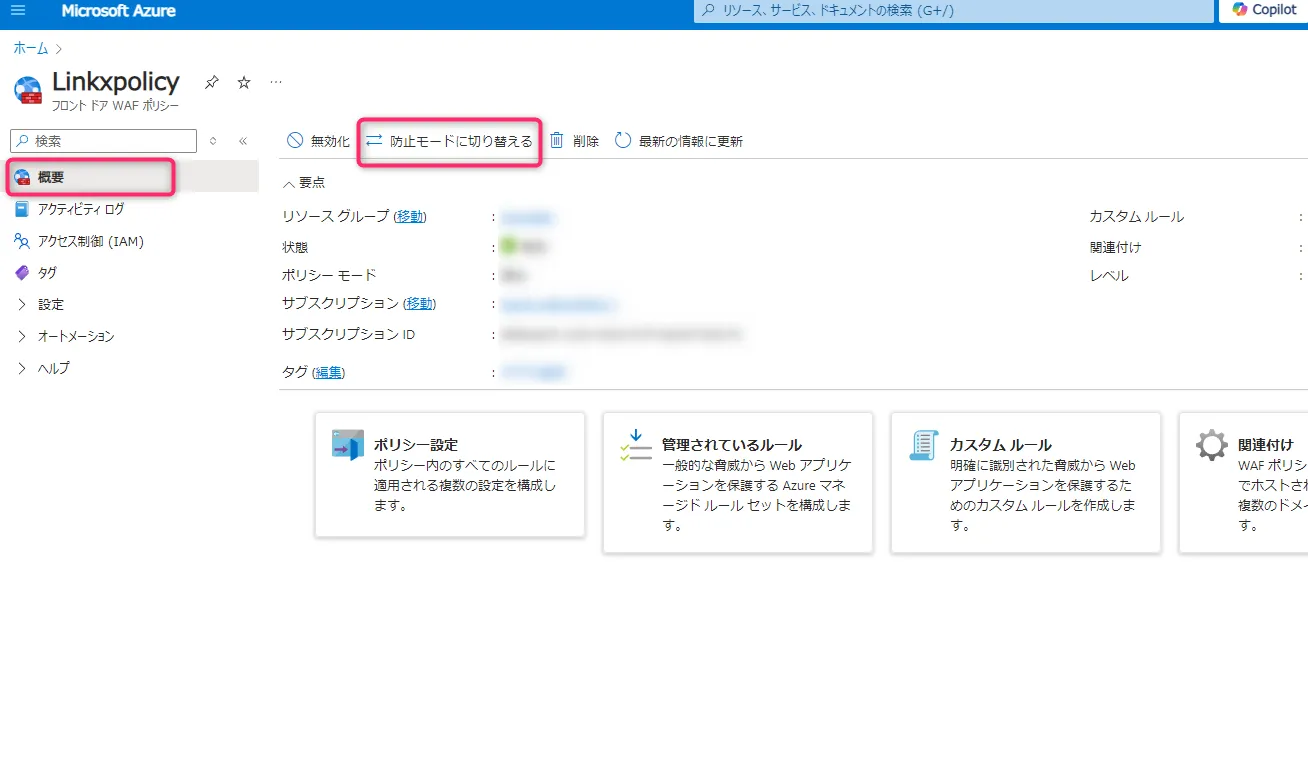

1. 防止モードに切り替え:

- 検知モードでのテストと調整が完了したら、WAFポリシーの設定を防止モードに変更しましょう。

Azureポータルで、作成済みのWAFポリシーの設定画面に移動します。その後、「ポリシーモード」を「防止モード」に変更してください。

モードの変更ボタン

防止モードでは、検出した攻撃を実際にブロックするようになります。

2. ログの監視:

-

防止モードに移行後も、定期的にWAFのログを監視し、ブロックされたトラフィックや誤検知の有無を確認してください。

-

必要に応じて、カスタムルールや除外設定を追加して、Webアプリケーションに適したセキュリティ設定を保ちます。

Azure WAFの料金体系

Azure WAFは、適用先(Application Gateway、Front Doorなど)によって課金メーターが変わります。単価の考え方は、公式の価格ページ(Azure Web Application Firewall の価格 | Microsoft Azure)と、適用先サービスの価格ページで整理するのが確実です。

料金体系の構成要素

料金は大きく分けて「適用先サービスの固定費」「トラフィックに応じた従量要素」「WAFポリシー/ルール」の3つです。

- Application GatewayでのWAF

ゲートウェイの固定費と容量ユニットが主要コストになり、常時稼働の固定費がベースになります。

- Front DoorでのWAF

ポリシー/ルールに加えて、リクエスト数やデータ転送など、配信側のメーターと合算されます。

- 運用と監視

ログを保管・分析する場合、Log Analyticsなど周辺サービス側の費用も合算します。

価格例(2026年2月時点:Japan East/Zone 1想定)

以下は代表的な単価例です。Application GatewayはJapan East、Front DoorはZone 1条件の例です。

| 項目 | 単位あたりの価格 | 補足 |

|---|---|---|

| Application Gateway WAF v2(Standard Fixed Cost) | $0.522 / 時間 | 常時稼働のベース |

| Application Gateway WAF v2(Standard Capacity Units) | $0.0144 / 容量ユニット時間 | トラフィック増加で影響 |

| Front Door WAF(Standard Policy) | $5.0 / 月 | 小規模では固定費が目立ちやすい |

| Front Door WAF(Standard Rule) | $1.0 / 月 | ルール数に比例 |

※価格は2026年2月時点、通貨:USDの参考値です。詳細は、公式の価格情報(Application Gateway の価格 | Microsoft Azure)と(Azure Front Door の価格 | Microsoft Azure)で確認してください。

実務では、App Gatewayは固定費が出やすく、Front Doorはリクエストや転送量など従量要素が効きやすい点が重要です。配信の規模とWAFの適用範囲(どこで防御するか)を先に決めると、費用の読み違いを減らせます。

Webアプリ防御の知見をAI業務自動化にも活かすなら

Azure WAFでWebアプリケーションを保護できる環境なら、AI業務自動化への展開もスムーズです。Microsoft環境でのAI業務自動化の段階設計を、220ページのガイドで解説しています。

Webアプリ防御の先にあるAI業務自動化

セキュリティ基盤からAI活用へ

Azure WAFでWebアプリを保護できる環境なら、AI業務自動化の導入もスムーズです。Microsoft環境でのAI業務自動化の段階設計を、220ページのガイドで解説しています。

まとめ

Azure Web Application Firewall (WAF) について、特徴・ポリシー・導入と設定・料金体系をご紹介しました。WAFは、Webアプリケーションを既知の脆弱性を悪用した攻撃から保護するための強力なクラウドベースのツールです。

ぜひ、WAFを導入することで、Webアプリケーションのセキュリティを強化し、組織の重要な資産を保護するために役立ててください。

この記事が、皆様のお役に立てたなら幸いです。