この記事のポイント

BitLocker/DM-CryptによるOS・データディスクの完全暗号化とAzure Key Vaultによる鍵管理

SSE・ホスト暗号化・ADE・機密ディスク暗号化の4方式を要件に応じて使い分ける判断基準

ADEの暗号化自体は無料(Key Vault操作のみ課金、1万回あたり$0.03)

2028年9月15日にADE廃止予定、encryption at hostへの早期移行を推奨

Microsoft Defender for Cloud・Azure Policyとの連携で暗号化ポリシーの組織全体への自動適用

Microsoft MVP・AIパートナー。LinkX Japan株式会社 代表取締役。東京工業大学大学院にて自然言語処理・金融工学を研究。NHK放送技術研究所でAI・ブロックチェーンの研究開発に従事し、国際学会・ジャーナルでの発表多数。経営情報学会 優秀賞受賞。シンガポールでWeb3企業を創業後、現在は企業向けAI導入・DX推進を支援。

Azure Disk Encryption(ADE)は、Azure仮想マシンのディスクをBitLocker(Windows)やDM-Crypt(Linux)で暗号化し、不正アクセスや情報漏洩のリスクを低減するサービスです。

本記事では、ADEの仕組み、SSE・ホスト暗号化・機密ディスク暗号化との比較、設定手順、Azure Key VaultやMicrosoft Defender for Cloudとの連携、料金体系までを解説します。

なお、ADEは2028年9月15日に廃止が予定されており、encryption at hostへの移行が推奨されています。移行パスについても本記事で解説します。

Microsoft 365 Copilotの最新エージェント機能については、以下の記事をご覧ください。

Copilot Coworkとは?機能や料金、Claude Coworkとの違いを解説

Azure Disk Encryptionとは

Azure Disk Encryption(ADE)は、Azureマネージドディスク(Azureが提供するクラウドベースのディスクストレージサービス)上のOSディスクやデータディスクを暗号化する機能です。WindowsではBitLocker、LinuxではDM-Cryptを使用してディスク内のデータを保護します。

ADEはAzure Key Vaultと連携し、暗号化キーを安全に管理できます。仮想マシンのディスクに保存されたすべてのデータを暗号化することで、不正アクセスやディスクの物理的な窃取に対するセキュリティを確保します。

なお、Microsoftは2028年9月15日にADEの廃止を予定しています。廃止後はADEで暗号化されたディスクがVM再起動時にロック解除できなくなるため、encryption at host(ホストでの暗号化)への移行が推奨されています。新規VMではencryption at hostまたはConfidential VM sizes with OS disk encryptionの利用を検討してください。

マネージド ディスクに使用できる暗号化の種類

Azureマネージドディスクに使用できる暗号化の種類としては、主に「Azure Disk Encryption (ADE)」、「サーバー側暗号化 (SSE)」、「ホストでの暗号化」、「機密のディスク暗号化」の4種類が挙げられます。

ADE以外の3種類の暗号化方式について解説します。

- サーバー側暗号化 (SSE)

サーバー側暗号化 (SSE) は、データがストレージに保存される際に自動的に暗号化する機能です。デフォルトでは、Microsoftが管理するキー(プラットフォーム管理キー)が使用されますが、ユーザーが提供したキー(カスタマーマネージドキー)を使用することも可能です。

- ホストでの暗号化

ホストでの暗号化は、データが物理的なホストに書き込まれる前に暗号化される方法です。これは、データの低レベルの保護を提供し、スナップショットやバックアップデータの暗号化も確実に行われます。

- 機密のディスク暗号化

機密のディスク暗号化は、Azure Confidential VMsで使用されるディスクの暗号化です。

この方法では、ホストが暗号化キーを直接アクセスできないように、特別なハードウェア機能を使用します。これにより、データは常に保護されます。

では、これら4種類の暗号化の方法はそれぞれどのような特徴を持っているのか、重要な機能を抜粋し、表にして下記にまとめました。

| 機能 | サーバー側暗号化 (SSE) | ホストでの暗号化 | Azure Disk Encryption (ADE) | 機密のディスク暗号化 |

|---|---|---|---|---|

| 保存時の暗号化 (OS およびデータ ディスク) | 〇 | 〇 | 〇 | 〇 |

| 一時ディスクの暗号化 | × | 〇 (PMKのみ対応) | 〇 | 〇 (プレビュー) |

| キャッシュの暗号化 | × | 〇 | 〇 | 〇 |

| お客様によるキーの制御 | 〇 (DES構成時) | 〇 (DES構成時) | 〇 (KEK構成時) | 〇 (DES構成時) |

| カスタム イメージに対して機能する | 〇 | 〇 | × (カスタムLinuxには非対応) | 〇 |

表中のPMK(Platform Managed Key)はAzureが管理する暗号化キー、DES(Disk Encryption Set)は顧客がAzure Key Vaultで管理する暗号化キーセット、KEK(Key Encryption Key)は暗号化キー自体をさらに暗号化するためのキーを指します。

2028年9月のADE廃止後は、ホストでの暗号化が推奨される移行先となります。新規VMでは、一時ディスクやキャッシュも含めて暗号化できるホストでの暗号化を選択することで、ADEからの移行負担を軽減できます。なお、ADEが有効化されたことがあるVMではencryption at hostを直接有効にすることはできないため、まずADEを無効化する必要があります。

Azure Disk Encryptionの特徴

Azure Disk Encryptionの主な特徴を解説します。

ディスク全体の暗号化

Azure Disk Encryption (ADE) は、仮想マシンのOSディスクおよびデータディスクを完全に暗号化する機能です。WindowsのBitLockerやLinuxのDM-Cryptを利用して、ディスクの全データを保護します。暗号化キーはAzure Key Vaultに保存され、ユーザーが管理します。この機能は、企業のセキュリティポリシーに基づいてディスク全体を暗号化したい場合に最適です。

ユーザーによるキーの完全な制御

ADEでは、暗号化キーをAzure Key Vaultを使ってユーザーが管理するため、セキュリティポリシーに応じたカスタマイズが可能です。

Key Encryption Key (KEK) を利用することで、さらに強固なセキュリティを実現します。ユーザーがキーのライフサイクルやアクセス制御を自社の方針に従って管理できるため、高度なセキュリティ管理が求められる環境に対応します。

OSディスクとデータディスクの両方に対応

ADEは、仮想マシンのOSディスクとデータディスクの両方を暗号化でき、ディスク全体を一貫して保護します。

これにより、重要なデータがディスク内で完全に暗号化され、データの断片が未保護で残るリスクが排除されます。重要な業務データや機密情報を扱う仮想マシンの保護に適しています。

既存の仮想マシンにも適用可能

新規の仮想マシンだけでなく、既存の仮想マシンにもADEを後から適用することができます。

これにより、運用中のシステムに対しても追加のセキュリティ対策を導入することが可能で、既存の環境を維持しながらセキュリティを強化できます。

データ移行やシステム停止のリスクを避けながら、セキュリティアップグレードを行いたい場合に有効です。

補足: 一時ディスクと永続ディスク

Azureでは、仮想マシンに対して永続ディスクと一時ディスクの2種類のストレージを提供しています。永続ディスクは、データの永続的な保存が必要な場合に利用されるもので、ADEによる暗号化が可能です。

一方、一時ディスクは、仮想マシンの一時的なデータ保管用として利用されるもので、再起動時に消去されることが特徴です。

通常、一時ディスクに保存されたデータは再起動時に消去されるため、重要なデータを保存するのには適していませんが、ADEを適用して暗号化することも可能です。

Azure Disk Encryptionを使うことによるメリット

Azure Disk Encryptionを使うことで、以下のようなメリットを享受することが出来ます。

- 強力なデータ保護

Azure Disk Encryptionは、ディスク全体を暗号化することで、データ漏洩や不正アクセスからディスクを強力に保護します。

特に、データが物理的に盗まれた場合でも、暗号化によってデータが保護され、解読されるリスクが著しく低減されます。この強力な保護機能は、機密データを扱う組織にとって不可欠です。

- コンプライアンス要件の遵守が容易

ADEを使用することで、業界規制や法的要件に適合したデータ保護を簡単に実現できます。

暗号化キーをAzure Key Vaultで管理することにより、組織は自社のセキュリティポリシーに基づいたキー管理を行え、これによりコンプライアンス要件を確実に遵守できます。複雑な規制対応も簡素化され、セキュリティ管理が一貫します。

- 柔軟で一元化されたキー管理

ADEの使用により、ユーザーは暗号化キーを一元的に管理でき、セキュリティ運用が効率化されます。特にKey Encryption Key (KEK)を使用することで、暗号化キーの保護レベルをさらに強化できます。すべてのキー管理をAzure Key Vaultに集中させることで、アクセス制御や監査が容易になり、運用の複雑さが軽減されます。

- 既存環境のセキュリティ強化が容易

既存の仮想マシンにADEを適用することで、システムの稼働を止めることなくセキュリティを強化できます。これにより、重要な業務システムやデータベースを継続的に保護しながら、セキュリティアップデートを行うことが可能です。既存環境への適用が簡単なため、導入に伴うダウンタイムや移行作業の負担を最小限に抑えることができます。

Azure Disk Encryptionの使い方

ステップ 1: Azure Key Vault の作成

-

Azure ポータルにサインイン

最初に、Azureポータルにサインインします。左側のナビゲーションメニューから「すべてのサービス」をクリックし、「Key Vault」を検索して選択します。

Key Vaultの検索画面

Key Vaultの検索画面

-

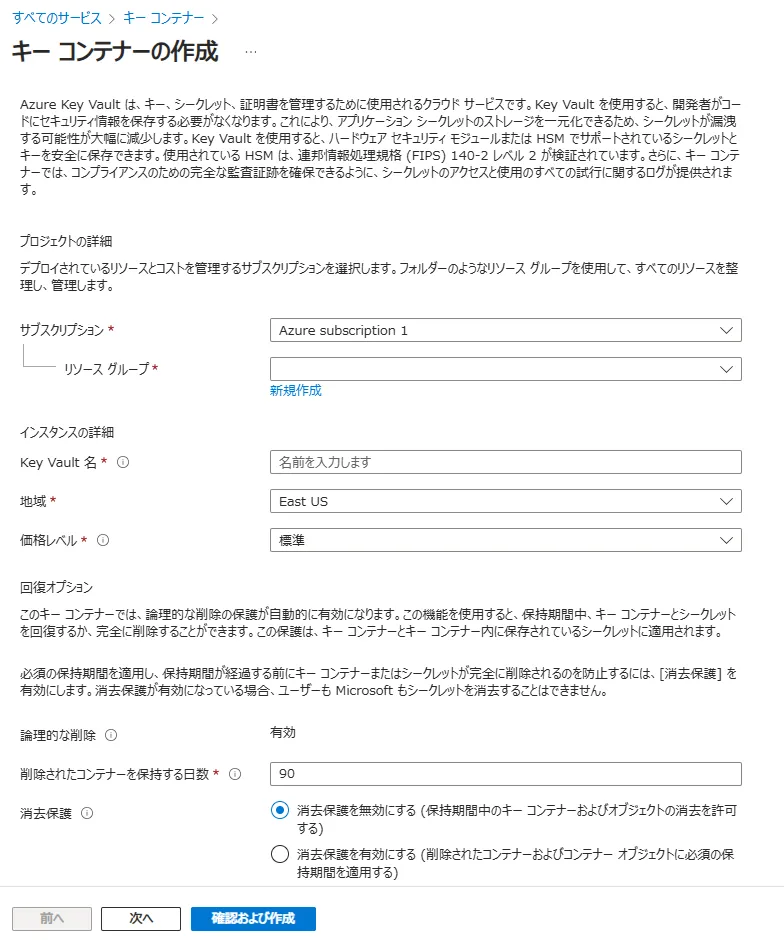

新しい Key Vault の作成

「作成」ボタンをクリックし、リソースグループ、Key Vaultの名前、リージョンなどの必要な情報を入力します。入力が完了したら、Key Vaultの作成を開始します。

Key Vaultの作成画面

Key Vaultの作成画面

-

アクセス ポリシーの設定

Key Vaultの作成が完了したら、その概要ページで「アクセス ポリシー」を選択します。「アクセスポリシーの追加」をクリックし、テンプレートから「ディスク暗号化」を選択します。暗号化に使用するアプリケーション(Azure Disk Encryption)に必要な権限を割り当てます。

ステップ 2: 仮想マシンの準備

- 暗号化する仮想マシンを選択

Azureポータルで「仮想マシン」を選択し、暗号化したい仮想マシンを選びます。

- 仮想マシンの状態確認

仮想マシンが「実行中」の状態であることを確認します。実行中でない場合は、仮想マシンを起動してください。

ステップ 3: ディスク暗号化の有効化

- ディスク暗号化の設定

仮想マシンのメニューから「ディスク」を選択し、「ディスクの暗号化」オプションをクリックします。「プラットフォームによる管理キー」または「カスタマー管理キー」のいずれかを選択します。カスタマー管理キーを選択する場合は、前述の手順で作成したAzure Key Vaultを指定します。

- 暗号化の設定を保存

設定を保存し、暗号化プロセスが開始されるのを待ちます。暗号化プロセスには時間がかかる場合があります。

ステップ 4: 暗号化ステータスの確認

- 仮想マシンの状態確認

暗号化プロセスが完了した後、仮想マシンが「実行中」の状態であることを再確認します。

- ディスクの暗号化ステータスを確認

「ディスクの暗号化」ページで、OSディスクとデータディスクが正常に暗号化されていることを確認します。

ステップ 5: メンテナンスと管理

- キーのローテーション

セキュリティポリシーに従い、定期的にAzure Key Vaultで暗号化キーをローテーションします。これにより、セキュリティを維持し、潜在的なリスクを軽減します。

- 監査とレポート

Azure Key Vaultの監査ログを有効にして、誰が暗号化キーにアクセスしたかを記録し、定期的に監査することでセキュリティポリシーを遵守します。

Azure Disk Encryptionと他Azureサービスとの連携

Azure Disk Encryption(ADE)は、他のAzureサービスと連携することで、暗号化ポリシーの自動適用やセキュリティ監視の一元化を実現します。ここでは、ADEと組み合わせて使用される主要なAzureサービスを紹介します。

Azure Key Vault

Azure Key Vaultアイコン

Azure Key Vaultアイコン

Azure Key Vaultは、暗号化キーやシークレットを安全に管理するためのAzureサービスです。ADEはKey Vaultと統合されており、ディスク暗号化キーの保管・ローテーション・アクセス制御を一元的に管理できます。

- キーの集中管理

ADEで使用する暗号化キーはAzure Key Vaultに安全に保管されます。組織はキーのライフサイクル管理やアクセス制御を一元化できます。

- Key Encryption Key(KEK)

Key Vaultを利用して、暗号化キーをさらに保護するKEKを使用することで、二重の暗号化によるセキュリティ強化が可能です。

Microsoft Defender for Cloud

Microsoft Defender for Cloudアイコン

Microsoft Defender for Cloudアイコン

Microsoft Defender for Cloud(旧Azure Security Center)は、Azure環境全体のセキュリティを監視し、保護するための統合プラットフォームです。ADEと連携することで、ディスク暗号化の状態を監視し、セキュリティリスクに対する推奨アクションを提供します。Azureのセキュリティ対策の中核を担うサービスです。

- 一元的なセキュリティ監視

ADEによるディスク暗号化の状況を一元的に監視し、セキュリティリスクを評価します。暗号化が適用されていないディスクを自動検出し、対応を促します。

- セキュリティ推奨

暗号化が不足しているディスクに対して、適切な暗号化方式を推奨します。2028年のADE廃止に向けて、encryption at hostへの移行推奨も表示されます。

Azure Policy

Azure Policyアイコン

Azure Policyアイコン

Azure Policyは、Azureリソースに対してセキュリティや運用に関するポリシーを自動的に適用・管理するサービスです。ADEと連携することで、ディスク暗号化ポリシーを組織全体に一貫して適用できます。

- ポリシーの自動適用

新規仮想マシンに対して、ディスク暗号化を強制するポリシーを設定できます。ADE廃止後はencryption at hostを必須とするポリシーへの切り替えが推奨されます。

- 一貫したセキュリティ管理

組織全体で統一された暗号化ポリシーを適用し、セキュリティ基準を維持します。コンプライアンス要件への準拠状況もダッシュボードで確認可能です。

Azure Backup

Azure Backupアイコン

Azure Backupアイコン

Azure Backupは、Azure上のデータのバックアップとリストアを提供するサービスです。ADEで暗号化されたディスクのバックアップと復元にも対応しており、暗号化状態を維持したまま災害復旧が可能です。

- 暗号化されたデータの保護

ADEで暗号化されたディスクは、バックアップ中も暗号化された状態を維持します。バックアップデータへの不正アクセスリスクを排除できます。

- 復元時の暗号化保持

バックアップから復元したデータも、元の暗号化状態が保持されます。復元先のKey Vaultアクセス権限が正しく設定されていることが前提となります。

Azure Monitor

Azure Monitorアイコン

Azure Monitorアイコン

Azure Monitorは、Azureリソースの監視とログ管理を行うサービスです。ADEに関連するイベントのログを収集・分析することで、暗号化運用の可視化と異常検知を実現します。Microsoft Sentinelと組み合わせることで、セキュリティインシデントの自動対応も可能です。

- ログの一元管理

ADEに関連するすべてのアクティビティをログとして収集し、Azure Monitorで管理します。Key Vaultへのアクセスログと合わせて監査対応に活用できます。

- アラート機能

暗号化キーの期限切れやKey Vaultへの不正アクセス試行など、重要なイベントが発生した際にアラートを設定し、迅速な対応を可能にします。

Azure Disk Encryptionの料金

Azure Disk Encryptionの暗号化機能自体は無料で利用できます。ただし、暗号化キーの管理に使用するAzure Key Vaultの操作に対して課金が発生します。以下の表で、暗号化方式ごとのコスト構造を整理しました。

| 暗号化方式 | 暗号化コスト | Key Vault操作コスト | 備考 |

|---|---|---|---|

| サーバー側暗号化(SSE) | 無料(既定で有効) | PMK利用時は無料、CMK利用時はKey Vault操作に課金 | すべてのマネージドディスクに自動適用 |

| ホストでの暗号化 | 無料 | CMK利用時のみKey Vault操作に課金 | ADE廃止後の推奨移行先 |

| Azure Disk Encryption(ADE) | 無料 | 1万回あたり$0.03(ソフトウェアキー) | 2028年9月に廃止予定 |

| 機密ディスク暗号化 | 追加料金あり | DES利用時はKey Vault操作に課金 | Confidential VM sizes利用が前提 |

SSEはすべてのマネージドディスクに既定で有効化されており、プラットフォーム管理キー(PMK)を使用する場合は追加コストが発生しません。カスタマーマネージドキー(CMK)を使用する場合のみ、Key Vaultの操作回数に応じた課金が発生します。

ADEのKey Vault操作コストは、ソフトウェアキーで1万回あたり$0.03と非常に低額です。100台のAzure仮想マシンを暗号化した場合でも、Key Vault操作の月額コストは数ドル程度に収まります。

ただし、ADEは2028年9月に廃止が予定されているため、新規導入は推奨されません。ホストでの暗号化はADEと同様に無料で利用でき、VM CPUリソースを消費しないという追加のメリットもあります。コスト面でも移行のデメリットはありません。

ディスク暗号化の知見をAI業務自動化にも活かすなら

Disk Encryptionで培った保存データ保護・Key Vault連携の知見は、AIエージェントが扱う業務データの暗号化設計にも直結します。データ保護の知識をAI自動化基盤にも展開するなら、全体像の把握から始めてみてください。

ディスク暗号化からAI業務自動化へ

Microsoft環境でのAI活用を徹底解説

Disk Encryptionで培った保存データ保護の知見は、AIエージェントが扱う業務データの暗号化設計にも直結します。本ガイドでは、Microsoft環境でのAI業務自動化の段階設計を解説しています。

まとめ

本記事では、Azure Disk Encryption(ADE)の仕組み、4種類の暗号化方式の比較、設定手順、他Azureサービスとの連携、料金体系について解説しました。ADEの価値は以下の3点に集約されます。

- BitLocker/DM-Cryptによる実績あるディスク暗号化

Azure Key Vaultとの統合により、暗号化キーのライフサイクル管理とアクセス制御を一元化できます。

- 4種類の暗号化方式から要件に応じた選択が可能

SSE(既定)、ホストでの暗号化、ADE、機密ディスク暗号化の特性を理解し、コンプライアンス要件や性能要件に合わせて使い分けることが重要です。

- Azure Policy・Defender for Cloudとの連携による組織全体のガバナンス

暗号化ポリシーの自動適用と監視の一元化により、数百台規模のVM環境でも一貫したセキュリティ基準を維持できます。

なお、ADEは2028年9月15日に廃止が予定されています。廃止後はADEで暗号化されたディスクがVM再起動時にロック解除できなくなるため、既存環境のencryption at host(ホストでの暗号化)への移行を計画的に進める必要があります。まずはAzureポータルでADE適用中のVMを棚卸しし、公式の移行ガイドを参照して移行スケジュールの策定から着手することを推奨します。