この記事のポイント

ID管理の手動運用は即刻やめるべき。Entra IDプロビジョニングで入退社・異動時のアカウント操作を自動化し、セキュリティリスクと工数を同時に削減できる

まずはSCIM 2.0対応アプリから着手すべき。設定だけで自動プロビジョニングが完了し、即効性が最も高い

人事主導・アプリ・ディレクトリ間の3種類は併用が前提。HRシステム連携で入口を自動化し、SCIM対応アプリに展開するのが最短ルート

ハイブリッド同期は15万オブジェクト以下ならCloud Syncが第一候補。導入・運用負担がConnectより大幅に軽い

M365 E3以上のライセンスがあればP1相当のプロビジョニング機能は追加費用なしで使える。未活用なら即導入すべき

Microsoft MVP・AIパートナー。LinkX Japan株式会社 代表取締役。東京工業大学大学院にて自然言語処理・金融工学を研究。NHK放送技術研究所でAI・ブロックチェーンの研究開発に従事し、国際学会・ジャーナルでの発表多数。経営情報学会 優秀賞受賞。シンガポールでWeb3企業を創業後、現在は企業向けAI導入・DX推進を支援。

Microsoft Entra ID プロビジョニング(旧Azure AD プロビジョニング)は、ユーザーやグループの作成・更新・削除を自動化し、組織全体のID管理を一元化するサービスです。

本記事では、人事主導・アプリ・ディレクトリ間の3種類のプロビジョニング、SCIM 2.0による標準化、Cloud SyncとConnectの使い分け、IDライフサイクル管理、P1/P2ライセンス別の料金体系までを解説します。

Microsoft 365 Copilotの最新エージェント機能については、以下の記事をご覧ください。

Copilot Coworkとは?機能や料金、Claude Coworkとの違いを解説

目次

Microsoft Entra ID プロビジョニングとは (旧:Azure AD プロビジョニング)

Microsoft Entra IDのIDライフサイクル管理

Microsoft Entra IDプロビジョニングと他Azureサービスとの連携

Microsoft Entra ID プロビジョニングとは (旧:Azure AD プロビジョニング)

Microsoft Entra IDアイコン

Microsoft Entra IDアイコン

Microsoft Entra ID プロビジョニングは、ユーザーやグループをさまざまなアプリケーションやシステムに対して自動的に作成、管理、削除するプロセスです。プロビジョニングとは、特定の条件に基づいて対象のシステムにIDを作成・更新・削除する仕組みを指します。

このプロセスにより、組織全体でのユーザーアカウント管理を効率化し、セキュリティとコンプライアンスを強化できます。Entra IDのプロビジョニングは従来のAzure ADプロビジョニングと同様に機能し、クラウド環境やオンプレミスのシステムにおける一貫したユーザー管理を提供します。Microsoft Entra IDの概要については別記事で詳しく解説しています。

2026年現在、プロビジョニングの自動化には主に以下の3種類が提供されており、それぞれが異なる管理ニーズに対応しています。

-

人事主導のプロビジョニング

HRシステムを基盤として、従業員の入社、異動、退職などのライフサイクルイベントに基づいてユーザーアカウントを自動的に作成・管理するプロセスです

-

アプリのプロビジョニング

Microsoft Entra IDを利用して、クラウドやオンプレミスのアプリケーションに対するユーザーやグループのアカウントを自動的に作成、管理、削除するプロセスです

-

ディレクトリ間のプロビジョニング

異なるディレクトリサービス間でユーザー情報を同期させ、一貫したユーザー管理を実現するプロセスです。オンプレミスとクラウド環境のシームレスな統合が可能になります

以下のセクションで、それぞれのプロビジョニングについて詳しく解説します。

人事主導のプロビジョニング

人事主導のプロビジョニングの図

人事主導のプロビジョニングの図

概要や機能

人事主導のプロビジョニングは、人事システム(HRシステム)を基盤としてデジタルIDを作成・管理するプロセスです。従業員の採用、異動、退職などのイベントに基づいて、Microsoft Entra IDやActive Directoryにユーザーアカウントを自動的に作成、更新、削除します。

想定される利用シーン

人事主導のプロビジョニングは、特に大規模な組織で従業員の出入りが頻繁に発生する環境に適しています。以下のようなシーンで利用されます。

-

新規採用時

新しい従業員が人事システムに登録されると、Microsoft Entra IDやActive Directoryに自動的にユーザーアカウントが作成されます

-

従業員の属性更新

従業員の名前、役職、上司などの情報が人事システムで更新されると、Microsoft Entra IDや関連アプリケーションに自動反映されます

-

退職時

従業員が退職状態になると、ユーザーアカウントが無効化されるかシステムから削除されます

-

再雇用時

再雇用された場合、以前のアカウントが再アクティブ化されるか再プロビジョニングされます

デプロイの方法

人事主導のプロビジョニングには、組織のインフラやニーズに応じて次の3つのデプロイ方法があります。

-

クラウド専用のシステム向け

WorkdayやSuccessFactorsなどのクラウドベースの人事システムから直接Microsoft Entra IDにユーザーをプロビジョニングします。Active Directoryを使用しない組織向けです。 -

Active Directoryと連携するシステム向け

クラウド人事システムからのユーザー情報をまずActive Directoryにプロビジョニングし、その後Microsoft Entra IDに同期させます。既存のActive Directory環境を活用しつつクラウドサービスと統合できます。 -

複数の人事システムやオンプレミスのシステムを持つ組織向け

SAPやOracle eBusiness、PeopleSoftなどの複数の人事システムを使用する組織向けです。APIを利用したカスタム統合や専用ツール(Microsoft Identity Manager、SAP IDM等)を使用します。

主なメリット

-

自動化による効率化

人事システムからの情報を基にユーザーアカウントの作成・更新・削除が自動的に行われ、HRやIT部門の業務効率が大幅に向上します

-

一貫性と正確性の向上

従業員の入社から退職まで全てのユーザーアカウントが一元管理され、誤ったデータ入力や権限設定のリスクが減少します

-

迅速な対応

従業員の入社や異動、退職に伴うアカウント変更がリアルタイムで反映され、業務開始時から適切なリソースにアクセスできます

-

セキュリティの強化

退職時にアカウントが即時に無効化または削除されるため、不要なアクセス権限が残らずセキュリティリスクが低減されます

-

コンプライアンスの遵守

データ管理の一元化により、規制やコンプライアンスの要件に確実に対応でき、監査対応も容易になります

アプリのプロビジョニング

アプリのプロビジョニングの図

アプリのプロビジョニングの図

概要や機能

Microsoft Entra IDにおけるアプリのプロビジョニングは、企業が使用するさまざまなアプリケーションに対して、ユーザーアカウントの作成・更新・削除を自動的に行うプロセスです。Microsoft Entra IDやActive Directoryとは異なる独自のデータストアを持つアプリケーションにユーザーIDを同期し、アカウントを管理します。

具体的な機能は以下のとおりです。

-

ユーザーIDの作成

ユーザーが新たに追加されると、DropboxやSalesforce、ServiceNowなどのアプリケーションにユーザーIDが自動的に作成されます

-

ユーザーIDの更新

ユーザーの役割や部署が変更された場合、各アプリケーションに自動反映され適切な権限が維持されます

-

ユーザーIDの削除

ユーザーが退職した場合、関連するすべてのアプリケーションからユーザーIDが自動的に削除されます

-

オンプレミスおよび仮想環境への対応

オンプレミスや仮想マシン上でホストされているアプリケーションにも対応しており、これらの環境でもプロビジョニングを自動化できます

-

SCIM対応

SCIM 2.0を利用することで、異なるシステムやアプリケーション間でユーザー情報をスムーズに同期・管理できます。2026年現在、Microsoft Entra プロビジョニングサービスはSCIM 2.0クライアントとして動作し、対応アプリケーションへの自動プロビジョニングを実現します

SCIMとは

SCIM(System for Cross-domain Identity Management)は、異なるシステムやアプリケーション間でユーザー情報をやり取りするための標準プロトコルです。SCIMをサポートしているアプリケーション同士であれば、ユーザーアカウントの作成・更新・削除がREST APIを通じて自動化されます。

SCIMに対応していないアプリケーションでも、Microsoft Entra IDのプロビジョニングコネクタやECMA(Extensible Connectivity Management Agent)を使って同様の自動化を実現できます。

想定される利用シーン

アプリのプロビジョニングは、次のような場面で利用されます。

-

新規プロジェクトの開始

プロジェクトメンバー全員に対して必要なアプリケーションのアクセス権を一括で設定し、プロジェクト開始時からスムーズに業務を進められます

-

従業員の異動や役割変更

社内での異動や役割の変更に伴い、アカウント情報が自動的に更新され、新しい職務に必要なアプリケーションへのアクセス権が適切に設定されます

-

退職者のアカウント管理

退職した従業員のアカウントがすべての関連アプリケーションから自動的に削除され、セキュリティリスクを最小限に抑えます

-

レガシーシステムの統合

SCIMに対応していない古いシステムに対しても、Microsoft Entra IDを通じて一元的にユーザー管理を行い、現代的なITインフラに統合できます

主なメリット

-

迅速なユーザーアクセス設定

新しいユーザーが追加された際、必要なアプリケーションへのアクセス権が即座に設定され、すぐに業務を開始できます

-

役割ベースのアクセス管理

ユーザーの役職や部署の変更に応じてアクセス権限が自動調整され、適切な権限が常に維持されます

-

システム間の一貫性

Microsoft Entra IDと独自のデータストアを持つアプリケーション間で、ユーザーIDや権限の管理が統一されます

-

セキュリティリスクの低減

退職者や異動者のアカウントが不要なアプリケーションから即座に削除され、不正アクセスのリスクを最小限に抑えられます

ディレクトリ間のプロビジョニング

ディレクトリ間のプロビジョニングの図

ディレクトリ間のプロビジョニングの図

ディレクトリ間のプロビジョニングは、異なるディレクトリサービスの間でユーザーIDを作成、同期、管理するプロセスです。特にハイブリッドID環境(オンプレミスのシステムとクラウドサービスを統合し、両方の環境で一貫したユーザー認証とアクセス管理を実現する仕組み)で使用されます。

想定される利用シーン

多くの組織は、オンプレミスのActive DirectoryとクラウドのMicrosoft Entra IDの両方を利用しています。このような環境では、すでにActive Directoryで管理されているユーザーをMicrosoft Entra IDにプロビジョニングするケースが一般的です。このプロセスは、Microsoft Entra ConnectやMicrosoft Entra Cloud Syncを使用して自動化されます。

例えば、企業がオンプレミスのファイルサーバーやWebアプリケーションをActive Directoryで管理している場合、クラウドベースのMicrosoft Entra IDと連携させることでハイブリッドID環境を構築できます。

ディレクトリ間のプロビジョニングの方法

Microsoft Entra IDでは、ディレクトリ間のプロビジョニングを実現するために主に以下の3つの方法がサポートされています。

-

Microsoft Entra Cloud Sync(クラウド同期)

ハイブリッドIDの実現を目的とした軽量のエージェントで、Active DirectoryとMicrosoft Entra IDの間でユーザーとグループを同期します。ポータルから簡単に構成でき、ADドメインあたり15万オブジェクトまで対応します。Microsoftは新規のハイブリッド同期プロジェクトではCloud Syncを第一候補として推奨しています。 -

Microsoft Entra Connect

ハイブリッドID環境を構築するための主要なツールです。ADドメインあたり無制限のオブジェクト数、25万メンバーまでの大規模グループをサポートし、デバイスライトバックやExchangeハイブリッドなどの高度な機能を備えています。Microsoft Entra Connectの詳細については別記事で解説しています。 -

Microsoft Identity Manager(MIM)

オンプレミスのIDおよびアクセス管理ソリューションです。Active DirectoryやMicrosoft Entra IDに対する複雑なユーザー管理タスクを自動化し、ハイブリッドID環境を強化できます。

以下の表で、Cloud SyncとConnectの主な違いを整理しました。環境規模と必要な機能に応じて適切なツールを選定してください。

| 項目 | Cloud Sync | Entra Connect |

|---|---|---|

| アーキテクチャ | 軽量エージェント+クラウド管理 | オンプレミスサーバー+ローカルSQL |

| オブジェクト上限 | 15万/ADドメイン | 無制限 |

| グループメンバー上限 | 5万 | 25万 |

| デバイスライトバック | 非対応 | 対応 |

| Exchange ハイブリッド | 非対応 | 対応 |

| 管理場所 | Microsoft Entra管理センター | ローカルサーバー |

| 推奨環境 | 新規・中小規模 | 大規模・複雑な要件 |

この比較から分かるのは、15万オブジェクト以下でデバイスライトバックやExchangeハイブリッドが不要な環境であれば、Cloud Syncの方が導入・運用の負担が少ないという点です。大規模環境や高度な同期要件がある場合はEntra Connectを選択してください。

主なメリット

ディレクトリ間のプロビジョニングを使用することで、以下のメリットが得られます。

-

パスワードハッシュ同期

オンプレミスのActive Directoryで管理されているパスワードハッシュをMicrosoft Entra IDと同期させ、クラウドシステムにシームレスにサインインできます

-

パススルー認証

オンプレミスとクラウドの両方で同じパスワードを使用でき、追加のインフラなしにセキュリティを確保します

-

オブジェクト同期

ユーザーやグループなどのオブジェクトをオンプレミスとクラウドの両方で一致させ、データの一貫性を保ちます

-

稼働状況の監視

Microsoft Entra管理センターを通じて、ディレクトリ間のプロビジョニングの状態を一元的に監視し、問題を迅速に特定・解決できます

Microsoft Entra IDのIDライフサイクル管理

IDライフサイクル管理とは、ユーザーが組織に入社してから退職するまでの間、ユーザーアカウントを作成・管理・削除する一連のプロセスを管理することです。企業全体で一貫したセキュリティを保ち、運用の効率化を図るための基盤となります。

このプロセスの中で、プロビジョニングとプロビジョニング解除(デプロビジョニング)が重要な役割を果たします。新しいユーザーが追加された際にアカウントを作成し、役職や部署の変更に応じて情報を更新し、退職時にはアカウントを削除することで、全てのシステムで一貫したユーザー情報が維持されます。

2026年2月には、Lifecycle Workflowsの属性変更トリガーが一般提供となり、ユーザー属性の変更を検知して自動的にワークフローを実行できるようになりました。これにより、部署異動や役職変更に伴うアクセス権の再設定がさらに自動化されています。

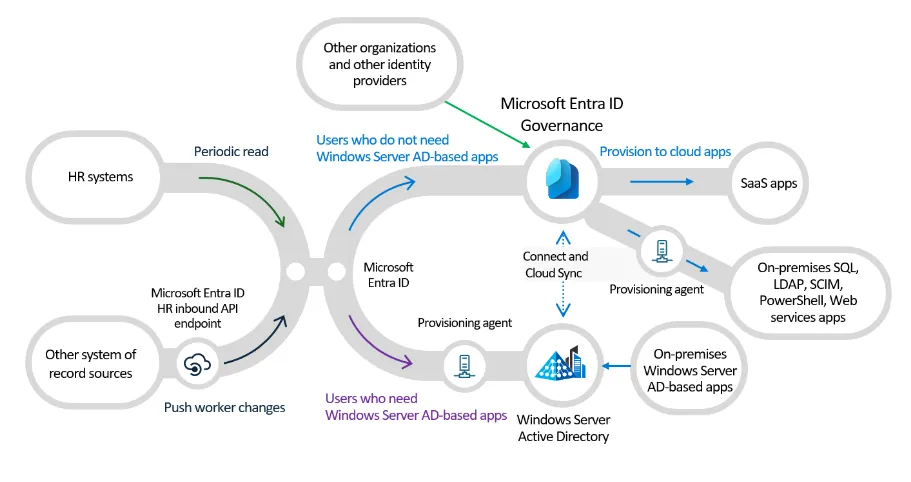

IDライフサイクル管理の図

IDライフサイクル管理の図

上記の図は、IDライフサイクル管理の概念を示しています。IDライフサイクルの流れは以下のとおりです。

-

HRシステムからの情報がMicrosoft Entra IDに送られ、ユーザーアカウントが自動的に作成・更新されます。新規入社や役職変更時に、適切なシステムで必要な権限が自動的に付与されます。

-

Microsoft Entra IDは、クラウドアプリやオンプレミスアプリへのアクセスを管理し、プロビジョニングとデプロビジョニングを通じて各アプリケーション間でユーザー情報の一貫性を保ちます。

-

ユーザーは、クラウドアプリのみを使う場合とオンプレミスのWindows Server ADベースのアプリも使う場合に分かれ、それぞれ適切にプロビジョニングされます。

-

ConnectとCloud Syncを使って、オンプレミスのWindows Server ADとクラウドのMicrosoft Entra IDを同期させ、どちらの環境でも一貫した管理が行えます。

従業員50名以上の組織で、入退社のたびにIT部門が手動でアカウントを作成・削除している場合、プロビジョニングの自動化による効果は大きくなります。退職者のアカウント削除が1日でも遅れれば、その間は不要なアクセス権が残存するセキュリティリスクが発生します。

Microsoft Entra IDプロビジョニングと他Azureサービスとの連携

Microsoft Entra ID プロビジョニングは、Azure AutomationやAzure Monitorなどのサービスと組み合わせることで、自動化と監視をさらに強化できます。

Azure Automationによるワークフロー自動化

Azure Automationアイコン

Azure Automationアイコン

Azure Automationは、プロビジョニングプロセスを自動化するためのツールです。Microsoft Entra IDとAzure Automationを組み合わせることで、ユーザーの入社時に自動的にアカウントを作成したり、退職時にアカウントを削除したりするワークフローを設定できます。手作業によるエラーを減らし、運用効率を高めることが可能です。

Azure Monitorによるプロビジョニング監視

Azure Monitorアイコン

Azure Monitorアイコン

Azure Monitorは、Microsoft Entra IDのプロビジョニング活動を含むAzure環境全体の監視とログ管理を提供します。プロビジョニングの状況をリアルタイムで監視し、異常が発生した際に迅速に対応できる体制を整えられます。

プロビジョニングログはMicrosoft Sentinelに転送することもでき、セキュリティイベントとの相関分析によって、不審なアカウント操作の早期検知が可能です。

Microsoft Entra IDプロビジョニングの料金

Microsoft Entra ID プロビジョニング機能の利用にはライセンスが必要です。以下の表で、2026年3月時点のライセンス別の料金体系とプロビジョニング機能の範囲を整理しました。

| ライセンス | 月額(1ユーザー) | プロビジョニング機能 | 含まれるプラン |

|---|---|---|---|

| Free | $0 | 基本的なユーザー管理のみ(自動プロビジョニング不可) | — |

| P1 | $6 | SCIMアプリプロビジョニング、Cloud Sync、Connect | Microsoft 365 E3 |

| P2 | $9 | P1機能+アクセスレビュー、PIM | Microsoft 365 E5 |

| ID Governance(アドオン) | $7 | Lifecycle Workflows、エンタイトルメント管理 | P1/P2に追加 |

| Entra Suite | $12 | P2+Governance+Internet Access+Private Access+Verified ID | — |

この表のポイントは、SCIMによるアプリプロビジョニングを利用するには最低でもP1ライセンスが必要だという点です。Microsoft 365 E3以上のプランにはP1が含まれているため、すでにE3/E5を導入している組織では追加費用なしでプロビジョニング機能を利用できます。

コスト試算の目安

500名規模の組織がFree版からP1に移行する場合、年間の追加コストは約$36,000(月額$6 × 500名 × 12ヶ月)です。一方で、プロビジョニングの自動化によりIT部門のアカウント管理工数を月20〜40時間削減できれば、人件費換算でROIの回収は十分に見込めます。

Lifecycle Workflowsを活用した高度なIDガバナンスが必要な場合は、ID Governanceアドオン($7/ユーザー/月)の追加が必要です。まずはP1ライセンスでSCIMプロビジョニングを導入し、効果を確認した上でGovernanceアドオンに段階的に拡張していくアプローチを推奨します。

ID管理の自動化をAIエージェントのガバナンスに拡張するなら

Entra IDプロビジョニングでユーザー管理を自動化できたなら、次はそのID基盤の上でAIエージェントのアクセスもまとめて統制する段階です。

AIエージェントが業務システムに直接アクセスする時代、「誰がどのAgentに何の権限を与えるか」もID管理の延長で設計する必要があります。AI Agent Hubは、Entra IDと連携した認証基盤の上でAIエージェントを稼働させ、Agent単位のアクセス権限・実行ログ・セキュリティチェックを管理ダッシュボードで一元管理できます。プロビジョニングで整備した「入社→権限付与→退職→権限剥奪」のライフサイクルと同じ思想で、AIエージェントのガバナンスを設計できます。

AI総合研究所が、Microsoft MVP / Solution Partner認定の実績をもとに、設計から運用まで専任チームが伴走支援します。まずは無料の資料で、自社の業務にどう活用できるかご確認ください。

ID管理基盤の上にAIガバナンスを構築

Entra IDでAIエージェントも統制

プロビジョニングで整備したID管理基盤を拡張し、AIエージェントのアクセス権限・実行ログ・監査証跡を一元管理。テナント内完結で安全に運用できます。

まとめ

Microsoft Entra ID プロビジョニングは、クラウドとオンプレミスの両環境でのユーザー管理を自動化し、セキュリティとコンプライアンスを強化するサービスです。本記事の内容から、以下の3つの価値を整理します。

1つ目は、入社・異動・退職に伴うアカウント操作の自動化です。人事主導・アプリ・ディレクトリ間の3種類のプロビジョニングにより、手動作業とセキュリティリスクを同時に削減できます。

2つ目は、SCIM 2.0による標準化の恩恵です。対応アプリケーションであれば設定のみでプロビジョニングが完了し、レガシーシステムにもECMAコネクタで対応できます。

3つ目は、Cloud SyncとConnectの使い分けによる適切なハイブリッドID環境の構築です。15万オブジェクト以下の環境ではCloud Syncで運用負荷を抑え、大規模環境ではConnectの高度な機能を活用できます。

導入を検討する場合は、まず現在のMicrosoft 365ライセンスにP1が含まれているかを確認してください。E3以上であれば追加費用なしでSCIMプロビジョニングを利用開始できます。Azureへのユーザー追加方法も参考にしてください。