この記事のポイント

社内ユーザーの追加はEntra管理センターからの直接作成が最もシンプル。数十名以上ならCSV一括作成を使うべき

外部パートナーとの協業にはB2Bコラボレーション招待が最適。専用アカウント不要で50,000 MAUまで無料のため中小規模なら追加費用ゼロ

オンプレミスADで数百名以上を管理済みならCloud Syncによるクラウド同期が第一候補。Connect Syncは廃止予定のため新規導入は避けるべき

MFA必須化(2024年10月〜段階適用)への対応は最優先事項。未設定の管理者アカウントは即座にMFAを有効化すべき

ライセンス選定はP1で十分なケースが多い。条件付きアクセスとグループベース管理をカバーでき、M365 E3以上なら追加費用なし

Microsoft MVP・AIパートナー。LinkX Japan株式会社 代表取締役。東京工業大学大学院にて自然言語処理・金融工学を研究。NHK放送技術研究所でAI・ブロックチェーンの研究開発に従事し、国際学会・ジャーナルでの発表多数。経営情報学会 優秀賞受賞。シンガポールでWeb3企業を創業後、現在は企業向けAI導入・DX推進を支援。

Azureにユーザーを追加する方法は、組織の規模やセキュリティ要件によって最適な手段が異なります。

テナント内への直接追加、外部ユーザーの招待、オンプレミスActive Directoryからの同期という3つの主要な方法があり、それぞれにメリットと注意点があります。

本記事では、2026年3月時点の最新情報にもとづき、Microsoft Entra管理センターでのユーザー追加手順をスクリーンショット付きで解説します。

2024年10月から段階的に適用されているMFA必須化への対応や、CSV一括作成、RBAC、ライセンス体系まで、ユーザー管理に必要な知識を網羅します。

✅Microsoft 365 Copilotの最新エージェント機能「Copilot Cowork」については、以下の記事をご覧ください。

Copilot Coworkとは?機能や料金、Claude Coworkとの違いを解説

Microsoft Entra IDのユーザー管理とは

Microsoft Entra ID(旧Azure Active Directory)は、Microsoft Azureが提供するクラウドベースのID管理サービスです。組織のユーザーアカウント作成、アクセス権の付与、多要素認証の設定など、IDに関するあらゆる管理を一元的に行う基盤として機能します。

2026年3月時点では、ユーザー管理の主要な操作はMicrosoft Entra管理センター(entra.microsoft.com)で行います。従来のAzure Portal(portal.azure.com)からも同等の操作が可能ですが、ID関連の機能はEntra管理センターに集約されつつあります。

Microsoft Entra IDのユーザー種別

Microsoft Entra IDでは、組織のニーズに応じて4種類のユーザーを管理できます。ユーザーを追加する前に、どの種類に該当するかを確認しておくことで、適切な権限設定が行えます。

以下の表で、各ユーザー種別の認証方法とアクセス権限の違いを整理しました。

| ユーザー種別 | 認証方法 | アクセス権限 | 主な利用シーン |

|---|---|---|---|

| 内部メンバー | テナント内の資格情報 | メンバー権限(フル) | 正社員・契約社員 |

| 内部ゲスト | テナント内の資格情報 | ゲスト権限(制限付き) | 以前から存在するゲスト |

| 外部メンバー | 外部テナントの資格情報 | メンバー権限(フル) | マルチテナント組織の社員 |

| 外部ゲスト | 外部の資格情報 | ゲスト権限(制限付き) | パートナー・委託先 |

多くの組織では「内部メンバー」と「外部ゲスト」の2つが中心になります。内部メンバーは自社テナント内で作成した正社員アカウント、外部ゲストはメールアドレスで招待した社外パートナーのアカウントです。マルチテナント組織の場合は「外部メンバー」も使用しますが、一般的な中小企業ではあまり意識する必要はありません。

Azureにユーザーを追加する3つの方法と選び方

Azureへのユーザー追加には、組織の状況に応じて3つの方法があります。新入社員の入社、外部パートナーとの協業開始、ハイブリッド環境の統合など、それぞれのシナリオで最適な方法が異なります。

以下の表で、3つの方法のメリット・デメリットと利用シーンを比較しました。

| 方法 | 利用シナリオ | メリット | デメリット | 必要な権限 |

|---|---|---|---|---|

| テナント内に直接追加 | 社内ユーザーの新規作成 | シンプルで即時管理可能。CSV一括作成にも対応 | 外部ユーザーには対応できない | ユーザー管理者 |

| 外部ユーザーの招待 | パートナー・委託先との協業 | メール1通で招待完了。専用アカウント不要 | セキュリティポリシーの追加設定が必要 | ゲスト招待者 |

| オンプレミスADからの同期 | ハイブリッド環境の統合 | 既存ADとの一元管理が可能 | 初期導入にサーバーとリソースが必要 | ハイブリッドID管理者 |

判断のポイントは、追加するユーザーが「自社テナント内のアカウントで管理すべきか」「既存の外部アカウントで参加させるか」「すでにオンプレミスADで管理されているか」です。新入社員は1番目、プロジェクト単位の外部協力者は2番目、すでにWindows Server Active Directoryで数百名以上を管理している組織は3番目が適しています。

テナント内にAzureユーザーを直接追加する方法

テナント内への直接追加は、新入社員やプロジェクトメンバーなど、自組織のアカウントとして管理するユーザーを作成する方法です。Entra管理センターからの個別作成と、CSVファイルを使った一括作成の2つの手段があります。

Entra管理センターでの追加手順

ユーザー管理者以上の権限を持つアカウントで操作を行います。まず、Azure PortalまたはEntra管理センターにサインインし、Microsoft Entra IDを選択してください。

Microsoft Entra IDの選択

Microsoft Entra IDの選択

左バーの「管理」 > 「ユーザー」 の順で移動してください。

ユーザーへの移動

ユーザーへの移動

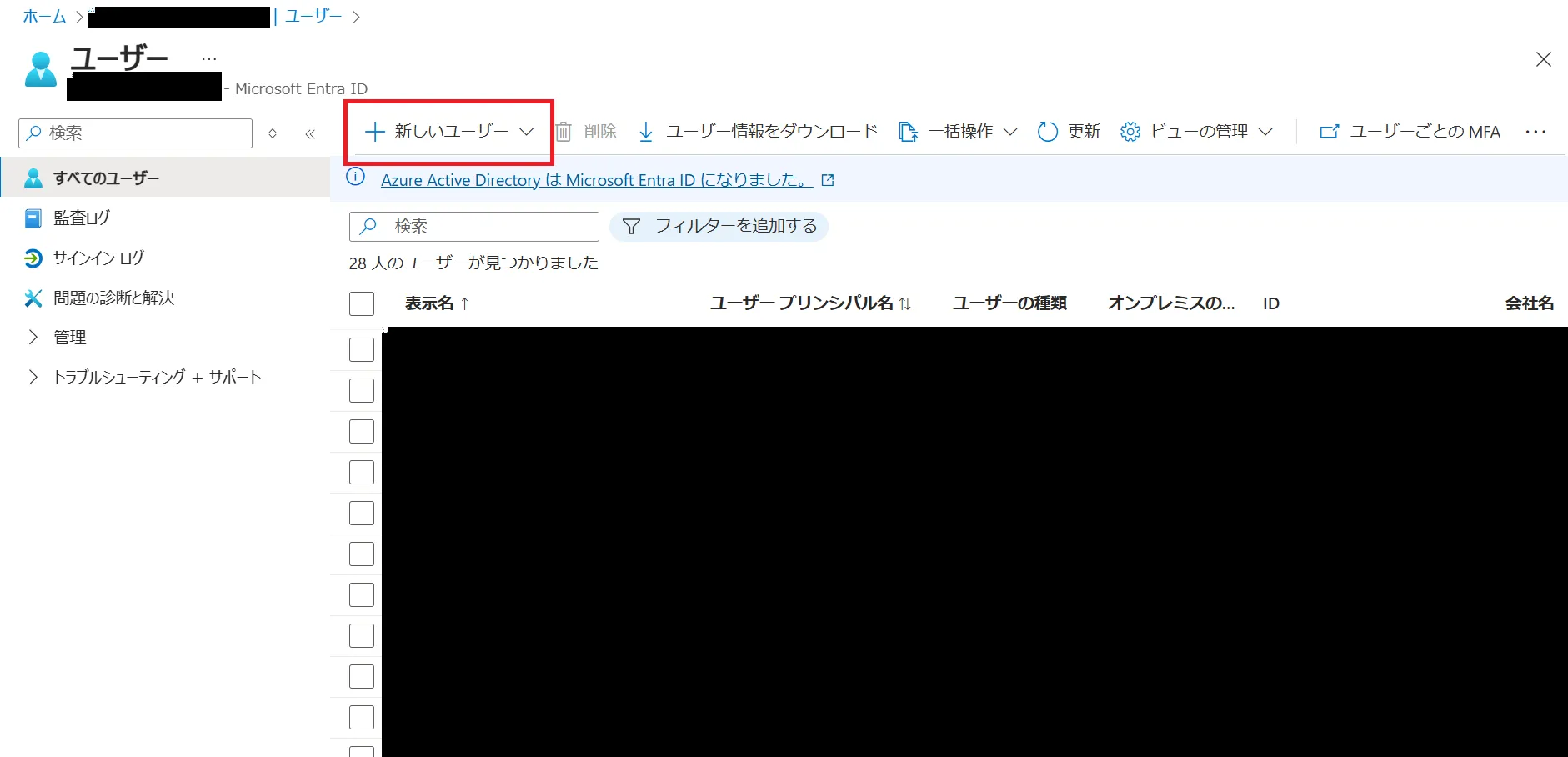

すると、組織のユーザー一覧画面が表示されます。

ユーザーのメイン画面

ユーザーのメイン画面

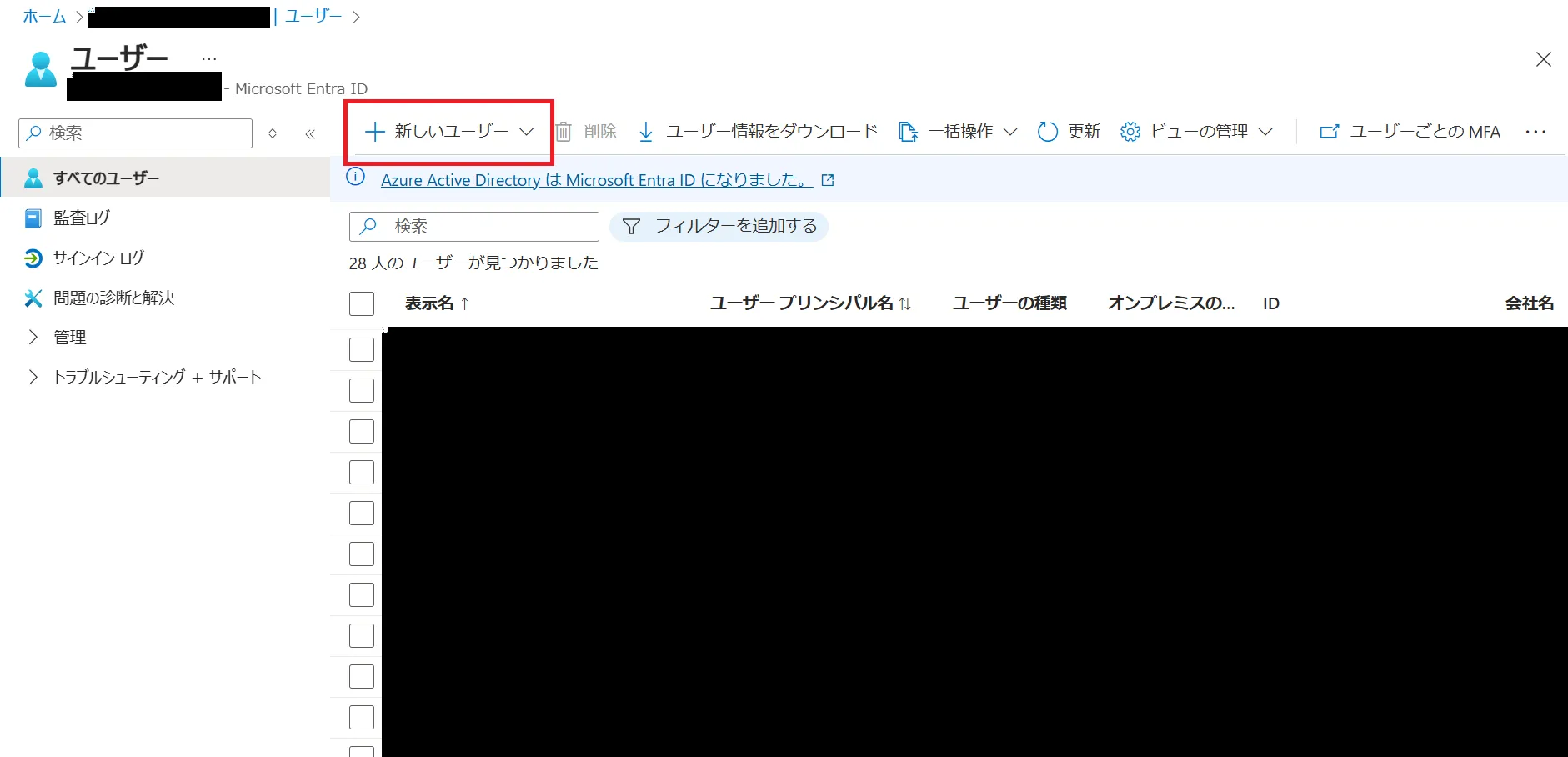

上記画像赤枠で囲んだ「新しいユーザー」 > 「新しいユーザーの作成」 の順でクリックします。

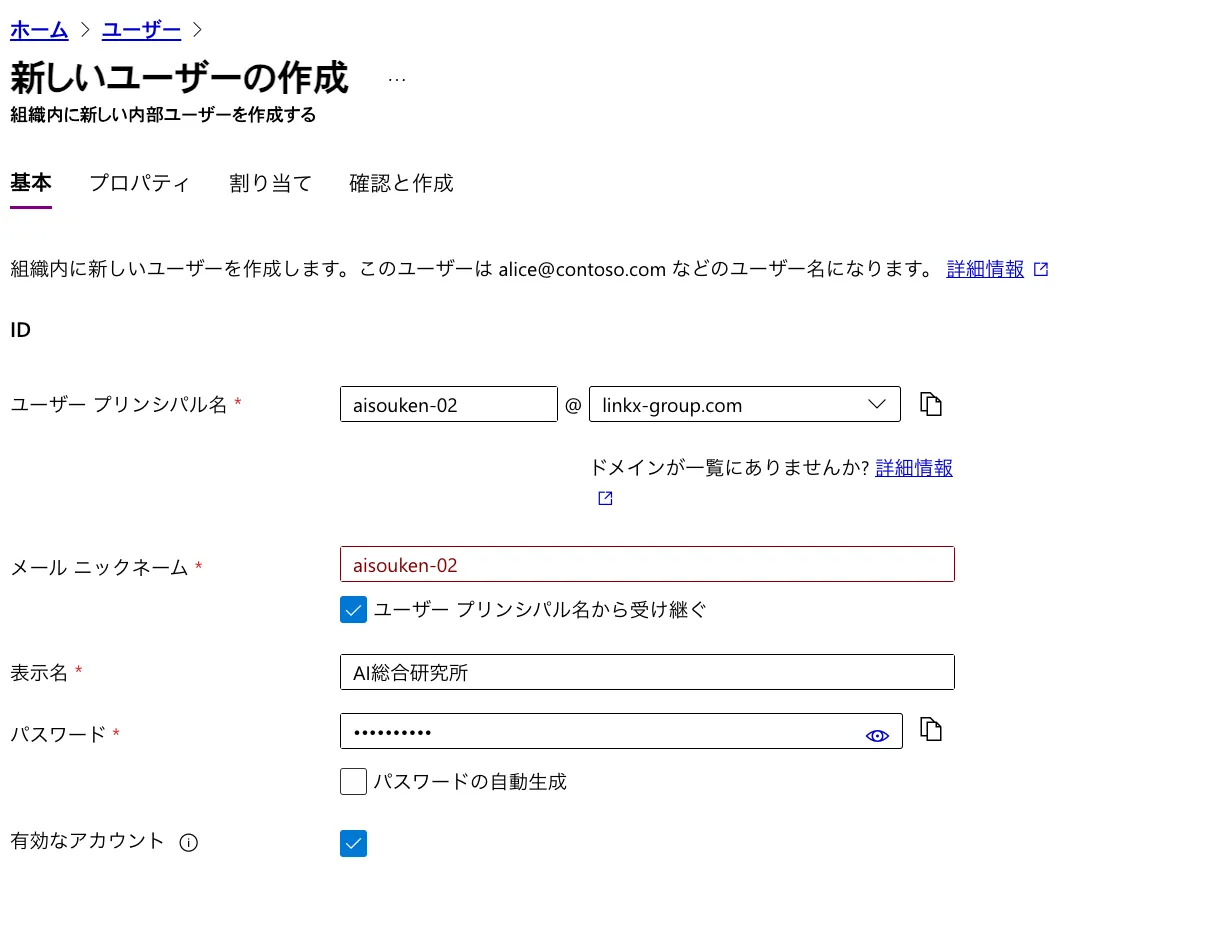

作成画面では、「基本」「プロパティ」「割り当て」の3つのタブを順に設定します。

基本情報の入力

「基本」タブでは、ユーザープリンシパル名(メールアドレス形式のユーザー名)、表示名、初期パスワードを設定します。ユーザープリンシパル名の@以降には、テナントに登録されているドメインを選択してください。

作成画面の「基本」

作成画面の「基本」

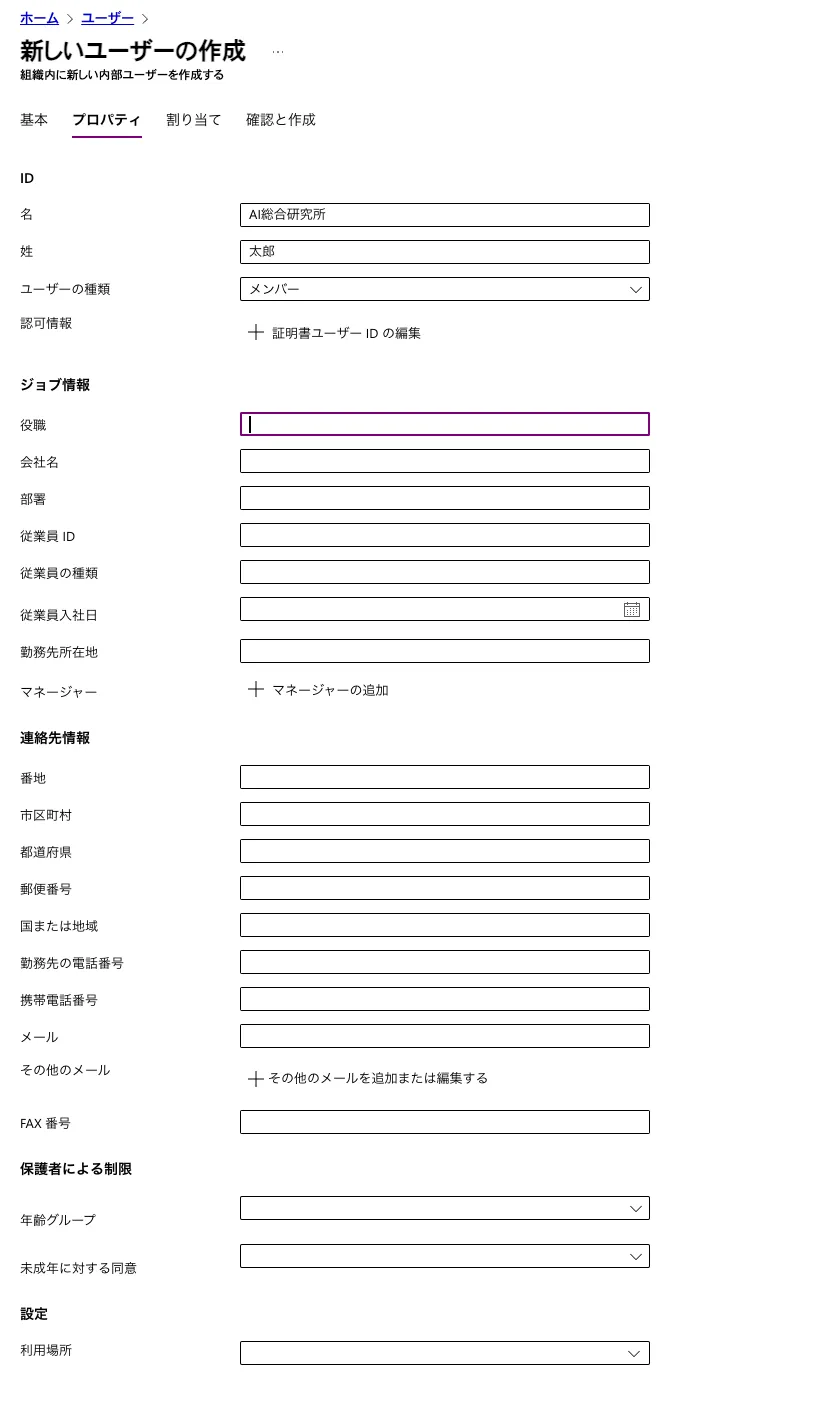

作成画面の「プロパティ」

作成画面の「プロパティ」

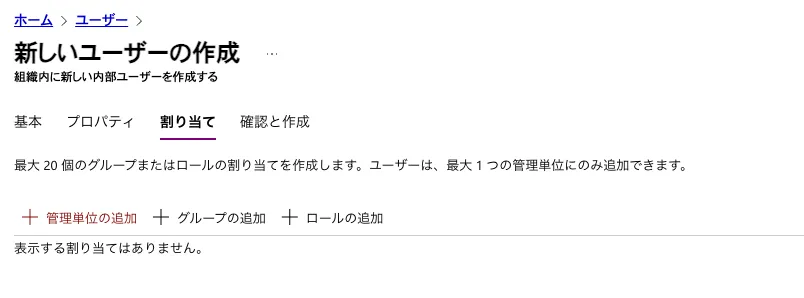

割り当ての設定

「割り当て」タブでは、ユーザーをグループやロールに追加できます。作成時に最大20のグループまたはロールを割り当て可能です。

作成画面の「割り当て」

作成画面の「割り当て」

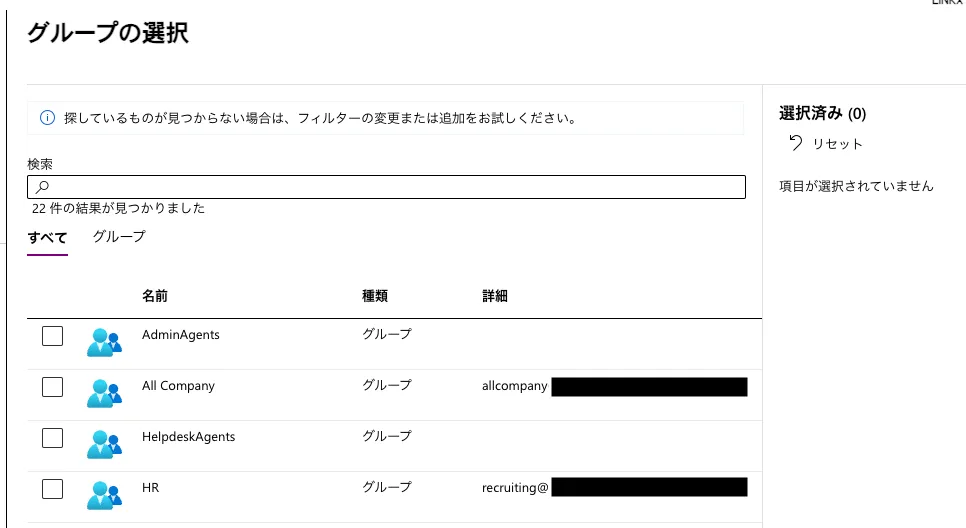

「+グループの追加」をクリックすると、既存のグループ一覧から選択できます。

グループの追加

グループの追加

「+ロールの追加」をクリックすると、Microsoft Entraの組み込みロール(ユーザー管理者、グローバル閲覧者など)を割り当てられます。

ロールの追加

ロールの追加

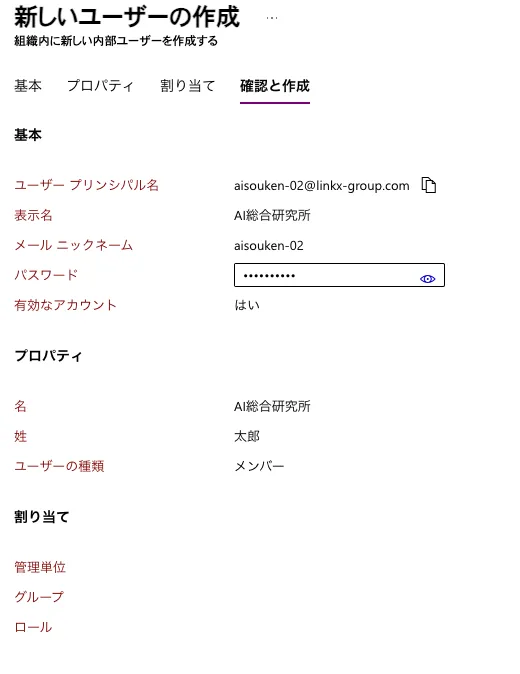

最後に「確認と作成」タブで設定内容を確認し、問題がなければ「作成」をクリックします。

作成画面の「確認と作成」

作成画面の「確認と作成」

これでテナント内にユーザーが作成されます。作成されたユーザーには初期パスワードが設定され、初回サインイン時にパスワード変更が求められます。

CSVファイルによる一括ユーザー作成

数十名以上のユーザーを追加する場合、1人ずつ作成する方法では時間がかかります。Microsoft Entra IDでは、CSVファイルをアップロードしてユーザーを一括作成する機能が用意されています。

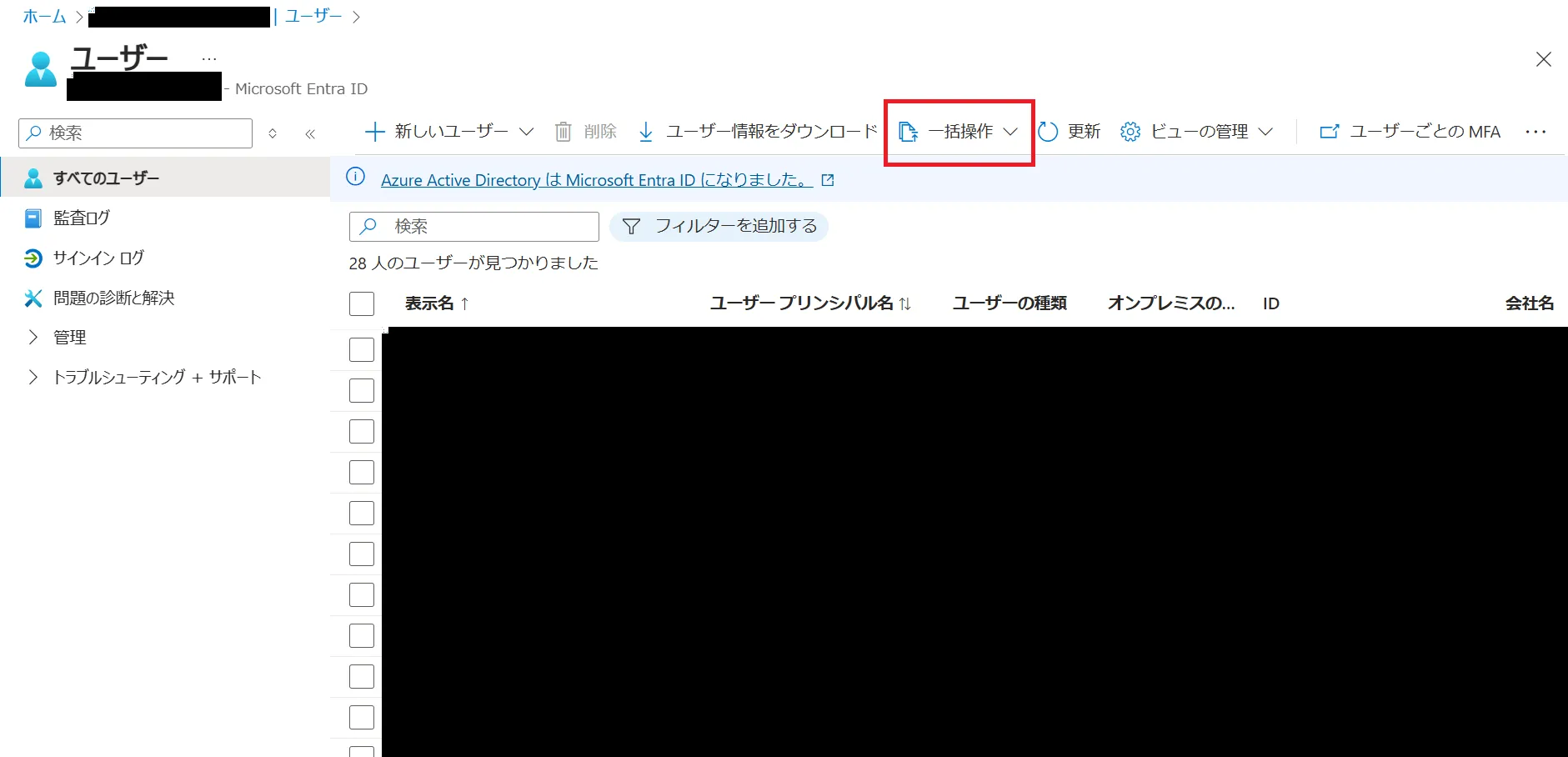

ユーザーのメイン画面から「一括操作」 > 「一括作成」に移動してください。

ユーザーの一括作成

ユーザーの一括作成

「ダウンロード」ボタンからCSVテンプレートを取得し、以下の4つの必須項目を入力します。

- 名前(displayName)

ユーザーの表示名

- ユーザープリンシパル名(userPrincipalName)

メールアドレス形式のサインインID

- 初期パスワード(passwordProfile)

テナントのパスワードポリシーに準拠したパスワード

- サインインのブロック(accountEnabled)

「No」で有効、「Yes」で無効

CSVファイルの1行目にはバージョン番号(version:v1.0)、2行目には列ヘッダーが含まれています。これらの行は削除や変更をしないでください。3行目以降にユーザー情報を1行1ユーザーで入力し、アップロードすると一括作成が開始されます。

一括操作が1時間以内に完了しない場合は処理がタイムアウトする可能性があるため、大量のユーザーを追加する際はバッチを分割することをMicrosoftは推奨しています。

外部ユーザーをAzureに招待する方法

外部パートナーやクライアントとのコラボレーションが必要な場合、ゲストユーザーとして外部の人を招待できます。この方法はMicrosoft Entra B2Bコラボレーションと呼ばれ、招待されたユーザーは自分の組織のアカウント(Microsoftアカウント、Googleアカウントなど)でサインインできるため、別途アカウントを作成する必要がありません。

外部ユーザーの招待手順

先ほどと同様に、Entra管理センターから「ユーザー」画面に移動してください。

ユーザーのメイン画面

ユーザーのメイン画面

上記画像赤枠で囲んだ「新しいユーザー」 > 「外部ユーザーの招待」の順でクリックします。

外部ユーザーの招待設定画面

外部ユーザーの招待設定画面

設定画面では、招待するユーザーのメールアドレスと表示名を入力します。「招待メッセージの送信」にチェックを入れると、カスタムメッセージを添えた招待メールが送信されます。「基本」「プロパティ」「割り当て」の設定を完了したら、「確認と招待」に進み、「招待」をクリックしてください。

招待されたユーザーにはメールが届き、リンクをクリックして招待を承諾するとテナントへのアクセスが可能になります。招待状態はユーザー詳細画面の「B2B コラボレーション」タイルで確認できます。

外部ユーザー管理の注意点

外部ユーザーの追加では、セキュリティ管理が特に重要になります。以下の点に注意してください。

- アクセス範囲の制限

ゲストユーザーにはデフォルトで制限付きの権限が割り当てられますが、プロジェクトに必要な最小限のリソースのみアクセスできるよう、条件付きアクセスポリシーを設定することを推奨します

- 招待承諾の期限管理

招待メールには有効期限があります。長期間承諾されない招待は定期的に確認し、不要であれば取り消してください

- ゲストユーザーの定期レビュー

プロジェクト終了後も残り続けるゲストアカウントはセキュリティリスクになります。Microsoft Entra IDのアクセスレビュー機能(P2ライセンス以上)を活用して、定期的にゲストユーザーの棚卸しを行うことが推奨されます

外部ユーザーの課金は月間アクティブユーザー(MAU)単位で行われ、最初の50,000 MAUまでは無料です。中小規模のプロジェクトであれば追加費用なく利用できるケースがほとんどです。

オンプレミスADからMicrosoft Entra IDへのユーザー同期

オンプレミス環境とAzure環境を併用しているハイブリッド組織では、既存のActive Directoryユーザーをクラウドに同期する方法が最も効率的です。Microsoft Entra Connectを使用することで、ユーザー、グループ、その他のオブジェクトをオンプレミスとクラウドの間で自動的に同期できます。

Microsoft Entra Connect

Microsoft Entra Connect

Microsoft Entra ConnectとCloud Syncの違い

オンプレミスADとMicrosoft Entra IDを同期するツールには、従来のMicrosoft Entra ConnectとクラウドベースのMicrosoft Entra Cloud Syncの2つがあります。

以下の表で両者の違いを整理しました。

| 項目 | Microsoft Entra Connect | Microsoft Entra Cloud Sync |

|---|---|---|

| 管理場所 | オンプレミスサーバー | クラウド(Entra管理センター) |

| 同期エンジン | 専用サーバーにインストール | 軽量エージェントのみ |

| オブジェクト上限 | 制限なし | ADドメインあたり150,000 |

| 高可用性 | スタンバイサーバーが必要 | 複数エージェントで自動対応 |

| デバイス同期 | 対応 | 非対応 |

| カスタム同期ルール | 柔軟に設定可能 | OU/グループフィルターのみ |

MicrosoftはCloud SyncをConnect Syncの後継として位置付けており、機能の完全一致後にConnect Syncは廃止される予定です。また、2026年9月30日までにConnect Syncのバージョン2.5.79.0以上へのアップグレードが必須となっています。未対応の場合、同期サービスが停止します。

現在Cloud Syncが対応していないシナリオ(デバイス同期、複雑なフィルタリングルールなど)を使用している場合はConnect Syncを継続し、それ以外の新規導入ではCloud Syncの採用を検討してください。

Microsoft Entra Connectの詳細な設定方法については、以下の記事で解説しています。

Microsoft Entra Connectとは?主な機能を解説! | AI総合研究所

Microsoft Entra Connect(旧:Azure AD Connect)を使用して、オンプレミスとクラウドのIDを一元管理。IT管理の効率化とセキュリティ強化を実現する方法を分かりやすく解説します

https://www.ai-souken.com/article/azure-entra-connect-overview

Azureユーザー管理のセキュリティベストプラクティス

ユーザーを追加した後の管理体制が、Azure環境全体のセキュリティを左右します。Microsoftが公開しているIDとアクセスのセキュリティベストプラクティスに基づき、特に重要な4つのポイントを解説します。

グループ機能によるアクセス一元管理

Microsoft Entra IDでは、ユーザーをグループにまとめることでグループ単位でアクセス権限を管理できます。個別ユーザーに権限を割り当てる方法は管理の手間が増えるだけでなく、設定ミスの原因にもなります。

新規ユーザーの追加時にグループに所属させるだけで、そのグループに紐づいたアプリケーションやリソースへのアクセス権が自動的に適用されます。部署やプロジェクト単位でグループを作成しておけば、人事異動時も所属グループの変更だけで対応できます。

役割に基づくアクセス管理(RBAC)

Azure RBACは、「誰が」「何に対して」「どの操作を」行えるかを定義するアクセス制御の仕組みです。組み込みロール(所有者、共同作成者、閲覧者など)を活用し、各ユーザーの業務に必要な最小限の権限だけを付与することが重要です。

すべてのユーザーにサブスクリプション全体の権限を付与するのではなく、リソースグループや個別リソースのスコープで権限を割り当ててください。Microsoftは「最小権限の原則」をゼロトラストセキュリティの基本方針として推奨しています。

MFA必須化への対応

多要素認証(MFA)は、2024年10月からAzureポータル・Entra管理センター・Intune管理センターへのサインインで必須化されています(フェーズ1)。さらに2025年10月1日からは、Azure CLI、Azure PowerShell、Azure モバイルアプリ、IaCツールへのサインインでもMFAが必須となります(フェーズ2)。

Microsoftの調査によれば、MFAは99.2%を超えるアカウント侵害攻撃をブロックできるとされています。MFA必須化のスケジュールを整理すると以下のとおりです。

| フェーズ | 対象 | 適用開始 |

|---|---|---|

| フェーズ1 | Azure Portal、Entra管理センター、Intune管理センター、Microsoft 365管理センター | 2024年10月〜(M365は2025年2月〜) |

| フェーズ2 | Azure CLI、Azure PowerShell、Azureモバイルアプリ、IaCツール、REST APIエンドポイント | 2025年10月1日〜 |

フェーズ2では、リソースの作成・更新・削除操作でMFAが要求されます(読み取り操作は対象外)。ワークロードID(マネージドID、サービスプリンシパル)はMFA適用の対象外ですが、自動化スクリプトにユーザーアカウントを使用している場合はワークロードIDへの移行が必要です。

社内でMFAの設定がまだ完了していないユーザーがいる場合、Azure PortalやCLI経由でのリソース管理が突然できなくなる可能性があります。全ユーザーへのMFA設定を早急に完了させてください。

条件付きアクセスと特権管理

Microsoft Entra IDの条件付きアクセス(P1ライセンス以上)を利用すると、ユーザーのサインイン条件(場所、デバイス、リスクレベルなど)に基づいてアクセスの許可・拒否を自動判定できます。

さらに、管理者アカウントの保護にはMicrosoft Entra Privileged Identity Management(PIM、P2ライセンス以上)が有効です。PIMを使用すると、管理者権限をJust-In-Time(必要な時だけ、制限された時間だけ)で割り当てられるため、常時特権を持つアカウントの数を最小限に抑えられます。

【関連記事】

Azureのセキュリティ対策を徹底解説!主要機能や製品、導入事例も紹介

ユーザー管理の知見をAI業務自動化にも活かすなら

Microsoft Entra IDでのユーザー追加やロール割り当てを日常的に行っているなら、その管理運用の知見はAI活用の基盤としても価値があります。AI業務自動化ガイドでは、既存のクラウド管理スキルを活かしながら業務プロセスをAIで効率化する方法を220ページにわたって解説しています。

ユーザー管理からAI業務自動化へ

ID管理からAI活用へ

Microsoft Entra IDでユーザーを管理できる環境なら、AI業務自動化の導入もスムーズです。Microsoft環境でのAI業務自動化の段階設計を、220ページのガイドで解説しています。

Microsoft Entra IDの料金とライセンス

Microsoft Entra IDには無料版と有料版があり、ユーザー管理に必要な機能はプランによって異なります。有料版はユーザー単位の月額課金です。

プラン別の機能と料金

以下の表は、2026年3月時点のMicrosoft Entra IDの各プランの料金と主要機能です。

| プラン | 月額料金(税抜) | 主な機能 |

|---|---|---|

| Free | 無料(クラウドサブスクリプションに付属) | ユーザー管理、SSO、セキュリティの既定値によるMFA、基本レポート |

| P1 | 1ユーザーあたり899円 | 条件付きアクセス、RBAC、セルフサービスパスワードリセット、オンプレミスアプリへのMFA |

| P2 | 1ユーザーあたり1,349円 | P1機能 + ID保護、リスクベース条件付きアクセス、PIM、アクセスレビュー |

| Suite | 1ユーザーあたり1,799円(P1必須) | P2機能 + プライベートアクセス、インターネットアクセス、ID Governance、Verified ID |

FreeプランはAzureサブスクリプションやMicrosoft 365に自動付属するため、基本的なユーザー管理は追加費用なしで始められます。ただし条件付きアクセスやPIMなど、企業のセキュリティ基準を満たすために必要な機能はP1以上のライセンスが必要です。

P1はMicrosoft 365 E3やEnterprise Mobility + Security E3にも含まれているため、すでにこれらのライセンスを持っている場合は追加購入が不要なことがあります。

ライセンス選びの目安

どのプランを選ぶべきかは、組織の規模とセキュリティ要件によって異なります。

- 小規模チーム(10名以下)で基本的なユーザー管理だけが必要

Freeプランで十分です。セキュリティの既定値を有効にすれば全ユーザーにMFAを適用できます

- 条件付きアクセスやSSPR(セルフサービスパスワードリセット)が必要な中規模組織

P1プランが最適です。Microsoft 365 Business PremiumにもP1が含まれています

- 管理者アカウントの保護強化やリスクベースの制御が必要な大規模組織

P2プランを推奨します。PIMやID保護によって、特権アカウントの不正利用リスクを大幅に低減できます

まとめ

本記事では、Azureへユーザーを追加する3つの方法と、セキュリティベストプラクティス、ライセンス体系について解説しました。

ポイントを整理すると、テナント内への直接追加は新入社員などの社内ユーザーに、外部ユーザーの招待はパートナーとの協業に、オンプレミスAD同期はハイブリッド環境の大規模組織にそれぞれ適しています。いずれの方法を選ぶ場合も、2024年10月から段階的に適用されているMFA必須化への対応は避けて通れません。

まずはMicrosoft Entra管理センターにサインインし、現在のユーザー一覧とMFAの設定状況を確認するところから始めてみてください。MFAが未設定のユーザーがいる場合、Azure Portalへのアクセスがブロックされるリスクがあります。