この記事のポイント

Agentic Defenseの正体はGoogle Threat Intelligence・Google SecOps・Wizを一体運用する防御ポートフォリオ

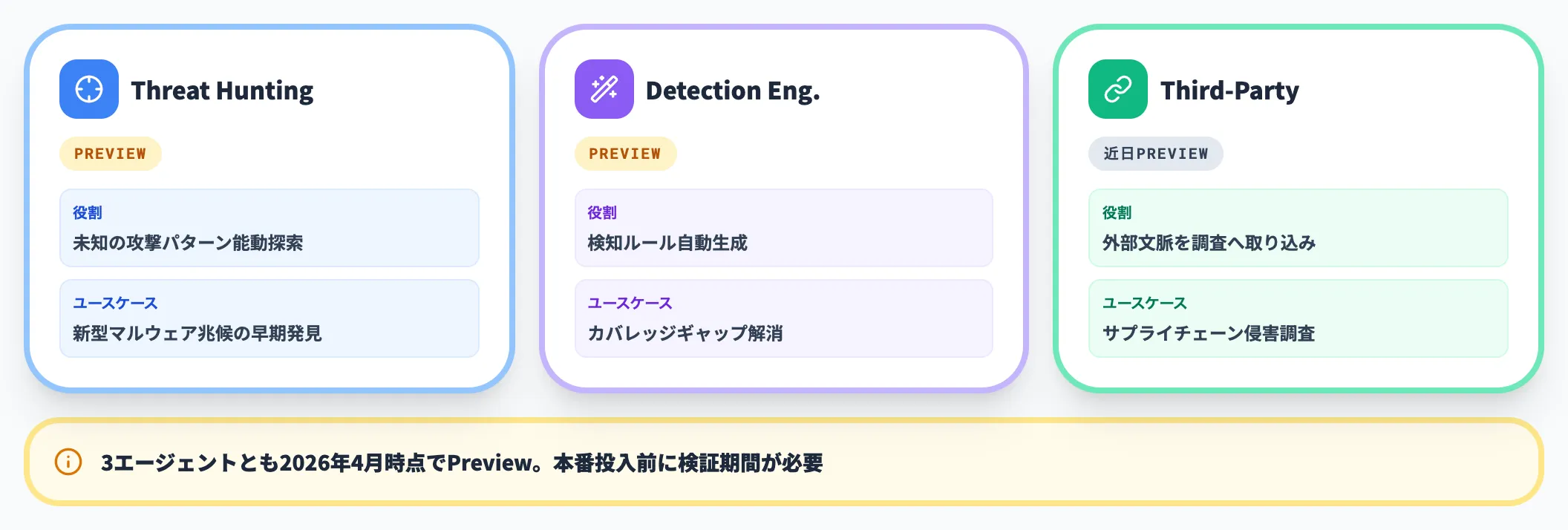

Google SecOps追加の3新AIエージェント(Threat Hunting/Detection/3rd-Party)は2026年4月Preview

Wiz AI-APPとAI-BOMでShadow AIとAI生成コードを可視化できる。M-Trends 2026の22秒ハンドオフ時代に必須の機能

Azure中心の企業はWizのマルチクラウド可視化を足す、マルチクラウド企業はGoogle SecOpsで一元化という2パスが現実的

Microsoft Sentinel・CrowdStrikeとの最大の差別化要因はAIエージェント保護の統合度。既存SIEMは段階的に置き換える

Microsoft MVP・AIパートナー。LinkX Japan株式会社 代表取締役。東京工業大学大学院にて自然言語処理・金融工学を研究。NHK放送技術研究所でAI・ブロックチェーンの研究開発に従事し、国際学会・ジャーナルでの発表多数。経営情報学会 優秀賞受賞。シンガポールでWeb3企業を創業後、現在は企業向けAI導入・DX推進を支援。

Agentic Defenseは、Google Cloudが2026年4月のGoogle Cloud Next 2026で発表した、AIエージェント時代のセキュリティ再定義を掲げる防御ポートフォリオです。

2026年3月に買収が完了したWizのクラウド/AIセキュリティ基盤をGoogle Security Operationsと一体化させ、「AIでAIを守る」運用へと舵を切りました。

本記事では、M-Trends 2026が示す22秒ハンドオフなどの最新データをもとに、Google SecOpsの3つの新AIエージェント、Wizの機能拡張、Model Armor、料金体系、導入シナリオ、競合比較までを公式一次情報ベースで整理します。

社内でAIエージェントを運用し始めた担当者が、次の一歩を判断するための実務目線でまとめています。

✅Googleの最新動画生成AIモデル「Gemini Omni」については、以下の記事をご覧ください。

Gemini Omniとは?その性能や使い方、料金体系を徹底解説!

目次

Agentic Defenseとは?Google Cloud×Wizが示す新世代AIセキュリティ

【M-Trends 2026が示す3つの現実】22秒ハンドオフ・Shadow AI・AI武装マルウェア

Google Security Operationsに追加された3つのAIエージェント

Detection Engineering Agent(Preview)

Third-Party Context Agent(近日Preview)

【Security Agents】Blue/Green/Redの役割分担

【守る側のAIエージェントを守る】Model ArmorとAgent Gateway

Agent Gateway/Agent Runtime/Agent Identity

Chrome Enterprise/Fraud Defense

主要ソリューションとの比較マトリクス(Microsoft・CrowdStrik等)

Agentic Defenseとは?Google Cloud×Wizが示す新世代AIセキュリティ

Agentic Defenseは、Google Cloudが2026年4月22〜23日のGoogle Cloud Next 2026で公式に打ち出した、AIエージェントで脅威に対応する包括的な防御コンセプトです。

2026年3月11日に完了したWiz買収(総額320億ドル)の成果を、Googleの既存セキュリティ資産と一体化させた点が本発表の核となります。

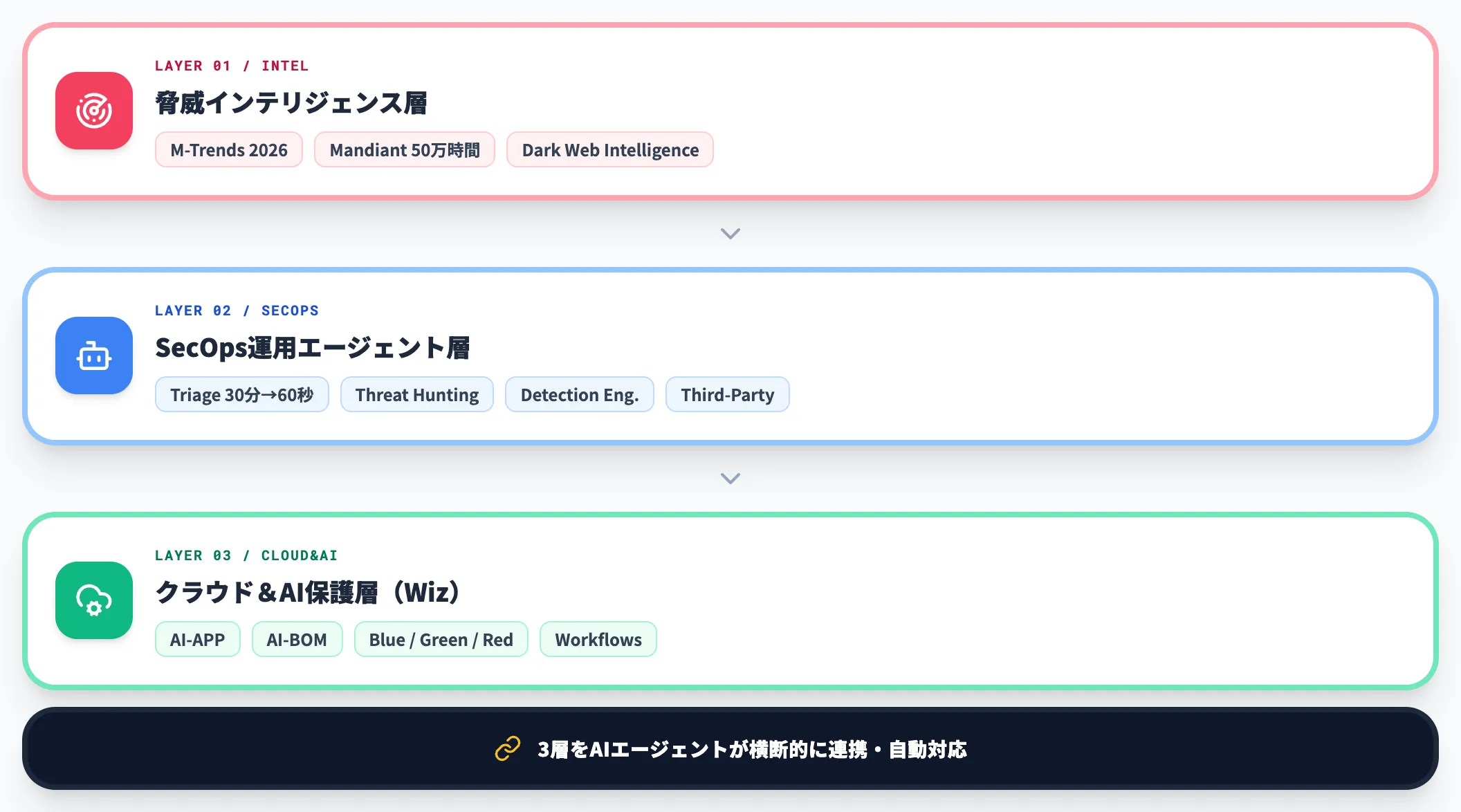

Agentic Defenseを構成する3つのレイヤー

Agentic Defenseは単一のSKU名ではなく、複数コンポーネントを束ねるポートフォリオ名です。

Google Cloud公式ブログでは「Threat Intelligence・Security Operations・Cloud and AI Security Platform」の3レイヤー構成として提示されています。

以下の表で、Agentic Defenseを構成する主要レイヤーを整理しました。

このあとのセクションでは、それぞれで新たに何が発表されたかを個別に掘り下げていきます。

| レイヤー | 担当 | 代表的コンポーネント |

|---|---|---|

| 脅威インテリジェンス | Google Threat Intelligence Group/Mandiant | M-Trends、Dark Web Intelligence、Google Threat Intelligence |

| SecOps(運用) | Google Security Operations | Triage and Investigation/Threat Hunting/Detection Engineering/Third-Party Context |

| クラウド&AI保護 | Wiz | AI-APP、AI-BOM、Security Agents(Blue/Green/Red)、Workflows、Skills |

3レイヤーを束ねる共通軸は「AIエージェントに、ほかのAIエージェントを守らせる」という発想です。

Googleは従来のセキュリティを「ルールベースの検知+人手での調査」と捉え、Agentic Defenseではその両方をAIエージェントに置き換えるアーキテクチャを示しました。

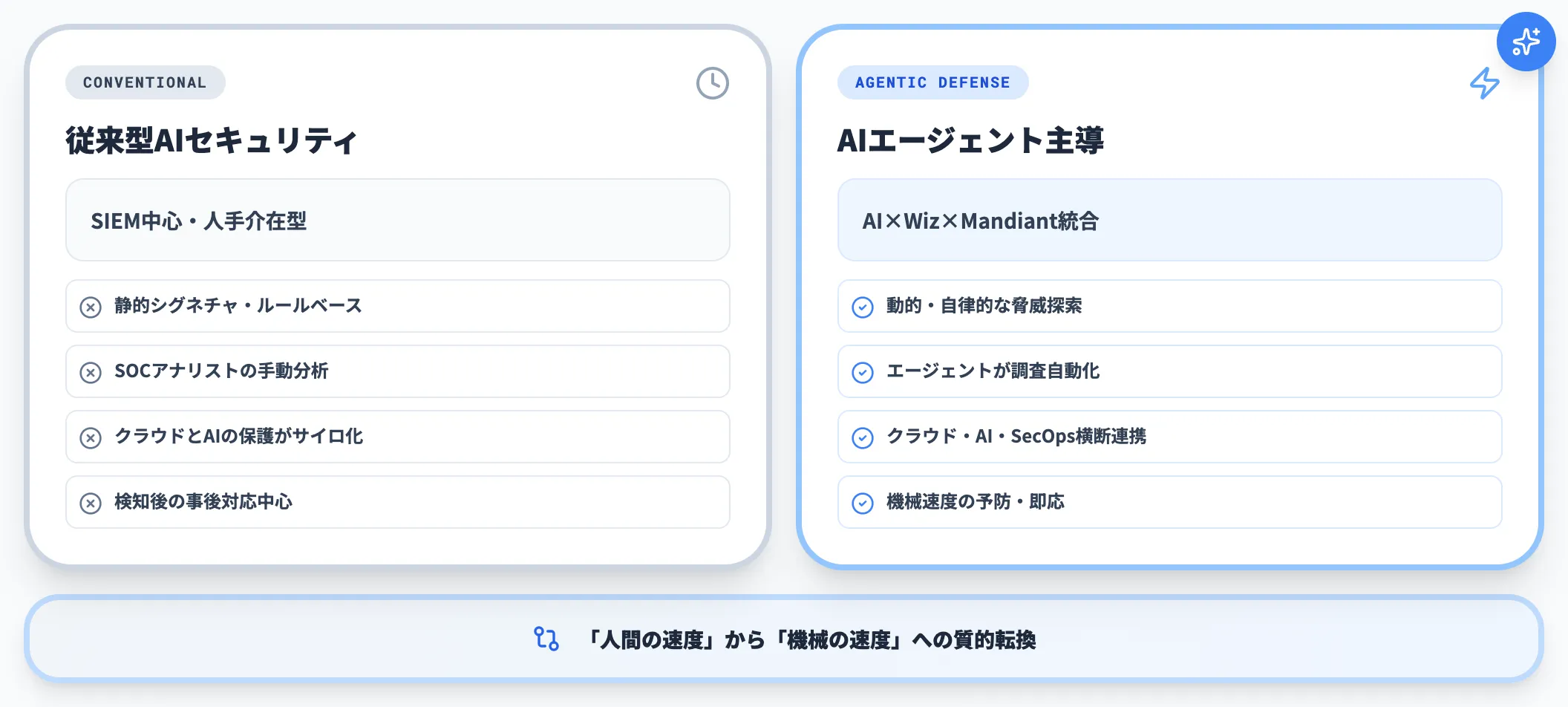

従来のAIセキュリティとの決定的な違い

既存の「AIセキュリティ」というフレーズは、しばしば「AIツール利用を監視する(DLPやCASBの延長)」ことを指してきました。Agentic Defenseはそこから一歩踏み込み、次の3点を強調しています。

-

防御もAIエージェント化する

SOCアナリストの定型業務(アラート仕分け、脅威ハンティング、ルール生成、外部情報収集)をAIエージェントに任せ、人間は判断と意思決定に集中する構成

-

エージェント同士の攻撃/防御を前提にする

攻撃側がAIで武装する時代に、検知ルールだけでは間に合わないという現実を明文化

-

マルチクラウドとAI開発ライフサイクルの両方をカバーする

Wizが担うGoogle Cloud/AWS/Azure/Oracle Cloudの可視化と、AIエージェント自体を守るModel Armorや監査レイヤーを同一ポートフォリオに収めた

既存のEDRやSIEMが「ログと脅威シグネチャ」を中心に組み立てられていたのに対し、Agentic DefenseはAIエージェントの行動と学習データを新しい防御対象に加えたのが最大の違いです。

Google Cloud Next 2026全体を通じて、Googleが「エージェンティック・エンタープライズ」という看板でセキュリティも含めたAIエージェント前提の企業IT像を打ち出しているため、単独発表ではなくプラットフォーム全体の文脈で評価する必要があります。

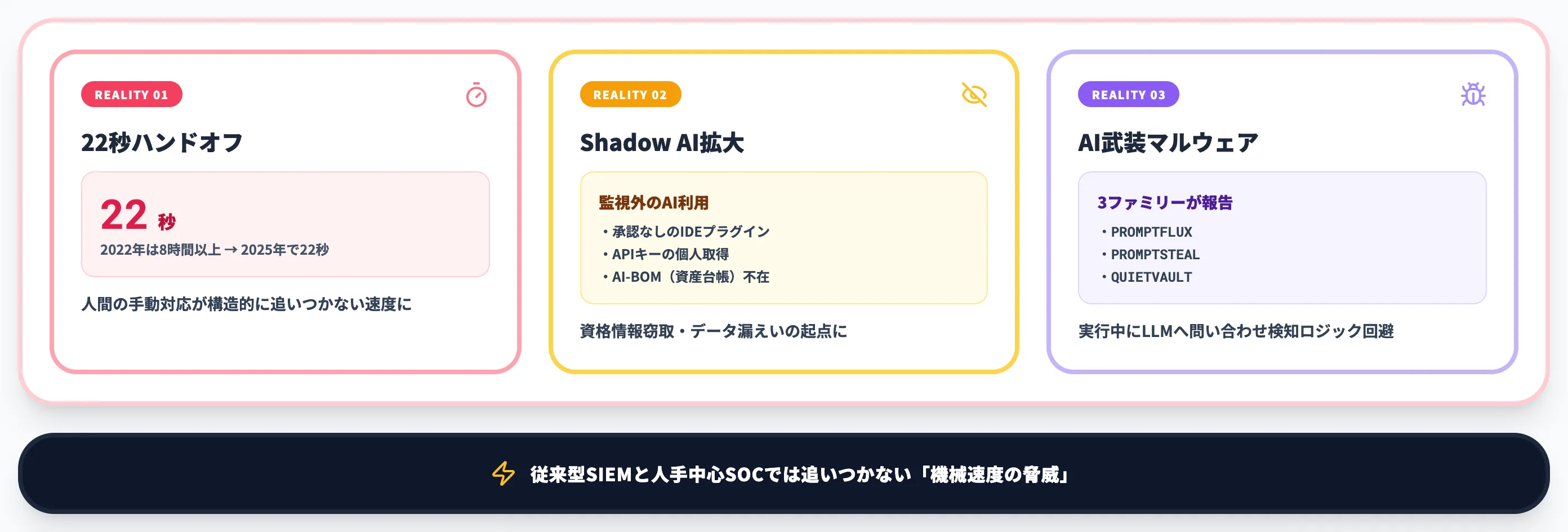

【M-Trends 2026が示す3つの現実】22秒ハンドオフ・Shadow AI・AI武装マルウェア

Agentic Defenseが登場した背景を理解するには、Google傘下のMandiantが2026年3月に公開したM-Trends 2026の数字を押さえる必要があります。このレポートは50万時間超のインシデント対応データに基づくもので、従来型SIEMや人手中心のSOCが構造的に追いつかなくなりつつある現実を突きつけます。

本章ではAgentic Defenseと特に関係が深い3つのトレンドに絞って整理します。

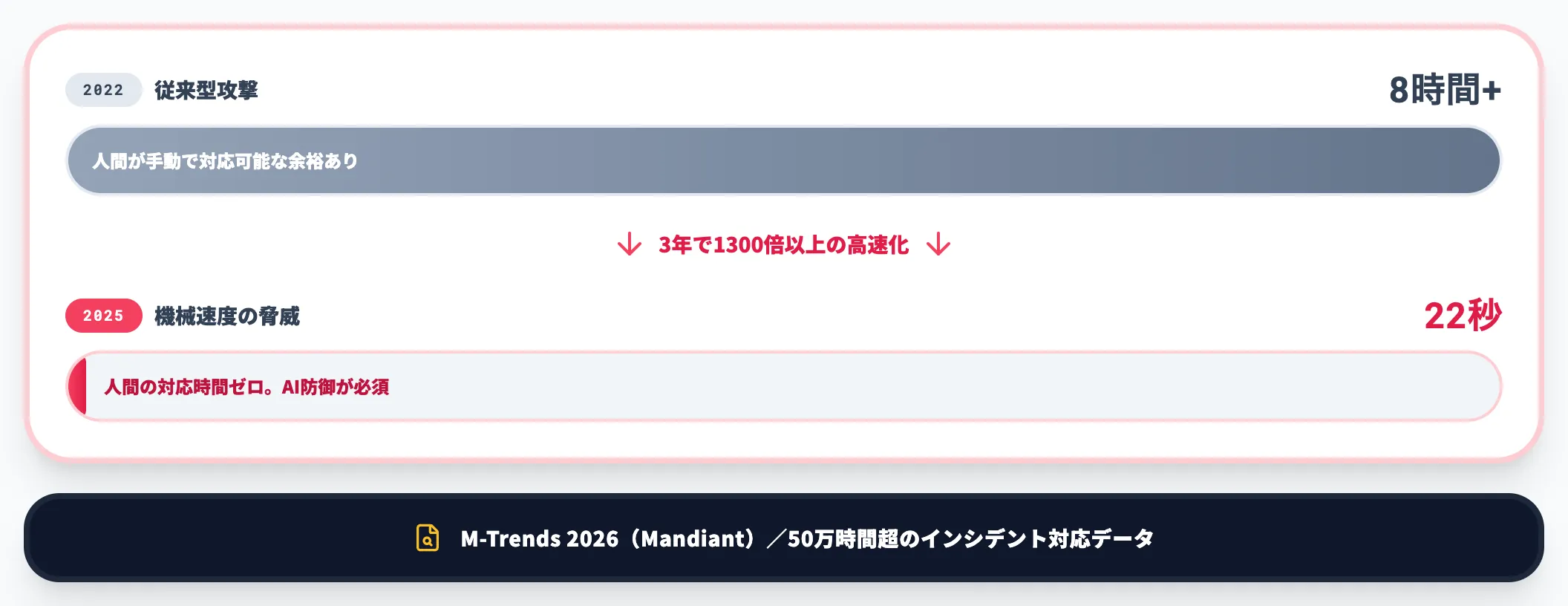

ハンドオフ時間は「8時間→22秒」に短縮

M-Trends 2026で最も衝撃的な数字は、初期アクセスから二次脅威アクター(ランサムウェア実行者など)への引き継ぎに要する時間の中央値です。

「In 2022, the median time between an initial access event and the hand-off to a secondary threat group was more than 8 hours. In 2025, that window collapsed to just 22 seconds.」(M-Trends 2026より)

2022年時点では「侵入検知からランサムウェア実行まで8時間以上の猶予があった」ことを意味します。

2025年の22秒は、人間アナリストが手動で対応する余地がほぼないことを示しています。Agentic Defenseが「機械速度の防御」を強調するのは、この数字を前提にしているためです。

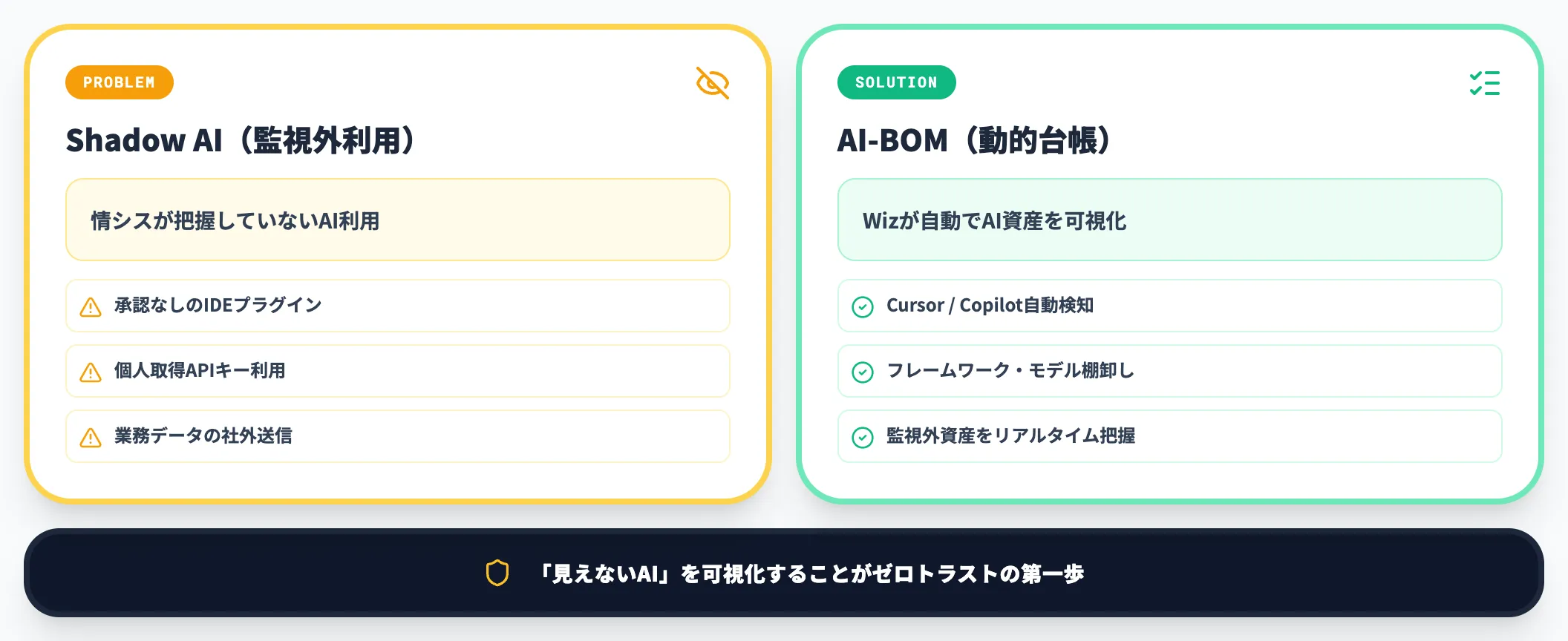

Shadow AIとAI-BOM不在の問題

M-Trends 2026では、セキュリティ部門が把握していないAIツール(Shadow AI)が攻撃面として拡大していることも指摘されています。具体的には、次の2つが組織内で並行して起きています。

-

Shadow AI

事業部がセキュリティの承認を経ずに導入したAIサービス・IDEプラグイン・APIキー。監視対象になっていないため、資格情報の窃取やデータ漏えいの起点になりやすい

-

AI-BOM(AI Bill of Materials)の不在

利用中のフレームワーク・モデル・拡張機能を一覧化した資産台帳が存在しないか、更新されていない組織がほとんど

資産台帳が整備されていない状態では、後述するWiz AI-BOMのような動的インベントリ機能が効いてきます。

生成AIのセキュリティリスク全般の論点と重なるため、まずはShadow AIの棚卸しから着手するのが現実的です。

AI武装したマルウェアの登場

M-Trends 2026では、LLMを実行時に活用するマルウェアとしてPROMPTFLUX・PROMPTSTEAL・QUIETVAULTの3ファミリーが報告されています。

マルウェアが実行中に大規模言語モデルへ問い合わせて検出ロジックを回避したり、ローカルのAI CLIツールから認証情報を抽出したりする事例です。

従来のシグネチャベース防御はこうした動的挙動に弱く、Agentic Defenseも挙動解析をAIエージェントで回す設計に舵を切っています。

初期侵入ベクトルの分布は、エクスプロイトが32%で6年連続1位、ボイスフィッシングが11%で前年から大きく伸び、メールフィッシングは6%まで低下しています。

AI音声合成を用いたボイスフィッシングの台頭は、攻撃側がAIで自動化を進めているシグナルと読むのが妥当です。

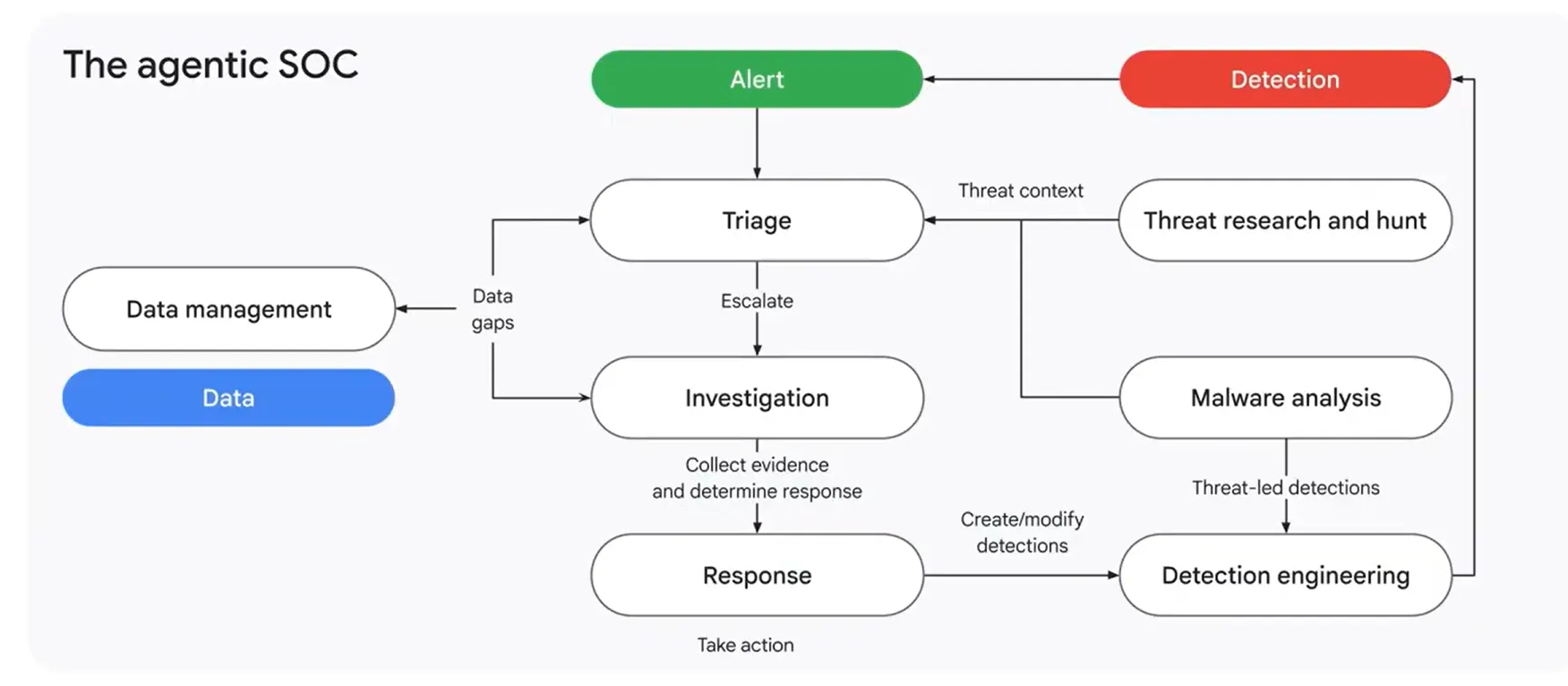

Google Security Operationsに追加された3つのAIエージェント

Google SecOpsにおけるTriage・Investigation・Responseを中心としたAgentic SOC全体フロー(出典:Google Security公式)

Agentic Defenseの中核は、Google Security Operations(旧Chronicle/Mandiant Security Operations)に組み込まれた3つの新AIエージェントです。

既存のTriage and Investigation Agentが直近1年で500万件超のアラートを処理し、通常30分かかる手動分析を60秒に圧縮している実績を前提に、調査の上流・外部文脈・検知生成を別エージェントに分割した構成になっています。

Threat Hunting Agent(Preview)

Threat Hunting Agentは、Google Threat Intelligenceの脅威知見を参照し、組織環境を能動的に走査して未知の攻撃パターンや敵対者行動を探し出します。

従来のルールで検知できない新しい挙動パターンに強い点が特徴で、M-Trends 2026で示されたAI武装マルウェアの兆候検知などに効きます。

Detection Engineering Agent(Preview)

Detection Engineering Agentは、検出ルールを自然言語シナリオから生成する役割を担います。

従来、検知ルールは熟練エンジニアが手書きしてきましたが、シナリオ入力からルールを提案することで、検知カバレッジのギャップを埋める速度を上げる狙いです。

Third-Party Context Agent(近日Preview)

Third-Party Context Agentは、外部SaaSやベンダーからの非標準的な信号をアナリストワークフローに取り込む役割です。

ベンダー経由の侵害や、サプライチェーン起点のインシデント調査で威力を発揮する設計になっています。

3エージェント比較

以下の表で、3エージェントの役割・ステータス・代表ユースケースを整理しました。この表を見たうえで、自社のSOC運用のどの工程を置き換えたいかを選ぶのが導入検討の出発点になります。

| エージェント | 役割 | ステータス(2026年4月時点) | 代表的ユースケース |

|---|---|---|---|

| Threat Hunting | 未知の攻撃パターンを能動探索 | Preview | 新型マルウェア兆候の早期発見 |

| Detection Engineering | 検知ルール自動生成 | Preview | カバレッジギャップの解消 |

| Third-Party Context | 外部文脈を調査へ取り込み | 近日Preview | サプライチェーン侵害調査 |

3エージェントともPreview段階であり、本番導入前には検証期間を見込むべきです。特にDetection Engineering Agentは、既存検知ルールとの重複や誤検知を監視しながら段階的に運用ルールに組み込むのが実務上の安全策と言えます。

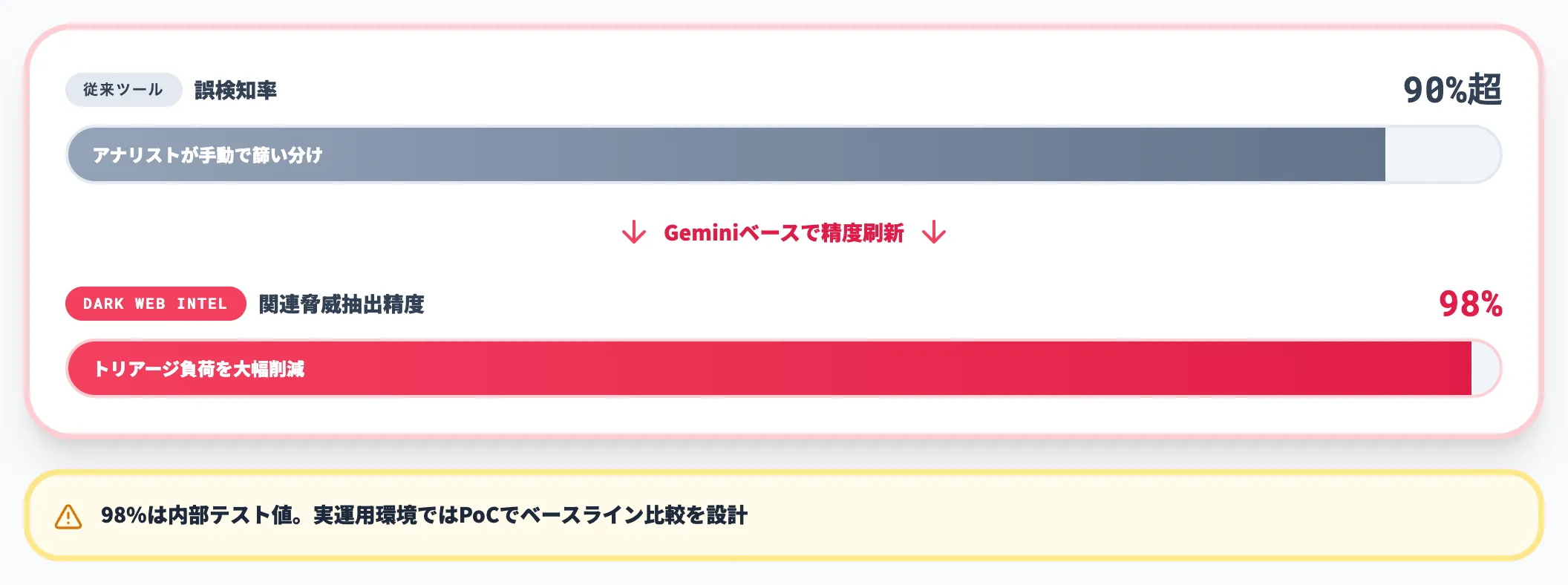

Dark Web Intelligenceの精度

新3エージェントと並行して、Dark Web Intelligenceも刷新されました。公式ブログによると、Geminiをベースに1日あたり数百万件の外部イベントを分析し、98%の精度で組織に関連する脅威を抽出できるとされています。

従来のダークウェブツールでは誤検知率が90%超だったこととの対比で紹介されており、アナリストのトリアージ負荷を大幅に減らす狙いがあります。

ただし、98%精度は「内部テスト値」として紹介されている点に注意が必要です。実運用環境・企業特性での精度はこれから検証される段階なので、評価PoCの際にはベースライン比較を設計しておくことを推奨します。

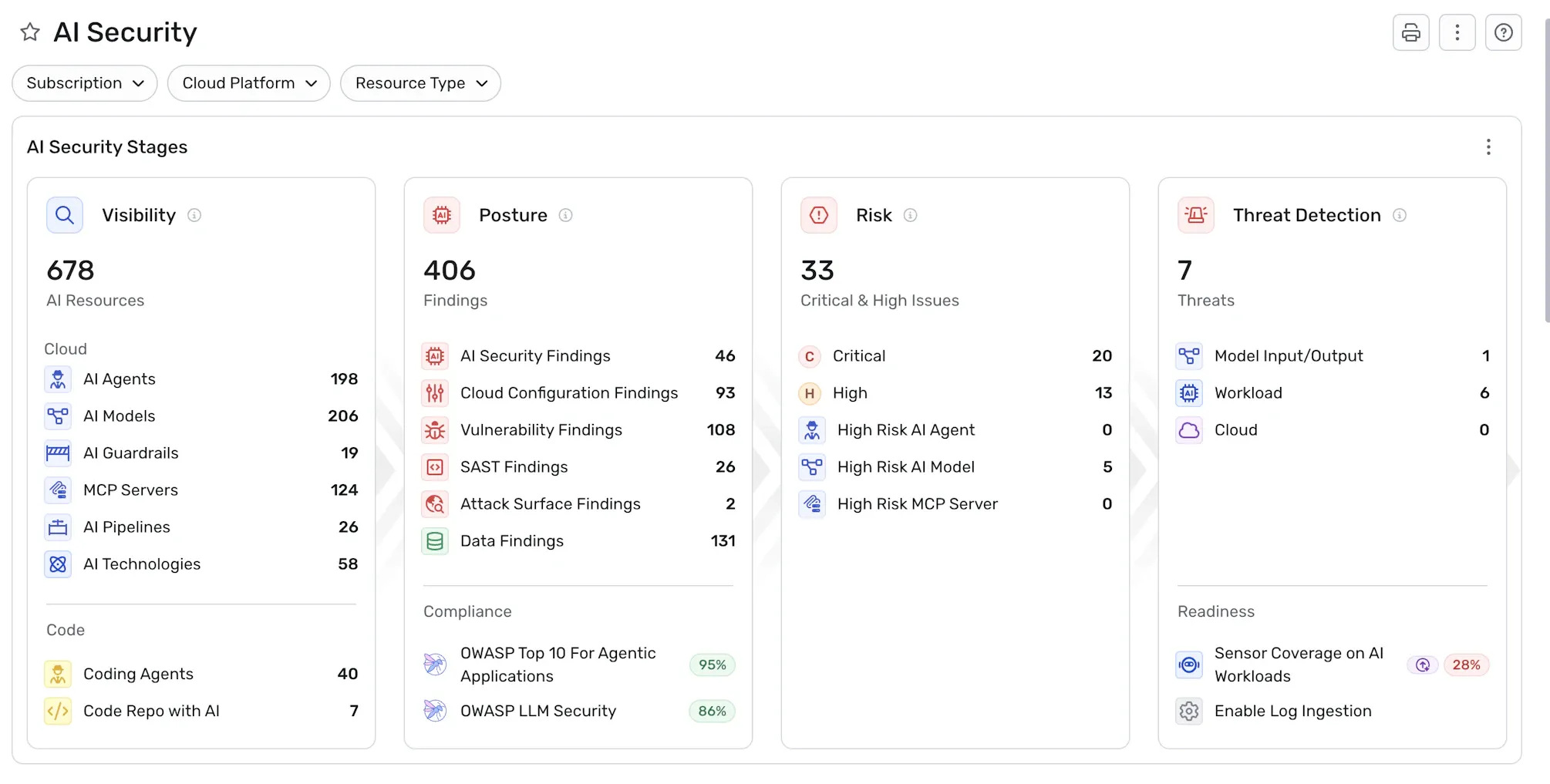

Wiz統合で広がる「AIとクラウドの両面防御」

Agentic Defenseのもう一方の柱がWizの機能群です。

Wizは2026年3月11日にGoogle Cloud傘下に入り、Wiz at Google Cloud Nextブログで一連のアップデートを発表しました。

ブランドとマルチクラウド対応を維持したまま、Google側の脅威インテリジェンスと組み合わさる形です。

【AI-APP】AIアプリケーションの統合保護

Wizは、Google CloudのAgentic Defenseにおける「Protect AI Apps」層として、AIアプリケーション全体の可視化と脆弱性管理を担います。

Wiz AI Security DashboardによるAIアプリ・モデル・MCP・脆弱性の統合可視化(出典:Wiz公式)

Wiz AI-Application Protection Platform(AI-APP)は、AIアプリを「コードからランタイムまで」一気通貫で保護するプラットフォームです。

Wiz Security Graphと連携し、AIコンポーネントの構成・依存関係・実行時の挙動を可視化します。

2026年3月23日にintroducedされた新機能で、Google Cloud・AWS・Azure・Oracle Cloudの4クラウドに対応しています。

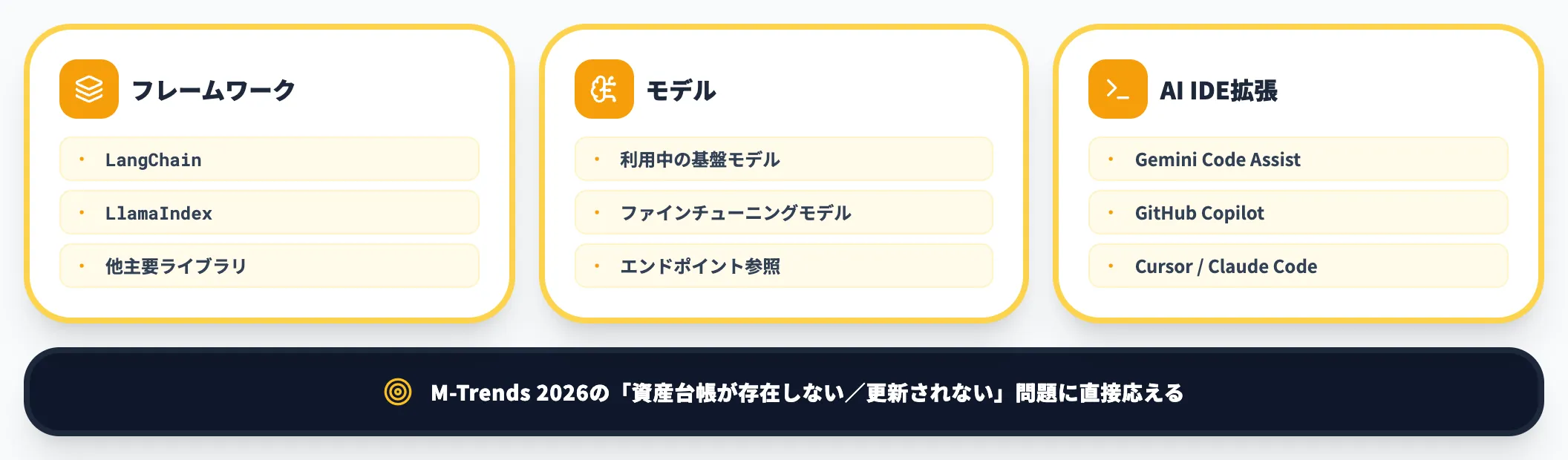

【AI-BOM】AI資産の動的インベントリ

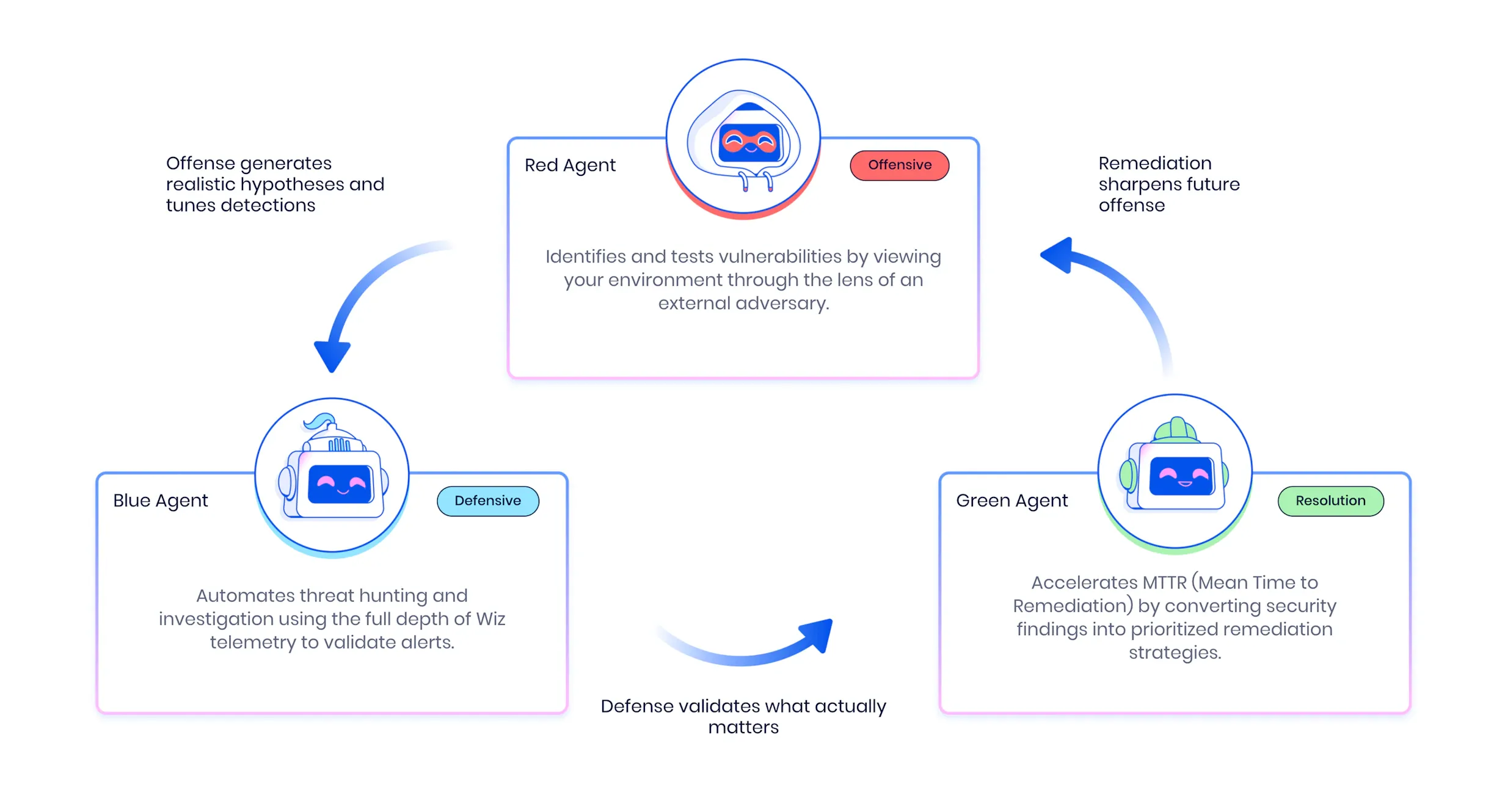

Wizは、従来のCNAPPを「検知ツール」から「自律型防御プラットフォーム」へ進化させるため、3種類の専用AIセキュリティエージェントを導入しました。

Wiz Security Agents(Red・Blue・Green)によるAI主導CNAPP自動運転モデル(出典:Wiz公式)

AI-BOMは、LangChainなどのフレームワーク、利用中のモデル、Gemini Code Assist・GitHub Copilot・CursorといったAI IDE拡張を自動的に棚卸しする機能です。

M-Trends 2026で示された「資産台帳が存在しない/更新されていない」問題へ直接応える機能として位置付けられています。

CursorのようなAIエディタは業務効率への効果が大きい一方、事業部判断で入ってしまいやすく、結果としてShadow AIの典型になりがちです。

AI-BOMはこうしたツールを「誰が何を使っているか」のレベルで自動検知し、許容/禁止の判断を後追いで整えられる点が実務価値の源泉になります。

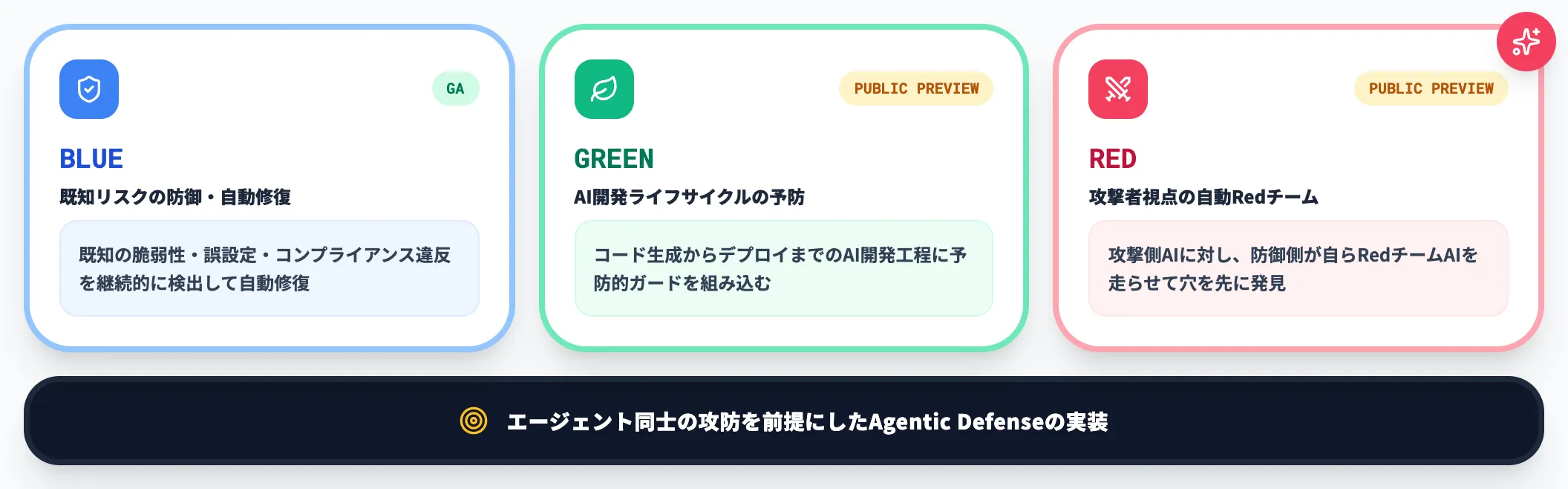

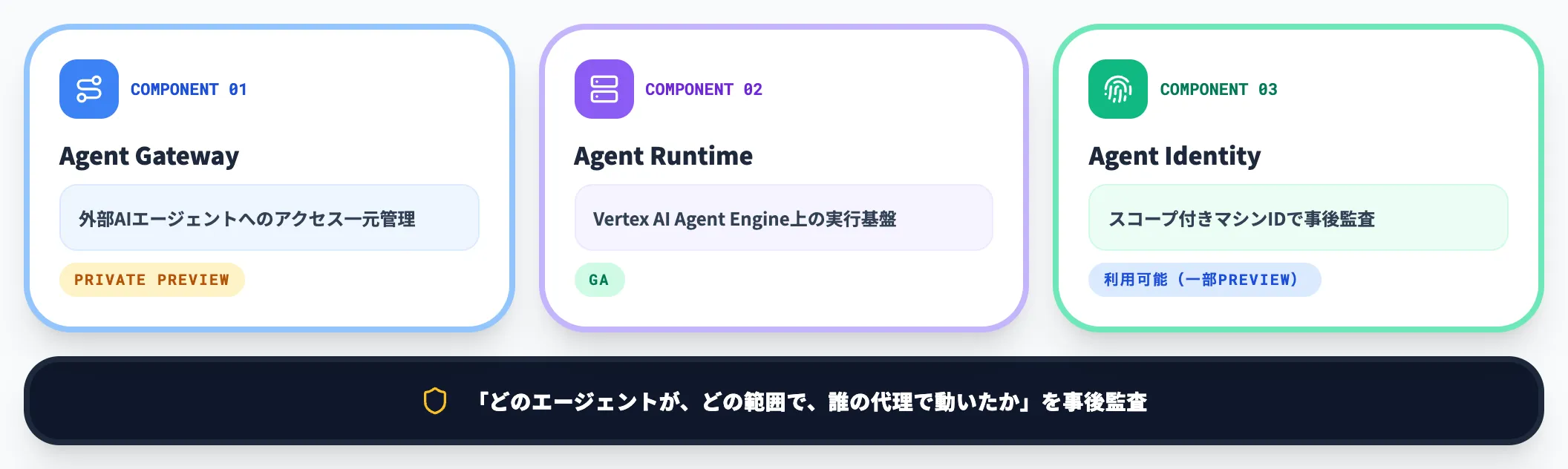

【Security Agents】Blue/Green/Redの役割分担

Wizは同発表でSecurity Agentsを「色別」に整理し直しました。以下の表で、3つのエージェントの役割と提供ステータスを整理します。

| エージェント | 役割 | ステータス |

|---|---|---|

| Blue Agent | 既知リスクの防御・自動修復 | GA |

| Green Agent | AI開発ライフサイクルの予防的ガード | Public Preview |

| Red Agent | 攻撃者視点のRedチーム自動化 | Public Preview(本発表で新規) |

Red Agentは「攻撃側AIに対して、防御側が自らRedチームAIを走らせる」発想の具体化です。エージェント同士の攻防を前提にしたAgentic Defenseのコンセプトを、Wiz側で実装したコンポーネントと言えます。

【Workflows/Skills】マルチクラウド拡張

Wiz Workflowsは、検出から対応までを機械速度で回すための自動化層を提供します。

Wiz Skillsは、Claude Code・Cursor・GeminiなどのAI IDE/コーディングエージェントに「コードからクラウドまでの文脈」を渡して、脆弱性修正のプルリクエストを自動生成できるようにする仕組みです。

Databricks、AWS AgentCore、Gemini Enterprise Agent Platform、Microsoft Azure Copilot Studio、Salesforce Agentforceなど、主要なAIエージェント基盤が可視化対象として追加されました。

社内でどの基盤を選んでも同じコンソールから監視できる点は、日本企業のマルチクラウド環境と相性が良い変更です。

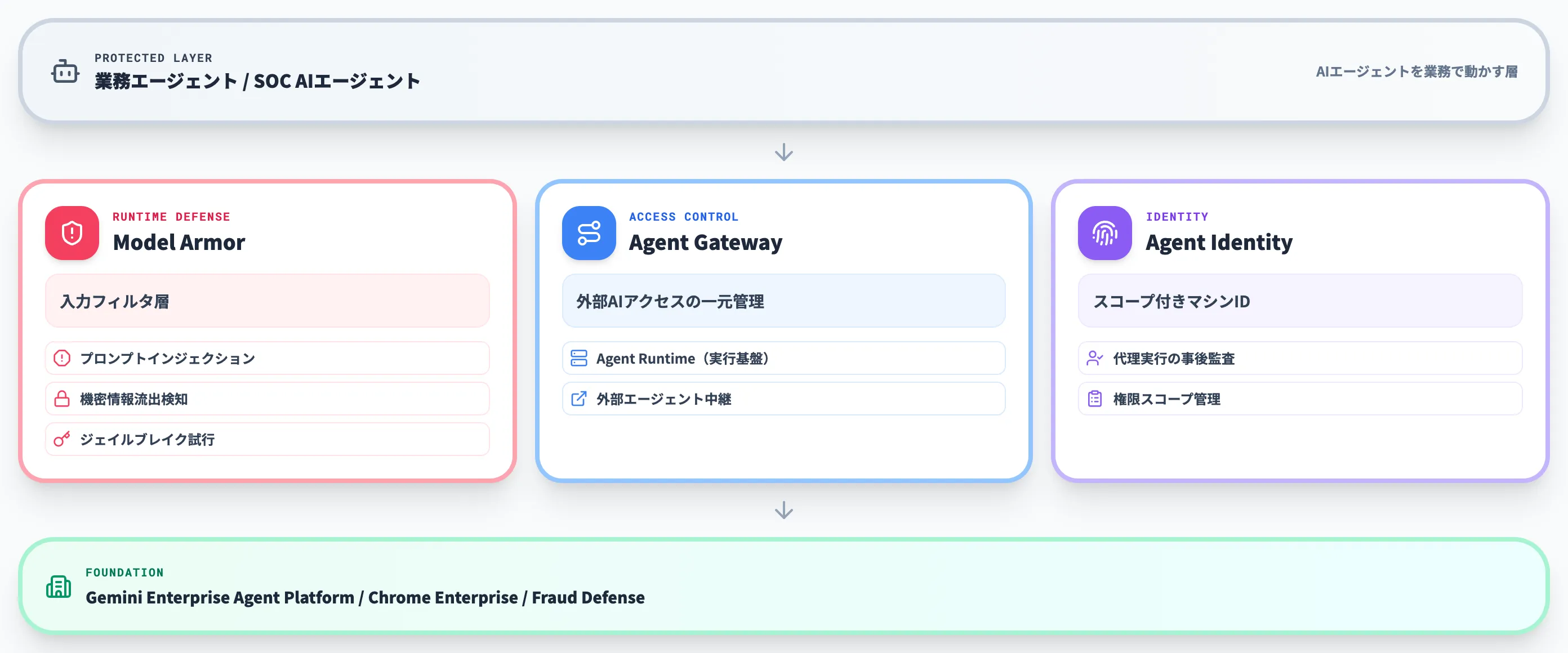

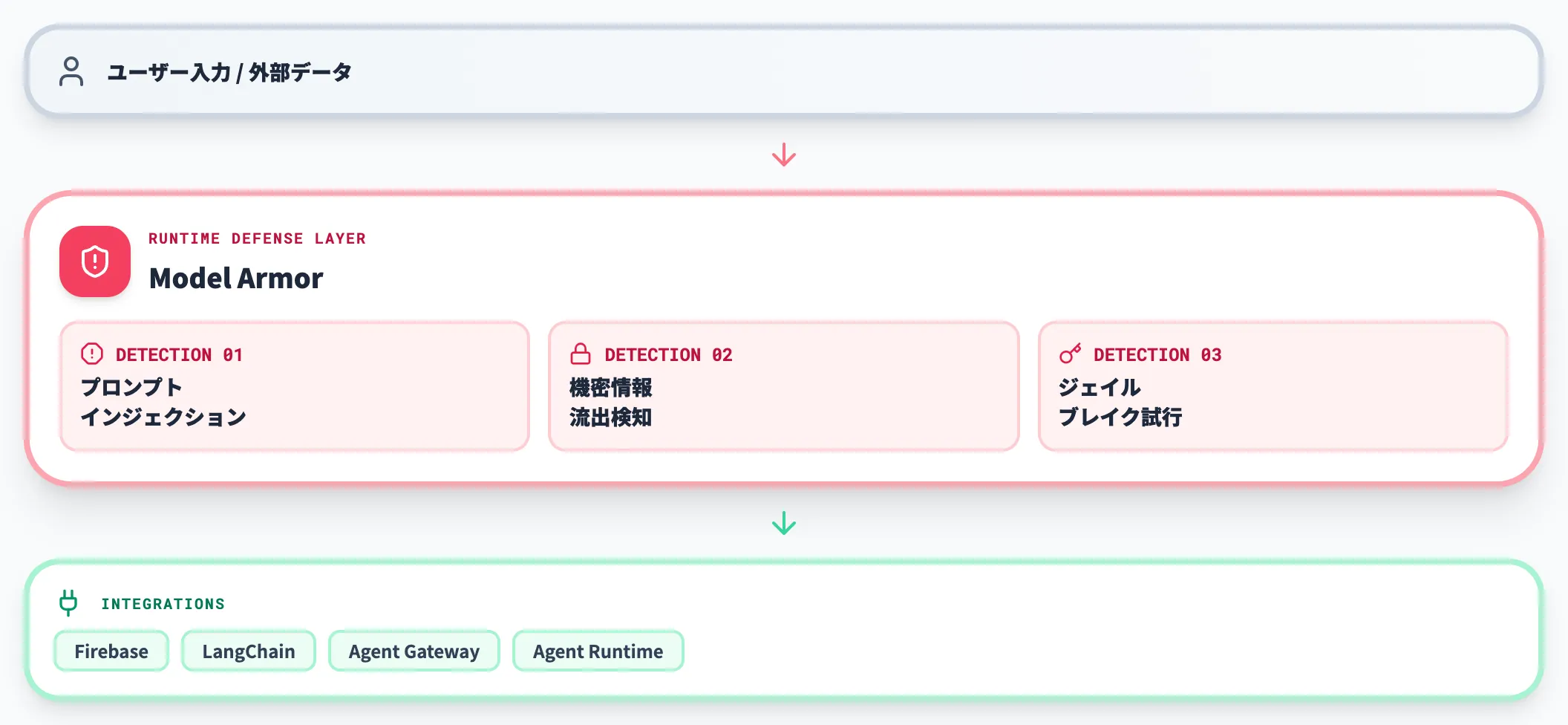

【守る側のAIエージェントを守る】Model ArmorとAgent Gateway

Google Cloudのエージェントガバナンス構造(出典:[Google Cloud公式]https://docs.cloud.google.com/gemini-enterprise-agent-platform/govern/gateways/agent-gateway-overview?hl=ja))

防御側のAIエージェントが増えると、そのAIエージェント自体を守る仕組みが必要になります。

Google Cloud Next 2026では、この層を担うGemini Enterprise Agent Platformのセキュリティ機能群も同時に発表されました。

本章ではModel Armor・Agent Gateway・Agent Identityを中心に整理します。

Model Armor

Model Armorは、プロンプトインジェクション・機密情報流出・ジェイルブレイク試行を検知するランタイム防御レイヤーです。Firebase・LangChainなどの統合先が用意されており、独立機能としてだけでなく、Agent Gateway・Agent Runtimeに組み込まれる形でも提供される設計です。

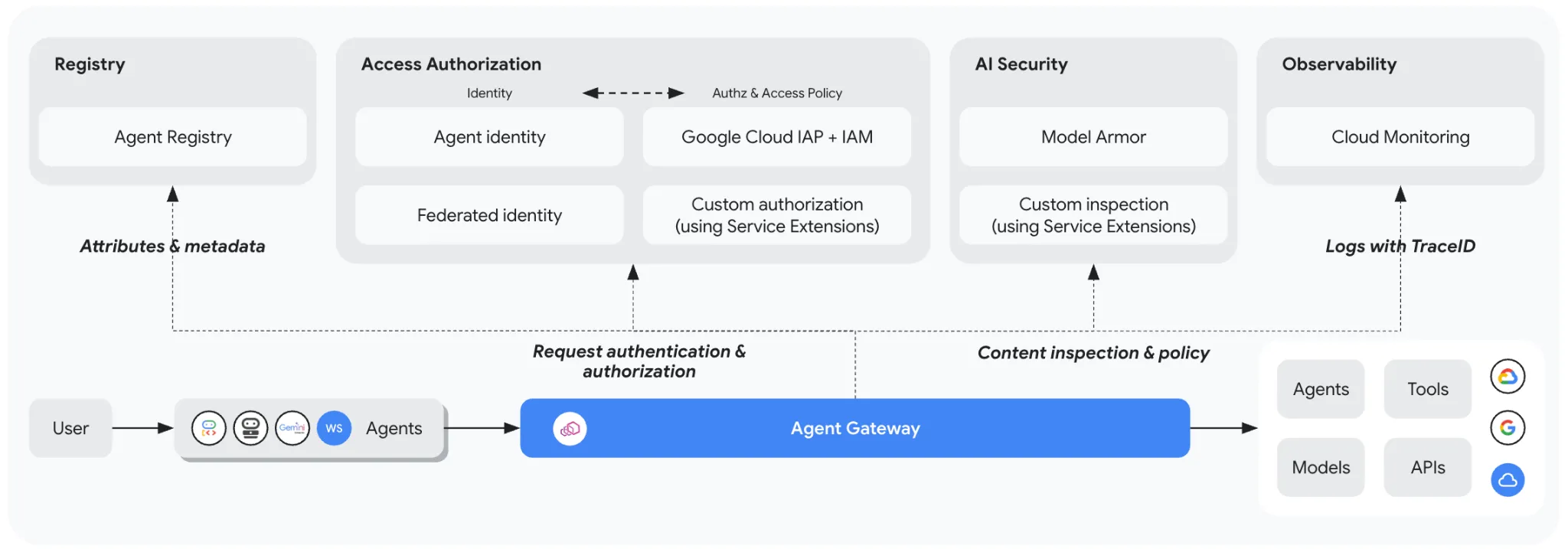

Agent Gateway/Agent Runtime/Agent Identity

Agent Gatewayは、企業環境から外部AIエージェントへのアクセスを一元管理するゲートウェイです。

Agent RuntimeはAIエージェントの実行基盤、Agent Identityは各エージェントにスコープ付きマシンIDを割り当てる仕組みで、この3点が一体で動きます。Agent Identityによって「どのエージェントが、どの範囲で、誰の代理として動いたか」を事後監査できるため、AIエージェントの権限設計で悩みがちな組織にとって不可欠な機能です。

Chrome Enterprise/Fraud Defense

Chrome Enterprise側ではShadow AIレポート(まもなくGA)、AI拡張脅威検知(Preview)が追加されています。

Google Cloud Fraud DefenseはreCAPTCHAの次世代ブランドとしてGAで提供されており、支払い不正対策はreCAPTCHA Transaction defenseとして従来から続く機能群を含みます。

AIエージェント向けの追加機能は今後Previewで段階投入される予定です。

社内でAIエージェントを内製し始めた組織では、「開発スピードを止めずにガードレールを入れる」ことが最大の悩みです。

Model Armor+Agent Gatewayの構成は、既存アプリにLLM呼び出しを追加する際の最小限の鍵として理解しておくと、PoC段階から入れるべきか、本番前でよいかの判断がつきやすくなります。

AIガバナンスの観点からも、ここのレイヤーを曖昧にしたまま本番展開するのは避けるべきです。

AIエージェントをガバナンス付きで量産したい方へ

Agentic Defense時代に必要なAI基盤設計を1冊で

AI Agent Hubは、自社のAzureテナント内で動くエンタープライズAIエージェント基盤です。Microsoft 365やTeamsから呼び出せる設計Agent・業務自動化Agentを、ガバナンス・監査ログ付きで運用できます。Google CloudのAgentic Defenseを検討しつつ、まず社内のAIエージェントを安全に量産したい企業向けに設計のポイントをまとめています。

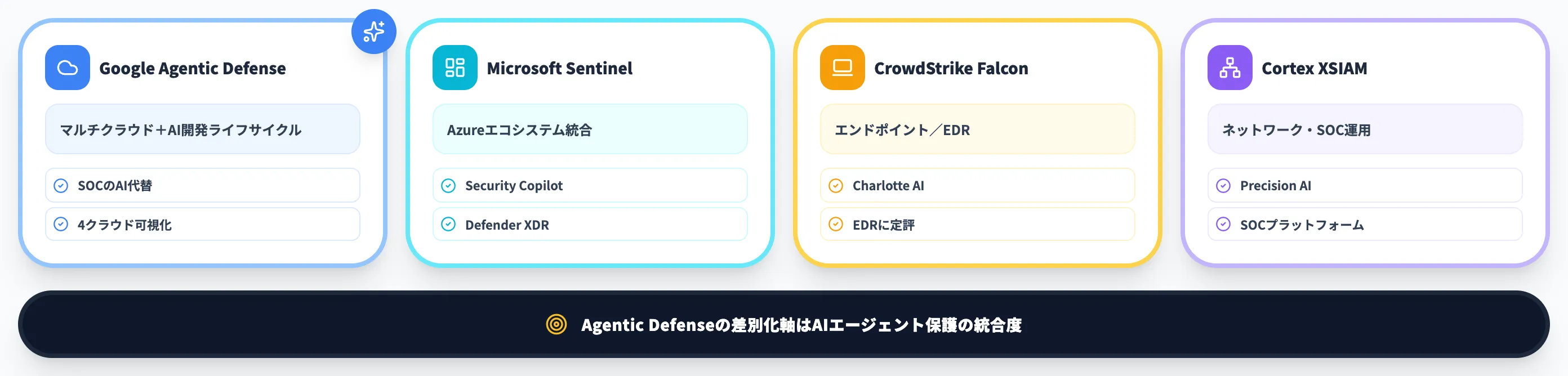

既存SIEM・EDR・他社AIセキュリティとの違い

Agentic Defenseを評価する際によくある質問が「Microsoft SentinelやCrowdStrike、Palo Alto Networksの既存ソリューションとどう違うのか」です。本章では主要代替ソリューションとの差分を整理し、ケース別の使い分けまで踏み込みます。

主要ソリューションとの比較マトリクス(Microsoft・CrowdStrik等)

以下の表で、主要な代替ソリューションとの特徴比較を整理しました。各社とも「AIエージェント化」を進めている段階で、どこに強みが置かれているかが違うのが現状です。

| ソリューション | 主戦場 | AIエージェント統合 | マルチクラウドAI可視化 |

|---|---|---|---|

| Google Agentic Defense(Google SecOps+Wiz) | マルチクラウド+AI開発ライフサイクル | Threat Hunting/Detection Engineering/Third-Party Context+Wiz Security Agents | ◎(4クラウド+主要AIエージェント基盤) |

| Microsoft Sentinel | Azureエコシステム | Security Copilot+Defender XDR | ○(主にAzure寄り) |

| CrowdStrike Falcon | エンドポイント/EDR | Charlotte AI | △(EDR中心) |

| Palo Alto Networks Cortex XSIAM | SOCプラットフォーム | Cortex XSIAM+Precision AI | ○(ネットワーク強み) |

この比較から読み取れるのは、Agentic Defenseが「AI開発ライフサイクルの保護(Wiz側)」と「SOC業務のAI代替(Google側)」を同一ポートフォリオに載せた点で独自色が強いことです。

Microsoftは生産性スタックとの統合が強く、CrowdStrikeはエンドポイントに定評があり、Palo AltoはネットワークセキュリティとSOC運用に強みがある、という整理になります。

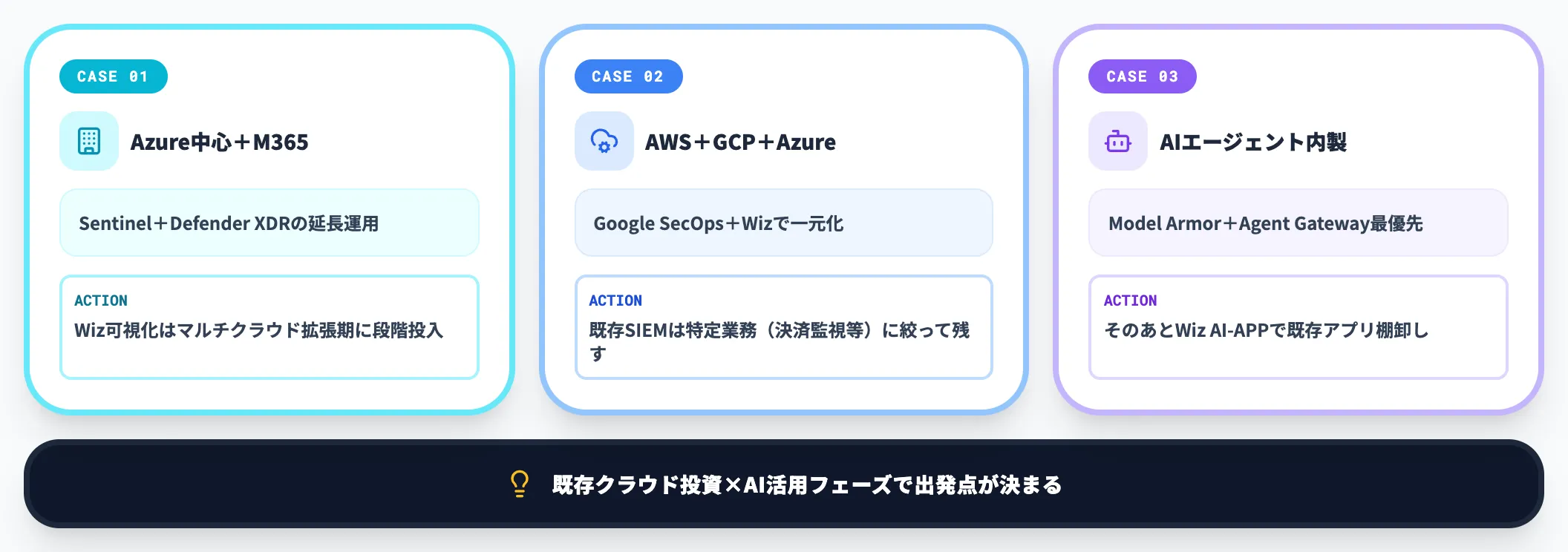

ケース別の使い分け

支援の現場で見ていると、次のようなケース分けが現実的です。

-

Azure中心でM365を広く使っている企業

Azureのセキュリティ対策をベースに、Microsoft Sentinel+Defender XDRの延長で運用を続けるのが効率的。

Wizの可視化は「マルチクラウドへの拡張期」に合わせて段階投入する

-

AWS+GCP+Azureを併用するマルチクラウド企業

Google SecOps+Wizの組み合わせでSOCを一元化するのがメリットを出しやすい。

既存SIEMは特定業務(例:決済監視)に絞って残す判断も有効

-

AIエージェントを内製中の企業

Model Armor+Agent Gatewayを最優先で設計に組み込み、そのあとにWiz AI-APPで既存アプリの棚卸しを進める順序が効きやすい

どの企業にも当てはまる「正解」はなく、既存クラウド投資とAIエージェント活用フェーズで決まります。

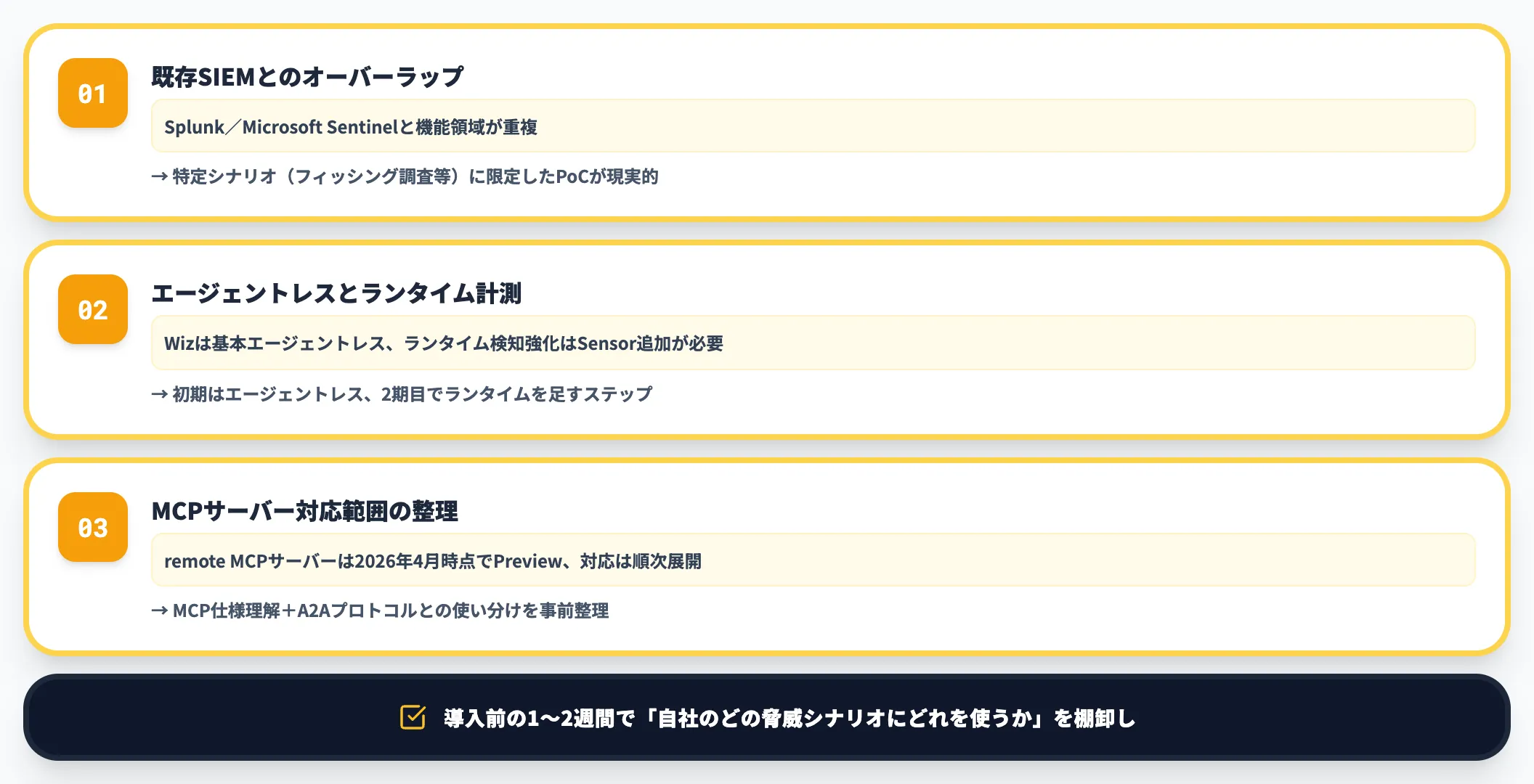

導入判断で詰まる論点

評価PoCで議論が止まりがちなのは、主に次の3点です。

-

既存SIEMとのオーバーラップ

Google SecOpsを入れると、既存のSplunk/Microsoft Sentinelと機能が重なる領域が出る。

いきなり置き換えず、特定シナリオ(例:フィッシング調査)に限定してPoCするのが現実的

-

Wizのエージェントレス設計とランタイム計測の併用

Wizは基本エージェントレス(API接続)だが、ランタイム検知を強化するにはWiz Runtime Sensorの追加展開が必要。

導入初期はエージェントレスの可視化にとどめ、2期目でランタイムを足すのが一般的なステップ

-

MCPサーバー対応範囲の整理

Google Cloud remote MCPサーバーは2026年4月時点でPreviewで、Google Security Operations向けの公式MCPサポートもプロダクト単位で順次展開されている段階。

自社ツールをMCP経由で繋ぐにはMCP(Model Context Protocol)側の仕様理解が必要で、A2Aプロトコルとの使い分けも議論になりがちな論点

これらを避けるために、導入前の1〜2週間で「自社のどの脅威シナリオにどれを使うか」を棚卸しすると、PoCが迷走しにくくなります。

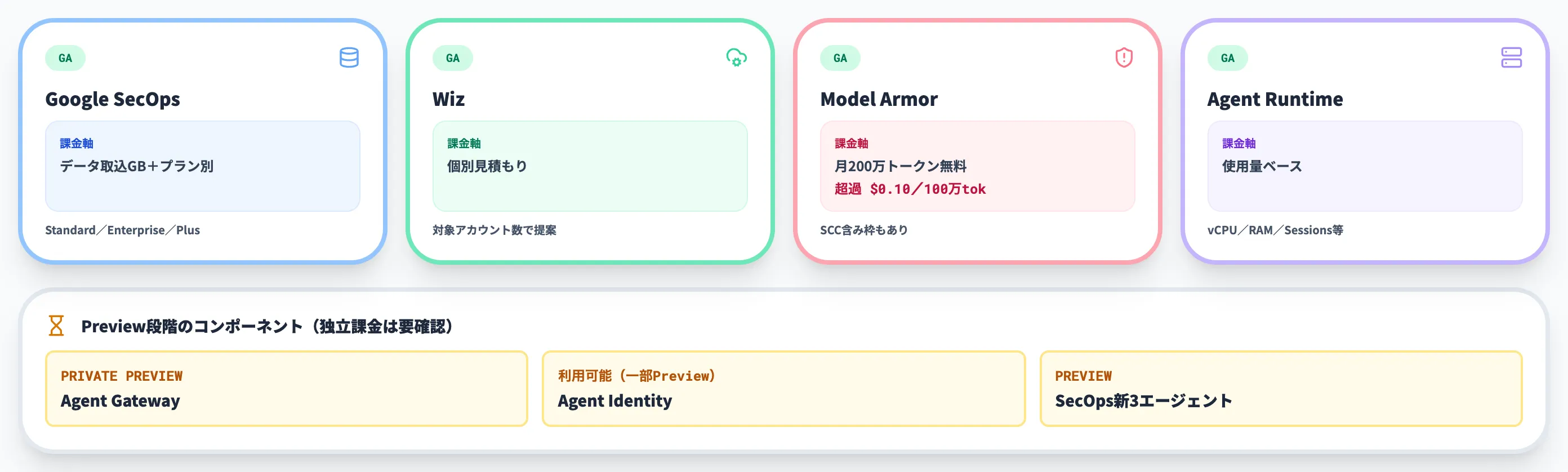

Agentic Defenseの料金体系と提供ステータス

Agentic Defenseは単一SKUではなく、複数コンポーネントの組み合わせで課金される構成です。本章では料金方式と見積もりの勘所をまとめます。

主要コンポーネントの料金方式

以下の表で、主要コンポーネントの料金方式と提供ステータスを整理しました。

| コンポーネント | 料金方式 | ステータス |

|---|---|---|

| Google Security Operations | データ取込GB単位+プラン別(Standard/Enterprise/Enterprise Plus) | GA(新3エージェントはPreview) |

| Wiz(Cloud Security/AI-APP等) | 個別見積もり(対象ワークロード・クラウドアカウント数・必要機能に応じて提案) | Wiz本体はGA/AI-APPは2026年3月発表 |

| Model Armor | Standalone pay-as-you-go(月200万トークン無料、超過分は100万トークンごとに$0.10)もしくはSecurity Command Center/Geminiサブスクリプションの含み枠。FirebaseやLangChainなどの統合先あり | GA |

| Agent Runtime(Vertex AI Agent Engine) | 使用量ベース(Runtimeの vCPU/RAM、Code Execution、Sessions、Memory Bankごとに個別課金) | GA |

| Agent Gateway | 公開一次ソースでは独立課金の有無まで確認できず、詳細はGoogle Cloudチームへ要確認 | Private Preview |

| Agent Identity | 公開一次ソースでは独立課金の有無まで確認できず、詳細はGoogle Cloudチームへ要確認 | 利用可能(auth managerと一部の外部認証方式はPreview) |

| Google Cloud Fraud Defense(reCAPTCHA/Transaction defense系機能を含む) | Assessment数に応じたTier pricing(Transaction defense等はExtra Assessment前提) | GA |

| Chrome Enterprise Premium | ユーザー数ベース | GA |

Google Security OperationsはSaaS型で、データ取込量が支配的なコスト要因です。

Wiz側は公開価格ページが個別見積もり方針のため、対象ワークロード数・対象クラウドアカウント数・必要機能をセットで提示して見積依頼する必要があります。

Vertex AI Agent Engine側はRuntimeやMemory Bankの使用量で積み上がるので、PoC段階から実行時間・セッション量の推定が必要です。

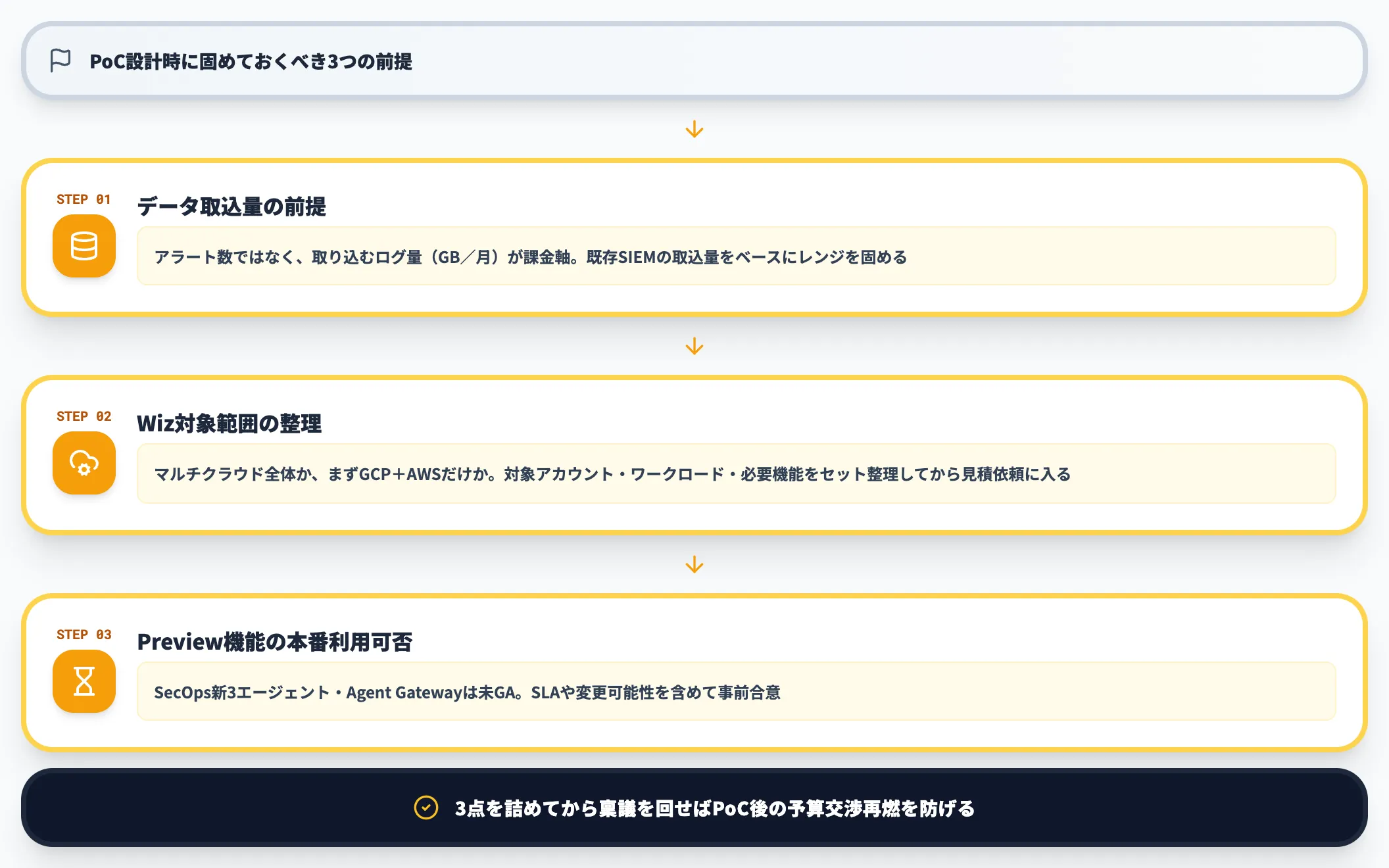

見積もりで押さえる3つの前提

料金見積もりの前に、以下の3点を先に決めておくとPoCから本番へ移るときの予算ブレを避けられます。

-

データ取込量の前提

アラート生成量ではなく、取り込むログ量(GB/月)が課金軸。まずは既存SIEMの取込量をベースにレンジを固める

-

Wizで守る対象範囲の整理

マルチクラウド全体に一気に広げるのか、まずはGCP+AWSだけか。Wizは公開価格ページが個別見積もり方針のため、対象クラウドアカウント・ワークロード・必要機能(Cloud Security/AI-APP等)をセットで整理してから見積依頼に入ると比較しやすい

-

Preview機能の本番利用可否

SecOpsの新3エージェント、Agent GatewayはPrivate Preview、Agent Identityのauth managerや一部の外部認証方式もPreview扱いです。本番前提の契約にPreview機能を組み込むかは、SLAや変更可能性を含めて事前合意が必要

これらを詰めないまま概算見積もりだけで稟議を回すと、PoC後の本番化で予算交渉が再燃しがちです。

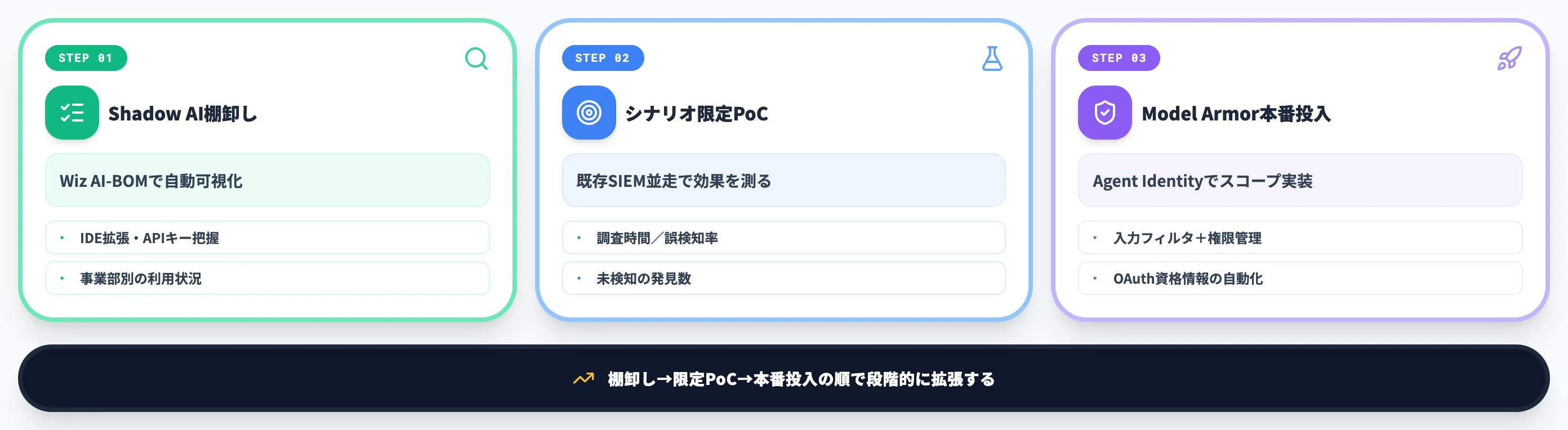

導入シナリオ:日本企業が踏むべき3ステップ

Agentic Defenseを検討する際は、自社のクラウド戦略とAIエージェント活用フェーズによって出発点が変わります。ここでは日本企業に多いパターンを想定した3ステップを示します。

1.Shadow AIとAI利用の棚卸し

最初にやるべきは、自社で使われているAIツール・IDE拡張・APIキーの棚卸しです。

Wiz AI-BOMを試用し、Gemini Code Assist・GitHub Copilot・Cursor・Claude Codeのどれがどの事業部で使われているかを可視化します。

AIガバナンスの観点からも、ここを先にやっておくと後続の議論が整理しやすくなります。

2.シナリオ限定PoC

脅威ハンティング、検知ルール自動生成、サプライチェーン調査のうち、自社で最も負荷が高い工程を1つ選び、限定PoCで成果を測ります。

既存SIEMと並走させて比較メトリクス(調査時間、誤検知率、未検知の発見数)を取ると、効果を経営層に説明しやすくなります。

3.Model ArmorとAgent Identityの本番投入

AIエージェントを顧客接点や業務系システムへ展開する前に、Model Armorによる入力フィルタとAgent Identityによるスコープ付き実行権限を必ず組み込みます。

これを省略すると、生成AIのセキュリティリスクで挙げられている過剰権限や情報漏えいの発生確率が跳ね上がります。

手動で管理しているOAuth資格情報の取得・失効やエージェントからの外部API呼び出しの可視化を、Agent Identityのauth manager経由で自動化するところから始めるのが、実装担当者にとって取り組みやすい最初の一歩です。

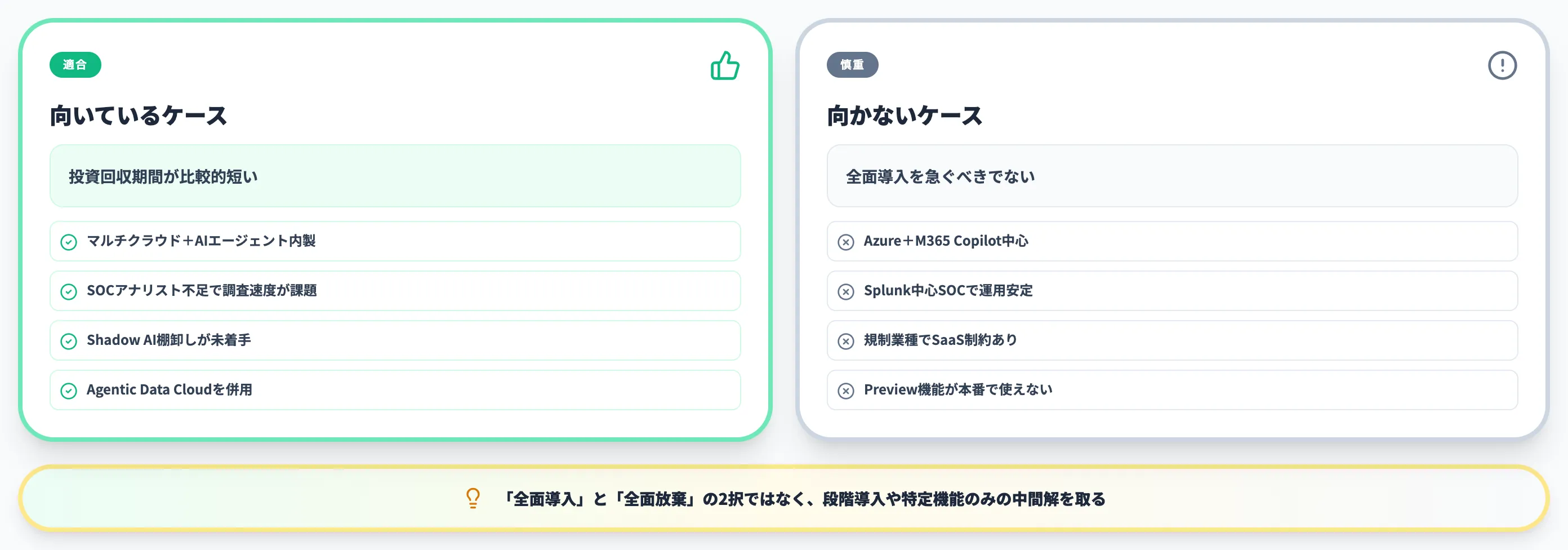

Agentic Defenseが向くケースと向かないケース

Agentic Defenseは強力ですが、すべての企業に最適解ではありません。本章では向いているケースと慎重になるべきケースを整理します。

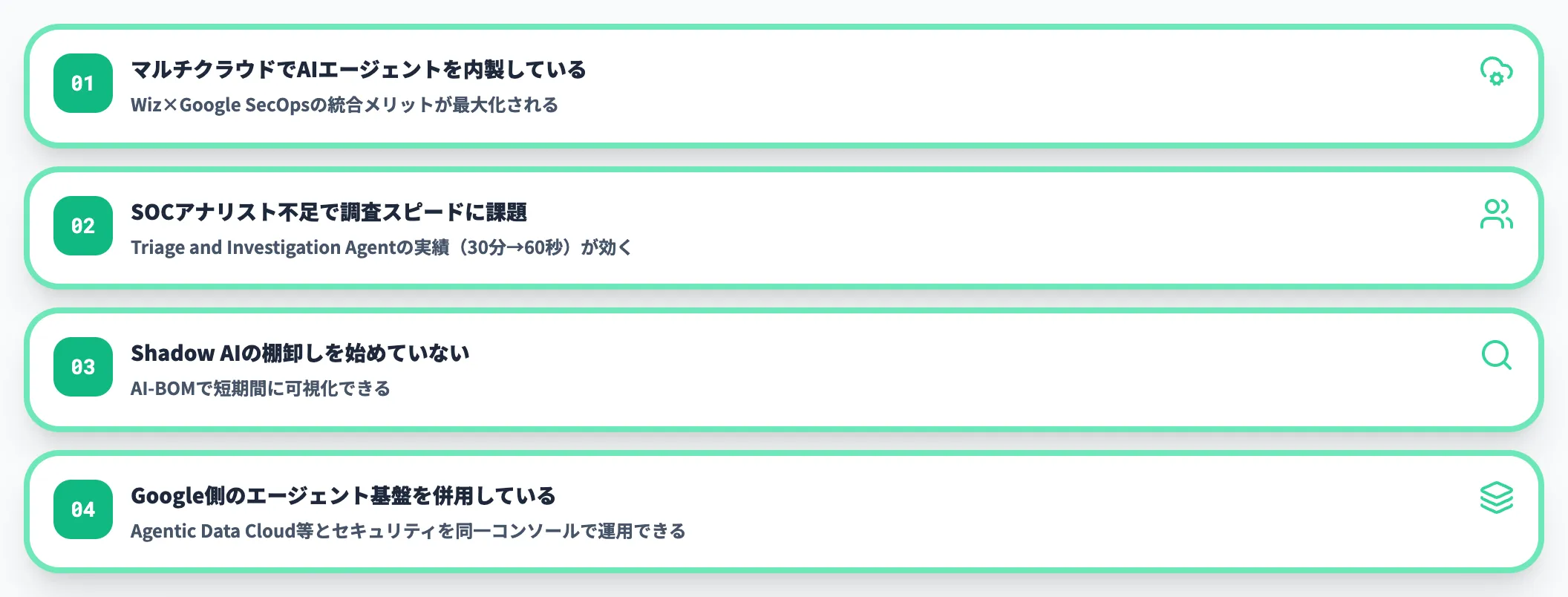

向いているケース

以下の表で、Agentic Defense導入のROIが出やすいケースを整理しました。

| ケース | 理由 |

|---|---|

| マルチクラウドでAIエージェントを内製している | Wiz×Google SecOpsの統合メリットが最大化 |

| SOCアナリスト不足で調査スピードに課題がある | Triage and Investigation Agentの実績(30分→60秒)が効く |

| Shadow AIの棚卸しを始めていない | AI-BOMで短期間に可視化できる |

| Agentic Data CloudなどGoogle側のエージェント基盤を併用している | データ基盤とセキュリティが同一コンソールで運用できる |

こうした企業では、Agentic Defenseへの投資回収期間が比較的短く見えるはずです。

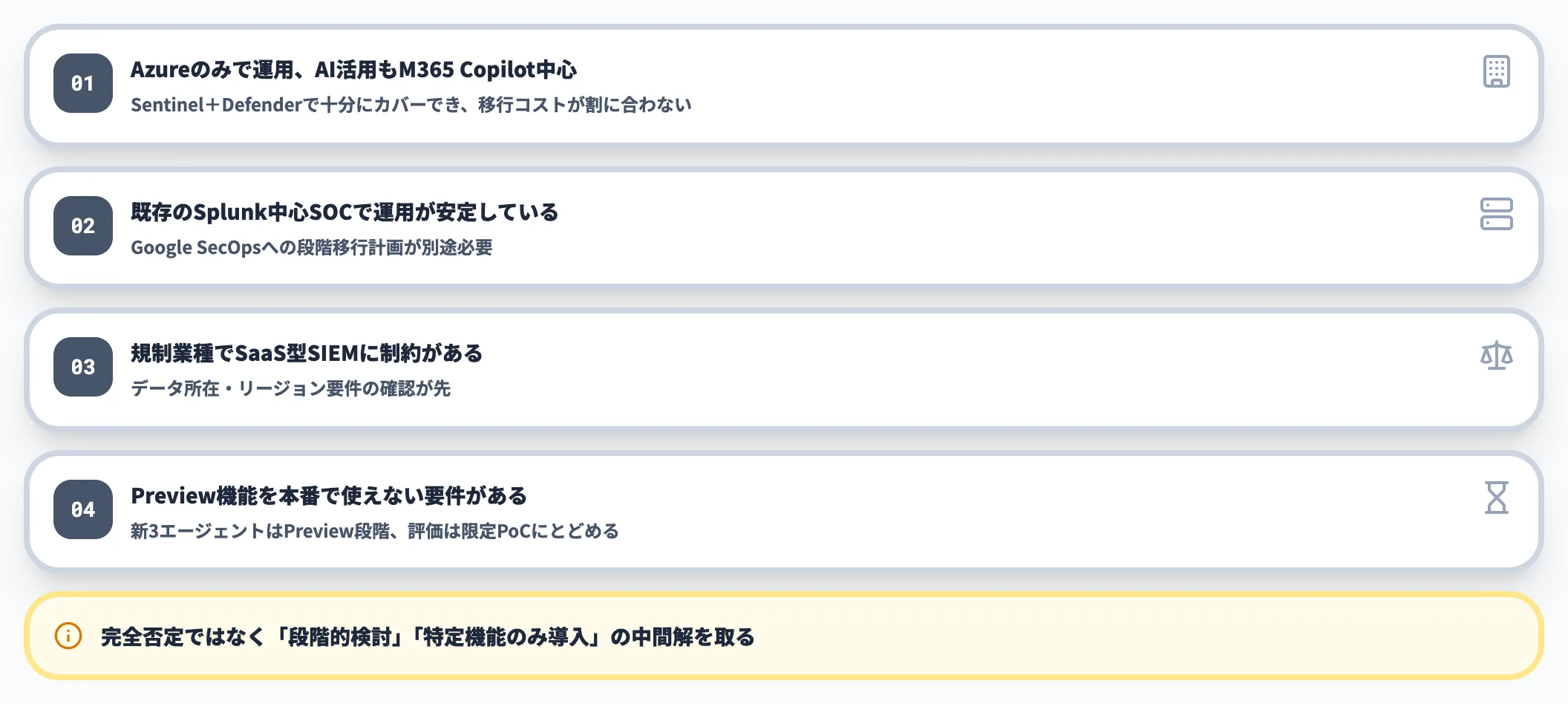

向かないケース/慎重になるべきケース

一方で、以下のようなケースでは全面導入を急ぐべきではありません。

| ケース | 理由 |

|---|---|

| Azureのみで運用し、AI活用もM365 Copilot中心 | Sentinel+Defenderで十分にカバーでき、移行コストが割に合わない |

| 既存のSplunk中心SOCで運用が安定している | Google SecOpsへの段階移行計画が別途必要 |

| 規制業種でSaaS型SIEMに制約がある | データ所在・リージョン要件の確認が先 |

| Preview機能を本番で使えない要件がある | 新3エージェントはPreview段階、評価は限定PoCにとどめる |

向かないケースに該当しても完全否定ではなく、「段階的な検討」「特定機能のみ導入」といった中間解が取れます。全面移行と全面放棄の2択で考えないのが実務上のポイントです。

AIエージェントを守るSOC設計を本格化するなら

Google Cloud側でAgentic Defenseによる防御を強化しつつ、社内の業務エージェント基盤を別途整える企業が増えています

。AIエージェントを業務の中心に据え始めた企業ほど、Agentic DefenseのようなAI時代前提の防御基盤の準備が急務になります。M-Trends 2026が示す22秒ハンドオフや、Shadow AI・AI武装マルウェアは、従来型のSOC体制では追いつかない速度で現実化しています。

Google Cloud側の運用を強化するだけでなく、社内でAIエージェントを量産・運用するレイヤーを同時に設計しないと、ガバナンスの穴になりがちです。

このレイヤーを担うのが、自社のAzureテナント内で動くエンタープライズAIエージェント基盤です。AI総合研究所のAI Agent Hubは、設計Agent・ドキュメントAgent・業務自動化Agentなどをガバナンスと監査ログ付きで運用し、Model Armor的なランタイム保護と組み合わせて「AIの導入スピード」と「セキュリティ統制」を両立できる構成になっています。Microsoft 365やTeamsから呼び出せるため、Google Cloud側のAgentic Defenseを評価しながら、業務部門の日常ツールへもAIエージェントを届けられます。

AI総合研究所の専任チームが、自社に合うAIエージェント基盤の設計から、Google Cloudや既存SIEMとの接続方針まで伴走支援します。まずは無料の資料で、Agentic Defense時代のエージェント基盤像をご確認ください。

AIエージェントをガバナンス付きで量産したい方へ

Agentic Defense時代に必要なAI基盤設計を1冊で

AI Agent Hubは、自社のAzureテナント内で動くエンタープライズAIエージェント基盤です。Microsoft 365やTeamsから呼び出せる設計Agent・業務自動化Agentを、ガバナンス・監査ログ付きで運用できます。Google CloudのAgentic Defenseを検討しつつ、まず社内のAIエージェントを安全に量産したい企業向けに設計のポイントをまとめています。

まとめ:AIエージェント時代のセキュリティ設計で押さえるべき3点

Agentic Defenseは、Google Cloudが2026年4月のGoogle Cloud Next 2026で示した「AIエージェント対AIエージェント」を前提にした新しい防御ポートフォリオです。Google Threat Intelligence、Google Security Operations、Wizのクラウド/AIセキュリティ基盤を一体化し、Model ArmorやAgent GatewayでAIエージェント自体も守るところまで射程を広げました。

今回の発表を受けて、企業側が最低限押さえるべき設計上の観点は次の3つです。

-

防御もAIエージェント化する前提で投資する

22秒ハンドオフの世界では、人手での調査は構造的に間に合いません。Triage and Investigation Agent/Threat Hunting/Detection EngineeringをSOC運用に取り込む前提で検討します

-

Shadow AIとAI-BOMから着手する

M-Trends 2026が示すとおり、監視外のAI利用が攻撃面の拡大要因になっています。Wiz AI-BOMとAIガバナンスの枠組みを組み合わせ、まず棚卸しから始めます

-

AIエージェント自体の保護レイヤーを設計する

Model Armor・Agent Gateway・Agent Identityは「AIを使う」から「AIを守る」側に踏み込むための要素です。社内でAIエージェントを本番展開する前に、スコープ付き権限と入力フィルタを組み込みます

評価は1〜2週間のシナリオ限定PoCから始め、既存SIEM/EDRと並走させて成果を測るのが現実的です。全面置き換えを前提にせず、Wizのマルチクラウド可視化・Google SecOpsのエージェントによる調査自動化・Model Armorの3点を、自社のAI活用フェーズに合わせて段階的に組み込んでいけば、AI時代のセキュリティ設計に実務的な土台が作れます。