2026年3月時点ではAlpha段階のソフトウェアとして提供されており、ライセンスはApache 2.0で、商用利用も含めて無償で利用できます。

今後のアップデートでAPIや設定仕様が変更される可能性があります。

:::

OpenClawとは何か

NemoClawの理解には、まずOpenClawそのものを把握しておく必要があります。

OpenClaw(旧称Clawdbot / Moltbot)は、Peter Steinberger氏が開発したオープンソースのAIエージェントフレームワークです。2026年1月25日にリリースされ、GitHubリポジトリでは250,000以上のStarsを獲得しています。

以下の表は、OpenClawの基本情報をまとめたものです。

| 項目 |

内容 |

| 初回リリース |

2026年1月25日 |

| ライセンス |

MIT |

| GitHub Stars |

250,000以上(2026年3月時点) |

| コントリビューター |

1,075人 |

| 動作方式 |

ローカルファースト |

| 対応チャネル |

WhatsApp、Telegram、Slack、Discord |

| 設計思想 |

メッセージングアプリ経由でAIに指示を出す |

OpenClawの特徴は「ローカルファースト」の設計思想です。AIエージェントをクラウドサービスに依存させず、自分のPCやサーバー上で動かすことで、データの外部流出リスクを抑えることを目指しています。

日常的に使っているメッセージングアプリから自然言語で指示を出せるため、エンジニア以外のユーザーにも急速に広まりました。

NemoClawの位置づけとライセンス

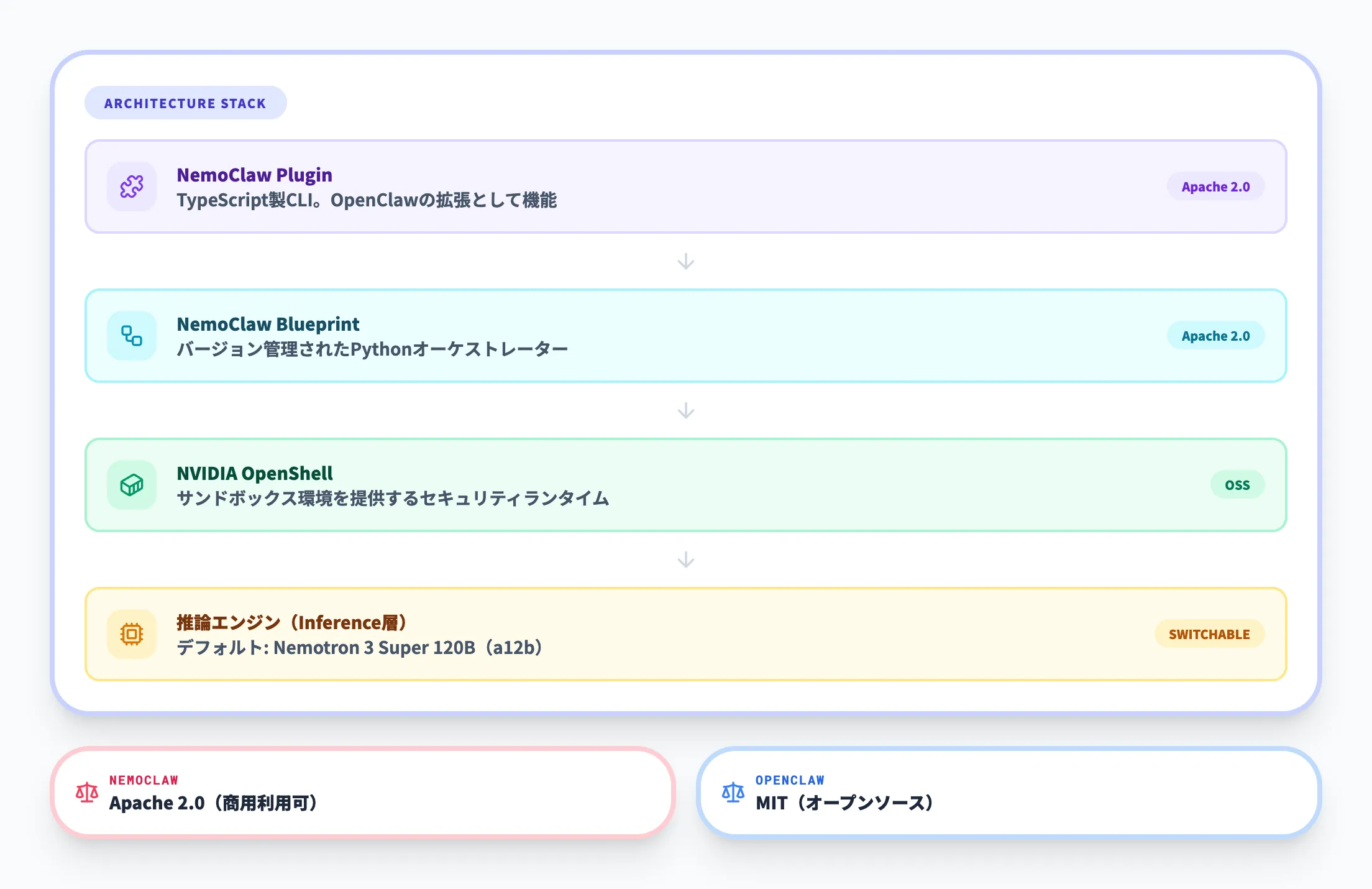

NemoClawは、OpenClawの「プラグイン」として設計されています。

OpenClawそのものを置き換えるのではなく、NVIDIA OpenShellというセキュリティランタイムの上でOpenClawを動かすことで、既存の使い勝手を維持しながらセキュリティ層を追加する仕組みです。

NemoClawの構成要素は以下のとおりです。

-

NemoClaw Plugin

TypeScript製のCLIツール。OpenClawの拡張として機能する

-

NemoClaw Blueprint

バージョン管理されたPythonオーケストレーター。エージェントの実行フローを定義する

-

NVIDIA OpenShell

サンドボックス環境を提供するオープンソースのセキュリティランタイム

-

推論エンジン(Inference層)

デフォルトプロファイルはNemotron 3 Super 120B(a12b)。ランタイムで他モデルへの切替も可能

ライセンスはNemoClaw本体がApache 2.0、OpenClawがMITです。料金体系の詳細は料金セクションで整理します。

NemoClawが必要な理由 — OpenClawのセキュリティ課題

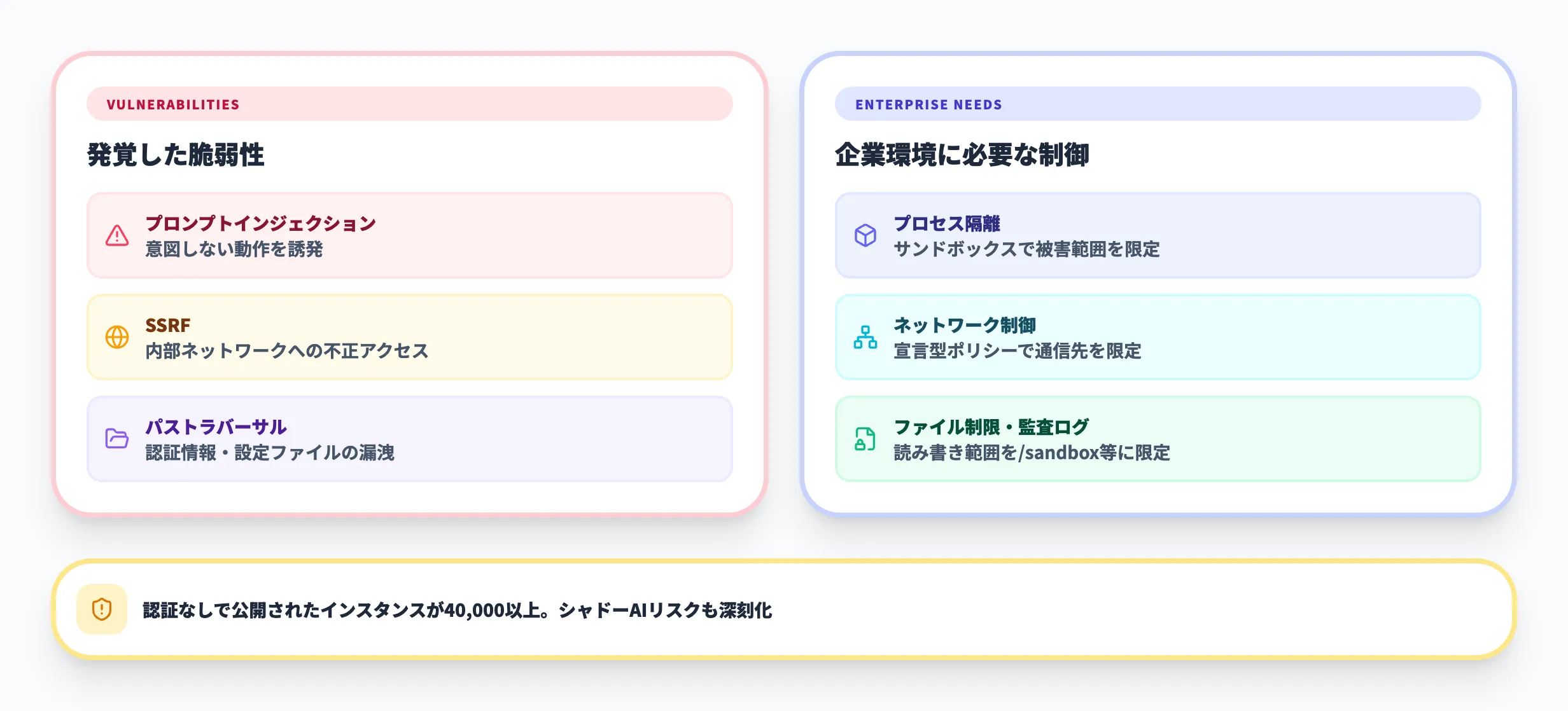

OpenClawが急速に普及した一方で、セキュリティ面では深刻な問題が報告されています。このセクションでは、NemoClawが生まれた背景にある脆弱性と、エンタープライズ利用に求められるセキュリティ要件を整理します。

OpenClawで発覚したセキュリティ脆弱性

OpenClawのセキュリティ問題は、複数のセキュリティ企業によって指摘されています。CrowdStrikeのブログ記事では、以下のような脆弱性が報告されました。

-

プロンプトインジェクション

悪意のある入力を通じて、AIエージェントに意図しない動作をさせる攻撃。OpenClawのデフォルト構成ではこの攻撃に対する防御が不十分だった

-

SSRF(Server-Side Request Forgery)

エージェント経由で内部ネットワークのリソースに不正アクセスする手法。外部からは直接到達できないサービスへの侵入口になりうる

-

パストラバーサル

ファイルシステム上の意図しない場所にアクセスされるリスク。構成ファイルや認証情報が漏洩する可能性がある

Microsoftのセキュリティブログでも、OpenClawの安全な運用に関するガイダンスが公開されています。同レポートでは、インターネット上に40,000以上のOpenClawインスタンスが認証なしで公開されていることが確認されており、企業のIT部門が把握していないまま従業員が個人的に立ち上げているシャドーAIのリスクも指摘されています。

エンタープライズ利用に求められるセキュリティ要件

個人利用であればOpenClawのデフォルト構成でも一定の用途をカバーできますが、業務データを扱う企業環境では追加のセキュリティ対策が不可欠です。

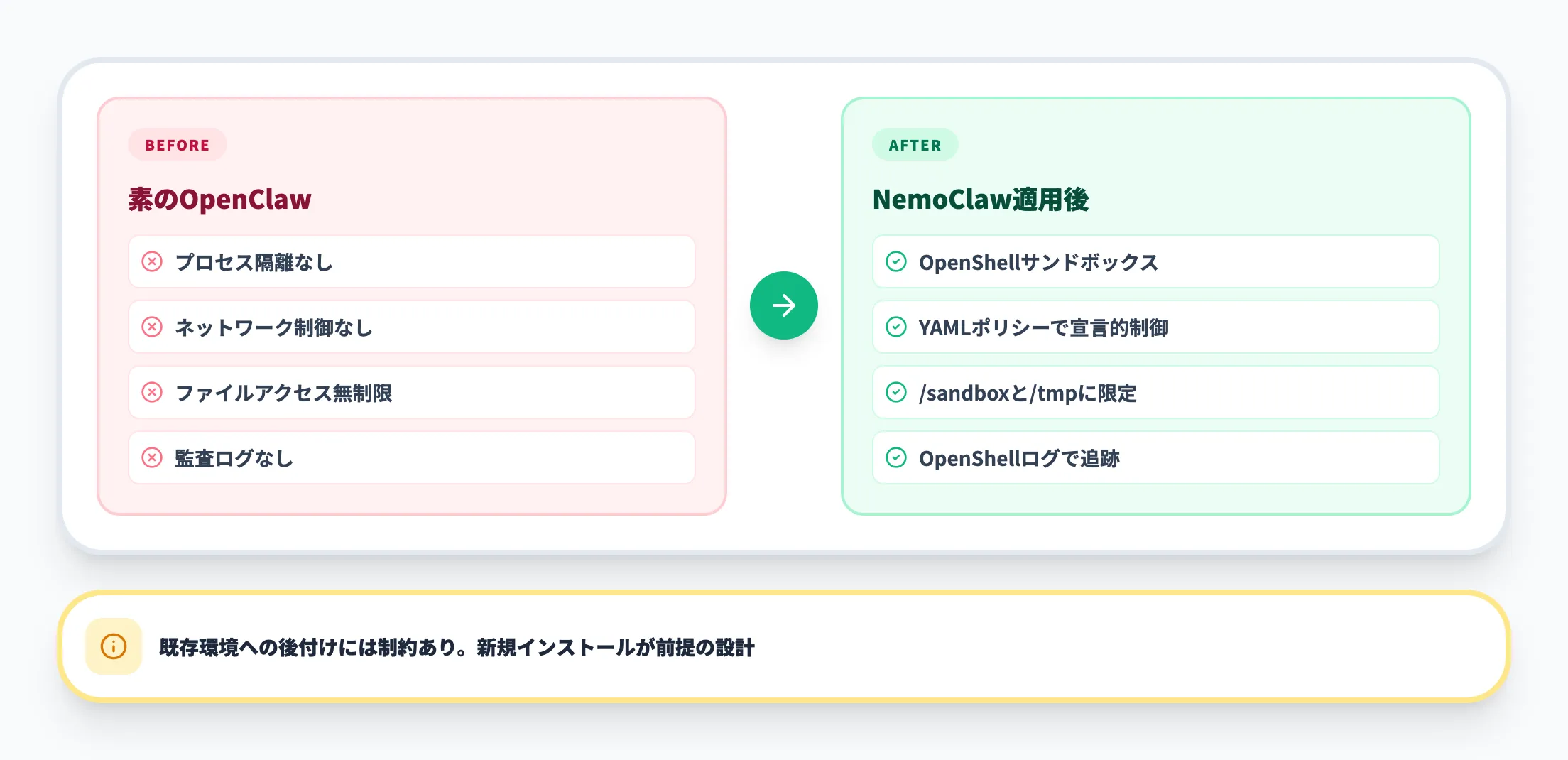

素のOpenClawには、プロセス隔離・ネットワーク制御・ファイルアクセス制限・監査ログといったエンタープライズ向けのセキュリティ制御がほぼ存在しません。NemoClawはこれらの欠落を1つのプラグインで補完する設計になっています。具体的に何が変わるかは、4層アーキテクチャの解説後に機能比較表で整理します。

ただし、既存のOpenClaw環境への後付けには制約があります(詳細は導入セクションを参照)。

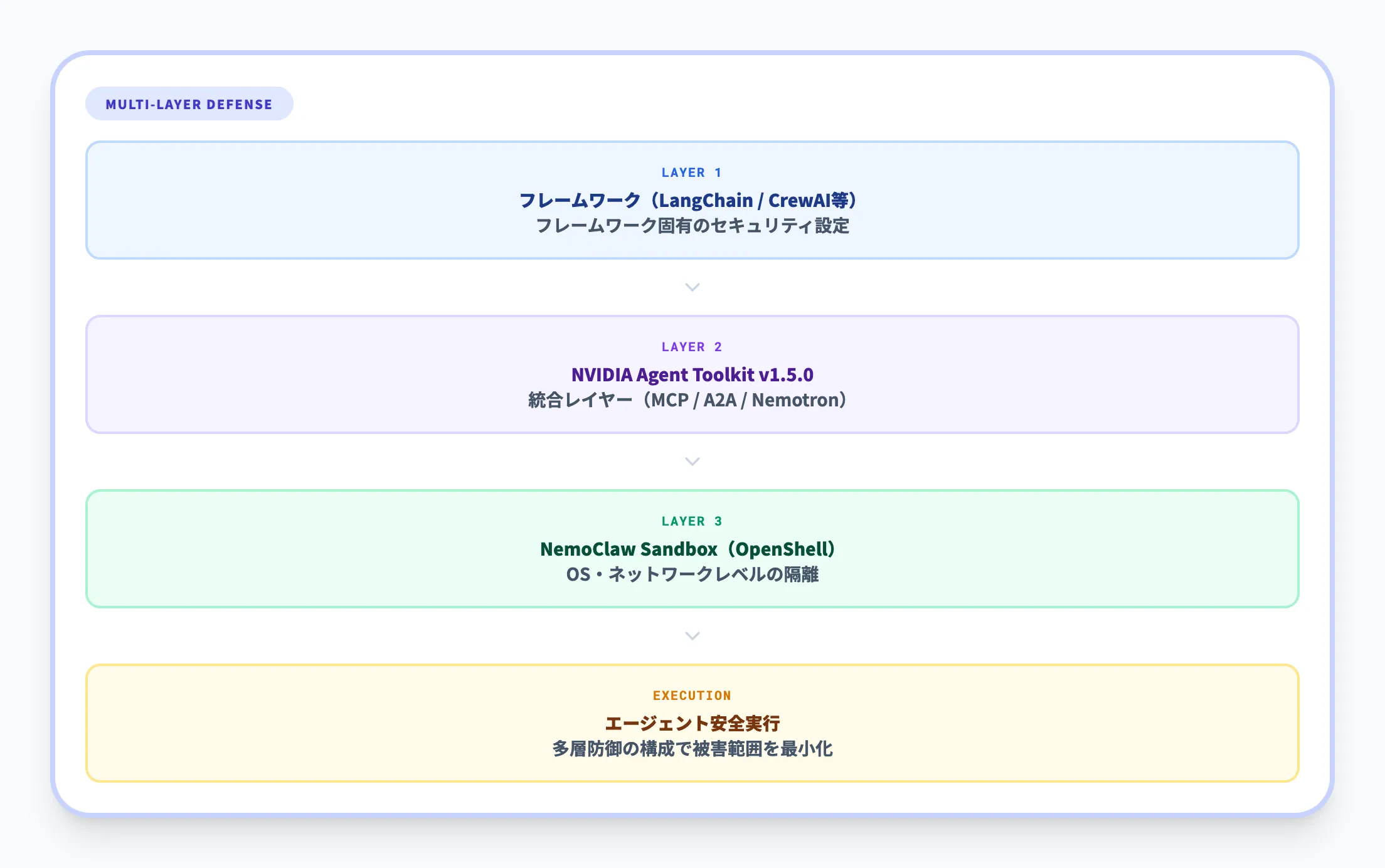

NemoClawの4層アーキテクチャと主な特徴

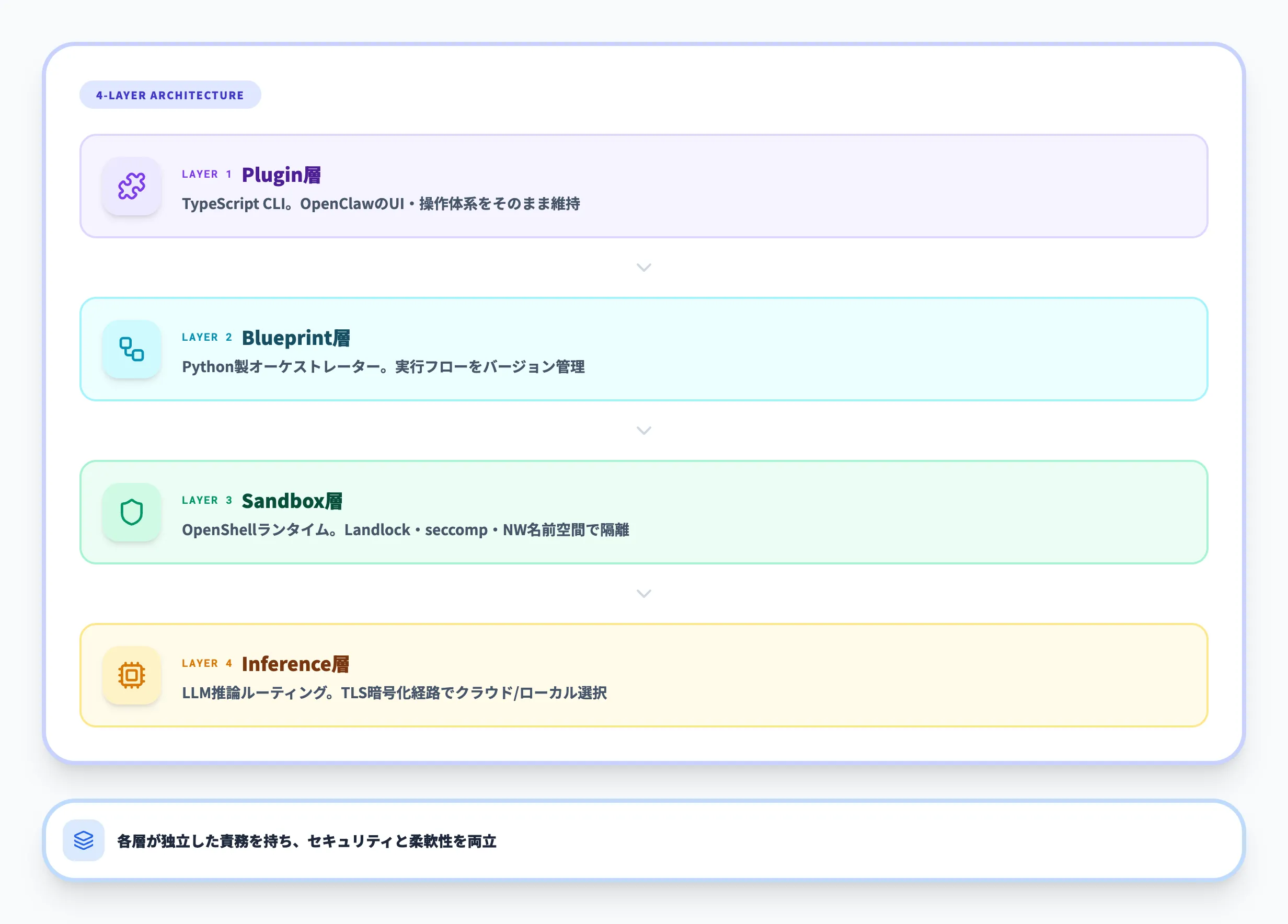

NemoClawの技術的な核は、Plugin・Blueprint・Sandbox・Inferenceの4つの層から構成されるアーキテクチャです。各層が独立した責務を持ち、セキュリティと柔軟性を両立させています。

Plugin層とBlueprint層

Plugin層は、TypeScript製のCLIツールとしてOpenClawに統合されます。ユーザーはOpenClawの既存のインターフェース(メッセージングアプリやコマンドライン)からそのままNemoClawの機能を利用でき、新しい操作体系を覚える必要がありません。

Blueprint層はPython製のオーケストレーターです。エージェントの実行フロー(どのモデルを呼び出すか、どのツールを許可するか、エラー時にどう振る舞うか)をバージョン管理された設定ファイルとして定義します。インフラの構成をコードで管理する「Infrastructure as Code」の考え方をAIエージェントの運用に適用したものと捉えることができます。

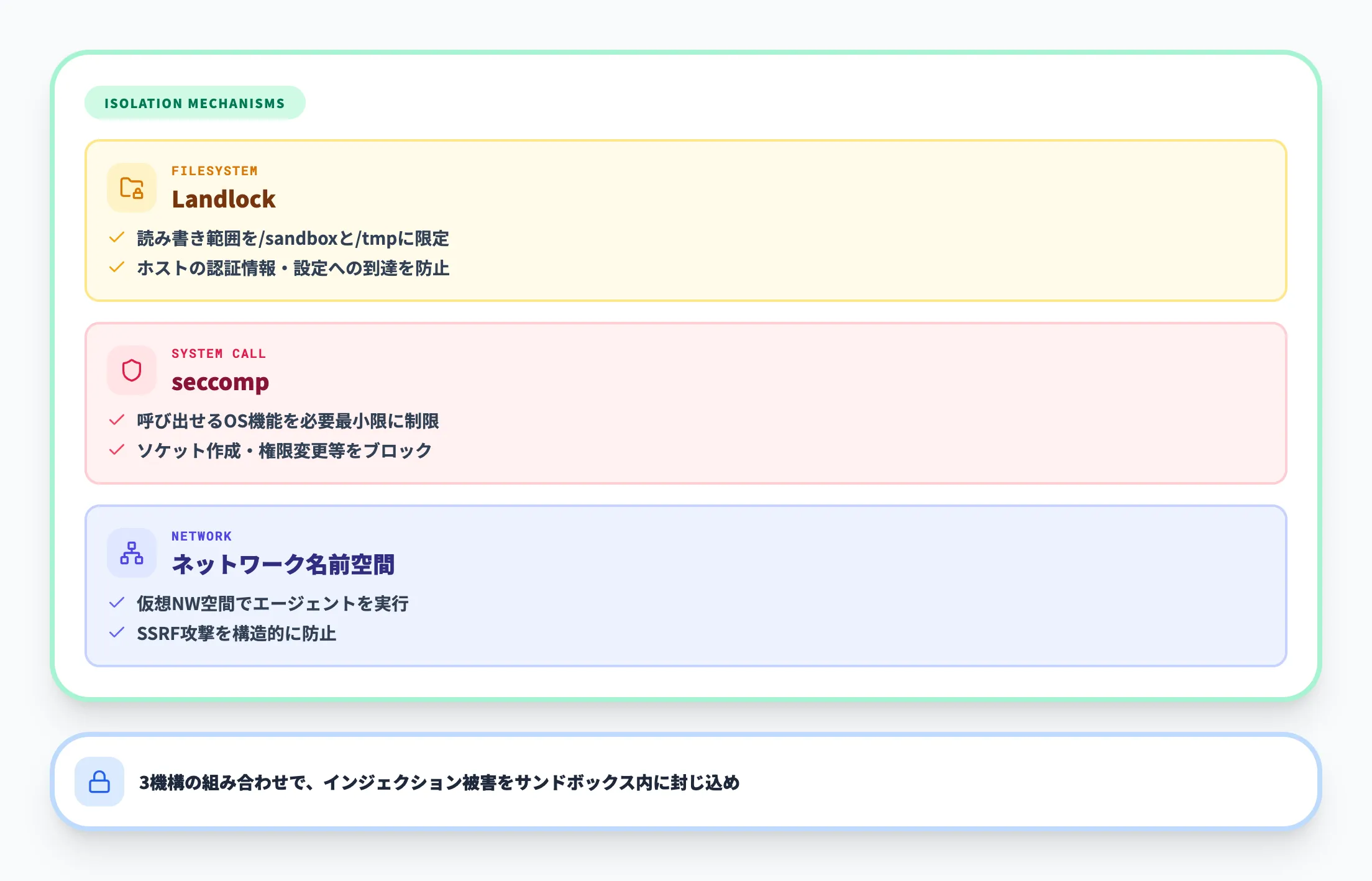

Sandbox層の隔離メカニズム

Sandbox層はNemoClawのセキュリティの中核です。NVIDIA OpenShellランタイムが提供するコンテナ環境内でエージェントを実行し、ホストOSへの影響を遮断します。

隔離には以下の3つのLinuxカーネル機構が使われています。

-

Landlock

ファイルシステムのアクセス制御機構。エージェントが読み書きできるディレクトリを/sandboxと/tmpに限定し、ホストの設定ファイルや認証情報への到達を防ぐ

-

seccomp

システムコールのフィルタリング機構。エージェントのプロセスが呼び出せるOSの機能を必要最小限に制限する。ネットワークソケットの作成やファイル権限の変更といった危険な操作をブロックできる

-

ネットワーク名前空間

ホストのネットワークとは別の仮想ネットワーク空間でエージェントを実行する仕組み。内部ネットワークへのSSRF攻撃を構造的に防止する

これら3つの機構を組み合わせることで、たとえエージェントがプロンプトインジェクションを受けたとしても、被害の範囲をサンドボックス内に封じ込めることができます。

Inference層の推論モデル

Inference層は、LLM推論のルーティングを制御するレイヤーです。クラウド推論を選んだ場合、リクエストはTLSで暗号化された経路で送信されるため、通信経路上でのデータ漏洩リスクが低減されます。公式LPではNemotronモデルをローカルで動かす構成にも言及しており、機密データを外部に出さない運用も可能です。モデルの切り替え方法は導入セクション、コストは料金セクションで解説します。

素のOpenClawとNemoClaw適用後の機能比較

ここまで解説した4層アーキテクチャが実際に何を変えるのか、機能レベルで比較します。

| 機能 |

素のOpenClaw |

NemoClaw適用後 |

| エージェント実行環境 |

ホストOS直接 |

OpenShellサンドボックス |

| ファイルアクセス範囲 |

無制限 |

/sandboxと/tmpのみ |

| ネットワーク接続 |

無制限 |

YAMLポリシーで宣言的に制御 |

| 推論モデル |

ユーザー設定(任意) |

デフォルト:Nemotron 3 Super 120B(ランタイムで切替可) |

| セキュリティ監査 |

なし |

OpenShellログ |

| インストール方法 |

npm / Docker |

NemoClawスクリプト(1コマンド) |

| ライセンス |

MIT |

Apache 2.0(NemoClaw部分) |

最も大きな変化はエージェントの実行環境です。素のOpenClawではホストOS上で直接プロセスが動くため、脆弱性が悪用された場合にシステム全体が影響を受けます。NemoClaw適用後はサンドボックス内で実行されるため、影響範囲がコンテナ内に限定されます。

AIエージェントを安全に業務に組み込む

段階導入と統制設計をまとめて解説

NemoClawのようなセキュリティ強化策を検討する前に、組織としてAIエージェントをどう業務に定着させるかを整理する必要があります。PoCから全社展開までの段階設計、部門別ユースケース、統制のポイントをまとめたAI業務自動化ガイド(220ページ)を無料で公開中です。

NemoClawの導入フローと実際の使い方

NemoClawはOpenClaw pluginとして提供されていますが、公式Quick Startで主導線になっているのは、nemoclaw ホストCLIを使ってsandbox環境をまとめて構成する導入フローです。ここではGitHub READMEと公式docsに沿って、前提条件、認証情報、onboarding、sandbox接続、その後のOpenClaw利用までを順に整理します。

必要環境と前提条件

NemoClawのQuick Startで案内されている前提条件は以下のとおりです。

| 要件 |

詳細 |

| CPU |

最低4 vCPU |

| メモリ |

最低8GB、推奨16GB |

| ストレージ |

最低20GB空き、推奨40GB |

| OS |

Ubuntu 22.04 LTS以降 |

| Node.js |

20以降 |

| npm |

10以降 |

| Docker |

インストール済みで起動中であること |

| OpenShell |

インストール済み |

| OpenClaw |

fresh installation前提 |

公式READMEには NemoClaw currently requires a fresh installation of OpenClaw と明記されています。これは、既存のOpenClaw環境へそのまま後付けするというより、NemoClaw用の新しいOpenClaw環境を前提にセットアップする設計だと理解すると自然です。

またREADMEでは、sandbox imageが約2.4GB圧縮サイズであること、Docker daemon・k3s・OpenShell gatewayが同時に動作することから、8GB未満の環境ではOOM killerによって失敗する可能性があるとも案内されています。最小構成でも動く余地はありますが、安定して試すなら16GB級のメモリがある方が安全です。

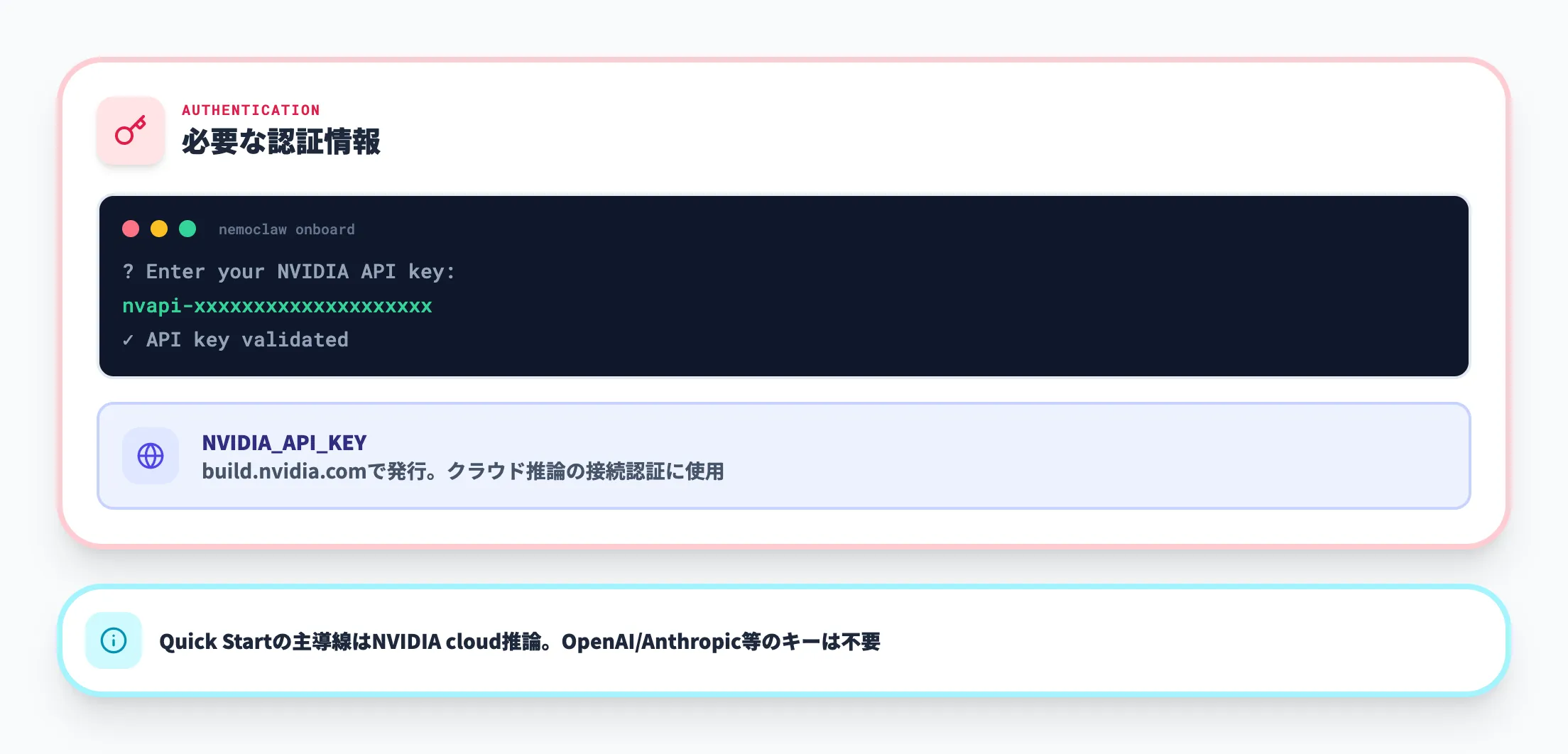

セットアップ時に必要な認証情報

NemoClawのQuick Startでは、既定の推論先として NVIDIA cloud が使われます。そのため、導入時に必要になる主な認証情報は以下のとおりです。

| 認証情報 |

用途 |

取得先 |

| NVIDIA_API_KEY |

build.nvidia.com経由の既定推論への接続 |

build.nvidia.comで発行 |

公式READMEでも、nemoclaw onboard 実行時にbuild.nvidia.comのAPIキー入力を求めると説明されています。少なくともQuick Startの主導線は、OpenAIやAnthropicのAPIキーではなく、NVIDIA_API_KEY を使う流れです。

インストールからonboardingまで

Quick Startで案内されている導入の主導線は、インストーラスクリプトの実行です。

curl -fsSL https://nvidia.com/nemoclaw.sh | bash

READMEによると、このスクリプトは必要に応じてNode.jsを導入したうえで、guided onboard wizardを起動します。ここで行われる主な処理は次の3つです。

- sandboxの作成

- inferenceの設定

- security policyの適用

つまり、NemoClawの導入は単なるplugin追加というより、OpenShell gatewayとsandboxを含む実行環境全体をまとめて構成するフローに近いです。

sandboxに接続してOpenClawを使う

onboardingが完了すると、案内されたsandbox名を使って接続できます。

nemoclaw my-assistant connect

my-assistant はREADMEの例で使われているsandbox名です。実際には、自分がonboarding時に指定した名前に置き換えます。

接続後は、sandbox内でOpenClawの通常コマンドを使います。

OpenClaw TUI

ターミナルUIが開き、メッセージを入力してエージェントと対話できます。

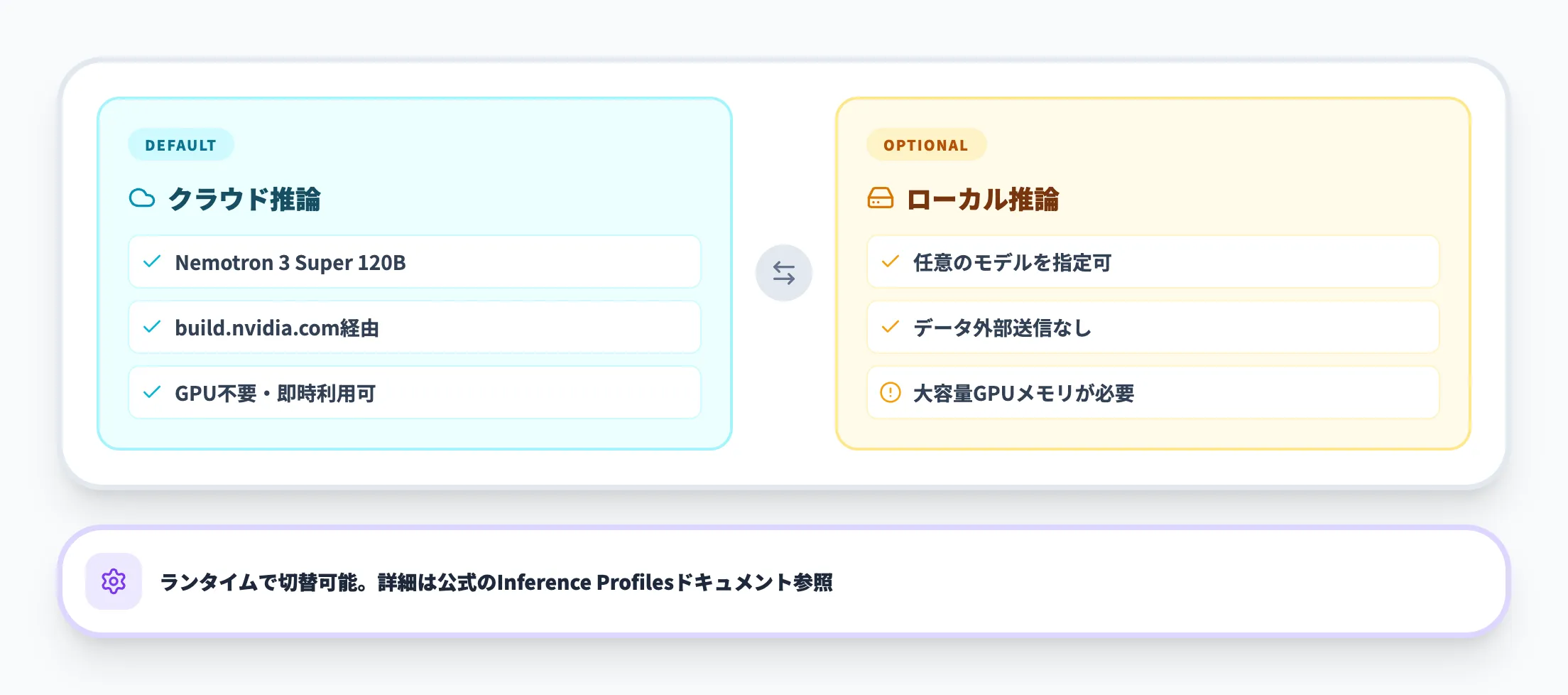

推論モデルの切り替え

NemoClawの既定推論プロファイルは nvidia/nemotron-3-super-120b-a12b ですが、ランタイムで他モデルに切り替えることも可能です。詳細は公式docsのInference Profilesページで確認できます。

READMEのInference節では、既定の構成は以下のように整理されています。

| Provider |

Model |

用途 |

| NVIDIA cloud |

nvidia/nemotron-3-super-120b-a12b |

既定の本番向け構成。NVIDIA_API_KEYが必要 |

推論方式ごとのコスト比較は料金セクションを参照してください。

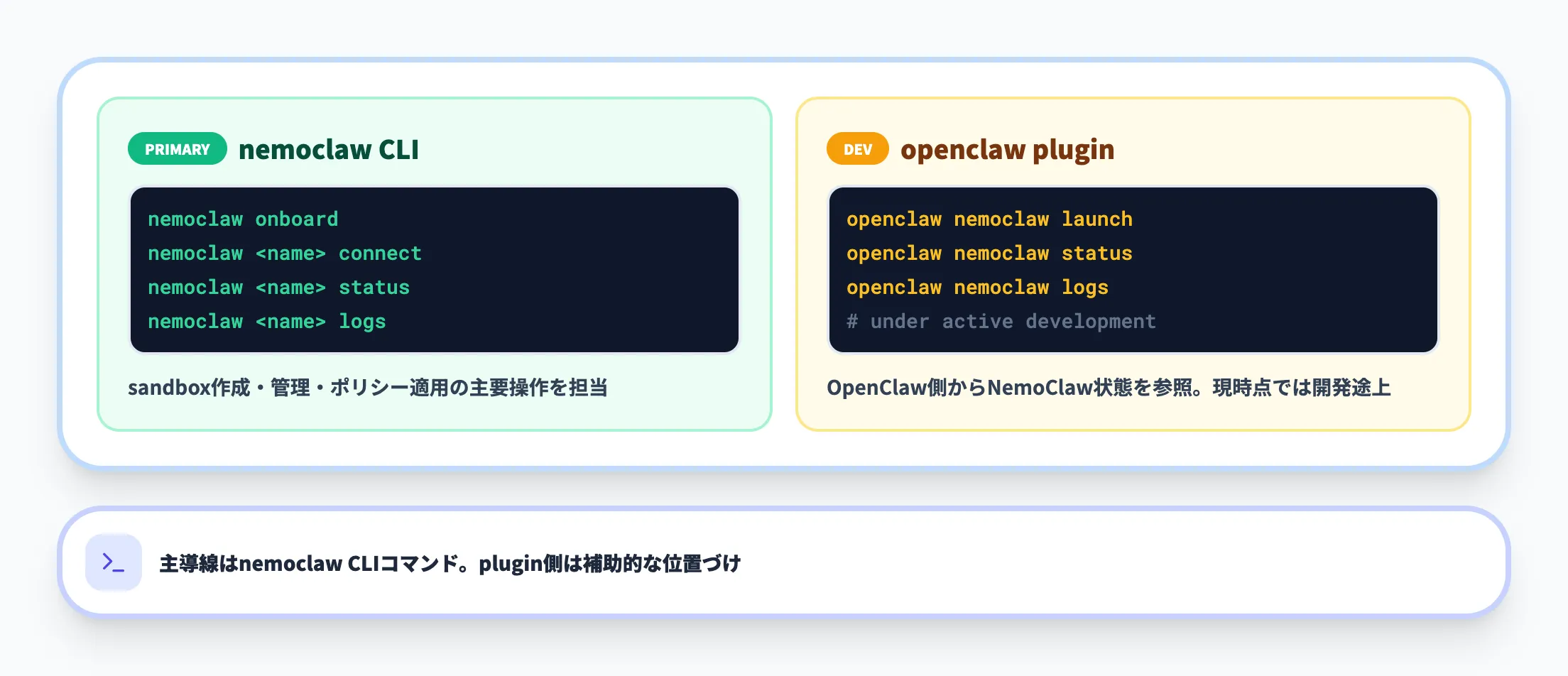

pluginコマンドの位置づけ

NemoClawにはOpenClaw plugin側のコマンド(openclaw nemoclaw launch / status / logs)も存在しますが、公式docsでは under active development と記載されており、現時点では nemoclaw ホストCLIが主導線です。

READMEに載っている代表的なホスト側コマンドは以下のとおりです。

| コマンド |

用途 |

nemoclaw onboard |

gateway・providers・sandboxを対話式でセットアップ |

nemoclaw <name> connect |

sandboxに接続 |

nemoclaw <name> status |

sandboxの状態確認 |

nemoclaw <name> logs --follow |

ログ追跡 |

pluginコマンドはOpenClaw側のインターフェースからNemoClawの状態を扱う際に便利ですが、sandboxの作成・管理・ポリシー適用といった主要操作は nemoclaw コマンドで行う設計です。

ネットワークポリシーの考え方

NemoClawのsandboxは、最初から厳格なベースラインポリシーで開始されます。READMEでは、以下の4層が保護対象として整理されています。

| レイヤー |

役割 |

| Network |

未承認のoutbound通信をブロック |

| Filesystem |

/sandbox と /tmp 以外への読み書きを防止 |

| Process |

権限昇格や危険なsystem callを遮断 |

| Inference |

モデルAPI呼び出しを制御されたバックエンドへ再ルーティング |

未許可のホストにアクセスしようとすると、OpenShellがその通信をブロックし、承認を促す仕組みになっています。詳細なカスタマイズはNetwork Policiesの公式docsを確認するのが確実です。

Alpha段階のソフトウェアであるため、導入前には公式ドキュメントとGitHub READMEの両方を確認しながら進めるのが安全です。特にホスト要件、推論設定、pluginコマンドの成熟度は今後変わる可能性があります。

NemoClawのパートナー企業と導入事例

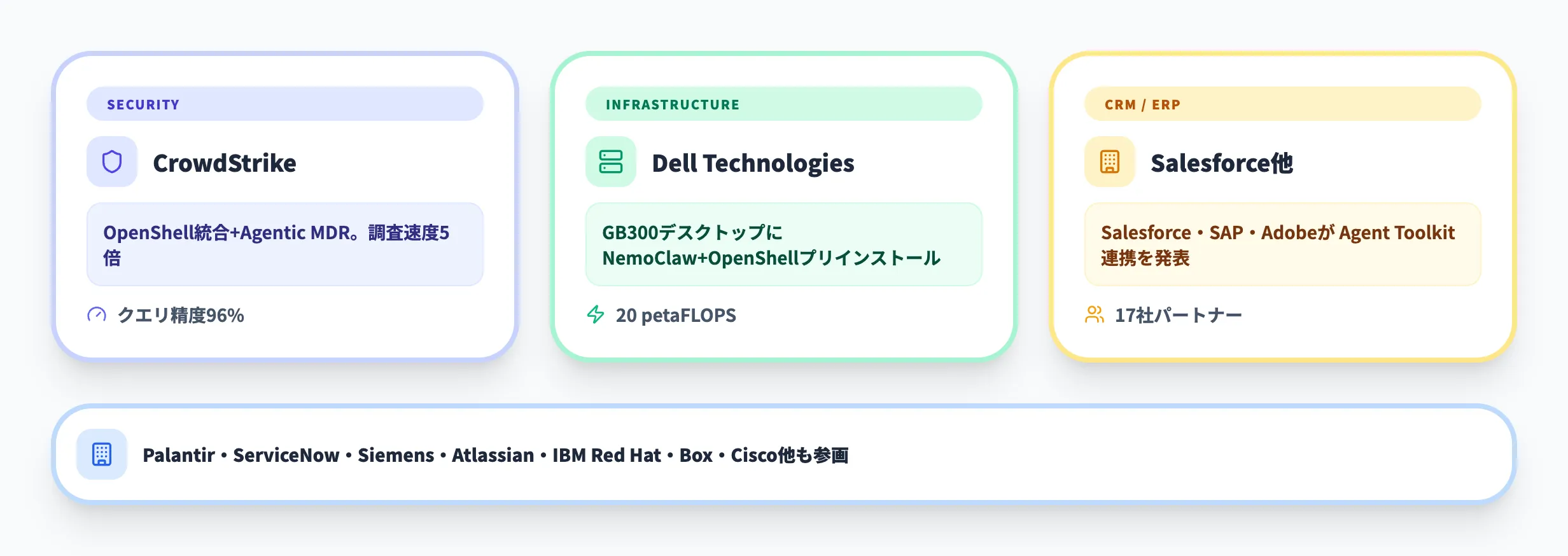

NemoClawはGTC 2026の発表時点で17社のパートナー企業を公表しています。ここでは、具体的な活用内容が明らかになっている事例を紹介します。

【関連記事】

AIエージェントとは──日本・世界の事例を徹底紹介

CrowdStrike — OpenShell統合とAgentic MDR

サイバーセキュリティ大手のCrowdStrikeは、NVIDIA OpenShellおよびAgent Toolkitと連携したSecure-by-Design AI Blueprintを発表しました。CrowdStrike FalconプラットフォームのセキュリティエンジンをNVIDIA OpenShellに直接統合し、AIエージェントの実行環境そのものを保護する設計です。NemoClawはこのOpenShell上で動作するため、Falcon連携の恩恵を受けられます。

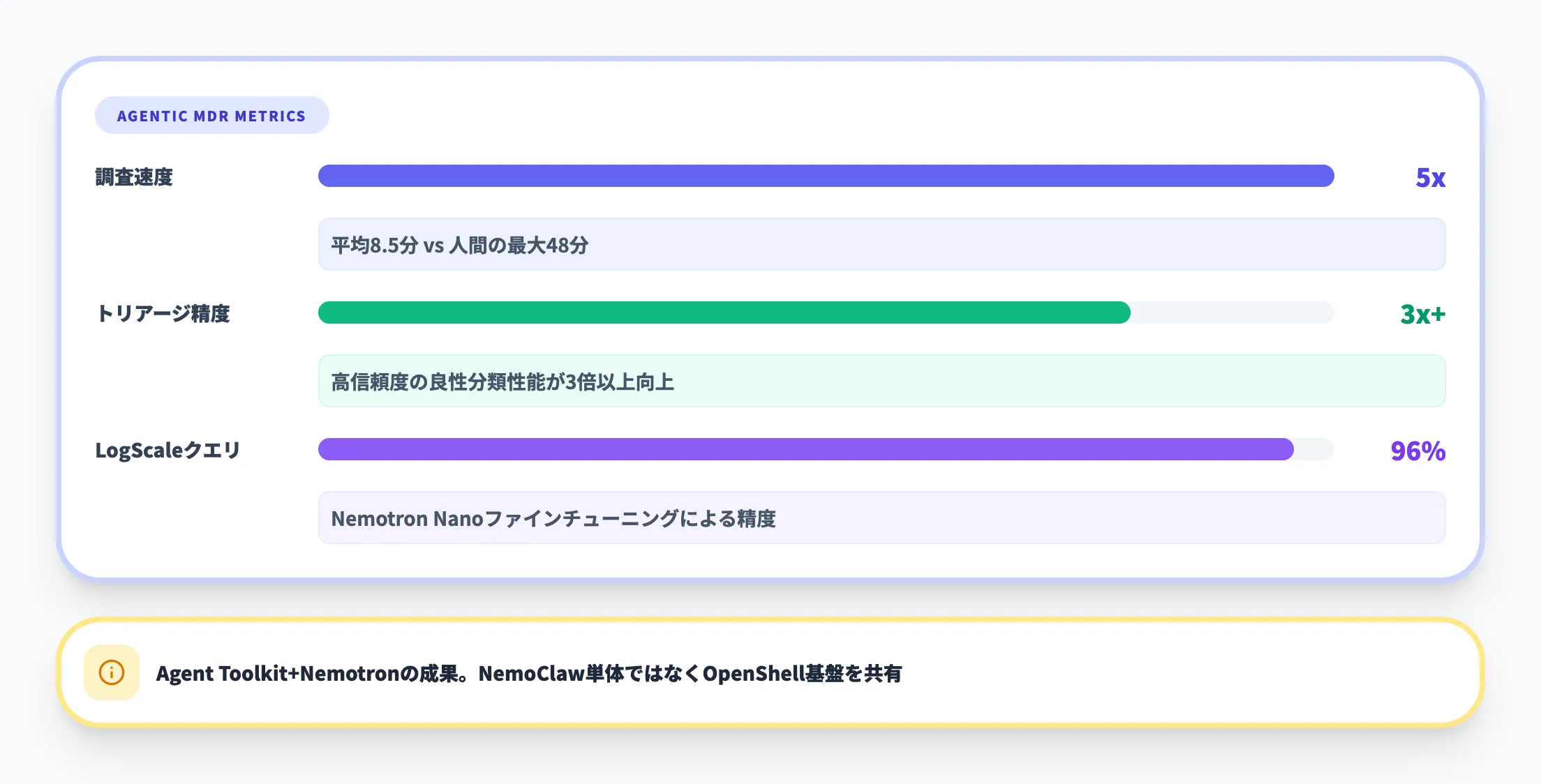

また、別の取り組みとしてNVIDIA Agent ToolkitとNemotronモデルを活用したAgentic MDR(マネージド検知・対応)も展開しています。Agentic MDRで公開されている効果指標は以下のとおりです。

| 指標 |

数値 |

| エージェント調査速度 |

人間比で5倍高速(平均8.5分 vs 最大48分) |

| トリアージ精度 |

3倍以上向上(高信頼度の良性分類性能) |

| Falcon LogScaleクエリ精度 |

Nemotron Nanoファインチューニングで96% |

上記の数値はAgentic MDR(Agent Toolkit + Nemotron)の成果であり、NemoClaw単体の効果ではない点に留意が必要です。ただし、OpenShellのセキュリティ基盤はNemoClawと共通であるため、CrowdStrikeのセキュリティ連携がNemoClawユーザーにも波及する構造になっています。

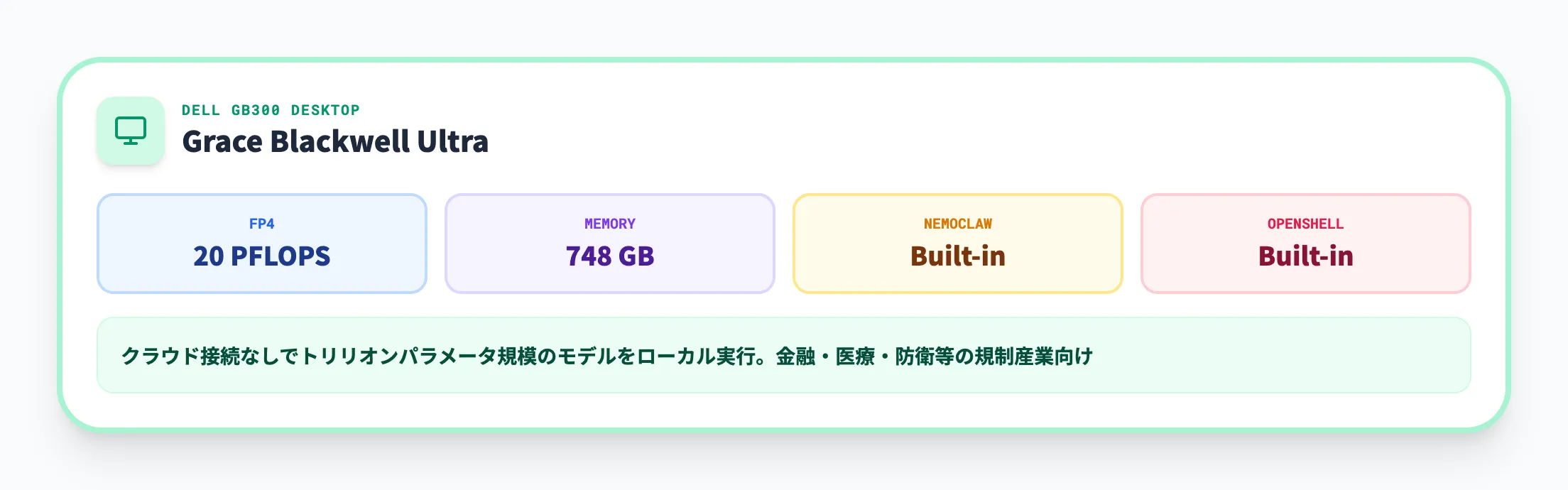

Dell Technologies — GB300デスクトップにプリインストール

Dellの発表によると、NVIDIA GB300 Grace Blackwell Ultra Desktop Superchipを搭載したデスクトップにNemoClawとOpenShellをプリインストールして出荷を開始しています。

GB300搭載デスクトップの主要スペックは以下のとおりです。

| 項目 |

仕様 |

| FP4性能 |

最大20 petaFLOPS |

| コヒーレントメモリ |

748 GB |

| NemoClaw / OpenShell |

プリインストール |

| 特徴 |

クラウド接続なしでトリリオンパラメータ規模のモデルをローカル実行 |

クラウドに接続せずにトリリオンパラメータ規模のモデルをローカルで実行できるため、データの外部送信が許されない規制産業(金融、医療、防衛など)での利用が想定されています。

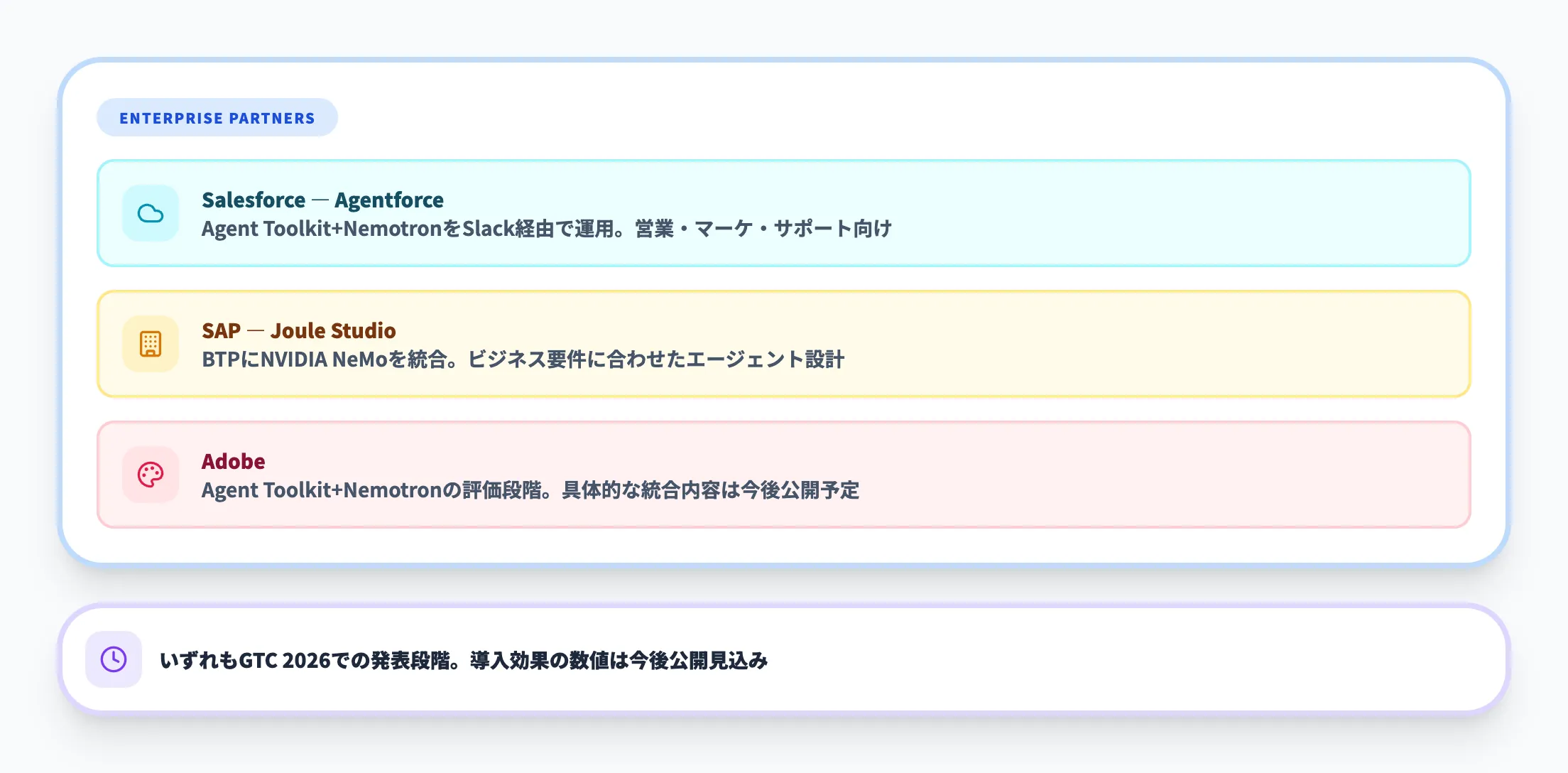

Salesforce・SAP・Adobe

上記以外にも、複数の大手ソフトウェア企業がNemoClawおよびNVIDIA Agent Toolkitとの統合を発表しています。

-

Salesforce

AgentforceにNVIDIA Agent ToolkitとNemotronモデルを統合。サービス・営業・マーケティング業務向けのAIエージェントをSlack経由で運用するリファレンスアーキテクチャを公開した

-

SAP

SAP Business Technology PlatformのJoule StudioにNVIDIA NeMoを統合。顧客やパートナーがビジネスニーズに合わせたAIエージェントを設計できるようにした

-

Adobe

NVIDIA公式発表でパートナーとして名前が挙がっている。Agent ToolkitとNemotronモデルの評価を進めている段階

いずれもGTC 2026での発表段階であり、具体的な導入効果の数値は今後公開される見通しです。17社のパートナーには上記のほか、Palantir、ServiceNow、Siemens、Atlassian、IBM Red Hat、Box、Ciscoなどが名を連ねています。

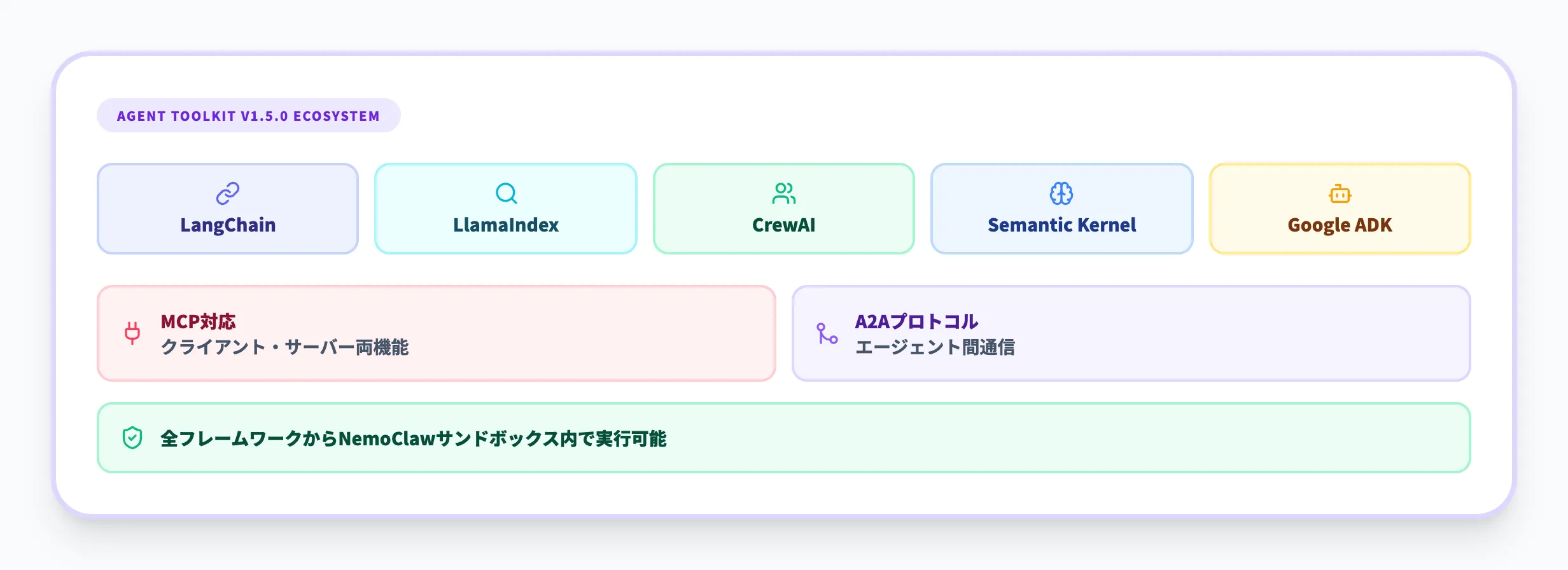

NemoClawは単独でも機能しますが、同時に発表されたNVIDIA Agent Toolkit v1.5.0と組み合わせることで、より広範なAIエージェント開発基盤として活用できます。

対応フレームワークとプロトコル

Agent Toolkit v1.5.0は、主要なAIエージェントフレームワークを5つサポートしています。

| フレームワーク |

用途 |

| LangChain |

LLMアプリケーション開発の汎用フレームワーク |

| LlamaIndex |

データ検索・RAG特化のフレームワーク |

| CrewAI |

マルチエージェントオーケストレーション |

| Semantic Kernel |

Microsoft製のAIオーケストレーション |

| Google ADK |

Googleのエージェント開発キット |

加えて、MCP(Model Context Protocol)のクライアント・サーバー両機能と、A2A(Agent-to-Agent)プロトコルに対応しています。これにより、異なるフレームワークで構築されたエージェント同士が相互に通信できる環境が整います。

NemoClawとの統合

Agent Toolkit経由でNemoClawを利用する場合、上記5つのフレームワークのいずれからでもNemoClawのサンドボックス環境内でエージェントを実行できます。フレームワーク固有のセキュリティ設定に加えて、NemoClawのOS・ネットワークレベルの隔離が追加されるため、多層防御の構成になります。

Agent Toolkit v1.5.0にはNemoClawのほか、Nemotron推論エンジン、NVIDIA CUDAベースの最適化ライブラリ、cuOpt(組合せ最適化エンジン)なども含まれており、NVIDIAのAIスタック全体を統合的に利用できる設計です。

【関連記事】

自律型AIエージェントとは?その仕組みや自動化との違い、活用事例を解説

NemoClawの料金と必要コスト

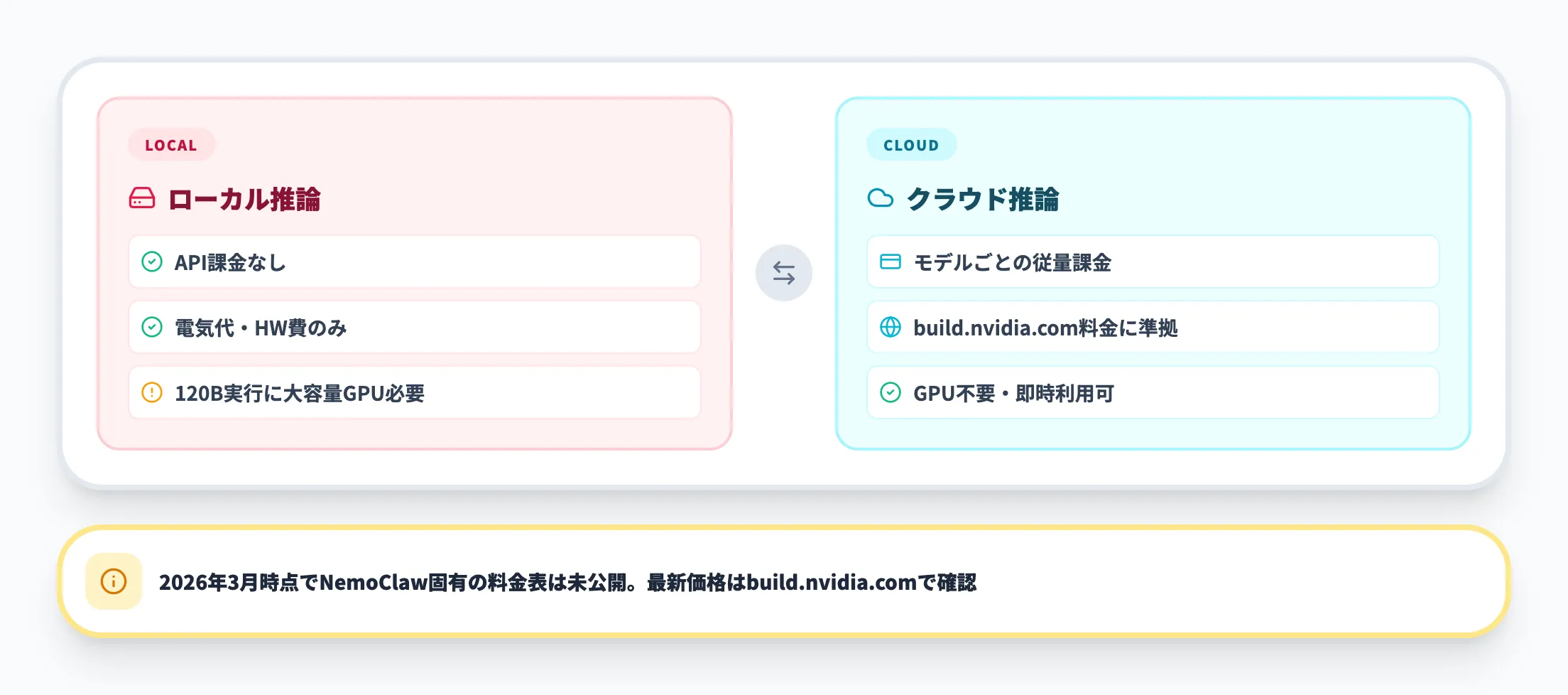

NemoClawのコスト構造は「ソフトウェア自体は無料、推論は従量課金」というモデルです。企業で導入を検討する際に把握しておくべき費用項目を整理します。

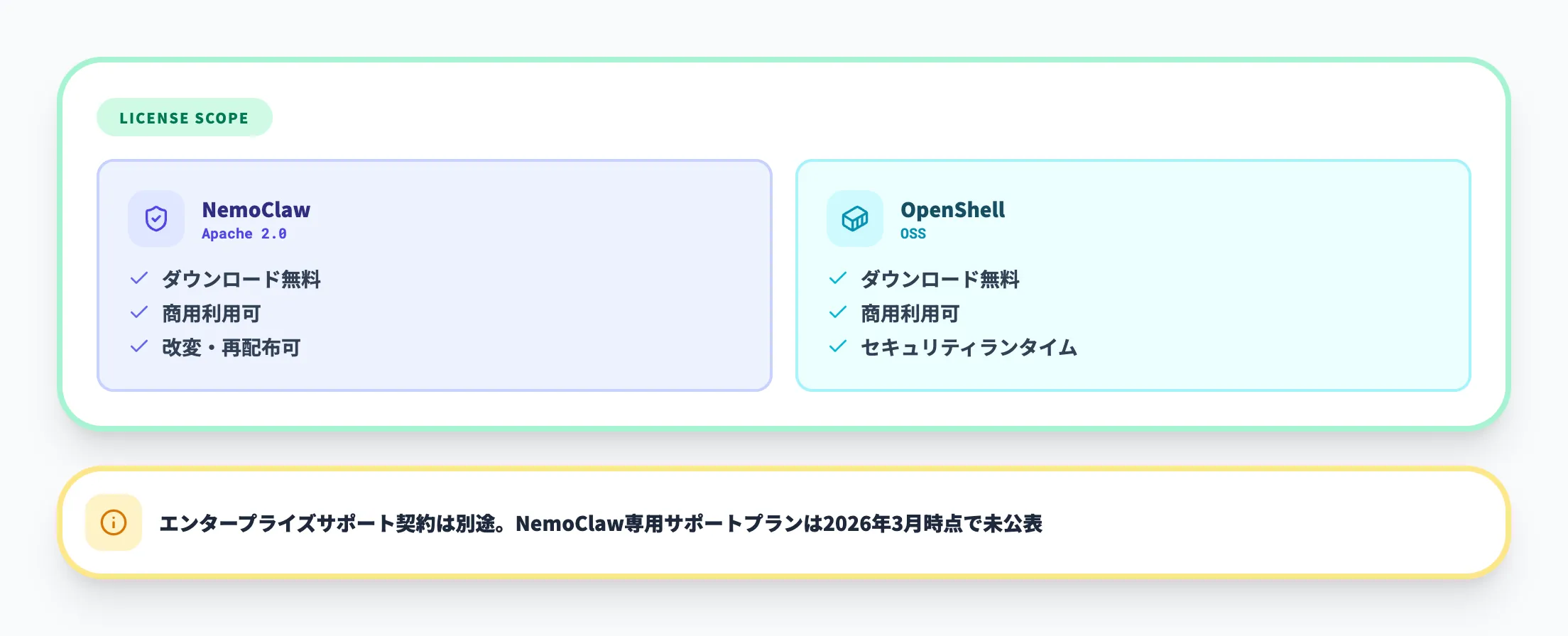

オープンソースライセンス(無料)

NemoClaw本体はApache 2.0ライセンスで提供されており、ダウンロード・インストール・商用利用のいずれにも費用は発生しません。NVIDIA OpenShellも同様にオープンソースで無料です。

サポートやSLAが必要な場合は、NVIDIAのエンタープライズサポート契約を別途検討する必要がありますが、2026年3月時点ではNemoClaw専用のサポートプランは公表されていません。

推論コスト

NemoClawのデフォルト推論プロファイルはNemotron 3 Super 120B(a12b)ですが、ランタイムで他モデルに切り替えることも可能です。推論コストは利用するモデルと実行方式(ローカル / クラウド)によって変わります。

以下の表は推論方式ごとのコスト構造をまとめたものです。

| 推論方式 |

コスト |

| ローカル推論 |

電気代・ハードウェア費のみ(API課金なし) |

| クラウド推論(build.nvidia.com経由) |

モデルごとの従量課金(build.nvidia.comの料金体系に準拠) |

2026年3月時点ではNemoClaw固有の料金表は公開されていません。クラウド推論を選ぶ場合は、利用するモデルのbuild.nvidia.comページで最新の価格を確認してください。ローカル推論を選べばAPI課金は発生しませんが、120Bパラメータのデフォルトモデルを動かすには大容量のGPUメモリが必要です。

NemoClawの注意点と現時点の制限

NemoClawは有望な技術ですが、2026年3月時点ではいくつかの制約があります。導入を検討する際に把握しておくべきポイントを整理します。

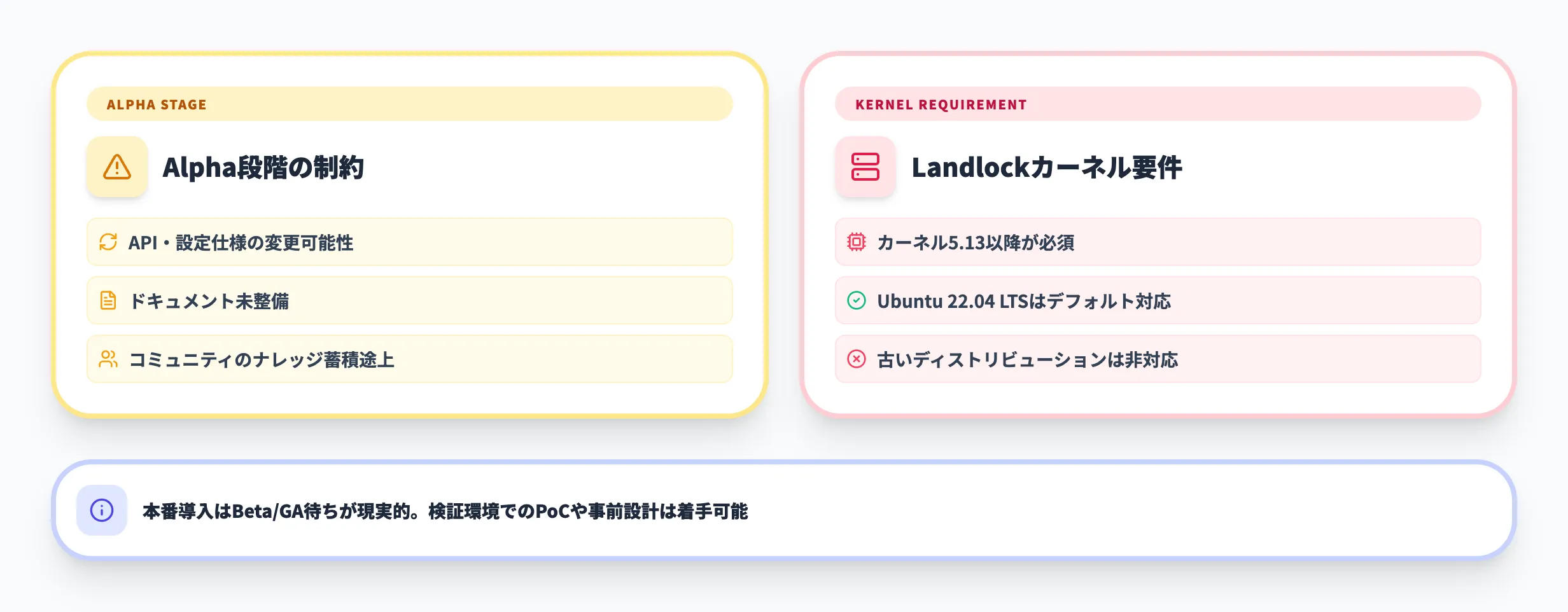

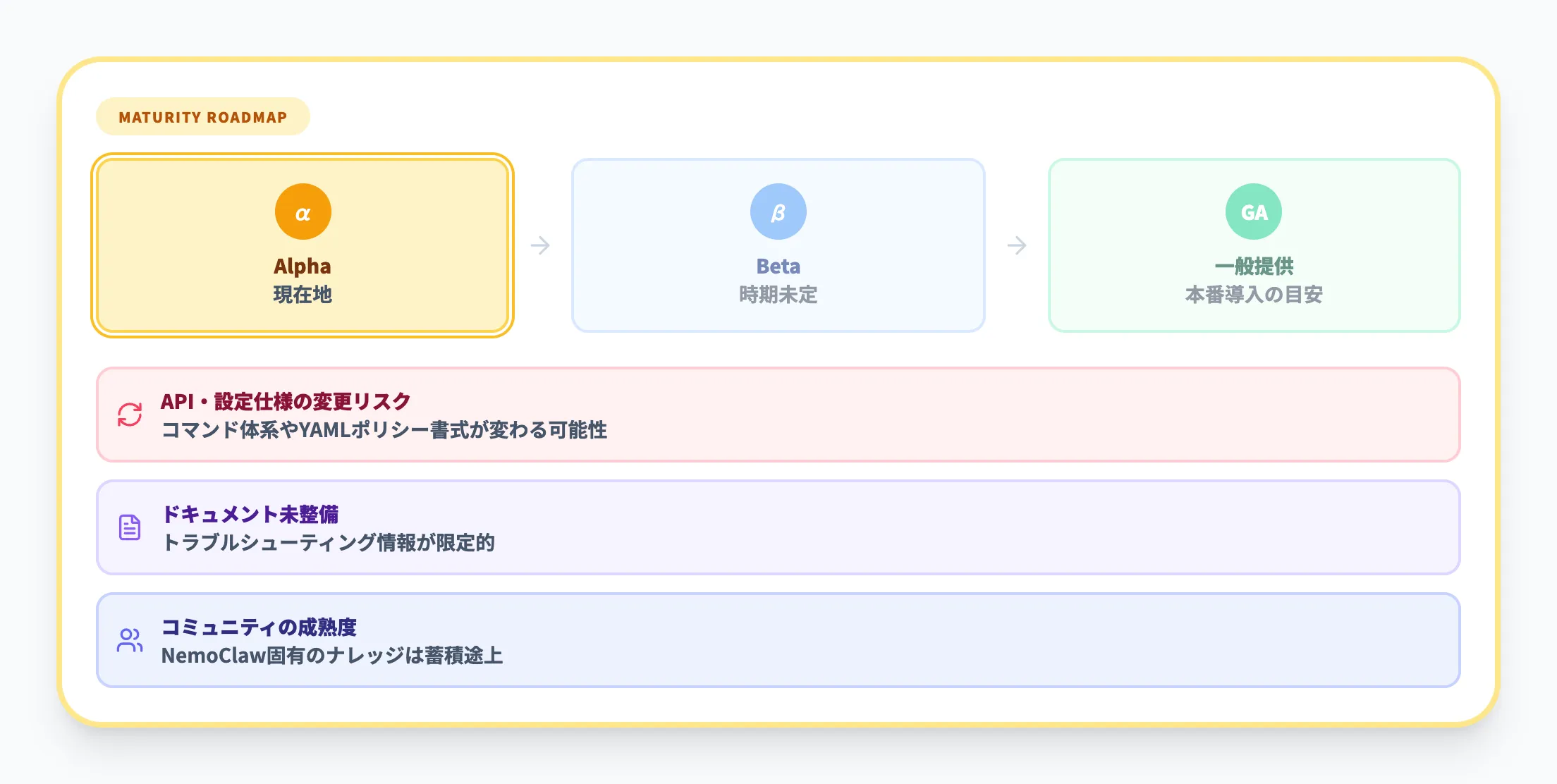

Alpha段階の制約

NemoClawは公式に「Alpha Software — Expect rough edges(アルファ版ソフトウェア — 荒削りな部分が残る)」と明記されています。

Alpha段階で留意すべき点は以下のとおりです。

-

API・設定仕様の変更

今後のアップデートでコマンド体系やYAMLポリシーの書式が変わる可能性がある。本番環境への導入は、少なくともBetaまたはGA(一般提供)を待つのが現実的

-

ドキュメントの未整備

公式ドキュメントはまだ全領域をカバーしておらず、トラブルシューティングの情報が限定的

-

コミュニティの成熟度

OpenClawのコミュニティは急速に成長しているが、NemoClaw固有のナレッジはまだ蓄積途上

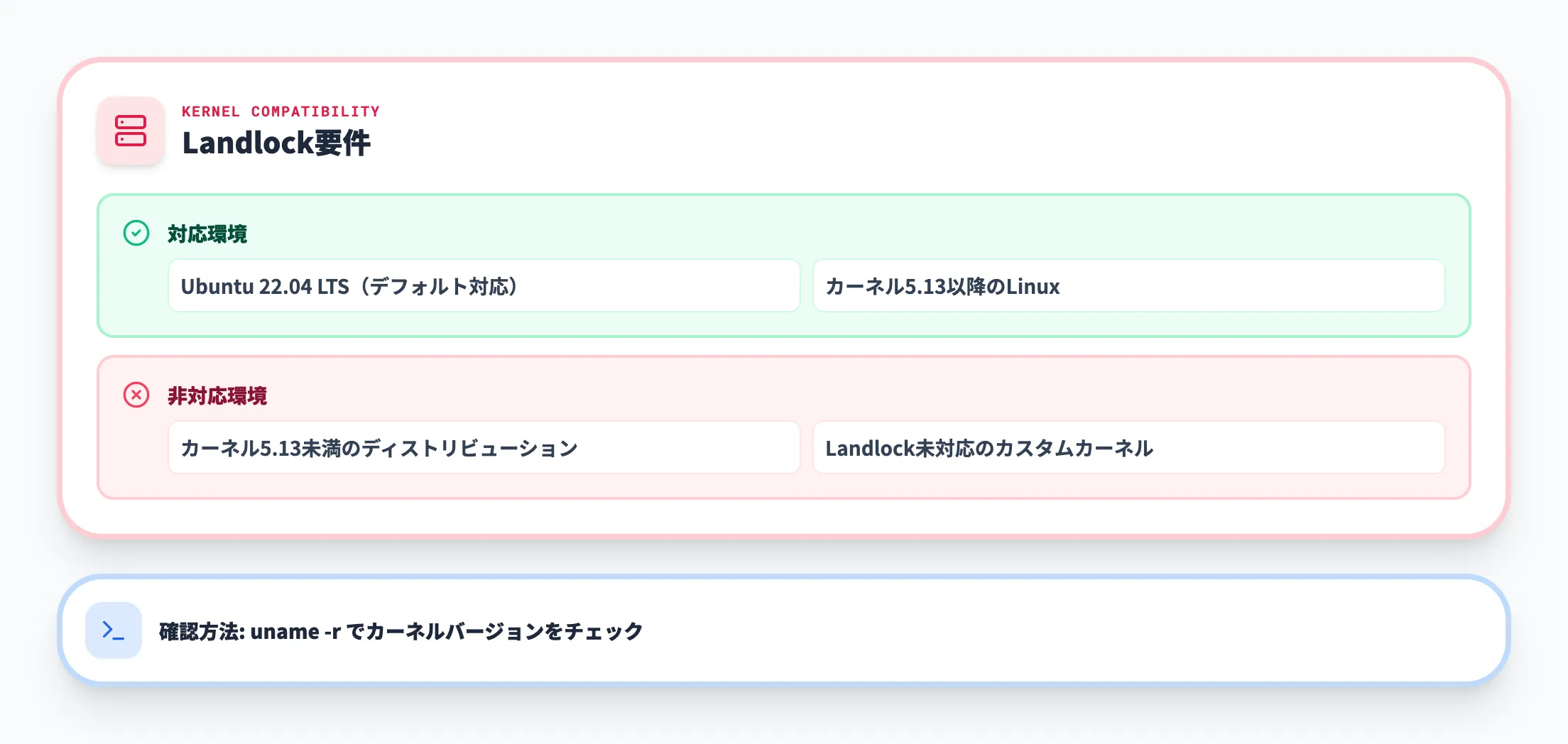

Landlockカーネル要件

対応OSやメモリ要件は必要環境と前提条件で整理したとおりですが、追加で注意すべきカーネル要件があります。NemoClawのサンドボックスはLinuxカーネルのLandlock機能に依存しており、カーネルバージョン5.13以降が必要です。Ubuntu 22.04 LTSであればデフォルトで対応していますが、古いディストリビューションでは動作しません。

AIエージェントの安全設計を組織の業務自動化の出発点にする

NemoClawのセキュリティ設計を理解したことで、AIエージェントを安全に運用するための基礎知識が整いました。次のステップは、こうした安全設計の知見を組織の業務自動化計画に落とし込むことです。

AI総合研究所では、Microsoft環境でのAI業務自動化を段階的に進めるための実践ガイド(220ページ)を無料で提供しています。セキュリティとガバナンスを前提とした導入ロードマップと、部門別のユースケースを掲載しています。

AI総合研究所が、AIエージェントの安全な業務運用を実現するための全体設計を支援いたします。

AIエージェントを安全に業務に組み込む

段階導入と統制設計をまとめて解説

NemoClawのようなセキュリティ強化策を検討する前に、組織としてAIエージェントをどう業務に定着させるかを整理する必要があります。PoCから全社展開までの段階設計、部門別ユースケース、統制のポイントをまとめたAI業務自動化ガイド(220ページ)を無料で公開中です。

まとめ

NVIDIA NemoClawは、急速に普及したOpenClaw AIエージェントのセキュリティ課題を解決するために設計されたオープンソースのプラグインです。

Plugin・Blueprint・Sandbox・Inferenceの4層アーキテクチャにより、エージェントのプロセス隔離、ネットワーク制御、ファイルアクセス制限を実現し、OpenClawの利便性を損なわずにエンタープライズレベルのセキュリティを追加できます。CrowdStrikeやDellなど17社のパートナーが参画しており、セキュリティ、インフラ、CRMといった幅広い領域での活用が始まっています。

2026年3月時点ではAlpha段階であり、対応OSもUbuntuに限定されています。本番環境への全面導入は時期尚早ですが、検証環境でのPoC(概念実証)や、セキュリティポリシーの事前設計には着手できる段階です。OpenClawを業務で活用している企業、またはAIエージェントの導入を検討している企業にとって、NemoClawの動向は継続的に注視する価値があります。

OpenClawをエンタープライズで運用するなら、プロンプトインジェクション・SSRF等の脆弱性対策としてNemoClawの導入が必須

4層アーキテクチャ(Plugin・Blueprint・Sandbox・Inference)により段階的にセキュリティを強化でき、既存のAIエージェント環境に組み込みやすい

サンドボックス隔離はLandlock・seccomp・ネットワーク名前空間の組み合わせで実現しており、本番環境での機密データ保護に有効

CrowdStrikeが調査速度5倍を達成しているとおり、セキュリティ運用の自動化に即効性のある投資対効果が見込める

Apache 2.0で無料利用可能かつ推論モデルもランタイムで切替できるため、まずPoC環境で導入し効果を検証してから本番展開すべき