この記事のポイント

グローバル分散アプリのDNS負荷分散にはTraffic Managerを選ぶべき。同一リージョン内のL4にはLoad Balancerが第一候補

WebアプリのWAF付きL7にはApplication Gateway、CDN統合のグローバルHTTPにはFront Doorを選ぶべき

6種類のルーティング方法は組み合わせて使うべき。フェールオーバーには優先順位、カナリアリリースには重み付けが最適

TLS 1.2必須化とMFAフェーズ2に未対応の環境は即座にアップデートすべき。2026年のセキュリティ前提条件である

料金はDNSクエリ数+エンドポイント監視の従量課金のため、本番投入前にクエリ量を見積もりコストを事前試算すべき

Microsoft MVP・AIパートナー。LinkX Japan株式会社 代表取締役。東京工業大学大学院にて自然言語処理・金融工学を研究。NHK放送技術研究所でAI・ブロックチェーンの研究開発に従事し、国際学会・ジャーナルでの発表多数。経営情報学会 優秀賞受賞。シンガポールでWeb3企業を創業後、現在は企業向けAI導入・DX推進を支援。

「グローバルに分散したアプリの負荷分散をどう設計すればいいか」「Traffic ManagerとFront Doorのどちらを選ぶべきか」——Azure Traffic ManagerはDNSベースのトラフィック最適化サービスです。

6種類のルーティング方法と自動フェールオーバー機能を備え、グローバル分散アプリケーションの可用性を高めます。

本記事では、Traffic Managerの仕組みからAzure Load Balancer・Application Gateway・Front Doorとの使い分け、料金体系、2026年時点のセキュリティ要件まで解説します。

Azure Traffic Managerとは

Azure Traffic Managerは、DNSベースのトラフィック負荷分散サービスです。ユーザーのリクエストをDNS(ドメイン名をIPアドレスに変換する仕組み)を介して最適なエンドポイントにルーティングします。

これにより、複数のリージョンに分散されたアプリケーションへのアクセスを効率的に管理できます。Traffic Managerは各エンドポイントの状態を監視し、応答がない場合は他の利用可能なエンドポイントにトラフィック(ネットワーク上のデータ通信量)を自動的に振り分けます。これにより、高い可用性とパフォーマンスを確保します。

Azureにおける負荷分散の種類

Azureには、さまざまなアプリケーションやシステムのニーズに対応するために、4種類の主要な負荷分散サービスが提供されています。

それぞれが異なるレイヤーやシナリオに特化しており、最適なパフォーマンスと可用性を確保するために使用されます。

ここでは、Azure Traffic Manager以外の3種類について解説します。

Azure Load Balancer

Azure Load Balancer

Azure Load Balancer

Azure Load Balancerは、レイヤー4(L4)で動作するトラフィック負荷分散サービスです。主にTCPやUDPトラフィックを分散するのに使用されます。Azure内で運用する仮想マシン(VM)やリソースに対して、高可用性を提供し、トラフィックを複数のバックエンドに均等に分散します。

- 主な用途

仮想マシンへのトラフィック分散、オンプレミスとのハイブリッド接続、パブリックおよび内部ロードバランシング。

- 特徴

インターネット向けのパブリックIPを使った外部ロードバランシングと、プライベートIPを使った内部ロードバランシングをサポート。

Azure Application Gateway

Azure Application Gateway

Azure Application Gateway

Azure Application Gatewayは、レイヤー7(L7)で動作するアプリケーション層の負荷分散サービスです。HTTP/HTTPSトラフィックを対象とし、リクエストの内容に基づいたルーティング(URLベースやホストヘッダー、パスに基づくルーティング)が可能です。さらに、Web Application Firewall(WAF)機能を提供し、アプリケーションのセキュリティを強化します。

- 主な用途

Webアプリケーションのトラフィック分散、SSL終端処理、Webアプリケーションのセキュリティ強化。

- 特徴

セッションアフィニティ、SSLオフロード、WAFを含む高度なルーティング機能。

Azure Front Door

Azure Front Door

Azure Front Door

Azure Front Doorは、グローバルなアプリケーションのためのレイヤー7(L7)の負荷分散およびアクセラレーションサービスです。HTTP/HTTPSトラフィックを対象にし、コンテンツ配信ネットワーク(CDN)機能と組み合わせて、Webアプリケーションのパフォーマンスと可用性を向上させます。グローバル負荷分散、SSLオフロード、カスタムドメイン管理などの機能を提供します。

-

主な用途

グローバルなWebアプリケーションのトラフィック分散、Webアプリケーションのアクセラレーション、エッジキャッシングによるパフォーマンス向上。

-

特徴

高度なルーティング、アプリケーション加速、グローバル負荷分散、WAF統合。

これら4種類の負荷分散サービスは、OSI参照モデルの異なるレイヤーで動作しています。Azure Load BalancerはL4(トランスポート層)でTCP/UDPを処理し、Application GatewayとFront DoorはL7(アプリケーション層)でHTTP/HTTPSを処理します。Traffic ManagerはDNSレベルで動作するため、プロトコルに依存しない点が特徴です。

以下の表で、4種類の負荷分散サービスの違いを整理しました。

| サービス | 動作レイヤー | 対象プロトコル | 主な用途 |

|---|---|---|---|

| Azure Load Balancer | L4 | TCP/UDP | VM間のトラフィック分散 |

| Application Gateway | L7 | HTTP/HTTPS | Webアプリのルーティング、WAF |

| Azure Front Door | L7 | HTTP/HTTPS | グローバルCDN、エッジキャッシング |

| Traffic Manager | DNS | プロトコル非依存 | グローバルDNS負荷分散、フェールオーバー |

このように、Traffic Managerは他の3サービスと動作レイヤーが異なるため、Front Doorと組み合わせた2段構成(Traffic Manager→Front Door)で冗長性を高めるアーキテクチャも採用されています。

Azure Traffic Managerの特徴

Azure Traffic Managerは、クラウド環境における高可用性とパフォーマンスを実現するための負荷分散サービスです。以下に、Traffic Managerが提供する主な特徴について説明します。

アプリケーションの可用性向上

Azure Traffic Managerは、エンドポイントの状態を監視し、障害が発生した際に自動的に他のエンドポイントにトラフィックを切り替えることで、アプリケーションの高可用性を確保します。

この自動フェールオーバー機能により、サービスの中断を防ぎ、ユーザーに常に安定したアクセスを提供することが可能です。

アプリケーション応答性の最適化

Azure Traffic Managerは、ユーザーリクエストを最も応答速度の速いエンドポイントに振り分けることにより、アプリケーションの応答性を最適化します。グローバルに分散したユーザーに対しても、常に迅速かつ効率的なアクセスが提供されます。

メンテナンス時のダウンタイム回避

Azure Traffic Managerを活用することで、サービスの停止を伴わないメンテナンスを実施できます。メンテナンス中はトラフィックを他のエンドポイントに自動で振り分けるため、ユーザーに影響を与えることなくシステムの更新や修正を安全に行えます。

ハイブリッド環境での柔軟な運用

Azure Traffic Managerは、Azure内のエンドポイントに加えて、外部のクラウドサービスやオンプレミスのリソースにも対応しています。クラウドとオンプレミス環境を統合したハイブリッドアプローチを容易に実現し、Azure BastionやNATゲートウェイと組み合わせた柔軟な運用が可能です。

複雑なトラフィックパターンへの対応

Azure Traffic Managerは、複数のルーティングメソッドを組み合わせることで、複雑で大規模なトラフィックパターンにも対応可能です。特定のビジネス要件に応じた柔軟なトラフィック管理が実現され、システム全体のパフォーマンスと効率を最大化できます。

Azure Traffic Managerの料金

Azure Traffic Managerは、受信したDNSクエリ数に基づいて請求されます。毎月10億以上のクエリを受信するサービスは割引の対象となっており、監視された各エンドポイントも課金されます(Azureか外部サービスかで料金が異なります)。

2026年3月時点の東日本リージョンの料金は、以下のようになっています。

| 項目 | 料金 |

|---|---|

| 最初の 1,000,000,000 DNS クエリ/月 | ¥83.190/100 万クエリ |

| 1,000,000,000 を超えた分の DNS クエリ/月 | ¥57.771/100 万クエリ |

| 基本の正常性チェック | |

| - 基本の正常性チェック (Azure) | Azure エンドポイントあたり ¥55.460/月 |

| - 高速インターバルの正常性チェックのアドオン (Azure) | Azure エンドポイントあたり ¥154.056/月 |

| - 基本の正常性チェック (外部) | 外部エンドポイントあたり ¥83.190/月 |

| - 高速インターバルの正常性チェックのアドオン (外部) | 外部エンドポイントあたり ¥308.111/月 |

| Real User Measurements | |

| - Azure リージョンの測定 | 100 万測定されるごとに ¥0 |

| Traffic View | |

| - データ ポイント処理済み | 100 万のデータ ポイントが処理されるごとに ¥308.111 |

料金は為替レートやAzureの価格改定により変動する場合があります。最新の料金情報はMicrosoft公式ドキュメントで確認してください。

Azure Traffic Managerの仕組み

Azure Traffic Managerでは、トラフィックをどのサーバーに送るかを決定するために、6種類のルーティング方法をサポートしています。これらのルーティング方法を使って、ユーザーが最適なサーバーに接続できるようにトラフィックを効率的に振り分けます。

以下に、その6種類のルーティング方法について説明します。

優先順位ルーティング

特定のサーバーを最初に使い、もしそのサーバーが利用できなくなった場合にバックアップのサーバーに切り替える方法です。プライマリ/セカンダリ構成のフェールオーバーに適しています。

重み付けルーティング

トラフィックを複数のサーバーに分散させる方法です。各サーバーに「重み」を設定して、その重みに応じてトラフィックが振り分けられます。例えば、新しいデプロイメントに少量のトラフィックを流すカナリアリリースに活用できます。

パフォーマンスルーティング

ユーザーに最も近い、または応答速度が最も速いサーバーにトラフィックを振り分ける方法です。例えば、日本にいるユーザーには日本に近いサーバーが選ばれるようになります。

地理的ルーティング

ユーザーがいる場所に基づいて、特定のサーバーにトラフィックを振り分ける方法です。特定の国や地域からのアクセスをその地域のサーバーに限定する場合に使います。データ主権に関する規制への対応や、地域ごとのユーザー体験の最適化に有効です。

複数値ルーティング

IPv4やIPv6といった複数のIPアドレスを持つサーバーを使用する場合に、すべての正常なエンドポイントを返す方法です。ユーザーは複数のサーバーから最適なものを選んで接続できます。

サブネットルーティング

特定のIPアドレス範囲を持つユーザーに対して、その範囲に対応するサーバーにトラフィックを振り分ける方法です。特定のユーザーグループに対して、あらかじめ指定されたサーバーにアクセスさせることができます。

これら6種類のルーティング方法は、Azure Traffic Managerが各サーバーの状態を監視し、サーバーが正常に動作していない場合には自動で他のサーバーにトラフィックを切り替える機能と組み合わせて使用されます。

また、必要に応じて、これらのルーティング方法を組み合わせて使うことも可能です。

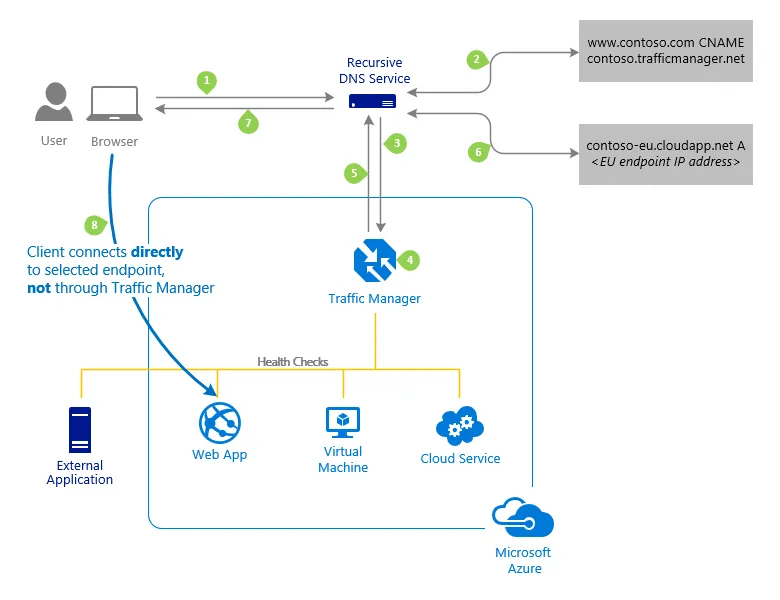

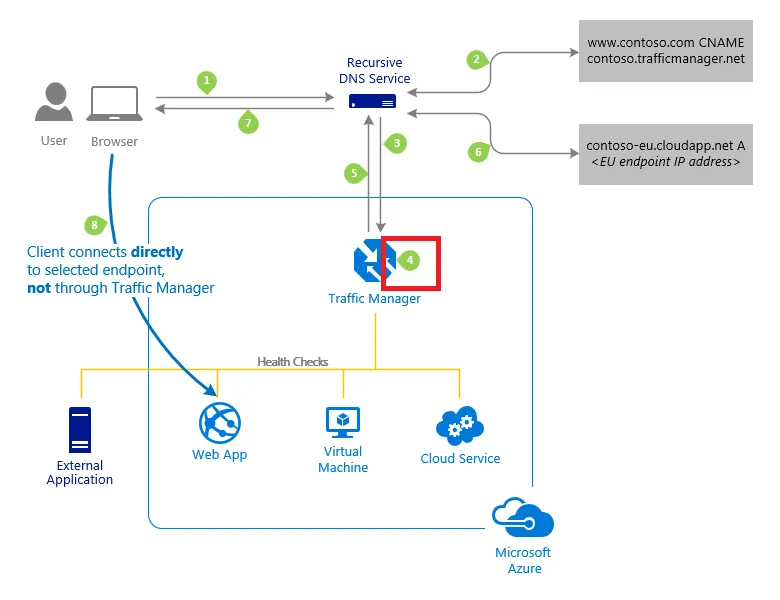

Azure Traffic Managerのアーキテクチャ

Azure Traffic Managerのアーキテクチャ

Azure Traffic Managerのアーキテクチャ

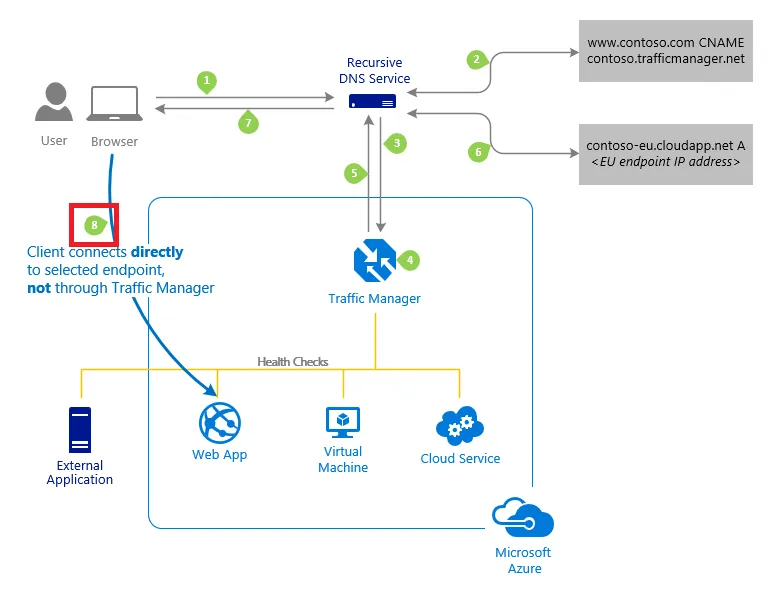

Azure Traffic Managerは、ユーザーからのリクエストを適切なエンドポイントにルーティングするための重要な役割を果たします。

その仕組みを理解するためには、ユーザーがウェブサイトにアクセスした際に、どのようなプロセスを経て最適なサーバーに接続されるのかを知ることが重要です。

以下では、クライアントのリクエストが送信されてから、最終的にエンドポイントに接続されるまでの一連の流れを、ステップごとに詳しく解説します。

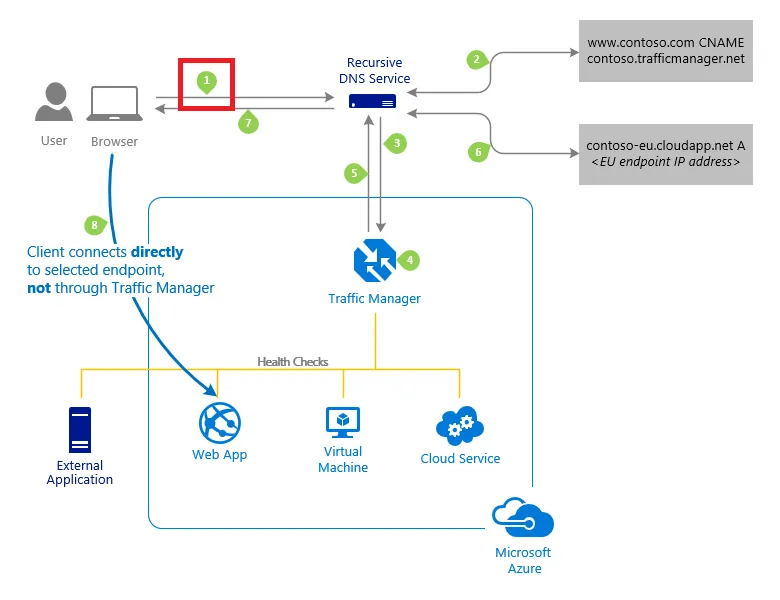

クライアントがDNSクエリを送信するプロセス

クライアントがDNSクエリを送信するプロセス (参考:Microsoft)

クライアント(コンピュータやデバイス)が「partners.contoso.com」の名前を解決するために、再帰DNSサービス(時にはローカルDNSサービスとも呼ばれる)にDNSクエリを送信します。

この再帰DNSサービスは、直接DNSドメインをホストしていません。

代わりに、インターネットを介して他の信頼できるDNSサービスに接続し、クライアントの代わりに名前解決の作業を行います。

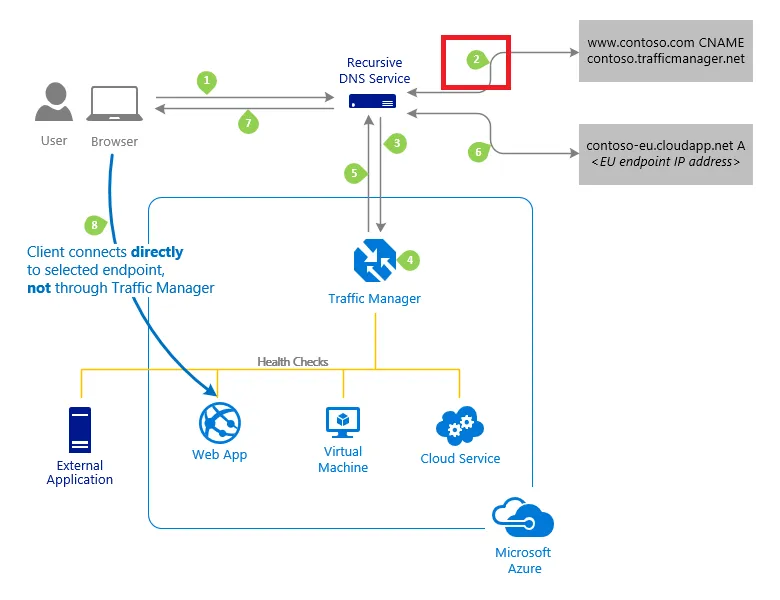

ドメインネームサーバーの探索

ドメインネームサーバーの探索 (参考:Microsoft)

再帰DNSサービスは「contoso.com」ドメインのネームサーバーを見つけます。そして、そのサーバーに接続して「partners.contoso.com」のDNSレコードを要求します。

「contoso.com」のDNSサーバーは「contoso.trafficmanager.net」を指すCNAMEレコードを返します。

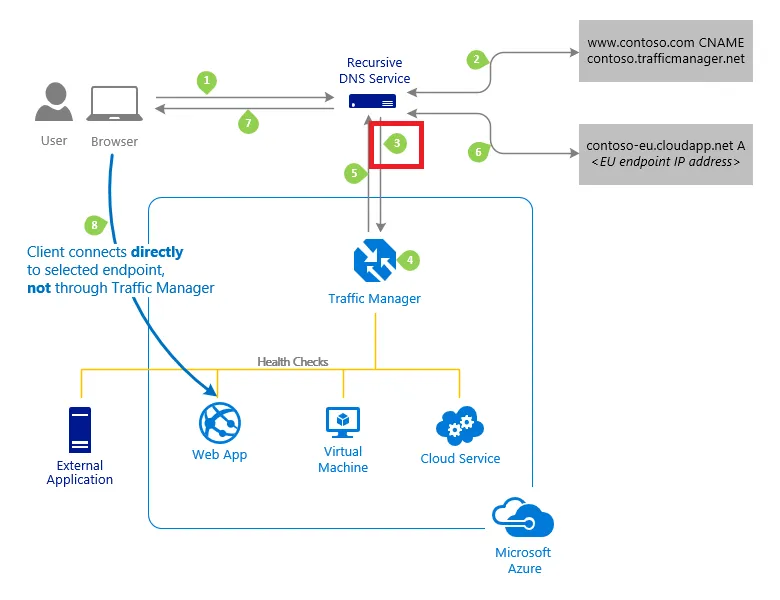

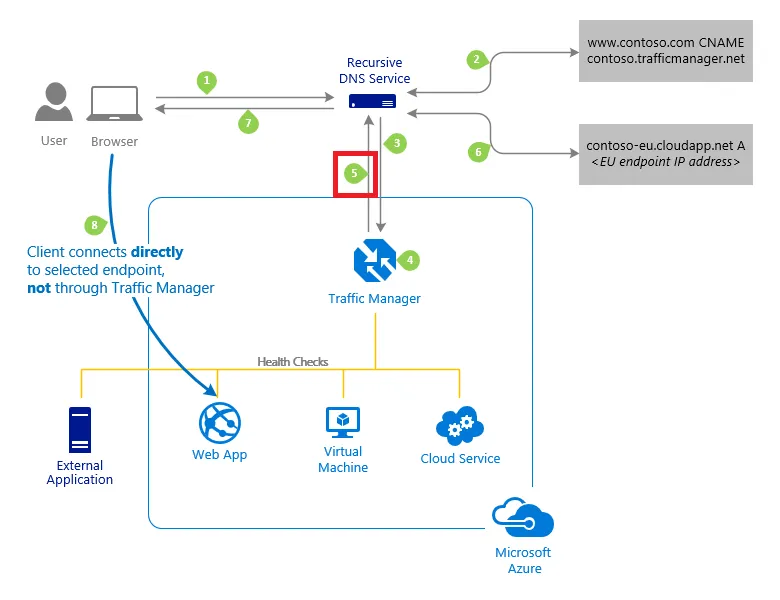

DNSレコード探索

Azure Traffic ManagerのDNSレコード探索 (参考:Microsoft)

次に、再帰DNSサービスは「trafficmanager.net」ドメインのネームサーバーを探します。

見つけたサーバーに接続し、「contoso.trafficmanager.net」のDNSレコードを要求します。

エンドポイント選択

Traffic Managerによるエンドポイント選択

Traffic Managerによるエンドポイント選択

Traffic Managerのネームサーバーはリクエストを受け取り、エンドポイント(最終的な接続先)を選択します。

選択は以下の基準に基づいて行われます。

- エンドポイントが有効かどうか(無効なものは返されません)。

- エンドポイントの正常性(現在の状態)が良好であるかどうか。

- 設定されているトラフィックルーティング方法。

エンドポイントの返却

選択されたエンドポイントの返却

選ばれたエンドポイントは、別のCNAMEレコードとして返されます。ここでは、「contoso-us.cloudapp.net」が返される例を想定します。

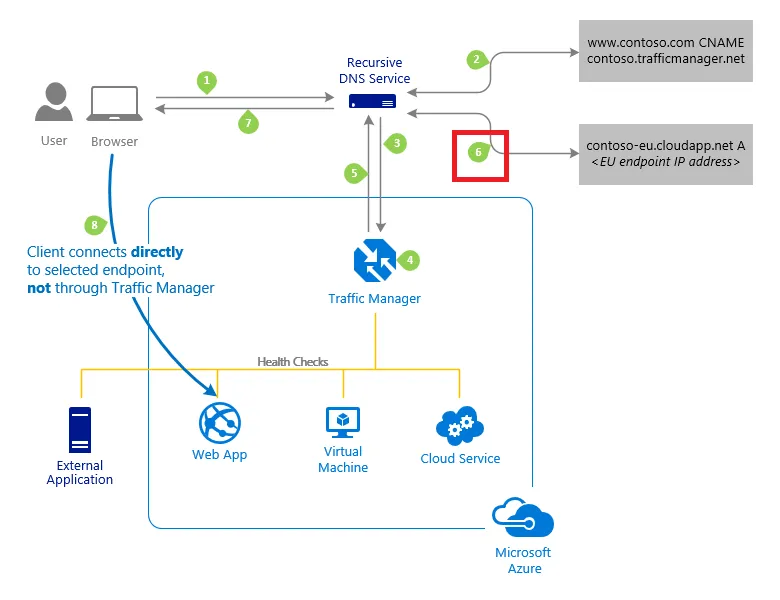

クラウドサービスドメインのDNSレコード探索

クラウドサービスドメインのDNSレコード探索 (参考:Microsoft)

再帰DNSサービスは「cloudapp.net」ドメインのネームサーバーを探し、接続して「contoso-eu.cloudapp.net」のDNSレコードを要求します。EUに拠点を置くサービスエンドポイントのIPアドレスが含まれる「A」レコードが返されます。

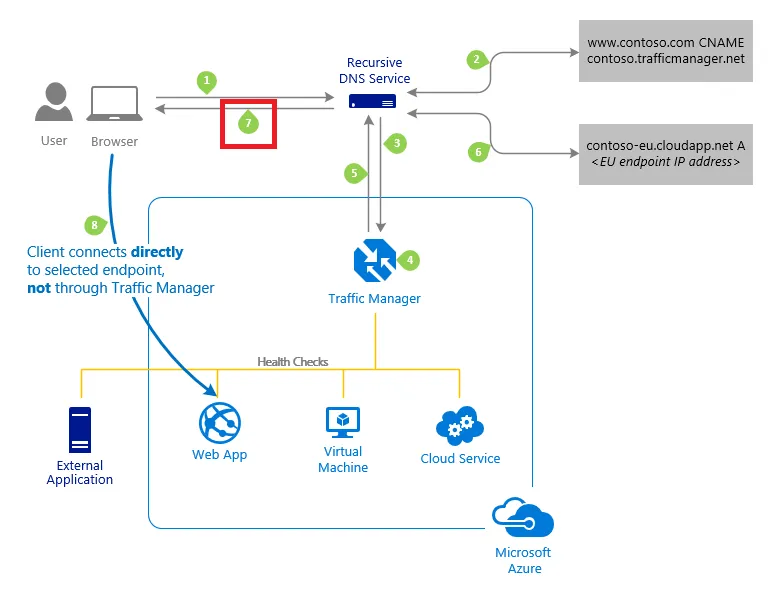

DNS応答の返却

クライアントへのDNS応答の返却 (参考:Microsoft)

再帰DNSサービスは、得られた結果を統合し、クライアントに単一のDNS応答を返します。

サービスへの接続

クライアントがサービスに接続する (参考:Microsoft)

クライアントはDNS応答を受け取り、指定されたIPアドレスに接続します。クライアントはTraffic Managerを経由せずに、アプリケーションサービスエンドポイントに直接接続します。

これはHTTPS接続のため、クライアントはSSL/TLSハンドシェイクを行い、その後「/login.aspx」ページに対してHTTP GETリクエストを実行します。

Azure Traffic Managerを利用するメリット

Azure Traffic Managerを利用することで、企業はグローバルに分散したアプリケーションのパフォーマンスと可用性を最適化できます。以下に、導入で得られる主なメリットをまとめました。

- サービス継続性の向上

障害発生時に自動的に他のエンドポイントにトラフィックをリダイレクトし、サービスの中断を防ぎます。ユーザーは常にサービスにアクセス可能です。

- 応答時間の短縮

地理的に最も近いエンドポイントにトラフィックを振り分けることで、遅延が減少しユーザーの応答時間が短縮されます。

- 柔軟なトラフィック制御

6種類のルーティングメソッドにより、ビジネスのニーズに応じたトラフィック管理が可能です。Azure Firewallと組み合わせることで、トラフィック制御とセキュリティを同時に確保できます。

- グローバルなアプリケーション管理

複数リージョンにまたがるリソースを一元的に管理し、グローバル展開されたアプリケーションのパフォーマンスと可用性を統合的に最適化できます。

- 運用コストの最適化

トラフィックの効率的な管理により、リソースの無駄な使用を抑え、コストを削減します。

Azure Traffic Managerを利用する際の注意点

Azure Traffic Managerを利用する際には、いくつかの重要なポイントに注意が必要です。以下に主な注意点をまとめました。

- DNS伝播の遅延

Traffic ManagerはDNSベースで動作するため、設定変更後にDNSの伝播に時間がかかることがあります。急な変更が必要な場合には、TTL値の調整(TTL=0設定にも対応)を検討してください。

- エンドポイントの監視間隔

ヘルスチェック間隔は、デフォルトで30秒です。高速正常性チェックを有効にすると10秒間隔まで短縮でき、失敗許容回数も0~9の範囲で設定可能です。障害検知の遅延が許容できない場合は、高速チェックの利用を検討してください。Azure Network Watcherと併用すると、ネットワーク全体の診断と合わせた監視体制を構築できます。

- 複雑なルーティング設定

6種類のルーティングメソッドを提供しているため、誤った設定をすると期待通りにトラフィックが分散されない場合があります。本番適用前にテストプロファイルで十分な検証を行ってください。

- TLS 1.2必須化

2025年2月28日以降、AzureサービスへのTLS 1.0/1.1接続はサポート終了となりました。Traffic Managerのエンドポイント監視もTLS 1.2以上が必須です。既存の監視設定でTLS 1.0/1.1を使用している場合は、早急にアップデートしてください。

- MFAフェーズ2への対応

2025年10月1日から、Azure CLI/PowerShell/SDKでの多要素認証(MFA)が義務化されています(猶予期限2026年7月1日)。Traffic Managerの管理操作をスクリプトやCI/CDパイプラインで行っている場合は、サービスプリンシパルやマネージドIDへの移行を計画してください。

- SSL証明書の管理

Traffic Manager自体はSSL/TLS証明書の管理を行わないため、エンドポイントごとに適切に証明書を管理・更新する必要があります。Azure Key Vaultを活用した証明書の自動更新も有効です。

AI業務自動化ガイドのご案内

Traffic Managerで培ったDNSベースの負荷分散設計の知見は、AI業務自動化の可用性設計にも活かせます。

- グローバル分散アプリケーションの可用性設計ノウハウを、AI基盤の高可用性設計にも活用

- 自動フェールオーバーの運用経験を、AI業務自動化システムの信頼性向上にも展開

負荷分散設計からAI業務自動化へ

Microsoft環境でのAI活用を徹底解説

Traffic Managerで培ったDNSベースの負荷分散設計の知見は、AI業務自動化の可用性設計にも活かせます。グローバル分散からAI活用まで、220ページの実践ガイドで確認できます。

まとめ

Azure Traffic Managerは、DNSベースの負荷分散サービスとして、グローバルに分散したアプリケーションのパフォーマンスと可用性を最適化します。6種類のルーティング方法と自動フェールオーバー機能により、ビジネスの多様なニーズに対応できます。

2026年時点では、TLS 1.2必須化やMFAフェーズ2といったセキュリティ要件の変化にも注意が必要です。また、Azure Front DoorやApplication Gatewayとの使い分けを明確にし、用途に合った負荷分散サービスを選択することが重要です。

Traffic Managerの導入を検討する際は、次の3つのステップが有効です。

- Azure仮想ネットワークの構成を確認し、エンドポイントの配置を設計する

- テストプロファイルで適切なルーティング方法を検証する

- Azure Monitorと連携したエンドポイント監視体制を構築する

Azureのセキュリティ対策やVPNゲートウェイとの連携も含めて、ハイブリッド環境のトラフィック管理を総合的に計画することをおすすめします。