この記事のポイント

CrowdStrike連動障害(850万台影響)やAFD大規模障害(8時間停止)の教訓から、マルチリージョン冗長構成は必須と判断すべき

障害の初動対応ではAzure Service Healthのアラート設定を最優先で有効化すべき。手動確認では検知が遅れる

障害発生時は初動→原因特定→復旧→事後分析の順で対応し、社内コミュニケーション計画を事前に策定しておくのが有効

本番環境ではAvailability Zones+ペアリージョンの二重冗長が最適。単一リージョン構成は避けるべき

SLA 99.99%が必要な場合はVM可用性ゾーン構成が第一候補。サポートはStandard以上を選ぶべきで、Basicでは障害時の技術支援が得られない

Microsoft MVP・AIパートナー。LinkX Japan株式会社 代表取締役。東京工業大学大学院にて自然言語処理・金融工学を研究。NHK放送技術研究所でAI・ブロックチェーンの研究開発に従事し、国際学会・ジャーナルでの発表多数。経営情報学会 優秀賞受賞。シンガポールでWeb3企業を創業後、現在は企業向けAI導入・DX推進を支援。

Azureは世界中の企業が利用するクラウド基盤ですが、大規模な障害は一定の頻度で発生しています。

2024年7月のCrowdStrike連動障害では約850万台のWindowsシステムが影響を受け、2025年10月のAzure Front Door障害ではMicrosoft 365やAzure Portalを含む広範なサービスが約8時間停止しました。

本記事では、2024-2026年に発生した主要なAzure障害事例の原因と影響を振り返り、障害の確認方法、発生時の対応手順、予防策、SLA・サポートプランの料金比較まで体系的に解説します。

過去の障害から得られた教訓をもとに、自社のAzure環境の耐障害性を高めるための実践的な知識を提供します。

Azureの基本知識や料金体系、利用方法についてはこちらの記事で詳しく解説しています。

Microsoft Azureとは?できることや各種サービスを徹底解説

目次

CrowdStrike連動によるグローバルIT障害(2024年7月)

Azure Front Door大規模障害(2025年10月29日)

Azureの障害事例とは

Microsoft Azureは世界60以上のリージョンでサービスを提供するクラウド基盤ですが、システム障害はゼロにはできません。MicrosoftはAzureの状態の履歴で過去5年分のインシデントレポート(PIR)を公開しており、障害の原因と改善策を透明に共有しています。

クラウド障害の影響は年々大きくなっています。2024年の調査では、ダウンタイムのコストは全企業平均で1分あたり約14,056ドル、大企業では1分あたり約23,750ドルに達すると報告されています。2024年8月から2025年8月の1年間で、AWS・Azure・Google Cloudの3大クラウドは合計100件以上のサービス障害を記録しました。

このセクションでは、2024年から2026年にかけて発生した主要なAzure障害事例を時系列で振り返り、各事例から得られる教訓を整理します。障害は「もし起きたら」ではなく「いつ起きるか」の問題であり、事前の備えが運用の質を左右します。

2024-2026年のAzure主要障害事例

以下の表で、2024年以降に発生した主要なAzure障害事例を整理しました。各事例の原因と影響、そこから得られる教訓を詳しく解説します。

| 事例 | 発生時期 | 影響時間 | 主な影響範囲 |

|---|---|---|---|

| CrowdStrike連動障害 | 2024年7月 | 約10日(段階的復旧) | 全世界、約850万台のWindowsシステム |

| Azure Front Door大規模障害 | 2025年10月29日 | 約8時間 | M365、Azure Portal、Xbox等の広範なサービス |

| Azure OpenAI障害 | 2026年3月9-10日 | 約20時間 | 7リージョン(Australia East、Sweden Central等) |

| West US電源障害 | 2026年2月7-8日 | 約20時間 | West USリージョンのAKS、Event Hubs、ストレージ |

| ARM障害 | 2024年1月21日 | 約7.5時間 | 米国中央・東部・南中央・西中央、西ヨーロッパ |

これらの事例は、ソフトウェアの設定ミス、サプライチェーンの脆弱性、物理インフラの障害など、異なるタイプの原因で発生しています。それぞれの詳細を見ていきましょう。

CrowdStrike連動によるグローバルIT障害(2024年7月)

2024年7月19日、セキュリティベンダーCrowdStrikeがFalconセンサーの不正な構成更新(Channel File 291)を配布し、Windowsシステムでブルースクリーン(BSOD)が発生する障害が世界中で起きました。約850万台のWindowsシステムが影響を受け、航空便5,078便が欠航(全体の4.6%)、銀行・医療・小売・放送など幅広い業界に波及しました。

この障害の経済的影響は甚大で、Fortune 500企業だけで約54億ドルの損失が発生しました。保険でカバーされたのはそのうち5.4億〜10.8億ドルに過ぎません。Delta Air Linesは5億ドルの損害賠償訴訟をCrowdStrikeに対して起こしています。日本でも7月19日午後1時頃から航空会社、スーパーマーケット、飲食チェーンなどに影響が出ました。

この事例が示す教訓は、サードパーティのセキュリティソフトウェアの更新が自社環境に与えるリスクの大きさです。Azure自体の障害ではありませんが、クラウド環境のサプライチェーン全体を考慮した障害対策の必要性を浮き彫りにしました。

Azure Front Door大規模障害(2025年10月29日)

2025年10月29日15:45 UTC頃、Azure Front Door(AFD)で大規模な障害が発生し、約8時間にわたって広範なサービスが停止しました。翌30日00:05 UTCに完全復旧するまで、Microsoft 365、Outlook、Xbox Live、Minecraft、Copilot、Azure Portal、Azure Databricks、Microsoft Sentinelなどが影響を受けました。

原因は、AFDのテナント構成変更が制御プレーンの欠陥により不正なメタデータを生成し、そのメタデータが正常性チェックを通過して本番環境に伝播したことです。デプロイの安全性システムがこの問題を検出できなかった点が根本的な課題でした。

影響を受けた企業にはHeathrow Airport、Alaska Airlines、Costco、Starbucks、NatWest、Vodafoneなどが含まれ、障害発生後1時間以内にDowndetectorに30,000件以上の報告が集中しました。

Microsoftはこの障害を受けて、10秒以内の異常検出、単一クリックでの「最後の正常構成」へのロールバック、構成変更前の隔離プロセスによる事前検証(Food Taster)など、複数の改善策を実施しています。

Azure OpenAI Service障害(2026年3月)

2026年3月9日23:20 UTCから翌10日19:32 UTCにかけて、Azure OpenAI Serviceで約20時間にわたる障害が発生しました。影響を受けたリージョンはAustralia East、Sweden Central、Central US、East US 2、Korea Central、Norway East、UK Southの7リージョンに及び、リクエストの処理遅延やHTTP 400エラー、可用性の低下が報告されています。

この事例は、生成AIサービスへの依存度が高まる中で、AIワークロードの可用性確保が企業にとって重要な課題になっていることを示しています。

West US電源障害(2026年2月)

2026年2月7日07:58 UTCから翌8日04:24 UTCにかけて、West USリージョンのデータセンターで電源障害が発生し、約20時間にわたってサービスが影響を受けました。AKSのコントロールプレーン不安定、Event Hubsの障害、ストレージおよびコンピュートインフラの復旧遅延が発生しました。

物理インフラの障害はソフトウェアの修正では対処できないため、復旧に時間がかかりました。電源復旧後もストレージとコンピュートインフラが即座には回復しなかった点は、単一リージョンへの依存リスクを改めて示しています。

ARM障害(2024年1月)

2024年1月21日01:30 UTCから08:58 UTCにかけて、Azure Resource Manager(ARM)の障害が発生しました。2020年にプレビュー統合されたEntra Continuous Access Evaluationのコード欠陥が、内部保守プロセスの設定変更によって顕在化し、ARMノードの起動失敗が連鎖的に広がりました。

ARMはAzure全体のリソース管理の基盤であるため、Azure StorageやKey Vaultなど多くのサービスに波及しました。この事例は、プレビュー機能の残留コードが長期間にわたってリスクとなり得ることを示しています。

その他の障害記録はAzureの状態の履歴で確認できます。

Azure障害の確認方法

Azure障害が発生した際、状況を素早く正確に把握することが被害の拡大防止につながります。Azureには障害の確認に使える複数のツールが用意されています。

Azure Service Healthの活用

Azure Service Healthは、使用中のAzureサービスとリージョンに影響する問題をリアルタイムで通知するサービスです。以下の5種類のイベントを追跡できます。

- サービスの問題

現在進行中のAzureサービスの障害。自分が使用しているサービスとリージョンに関連する問題のみが表示される

- 計画メンテナンス

今後予定されているメンテナンスの通知。影響を受けるサービスと時間帯を事前に把握できる

- 正常性アドバイザリ

サービスの非推奨化や動作変更など、対応が必要な変更の通知

- セキュリティアドバイザリ

Azureサービスに影響するセキュリティ関連の通知

- 課金の更新

課金やサブスクリプションに関する変更の通知

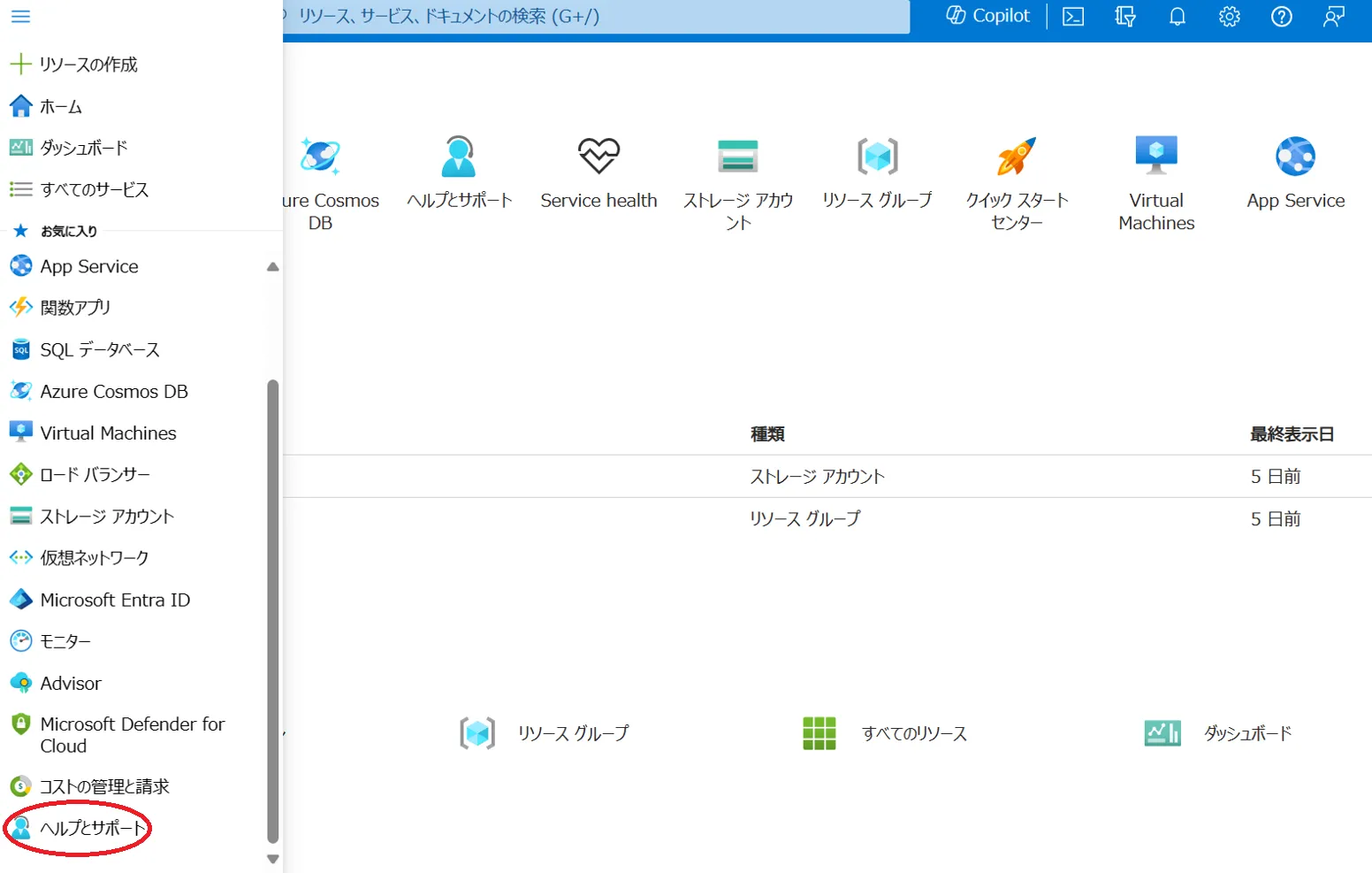

Azure Portalにログイン後、ホーム画面またはメニューからService Healthにアクセスし、アラートルールを設定することで、障害発生時にメール・SMS・Webhookで通知を受け取れます。

ポータルログイン後のService Healthへのアクセス

Resource Healthによる個別リソースの監視

Resource Healthは、仮想マシンやストレージアカウントなど個々のリソースの正常性を監視するサービスです。Service Healthがプラットフォーム全体の障害を対象とするのに対し、Resource Healthは特定のリソースが利用可能か、使用不可か、状態不明かをリアルタイムで確認できます。

Resource Healthのアラートを設定しておくことで、自分が管理しているリソースの状態変化を即座に検知し、障害の原因がプラットフォーム側にあるのか自社の設定にあるのかを切り分ける判断材料になります。

Azure Statusページの活用

Azure Statusページは、すべてのAzureリージョンとサービスの正常性をリアルタイムで確認できる公開ページです。Azure Portalにログインできない状況(大規模障害時に起こり得る)でもブラウザから直接アクセスできるため、障害確認の最終手段として有効です。

RSSフィードも提供されているため、フィードリーダーや自動化ツールと連携して障害速報を受信する仕組みを構築できます。

Azureで遭遇しやすいエラーコード一覧

Azure利用時に遭遇しやすいHTTPエラーコードは以下のとおりです。各エラーの原因と対処法は個別の記事で詳しく解説しています。

| エラー | 意味 | 詳細記事 |

|---|---|---|

| 401 Unauthorized | 認証失敗(認証情報の不足・期限切れ) | Azure 401エラーの原因と対処法 |

| 403 Forbidden | 認可拒否(アクセス権限の不足) | Azure 403エラーの原因と対処法 |

| 500 Internal Server Error | サーバー内部エラー | Azure 500エラーの原因と対処法 |

| 502 Bad Gateway | ゲートウェイ不正応答 | Azure 502エラーの原因と対処法 |

| 503 Service Unavailable | サーバー過負荷・メンテナンス中 | Azure 503エラーの原因と対処法 |

| 504 Gateway Timeout | ゲートウェイタイムアウト | Azure 504エラーの原因と対処法 |

| 53003 | 条件付きアクセスによるブロック | Azure 53003エラーの原因と対処法 |

障害発生時にこれらのエラーコードが返された場合、まずService Healthでプラットフォーム側の問題がないかを確認し、プラットフォーム障害でなければ自社の設定を点検するという流れが基本です。

Azure障害発生時の対応手順

障害発生時の対応は、初動の速さとコミュニケーションの質がビジネスへの影響を左右します。以下のステップに沿って、計画的に対応を進めてください。

Step 1 状況の把握と影響範囲の特定

障害を検知したら、まずAzure Service HealthとAzure Statusページで障害の範囲と深刻度を確認します。自社で利用しているサービスとリージョンが影響対象に含まれるかを特定し、影響を受けるシステムと業務プロセスをリストアップします。

この段階では原因の特定よりも「何が止まっているか」「誰に影響があるか」を素早く把握することが優先です。

Step 2 関係者へのコミュニケーション

障害の状況を社内外の関係者に透明に伝えることが求められます。顧客、従業員、パートナーへの定期的な更新は、信頼の維持に欠かせません。事前にコミュニケーションテンプレートを準備しておくことで、障害発生時の情報発信を迅速に行えます。

通知すべき内容は、障害の概要、影響を受けるサービス、現在の対応状況、次回更新の予定時刻です。

Step 3 インシデント対応手順の実行

事前に策定したインシデント対応手順(ランブック)に従って復旧作業を進めます。主な対応内容は以下のとおりです。

- ワークアラウンドの適用

代替リージョンへのフェイルオーバー、バックアップからのデータ復元、オンプレミスシステムへの一時切り替えなど、サービス継続のための暫定措置を実施する

- Azureサポートへの連絡

自社での対処が困難な場合は、Azure Portalからサポートリクエストを作成する。障害が発生しているサービス、発生日時、症状の詳細、実施済みのトラブルシューティング手順を記載する

Azure Portalの「ヘルプとサポート」からサポートリクエストを作成

サポートリクエストの作成画面

サポートの対応速度は加入しているプランによって異なります。詳細は本記事の料金比較セクションで解説します。

【関連記事】

Azureのサポートプランとは?料金やサービス内容から徹底比較

Step 4 復旧の監視と段階的な確認

障害の修正進行状況をAzure MonitorやService Healthで継続的に監視し、新たな情報が得られ次第、関係者に状況を更新します。障害が解決した際には、すべてのシステムが正常に動作していることを確認してから復旧を宣言してください。

Step 5 事後分析(ポストモーテム)

障害が解決した後、社内で事後分析を実施し、以下の項目を記録・共有します。

- 障害のタイムライン(検知→初動→復旧→完全復旧)

- 根本原因と影響範囲

- 対応で効果があった施策と改善が必要な施策

- 再発防止のためのアクションアイテム

MicrosoftもPIR(Post-Incident Report)をAzureの状態の履歴で公開しているため、自社のポストモーテムと合わせて参照すると、より深い原因理解につながります。

障害対策の知見をAI業務自動化にも活かすなら

Azure障害事例から学んだ可用性設計と復旧対応の知見は、AI業務自動化システムの安定運用にも不可欠です。AI業務自動化ガイドでは、障害対策の経験を活かしたAI導入の進め方を220ページにわたって解説しています。

障害対策の知見をAI業務自動化にも

Azure障害対応力をAI環境の安定運用に展開

Azure障害事例から学んだ可用性設計と障害対応の知見は、AI業務自動化システムの安定運用にも不可欠です。220ページの実践ガイドで、Microsoft環境でのAI導入を計画してみませんか。

Azure障害を未然に防ぐ予防策

障害は完全には防げませんが、適切な予防策を講じることで影響を最小限に抑えられます。以下に、Azure環境で実践すべき主要な予防策を紹介します。

リージョン間での冗長性確保

単一リージョンへの依存は、2026年2月のWest US電源障害のような物理インフラ障害時に大きなリスクとなります。地理的に分散した複数のリージョンにワークロードを配置し、Azure Traffic ManagerやAzure Front Doorでトラフィックを自動的に分散させることで高可用性を確保できます。

2025年4月にはJapan West(大阪)でもAvailability Zonesが利用可能になり、Japan East(東京)と合わせてリージョン間冗長構成が取りやすくなりました。以下の冗長性戦略を検討してください。

- ストレージのジオレプリケーション

RA-GRS(読み取りアクセス geo 冗長ストレージ)を有効にすることで、プライマリリージョンが利用不可の場合もセカンダリリージョンからデータを読み取れる

- Azure SQL DatabaseのActive Geo-Replication

プライマリデータベースの変更を地理的に離れたセカンダリデータベースに非同期でレプリケーションする

- 仮想マシンのAvailability Zones活用

仮想マシンをAvailability Zones(独立した電源・冷却・ネットワークを持つデータセンター群)に分散配置することで、SLAが99.9%から99.99%に向上する

監視と自動応答の整備

Azure MonitorとApplication Insightsを使用して、アプリケーションとインフラの状態をリアルタイムで監視し、異常検知時に自動通知を受け取る仕組みを構築します。2025年6月にはプレビュー版としてAzure Monitor Health Modelsが導入され、従来のメトリクスベースの監視に加えて、ビジネスインパクトに基づいた正常性追跡が可能になりました。

監視すべき主要な指標と自動応答の例を以下に示します。

- リソースの正常性

CPU・メモリ・ディスク使用率、ネットワーク遅延とエラー率。異常検知時に仮想マシンの自動再起動やスケールアウトを設定する

- アプリケーションの応答性

レスポンスタイムとエラー率。閾値超過時にロードバランサーからの異常インスタンス除外を自動実行する

- セキュリティイベント

Microsoft Sentinelで不正アクセスや異常なアクセスパターンを検出し、自動的にアラートとインシデントを生成する

バックアップとBCPの策定

Azure Backupを使用して、仮想マシン、データベース、ファイル共有の定期的なバックアップを取得し、復元テストを定期的に実施してください。バックアップが正常に復元できることを確認していない場合、いざという時にデータが取り出せないリスクがあります。

加えて、BCP(事業継続計画)を文書化し、障害対応手順、エスカレーションパス、コミュニケーションテンプレートを事前に準備しておくことが重要です。2025年10月のAzure Front Door障害では、BCPを事前に策定していた企業は数時間以内に代替サービスへの切り替えを完了できた一方、準備していなかった企業は復旧までの8時間をほぼ手作業での対応に費やしました。

多層的なセキュリティ対策

セキュリティインシデントも障害の一因となり得ます。Azure FirewallやNSGによるネットワークセグメンテーション、多要素認証の適用、暗号化の徹底、脆弱性スキャンの定期実施など、多層的なセキュリティ対策を講じてください。

2024年7月のCrowdStrike障害のように、サードパーティソフトウェアの更新が原因で広範な障害が発生するケースもあるため、セキュリティソフトウェアの更新をステージング環境で事前検証するプロセスも重要です。

Azure障害の注意点とSLA

「うちのAzure環境は今のところ問題なく動いている」——そう感じていても、障害対応の準備ができていなければ、いざ障害が発生したときのビジネスへの影響は甚大です。2025年10月のAzure Front Door障害では、Azure Portalすらアクセスできなくなったため、ポータル経由でしか障害確認や復旧操作を行えない体制だった組織は初動が大幅に遅れました。

AzureのSLAと返金制度

AzureのSLA(サービスレベル契約)は、各サービスの月間稼働率の目標値を定めています。SLAを下回った場合、申請によりサービスクレジット(将来の利用料からの減額)を受け取れます。

以下の表で、主要サービスのSLAとクレジット率を整理しました。

| サービス構成 | SLA目標値 | 月間稼働率 < 99.9% | 月間稼働率 < 99% |

|---|---|---|---|

| 仮想マシン(単一インスタンス、Premium SSD) | 99.9% | 月額料金の10%クレジット | 月額料金の25%クレジット |

| 仮想マシン(Availability Set、2台以上) | 99.95% | 同上 | 同上 |

| 仮想マシン(Availability Zones、2台以上) | 99.99% | 同上 | 同上 |

| Azure Storage(RA-GRS) | 99.9% | 同上 | 同上 |

| Azure SQL Database | 99.99% | 同上 | 同上 |

注意すべき点として、MicrosoftはSLA違反を自動的に通知しません。クレジットの申請はユーザー側から行う必要があり、インシデント発生から2か月以内に申請しなければ権利が失効します。Microsoftは申請から45日以内に処理を行います。クレジットは金銭の返金ではなく、将来の利用料からの減額として適用されます。

最新のSLA詳細はAzure SLA概要ページで確認できます。

見落としやすい落とし穴

- Azure Portalへの依存

大規模障害時にはAzure Portal自体がダウンする場合がある。Azure CLI、Azure PowerShell、REST APIなど、ポータル以外の管理手段を事前に整備しておくことが重要

- 単一リージョン依存

コスト削減のため単一リージョンで運用しているケースは多いが、2026年2月のWest US電源障害のように物理インフラ障害が発生すると20時間以上の停止となる。ビジネスクリティカルなワークロードは最低でも2リージョン構成を検討すべき

- バックアップの復元テスト未実施

バックアップを取得していても、復元テストを実施していなければ実際の障害時にデータを復元できない可能性がある。四半期に1回以上の復元テストを推奨

- サードパーティ依存リスク

CrowdStrike障害のように、Azure以外のソフトウェア更新がAzure環境に影響を与えるケースがある。重要なセキュリティソフトウェアやエージェントの更新は、本番環境に適用する前にステージング環境で検証する

【関連記事】

Azure Log Analyticsとは?主要機能や使い方、料金体系について解説

Azureサポートプランの料金比較

障害対応にMicrosoftのサポートが必要な場合、加入しているサポートプランによって対応速度と対応範囲が異なります。以下の表で、各プランの料金と対応時間を比較しました。2026年3月時点の情報です。

| プラン | 月額料金 | 重大度A(業務停止)の応答時間 | 重大度B(業務影響大)の応答時間 | 対象 |

|---|---|---|---|---|

| Basic | 無料 | 対象外 | 対象外 | セルフヘルプのみ。評価・試用環境向け |

| Developer | 29ドル | 対象外 | 営業時間内8時間以内 | 開発・テスト環境向け |

| Standard | 100ドル | 1時間以内 | 4時間以内 | 本番ワークロード向け |

| Professional Direct | 1,000ドル | 1時間以内 | 2時間以内 | ビジネスクリティカルな環境向け |

| Unified Enterprise | 個別見積(年額50,000ドル〜) | 15分以内 | 1時間以内 | ミッションクリティカルな大規模環境向け |

本番環境を運用している場合、Basicプランでは障害発生時にサポートリクエストを作成できないため、最低でもStandard以上のプランを推奨します。Standardプランであれば業務停止レベルのインシデントに対して1時間以内の初回応答が保証されます。

Unified Enterpriseプランは、Azure・Microsoft 365・Dynamicsなどの年間利用額に対する割合で計算される料金体系(年額50,000ドルまたは利用額の8〜10%のいずれか大きい方)で、複数のMicrosoft製品を大規模に利用している企業向けです。

各プランの詳細はAzureサポートプラン公式ページで確認できます。

まとめ

Azure環境の障害は、ソフトウェアの設定ミス、サプライチェーンの脆弱性、物理インフラの障害など、さまざまな原因で発生します。2024年のCrowdStrike連動障害はFortune 500企業だけで約54億ドルの損失をもたらし、2025年のAzure Front Door障害はMicrosoft 365を含む広範なサービスを約8時間停止させました。

障害は「もし起きたら」ではなく「いつ起きるか」の問題です。事前にリージョン間冗長構成の構築、Azure Service Healthアラートの設定、BCP(事業継続計画)の文書化と訓練を済ませておくことで、いざ障害が発生したときのビジネスへの影響を大幅に軽減できます。

まずはAzure Service Healthでアラートルールを設定し、自社が利用しているサービスとリージョンの障害通知を自動受信する仕組みを構築してください。加えて、Azure Portal以外の管理手段(Azure CLI、PowerShell)を確保し、ポータルがダウンしても初動対応が取れる体制を整えましょう。