この記事のポイント

Azure 403エラーの切り分けはストレージファイアウォールとRBAC権限不足から着手すべき。この2つが原因の過半数を占める

2024年10月以降のMFA段階的必須化が未対応なら最優先で対処すべき。Phase 2(CLI/PowerShell/SDK)未対応の403が急増している

RBAC権限の伝播遅延は最大30分あるため、権限付与直後の403は30分待ってから再確認するのが有効

SASトークン起因の403はストレージキー再生成で無効化されるケースが多く、Managed Identity への移行が最適解

自力解決が困難な場合、Standard(月額100ドル)プランが費用対効果の面で第一候補。Basic無料プランではテクニカルサポートが受けられない

Microsoft MVP・AIパートナー。LinkX Japan株式会社 代表取締役。東京工業大学大学院にて自然言語処理・金融工学を研究。NHK放送技術研究所でAI・ブロックチェーンの研究開発に従事し、国際学会・ジャーナルでの発表多数。経営情報学会 優秀賞受賞。シンガポールでWeb3企業を創業後、現在は企業向けAI導入・DX推進を支援。

Azureで突然403 Forbiddenエラーが表示され、リソースにアクセスできなくなった経験はないでしょうか。

403エラーはHTTP標準のステータスコードで、「認証は通ったがアクセス権限がない」状態を意味します。

本記事では、Azure環境で403エラーが発生する7つの主な原因(ストレージファイアウォール、RBAC権限不足、MFA必須化、Managed Identity、SASトークン、条件付きアクセスなど)と、それぞれの具体的な対処法を解説します。

2024年10月以降のMFA段階的必須化やMicrosoft Entra IDへのリブランドなど、2026年3月時点の最新情報にも対応しています。

Azureの基本知識や料金体系、利用方法についてはこちらの記事で詳しく解説しています。

Microsoft Azureとは?できることや各種サービスを徹底解説

Azureの403 Forbiddenエラーとは

Azureにおける403 Forbiddenエラーは、HTTPステータスコードの一つで、サーバーがリクエストを理解したうえで「このユーザーにはアクセス権限がない」と判断した場合に返されるレスポンスです。ここで重要なのは、Azure 401エラー(Unauthorized)との違いです。401は「認証(あなたは誰か)」に失敗した状態であるのに対し、403は「認証は通ったが、認可(あなたにその操作を許可するか)が拒否された」状態を意味します。

Azureのようなクラウド環境では、リソースへのアクセス制御が多層構造になっています。Microsoft Entra ID(旧Azure Active Directory)による認証、Azure RBAC(ロールベースアクセス制御)による認可、ストレージファイアウォールやNSG(ネットワークセキュリティグループ)によるネットワーク制御——これらのいずれかで「拒否」と判定されると403エラーが発生します。

さらに2024年10月以降、Azureでは多要素認証(MFA)の段階的必須化が進んでおり、今まで問題なくアクセスできていた環境でも新たに403エラーが発生するケースが増えています。本記事では、Azure環境で403エラーが発生する主な原因と、原因別の具体的な対処法を体系的に解説します。

Azure 403エラーの主な発生原因

Azure環境で403エラーが発生する原因は多岐にわたりますが、大きく分けると以下の7つのパターンに分類できます。このセクションでは、各原因の発生メカニズムと背景を整理します。

ストレージファイアウォールによるブロック

Azure Storageでは、ストレージアカウントごとにファイアウォール(ネットワーク制限)を設定できます。ファイアウォールが有効な場合、許可リストに含まれないIPアドレスや仮想ネットワークからのアクセスはすべて403エラーで拒否されます。

特に注意が必要なのは、2023年8月以降に作成された新しいストレージアカウントでは、匿名パブリックアクセスが既定で無効に設定されている点です。既存のアカウントには影響しませんが、新規にストレージアカウントを作成した場合、明示的にアクセスを許可しなければ403エラーが返されます。また、Azure Portalからの操作であっても、ファイアウォールが有効であれば管理者自身のIPアドレスが許可されていなければデータにアクセスできません。

RBAC権限の不足

Azure RBACには「管理プレーン」と「データプレーン」という2つの操作レイヤーがあり、この区別を理解していないと403エラーに直面します。たとえば、サブスクリプションの「所有者」ロールを持つユーザーであっても、Blob Storageのデータを直接読み書きする際には別途「Storage Blob Data Contributor」などのデータプレーンロールが必要です。

管理プレーンのロール(Owner、Contributor等)はリソースの作成・削除・設定変更を許可しますが、リソース内のデータ操作は許可しません。この仕組みはAzureのセキュリティを強化するための設計ですが、権限の割り当て時に見落としやすいポイントです。エラーコードとしては AuthorizationPermissionMismatch が返される場合が多く、Azure RBACのトラブルシューティングドキュメントに詳しい対応方法が記載されています。

アプリケーション構成・認証情報の問題

アプリケーションが使用するAPIキーやアクセストークンが期限切れになっている、またはリソースへのアクセス設定に誤りがあると403エラーが発生します。Microsoft Entra IDに登録されたアプリケーションの場合、クライアントシークレットの有効期限切れ、リダイレクトURIの不一致、必要なAPIアクセス許可の未付与などが一般的な原因です。

Azure FunctionsやAzure Web Appsでは、アプリケーション側の設定ミスに加えて、プラットフォーム側の制約で403が返されるケースもあります。たとえば、サブスクリプションの支出制限に達した場合、Web Appは自動的に停止され「This web app is stopped」という403エラーが表示される事例が報告されています。

MFA必須化に伴うアクセス拒否

Microsoftは2024年10月からAzure環境における多要素認証(MFA)の段階的な必須化を進めています。

以下の表で、MFA必須化のスケジュールと対象範囲を整理しました。

| フェーズ | 開始時期 | 対象 | 備考 |

|---|---|---|---|

| Phase 1 | 2024年10月 | Azure Portal、Microsoft Entra管理センター、Intune管理センター | 2025年3月までに全テナントで展開完了 |

| Phase 2 | 2025年10月 | Azure CLI、Azure PowerShell、Azure モバイルアプリ、IaCツール、REST API、Azure SDK | 読み取り操作は対象外(作成・更新・削除のみ) |

Phase 2では、Azure CLIやPowerShellからの操作もMFAが求められるため、自動化スクリプトや CI/CD パイプラインで ROPC(Resource Owner Password Credentials)フローを使用している場合は、MFAとの非互換によって403エラーが発生します。ワークロードID(Managed Identity、サービスプリンシパル)はMFA必須化の対象外ですが、ユーザー資格情報に依存する自動化は移行が必要です。Phase 2の延期申請は2026年7月1日まで可能です。

Managed Identityの設定不備

Managed Identityを使用したリソース間の認証では、以下のような設定不備が403エラーの原因になります。

- 資格情報チェーンの誤り

DefaultAzureCredentialは複数の認証方法を順番に試行するため、意図しない資格情報が選択されることがある。特にローカル開発環境とAzure上で異なるIDが使われる点に注意が必要

- ファイアウォールによるブロック

ストレージアカウントやKey Vaultのファイアウォールが有効な場合、Managed IdentityからのアクセスであってもIPベースの制限でブロックされる。「信頼されたAzureサービスからのアクセスを許可」の設定が必要

- デプロイスロットごとのID差異

Azure App Serviceではデプロイスロットごとに個別のManaged Identityが割り当てられるため、ステージングスロットで動作していたアプリが本番スロットにスワップした後に403エラーを出すケースがある

Azure SDKのManaged Identityトラブルシューティングガイドでは、RBAC権限の伝播遅延(最大30分)やトークンキャッシュの問題(最大24時間)についても詳しく解説されています。

SASトークンの不正・期限切れ

SAS(Shared Access Signature)トークンは、ストレージリソースへの一時的なアクセスを許可する仕組みですが、以下の原因で403エラーが発生します。

- クロックドリフト

クライアントとAzureサーバー間の時刻のずれにより、開始時刻を過ぎていないと判定されてアクセスが拒否される。開始時刻を現在時刻の15分前に設定するか、開始時刻を指定しない方法が推奨される

- 権限の不足

SASトークンに付与された権限(spパラメータ)が操作に対して不足している場合に発生する。たとえばBlobの上書きにはWrite権限とDelete権限の両方が必要

- ストレージキーの再生成

ストレージアカウントキーを再生成すると、そのキーで署名されたすべてのSASトークンが即座に無効化される。長期間有効なSASトークンを運用している場合は、キーのローテーション計画とSASの再発行を連動させる必要がある

- 保存されたアクセスポリシーの反映遅延

保存されたアクセスポリシーの適用・更新後は最大30秒の伝播遅延がある。ポリシー変更直後のアクセスは403になる場合がある

条件付きアクセスポリシーによるブロック(AADSTS53003)

Microsoft Entra IDの条件付きアクセスポリシーにより、トークンの発行がブロックされるとAADSTS53003エラーが返されます。このエラーは厳密には認証段階のブロックですが、ユーザーから見ると「アクセスが拒否された」という点で403エラーと同様の影響があります。

条件付きアクセスでは、MFAの未完了、デバイスの非準拠、想定外のロケーションからのアクセスなどの条件に基づいてアクセスがブロックされます。さらに、テナント制限(Tenant Restrictions)が設定されている環境では、他テナントのリソースへのアクセスがブロックされ、予期しない403エラーの原因になることがあります。

Azure 403エラーの原因別対処法

403エラーの原因を特定したら、以下の手順に沿って対処を進めます。各原因に対応した具体的な操作手順を解説します。

ストレージファイアウォール設定の見直し

ストレージファイアウォールが原因の場合、以下の手順でネットワーク設定を確認・修正します。

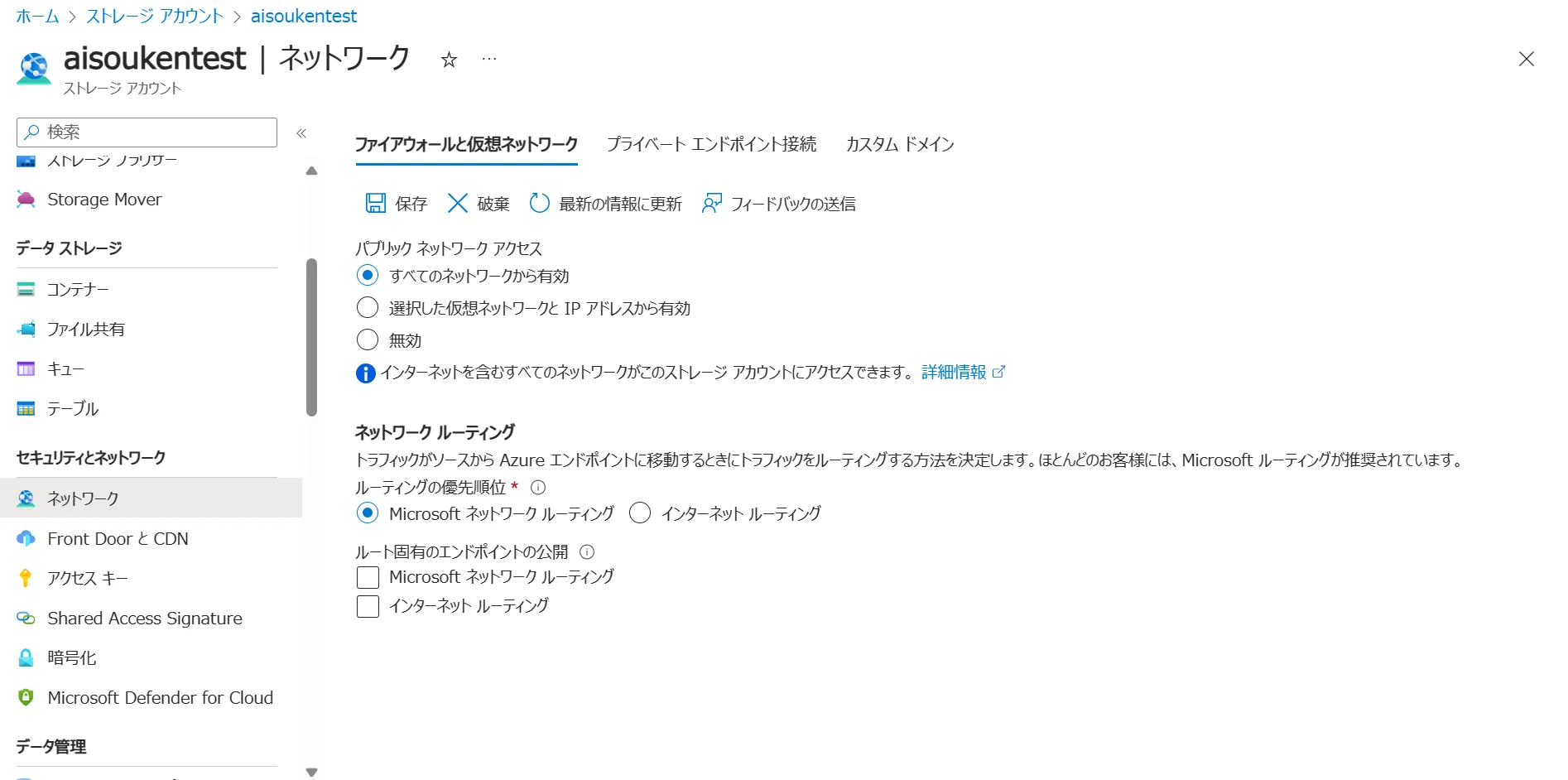

- Azure Portalにログインし、問題が発生しているストレージアカウントに移動します。

問題のストレージアカウントへの移動

- 左メニューの「ネットワーク」タブを開き、ファイアウォールと仮想ネットワークの設定を確認します。

ネットワーク設定の確認

- 「すべてのネットワークから有効」以外が選択されている場合は、「選択した仮想ネットワークとIPアドレスから有効」を選択し、アクセス元のIPアドレスや仮想ネットワークを追加します。開発・検証目的であれば「すべてのネットワークから有効」を選択して動作確認を行うこともできます。

- 「信頼されたMicrosoftサービスからのアクセスを許可する」のチェックボックスが有効になっていることを確認します。Azure Monitor、Azure Backup、Event Gridなどのサービスからのアクセスにはこの設定が必要です。

- 変更を保存し、アクセスをテストします。

日本語のAzure Storage ファイアウォール 403エラー トラブルシューティングガイドでは、Azure Portal、Storage Explorer、AzCopyごとのエラー表示例と診断手順が詳しく解説されています。

RBAC権限の確認と割り当て

RBAC権限不足が原因の場合、対象リソースのIAM設定を見直します。

- Azure Portalで対象のリソースまたはリソースグループを選択し、「アクセス制御(IAM)」タブを開きます。

- 「ロールの割り当て」タブで、現在のユーザーまたはサービスプリンシパルに割り当てられているロールを確認します。

- データプレーンの操作(Blobの読み書き、キューメッセージの送受信など)を行う場合は、以下のデータプレーンロールが必要です。

以下の表で、ストレージ操作に必要なデータプレーンロールを整理しました。

| 操作 | 必要なロール |

|---|---|

| Blobの読み取り | Storage Blob Data Reader |

| Blobの読み書き・削除 | Storage Blob Data Contributor |

| キューの読み書き | Storage Queue Data Contributor |

| テーブルの読み書き | Storage Table Data Contributor |

| ファイル共有の読み書き | Storage File Data SMB Share Contributor |

管理プレーンのロール(Owner、Contributor)だけではデータプレーン操作は許可されません。Ownerロールがあるのに403が出る場合は、この管理プレーンとデータプレーンの区別が原因であることが多いです。

- 「追加」からロールの割り当てを行い、変更を保存します。ロールの割り当て後、権限の反映には最大10〜30分かかる場合があります。

認証情報の検証と更新

認証情報が原因の場合、以下を確認します。

- Microsoft Entra IDのアプリ登録画面で、クライアントシークレットの有効期限を確認します。有効期限が切れている場合は新しいシークレットを生成し、アプリケーションの設定を更新します。

- APIキーやアクセストークンを使用している場合、Azure PortalまたはAzure CLIで再生成します。Azure Key Vaultでシークレットを管理している場合は、Key Vault内の値も更新が必要です。

- アプリ登録のリダイレクトURIが実際のアプリケーションURLと一致していることを確認します。リダイレクトURIの不一致は認証エラーの一般的な原因です。

- アプリケーションを再デプロイまたは再起動し、アクセスをテストします。

MFA対応の確認と対策

MFA必須化による403エラーの場合、以下の対策を実施します。

- ユーザーのMFA登録状況の確認

Microsoft Entra管理センターの「認証方法」セクションで、各ユーザーのMFA登録状況を確認する。未登録のユーザーがいる場合はMFAの登録を促す

- 自動化スクリプトの移行

ROPCフローを使用している自動化スクリプトは、Managed Identityまたはサービスプリンシパル(クライアント資格情報フロー)に移行する。ワークロードIDはMFA必須化の対象外のため、移行後は403エラーが解消される

- 緊急アクセス用アカウントの設定

break glassアカウント(緊急用管理者アカウント)にもMFAが必要になるため、FIDO2パスキーまたは証明書ベース認証を設定する。パスワードのみの緊急アクセス用アカウントはMFA必須化後に使用できなくなる

SASトークンの再生成と検証

SASトークンが原因の場合、以下の手順で対処します。

- SASトークンの開始時刻(st パラメータ)を現在時刻の15分前に設定するか、開始時刻を指定せずに再生成します。NTPサーバー(time.windows.com)との時刻同期も確認してください。

- SASトークンの権限(sp パラメータ)が操作に必要な権限を含んでいることを確認します。Blobの上書きにはWrite(w)とDelete(d)の両方が必要です。

- Azure Storage Explorerを使用してSASトークンの動作をテストすることで、トークン自体に問題があるのか、ネットワーク設定に問題があるのかを切り分けられます。

なお、保存されたアクセスポリシーの変更後は最大30秒の反映遅延があるため、ポリシー更新直後に403エラーが出た場合は30秒以上待ってから再試行してください。

Azure 403エラーのトラブルシューティング手順

原因が明確でない場合は、以下のステップに沿って体系的に調査を進めます。闇雲に設定を変更するのではなく、まずエラーの詳細情報を収集してから原因を特定するアプローチが効率的です。

Step 1 エラーコードの特定

403エラーには原因を示すサブコードが含まれる場合があります。

- ブラウザの場合

開発者ツール(F12)のネットワークタブでHTTPレスポンスの詳細を確認する。レスポンスボディにAuthorizationPermissionMismatch、AuthenticationFailed、AuthorizationFailureなどのエラーコードが含まれている

- Azure CLIの場合

--verbose オプションを付けてコマンドを実行すると、詳細なエラーメッセージが表示される。--debug オプションではさらに詳細なHTTPリクエスト・レスポンスの内容を確認できる

- REST APIの場合

レスポンスヘッダーの x-ms-error-code にエラーコードが含まれている場合がある

エラーコードが特定できれば、Azureストレージの403エラー トラブルシューティングガイドで対応する原因と解決策を参照できます。

Step 2 サインインログの確認

Microsoft Entra管理センターのサインインログは、認証・認可エラーの原因を特定する最も有効な手段です。

- Microsoft Entra管理センター(entra.microsoft.com)にサインインし、「監視と正常性」の「サインインログ」を開きます。

- 対象ユーザーまたはアプリケーションでフィルターし、「失敗」ステータスのログを確認します。

- 各ログの「条件付きアクセス」タブで、どのポリシーがアクセスをブロックしたかを確認できます。AADSTS53003エラーの場合、ここでブロック原因のポリシー名が表示されます。

- 「認証の詳細」タブでは、MFAの完了状況やデバイスの準拠状況も確認できます。

Step 3 ネットワーク設定の点検

ネットワーク関連の403エラーが疑われる場合、以下を確認します。

- NSG(ネットワークセキュリティグループ)のルール確認

対象リソースに関連するNSGのインバウンド・アウトバウンドルールを確認する。Azure Network Watcherの「NSG診断」機能を使えば、特定のトラフィックがどのルールで許可・拒否されているかを可視化できる

- Azure Firewallの規則確認

Azure Firewallが配置されている場合、アプリケーション規則とネットワーク規則の両方を確認する。Azure FirewallのログはAzure Monitor経由で確認できる

- プライベートエンドポイントの確認

リソースにプライベートエンドポイントが設定されている場合、パブリックアクセスが暗黙的に無効になる。プライベートエンドポイントのDNS名を使用してアクセスしていることを確認する

Step 4 診断ログの有効化

原因が特定できない場合は、対象リソースの診断ログを有効にして詳細なアクセスログを取得します。

- Azure Portalで対象リソースの「診断設定」を開き、ログの送信先(Log Analyticsワークスペース推奨)を設定します。

- ストレージアカウントの場合、StorageRead、StorageWrite、StorageDeleteの各カテゴリを有効にします。

- 診断ログには、リクエスト元のIPアドレス(CallerIPAddress)、使用された認証方法、要求されたリソースパス、エラーの詳細コードが記録されます。この情報をもとに、ファイアウォールによるブロックなのか、認可エラーなのかを正確に切り分けられます。

上記のStep 1〜4で問題が解決しない場合は、Azureサポートへの連絡を検討してください。サポートリクエストの作成方法はAzure Portalドキュメントで解説されています。

Azure権限管理の知見をAI業務自動化にも活かすなら

403エラー対応で培ったRBAC設計や条件付きアクセスの知見は、AI業務自動化環境のセキュリティ設計にも不可欠です。AI業務自動化ガイドでは、権限管理の運用ノウハウを活かしたAI導入の進め方を220ページにわたって解説しています。

Azure権限管理からAI業務自動化へ

アクセス制御の知見をAI環境構築に展開

403エラー対応で培ったRBACや条件付きアクセスの知見は、AI業務自動化環境のセキュリティ設計にも不可欠です。220ページの実践ガイドで、Microsoft環境でのAI導入を計画してみませんか。

Azure 403エラーを未然に防ぐベストプラクティス

403エラーは発生後に対処するよりも、事前に予防策を講じておく方が運用コストを大幅に削減できます。以下に、Azure環境で403エラーを防ぐための実践的なベストプラクティスを紹介します。

最小権限の原則(PoLP)の徹底

すべてのユーザーとサービスプリンシパルに対して、業務に必要な最小限の権限のみを付与することが基本です。Azureではカスタムロールを作成して必要なアクションのみを許可できます。

ただし、権限を絞りすぎると正当な操作が403で拒否されるリスクもあるため、実際の操作パターンをAzure Monitorのアクティビティログで確認したうえで権限を設計することを推奨します。たとえばStorage Blob Data Contributorロールにはタグ関連の操作権限(tags/read)が含まれていないため、タグを使用する操作では追加の権限付与が必要になるケースがあります。

MFA必須化への事前対応

MFA必須化のPhase 2(2025年10月〜)に先行して、以下の対応を完了しておくことで予期しない403エラーを防止できます。

- 全ユーザーのMFA登録を完了させる

Phase 1の対象(Azure Portal)だけでなく、CLIやPowerShellを日常的に使用するユーザーもMFAを登録しておく

- 自動化スクリプトの認証方式を移行する

ユーザー資格情報に依存する自動化(ROPCフロー)をManaged Identityまたはサービスプリンシパルに移行する。これにより、MFA必須化の影響を受けずに自動化を継続できる

- 延期申請の活用

Phase 2の延期は2026年7月1日まで申請可能。ただし延期は一時的な措置であり、最終的にはMFA対応が必須になるため、延期期間中に移行を完了させる計画を立てておくことが重要

ネットワーク設定の定期監査

ストレージファイアウォール、NSG、Azure Firewallの設定は、初期構築時だけでなく定期的に見直すことが重要です。Azure Policyを使用すれば、「パブリックアクセスが有効なストレージアカウント」や「NSGルールに全開放(0.0.0.0/0)が含まれるリソース」を自動検出するポリシーを適用できます。

Microsoft Sentinelを導入している環境では、403エラーの発生パターンを監視するアラートルールを設定することで、攻撃の兆候(ブルートフォースやリソース列挙)を早期に検出できます。

Key VaultのRBAC移行

Azure Key Vaultでは、APIバージョン2026-02-01以降に作成された新しいVaultはRBACが既定のアクセス制御モデルになります。従来のアクセスポリシーモデルとRBACモデルは同一Vault内で共存できないため、アクセスポリシーモデルのVaultにRBACのロール割り当てを行っても403エラーが返されます。

既存のVaultは現在のアクセスモデルを維持しますが、2027年2月27日以降は2026-02-01より前のAPIバージョンが廃止されるため、計画的なRBAC移行を検討してください。

Azure 403エラーの注意点と実務での落とし穴

以前は正常にアクセスできていたリソースが、ある日突然403を返すようになった——そんな経験はないでしょうか。2024年10月以降のMFA必須化やストレージアカウントの既定値変更により、設定を更新していない環境では予期しない403エラーが増加しています。ここでは実務で特に見落としやすい落とし穴を解説します。

RBAC権限伝播の遅延

Azure RBACのロール割り当ては、反映までに最大10〜30分の遅延が発生する場合があります。さらに、Managed Identityのトークンキャッシュは最大24時間保持されるため、権限変更後も古い権限のトークンが使われ続けることがあります。

CI/CDパイプラインでリソースを作成し、直後にデータ操作を行うような自動化では、この遅延が403エラーの原因になります。対策としては、ロール割り当て後に一定時間の待機を入れるか、リトライロジックを実装してください。

ストレージキー再生成によるSAS無効化

ストレージアカウントキーを再生成すると、そのキーで署名されたすべてのSASトークンが即座に無効化されます。セキュリティ上の理由でキーを定期的にローテーションしている場合、有効期間の長いSASトークンが突然無効になり、連携先のシステムで403エラーが一斉に発生するリスクがあります。

この問題を回避するには、キーのローテーション計画にSASトークンの再発行プロセスを組み込むか、ユーザー委任SAS(Microsoft Entra IDの資格情報で署名されるため、ストレージキーに依存しない)への移行を検討してください。

クラシック管理者ロールの廃止

Azureのクラシック管理者ロール(サービス管理者、共同管理者)は2024年8月31日に廃止されました。2025年12月以降、クラシックロールが残っているユーザーにはAzure側が自動的にOwner RBACロールを割り当てる移行が進んでいますが、移行が完了していない環境ではクラシックロールに依存した操作が403エラーを返す可能性があります。

Key Vault既定のRBAC化

前述のとおり、APIバージョン2026-02-01以降では新しいKey Vaultの既定アクセスモデルがRBACに変更されています。ARM テンプレートやTerraformでKey Vaultを作成する場合、明示的にアクセスモデルを指定しないとRBACが適用されるため、アクセスポリシーモデルを前提としたスクリプトが403エラーを出す場合があります。既存のIaCテンプレートを使い回す際は、enableRbacAuthorization パラメータの設定を確認してください。

【関連記事】

Azureの障害事例は?その原因から学ぶ予防策と対処法を解説

Azureサポートプランの料金比較

上記の対処法を試しても403エラーが解決しない場合は、Azureサポートへの連絡が有効な選択肢です。サポートプランによって対応速度や対応範囲が異なるため、自社のワークロードに合ったプランを選択することが重要です。

以下の表で、各サポートプランの料金と対応時間を比較しました。2026年3月時点の情報です。

| プラン | 月額料金 | 重大度A(業務停止)の応答時間 | 重大度B(業務影響大)の応答時間 | 対象 |

|---|---|---|---|---|

| Basic | 無料 | 対象外 | 対象外 | セルフヘルプのみ。評価・試用環境向け |

| Developer | 29ドル | 対象外 | 営業時間内8時間以内 | 開発・テスト環境向け |

| Standard | 100ドル | 1時間以内 | 4時間以内 | 本番ワークロード向け |

| Professional Direct | 1,000ドル | 1時間以内 | 2時間以内 | ビジネスクリティカルな環境向け |

| Unified Enterprise | 個別見積(年額25,000ドル〜) | 15分以内 | 1時間以内 | ミッションクリティカルな大規模環境向け |

403エラーのような認可関連の問題は、本番環境で発生するとサービスの停止に直結するため、本番ワークロードを運用している場合はStandard以上のプランを推奨します。Standard プランであれば重大度A(業務停止レベル)のインシデントに対して1時間以内の初回応答が保証されます。Unified Enterpriseプランは、Azureの年間利用額に対する割合で計算される従量制の料金体系(Standard:年額25,000ドルまたはAzure利用額の8%のいずれか大きい方)で、大規模な企業向けです。

各プランの詳細はAzure サポート プラン公式ページで確認できます。

まとめ

Azureにおける403 Forbiddenエラーは、ストレージファイアウォール、RBAC権限不足、認証情報の問題、MFA必須化、Managed Identityの設定不備、SASトークンの不正、条件付きアクセスポリシーという7つの原因に大別されます。

エラーの対処では、まずエラーコードとサインインログから原因を特定し、原因に応じた具体的な修正を行うことが重要です。闇雲に設定を変更すると、別の問題を引き起こすリスクがあります。

2024年10月以降のMFA段階的必須化、Key VaultのRBAC既定化、クラシック管理者ロールの廃止など、Azure環境のセキュリティポリシーは継続的に強化されています。これらの変更に対応するためには、Managed Identityへの移行、RBAC権限の定期的な棚卸し、ネットワーク設定の監査を計画的に進めることが不可欠です。

まずはMicrosoft Entra管理センターのサインインログで直近7日間の403エラーを抽出し、エラーコード別に件数を集計してみてください。原因の多くはRBAC権限不足・ファイアウォール設定・認証情報の期限切れの3つに集約されるため、対処の優先順位が明確になります。